漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148151

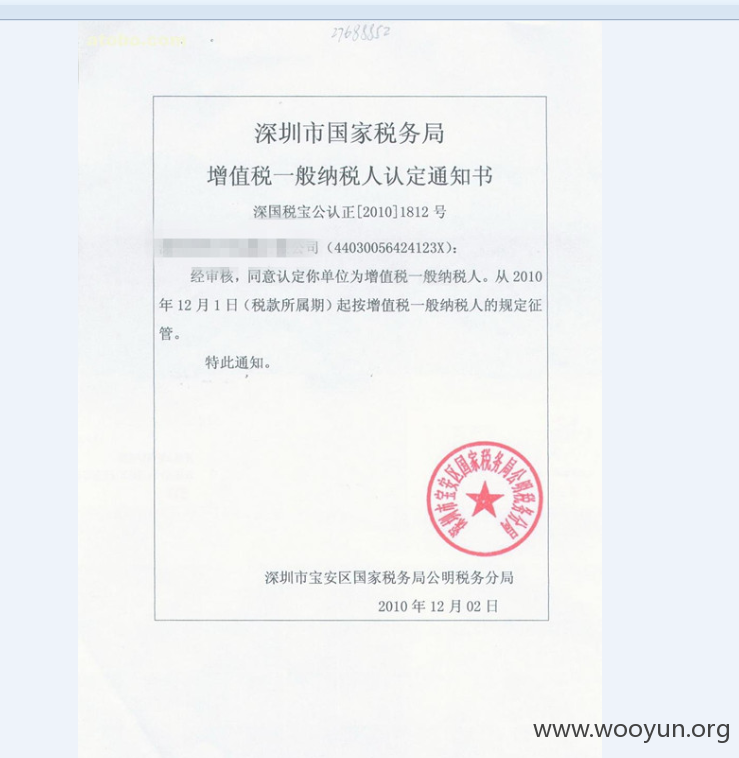

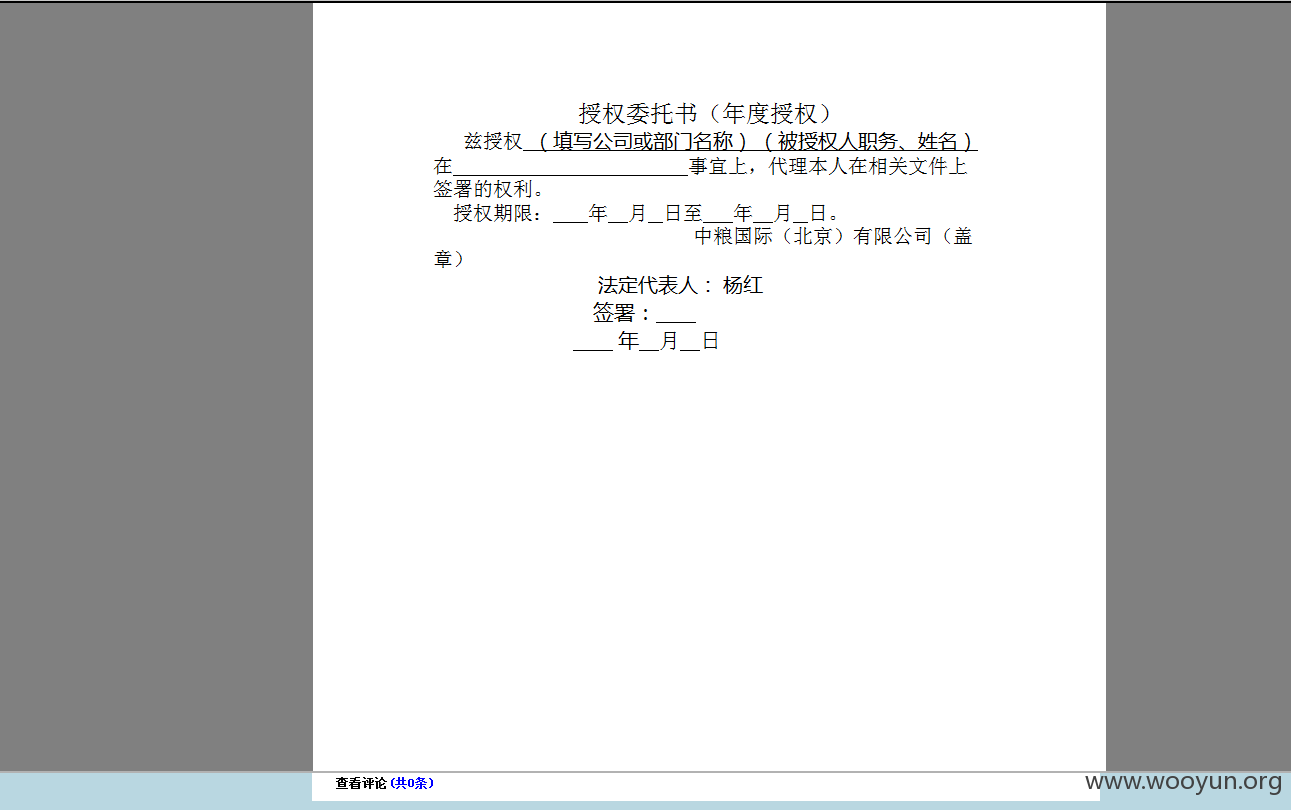

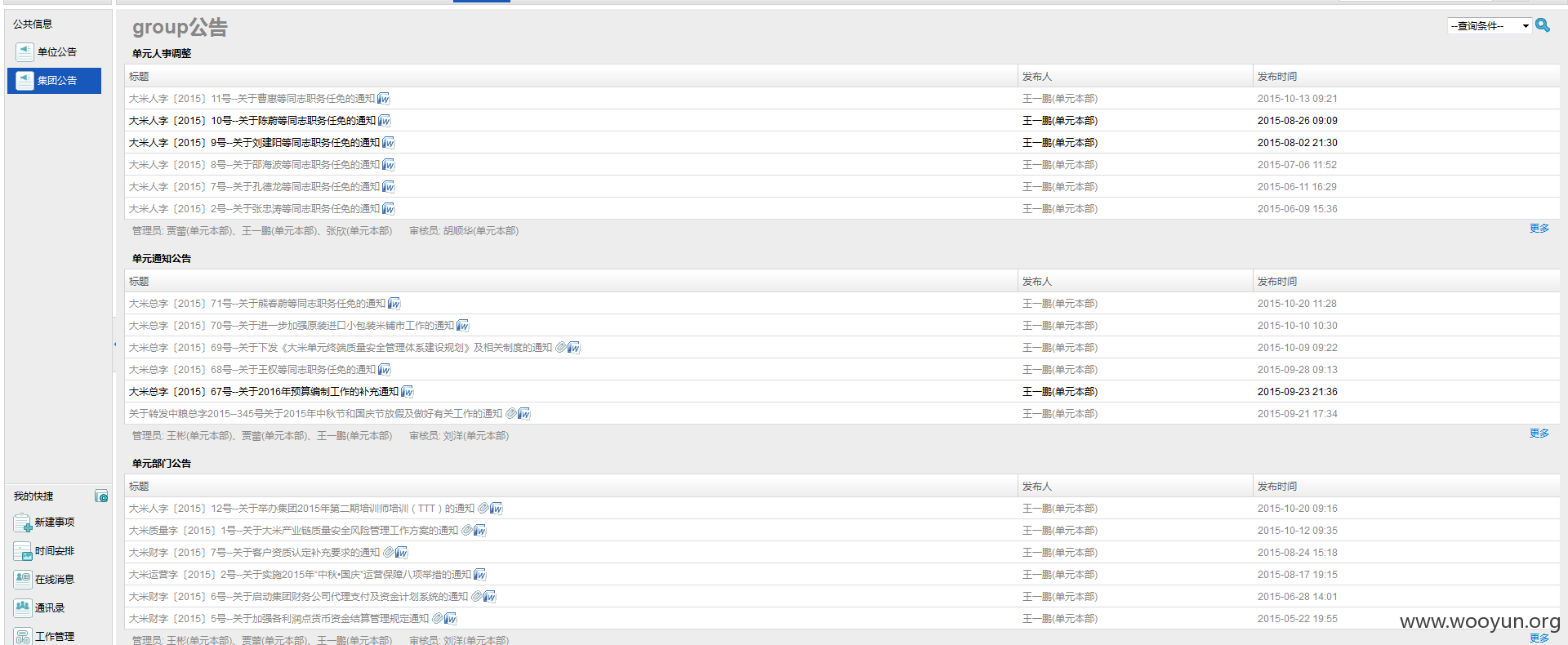

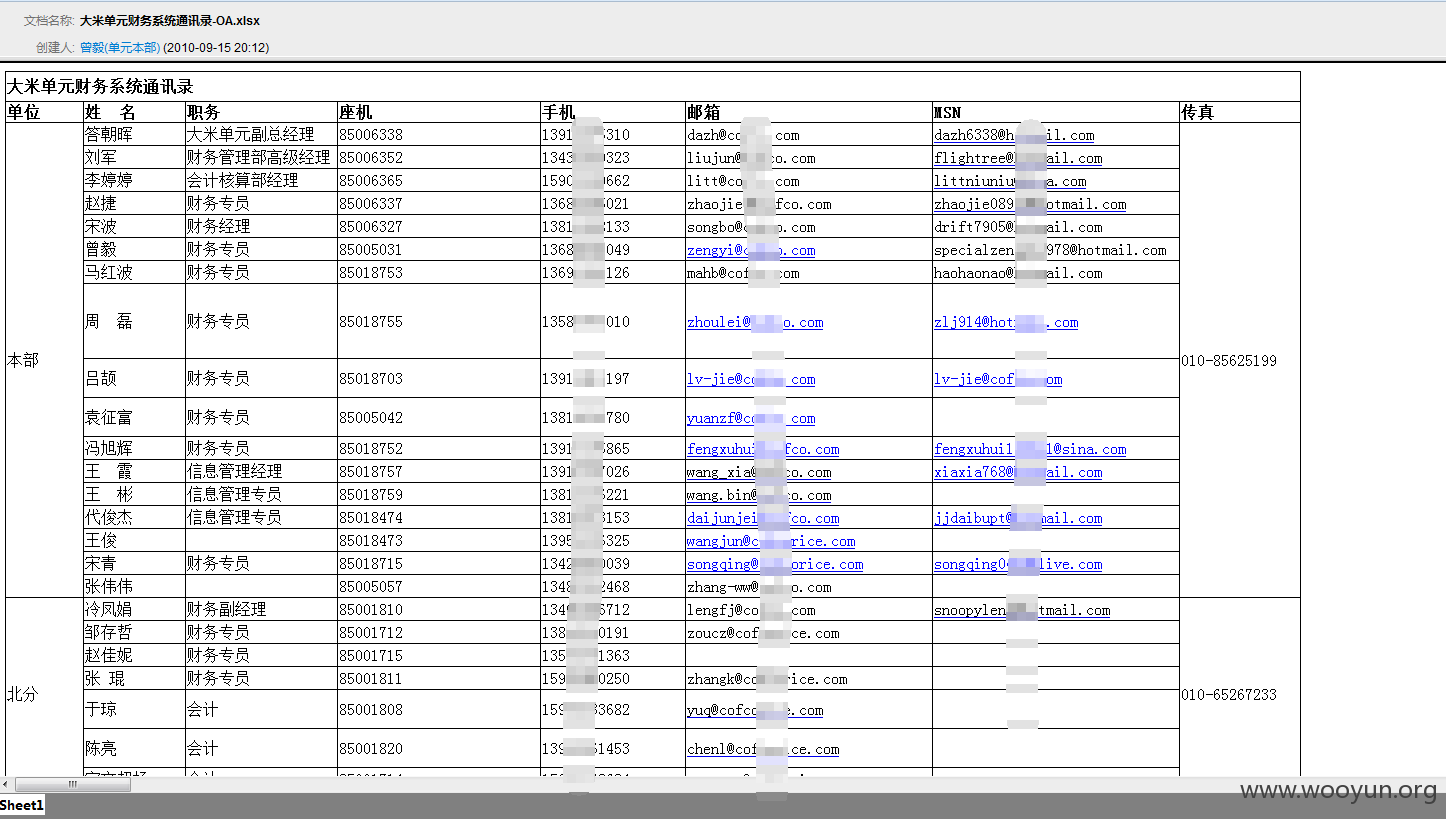

漏洞标题:中粮集团某核心系统配置不当导致大量敏感信息泄露(员工信息/税务文件/可修改合同等等)

相关厂商:中粮集团有限公司

漏洞作者: 路人甲

提交时间:2015-10-20 20:00

修复时间:2015-12-05 10:38

公开时间:2015-12-05 10:38

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-20: 细节已通知厂商并且等待厂商处理中

2015-10-21: 厂商已经确认,细节仅向厂商公开

2015-10-31: 细节向核心白帽子及相关领域专家公开

2015-11-10: 细节向普通白帽子公开

2015-11-20: 细节向实习白帽子公开

2015-12-05: 细节向公众公开

简要描述:

RT

详细说明:

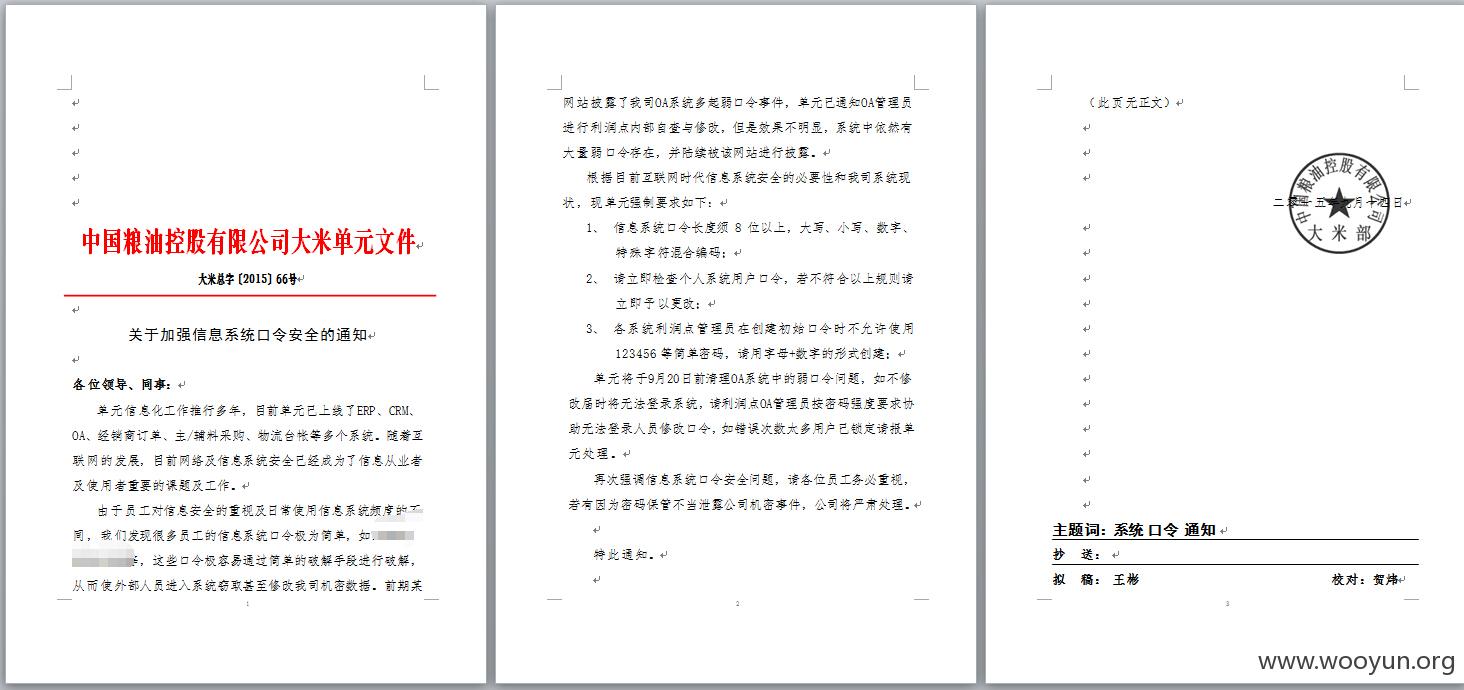

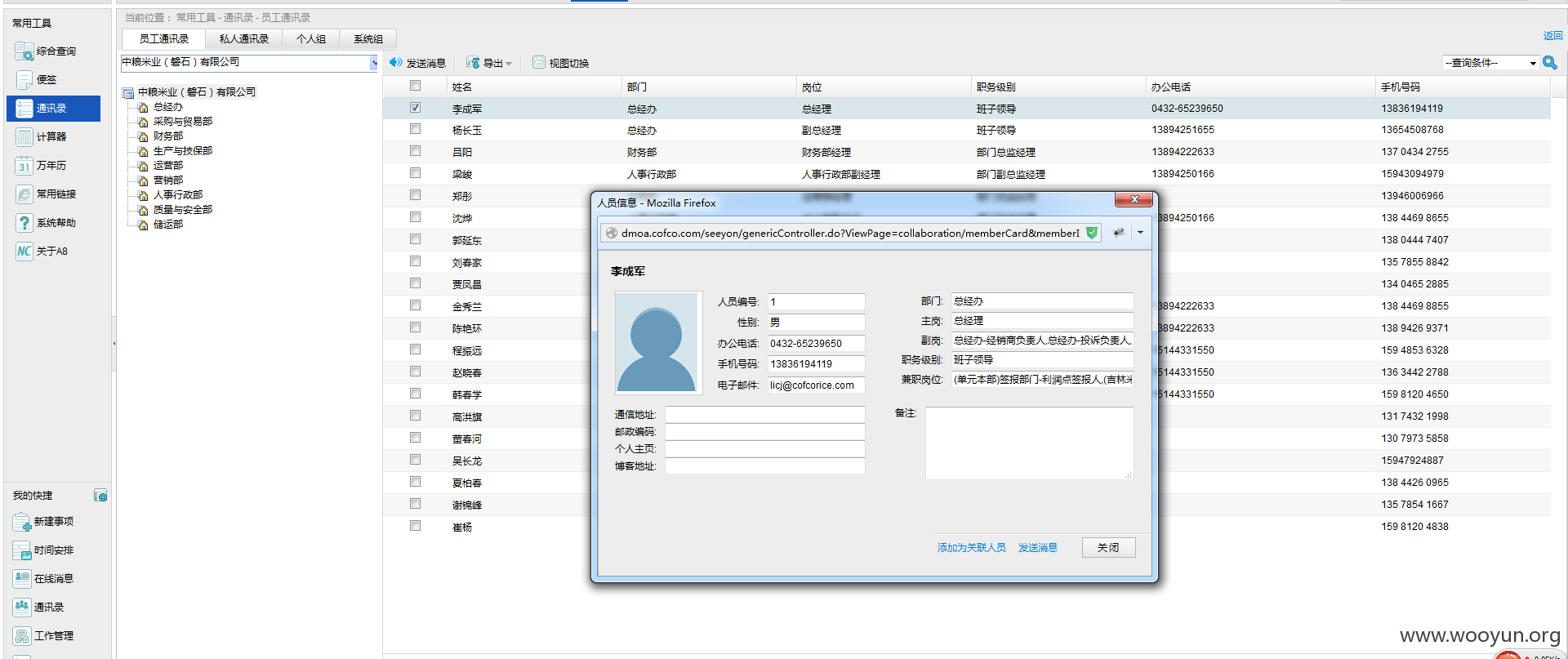

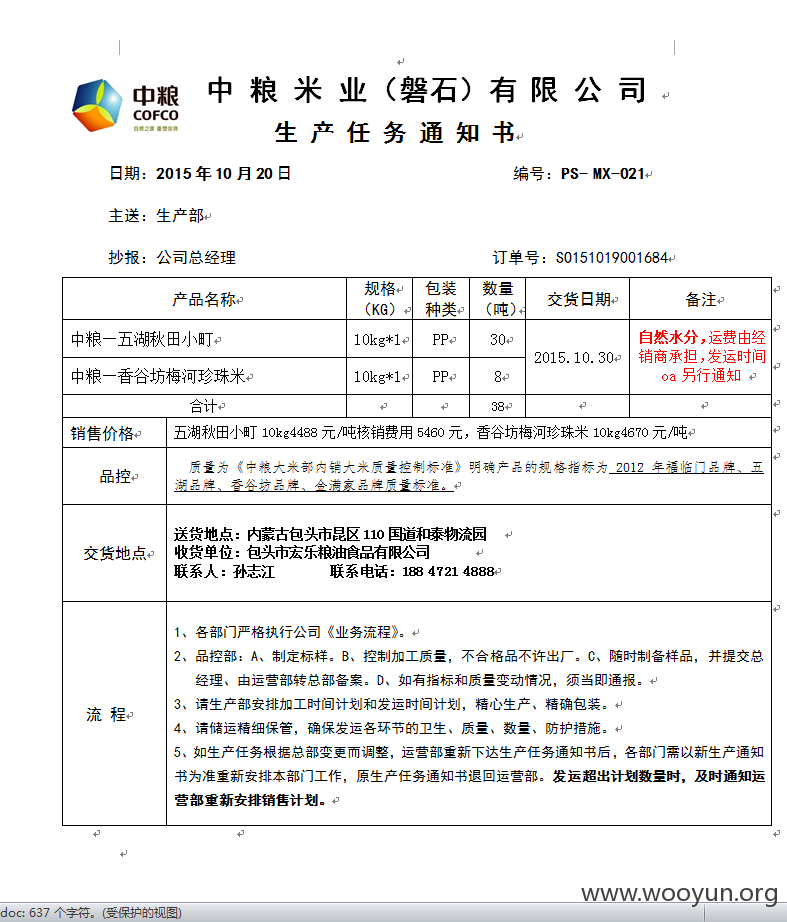

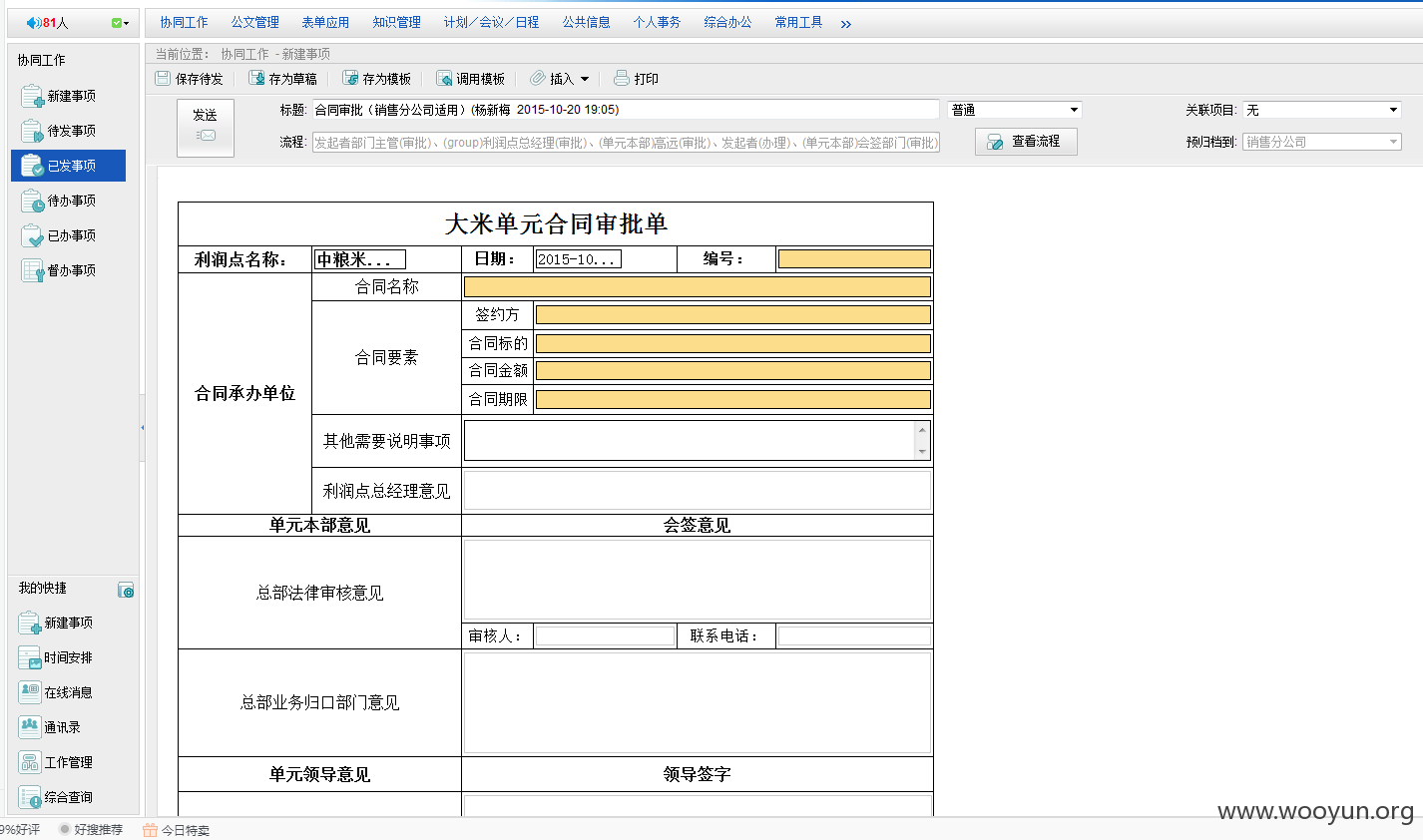

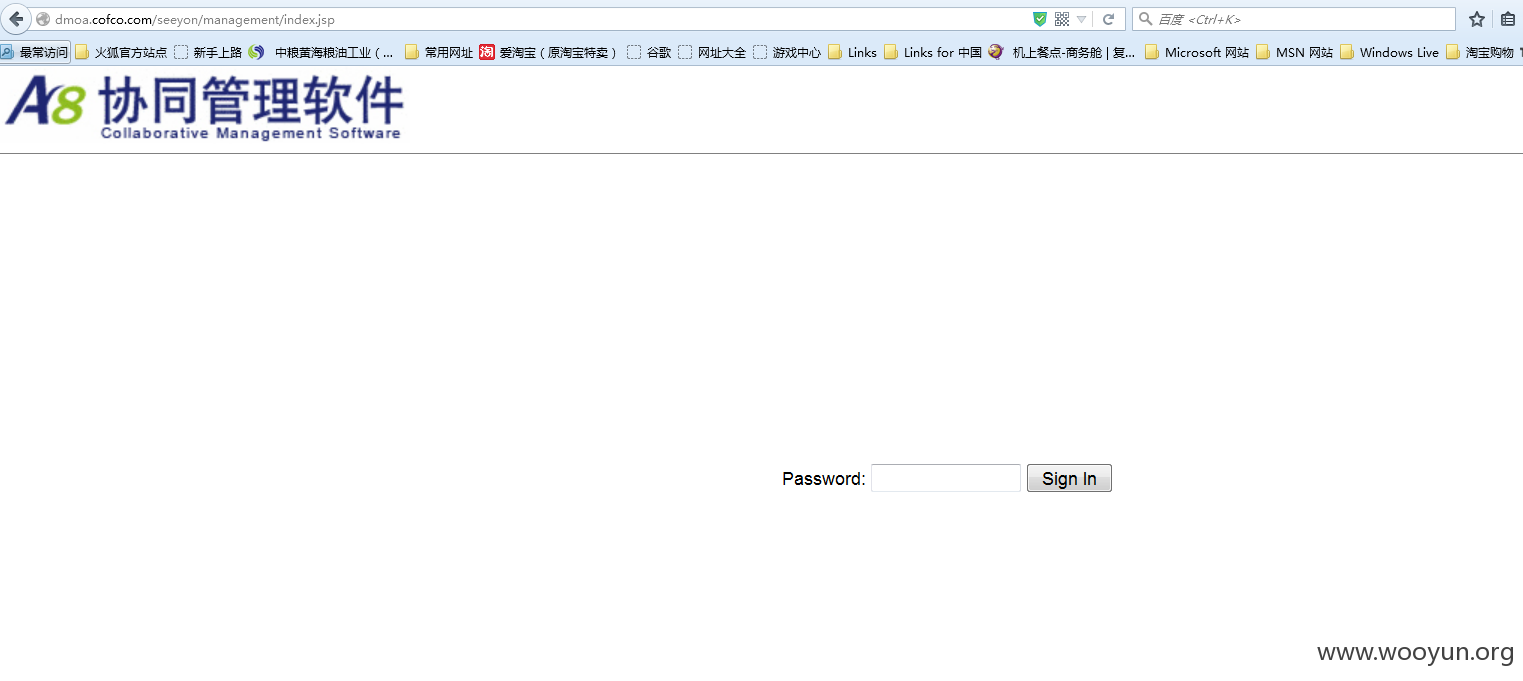

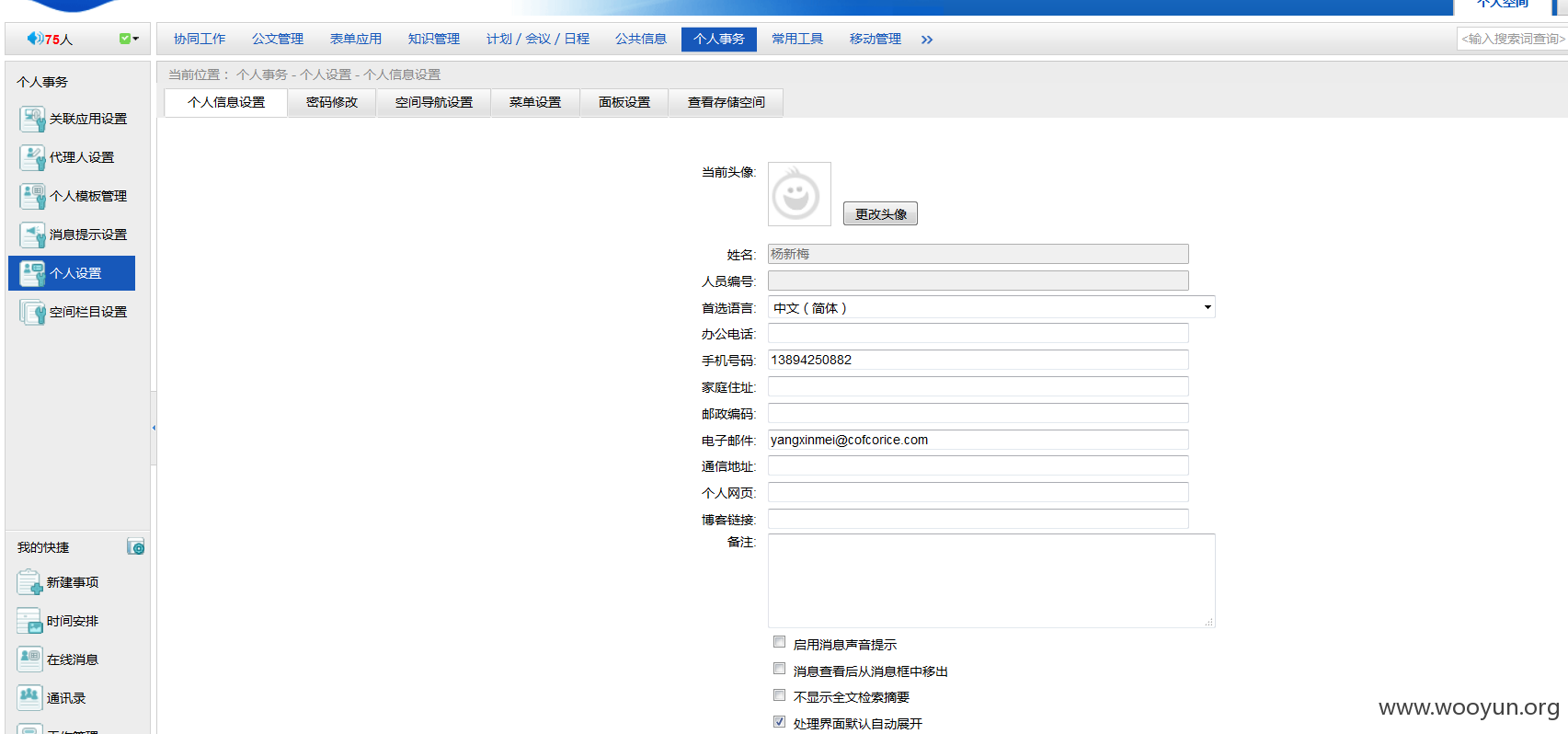

中粮米业OA核心系统

http://dmoa.cofco.com/seeyon/index.jsp

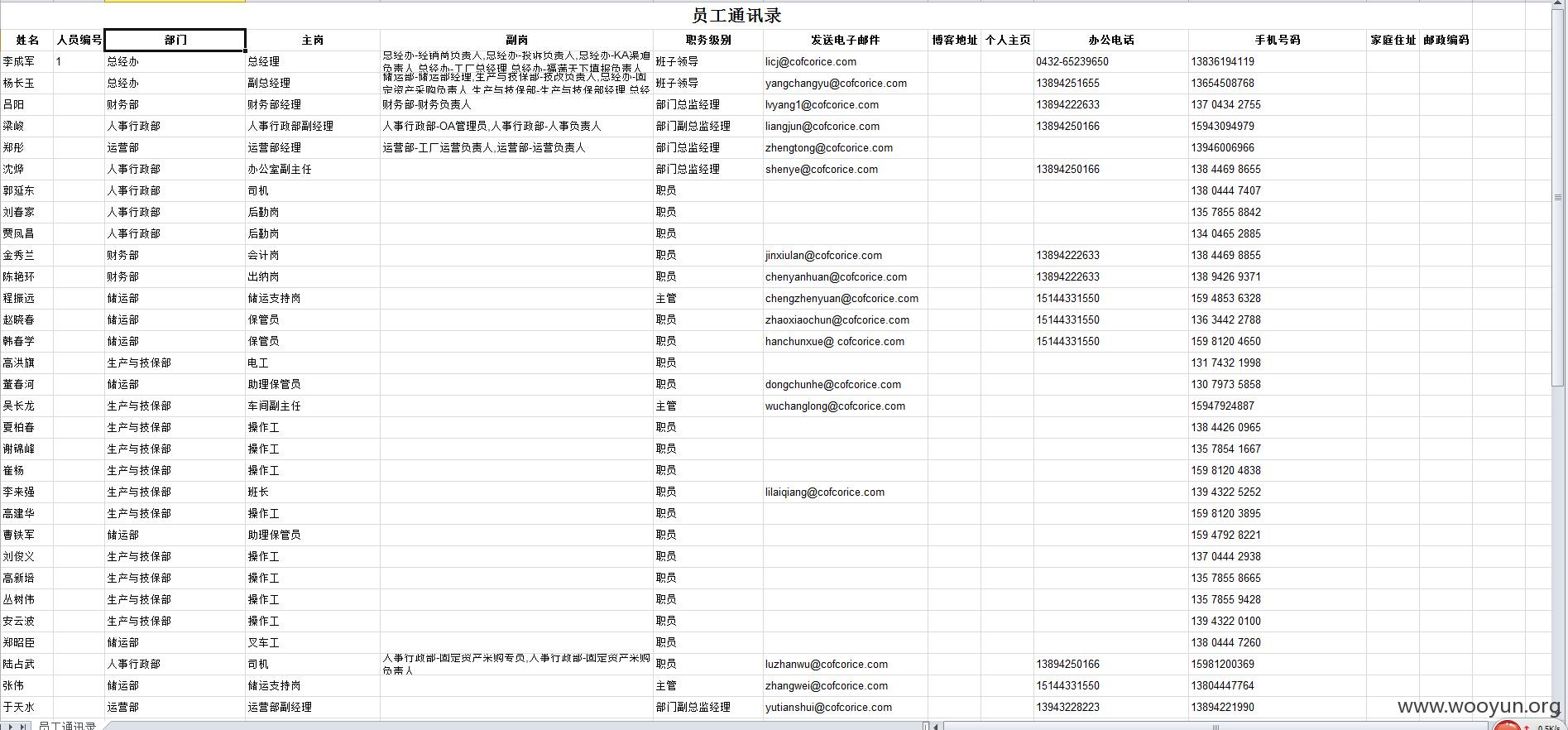

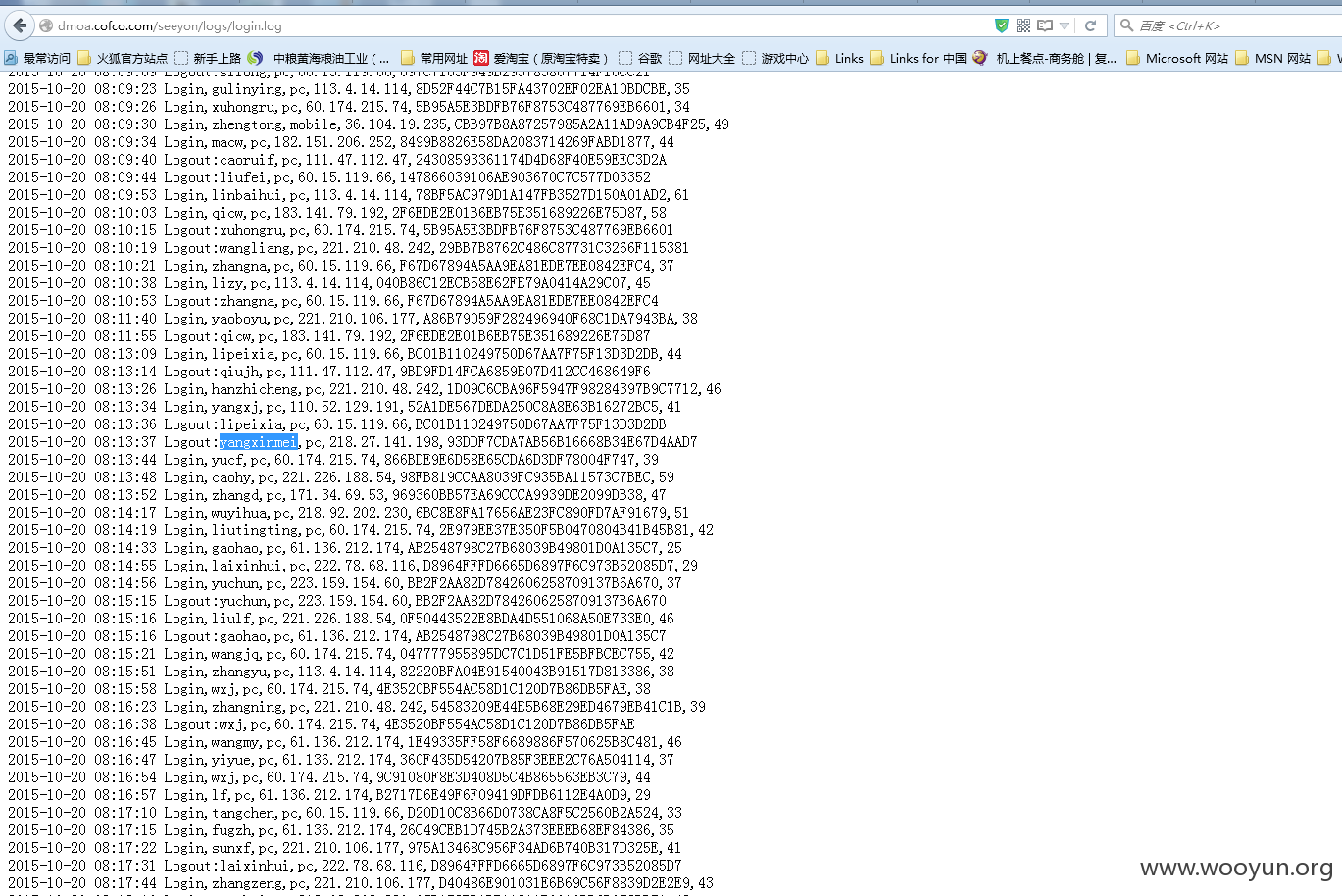

页面存在默认口令,导致员工信息泄露,可看登陆日志

包括用户名jssessionID,用户名等等,可劫持任何人等sessionID从而绕过登录验证

举两个例子

因此你们密码再复杂也是没用的

漏洞证明:

修复方案:

这个页面不然就删了吧,危害太大了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-21 10:37

厂商回复:

我们会尽快进行整改,感谢。

最新状态:

暂无

![L5D0$M3}CP1O{K0FXD]1847.png](http://wimg.zone.ci/upload/201510/20193351df955c3a57c867ebf219e0a195442806.png)

![{]L_}CKBLGLK045XB~HBVOG.png](http://wimg.zone.ci/upload/201510/20193533a96e71a181f99d2056bf06e38cecc618.png)