漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146624

漏洞标题:百合密语全站存储xss漏洞

相关厂商:百合网

漏洞作者: 偶然

提交时间:2015-10-14 11:11

修复时间:2015-10-19 11:12

公开时间:2015-10-19 11:12

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

其实百合网前两个xss漏洞也是我提的,只不过那号现在被人盗了,,,不知道那号还能不能找回@疯狗@xsser@浩天

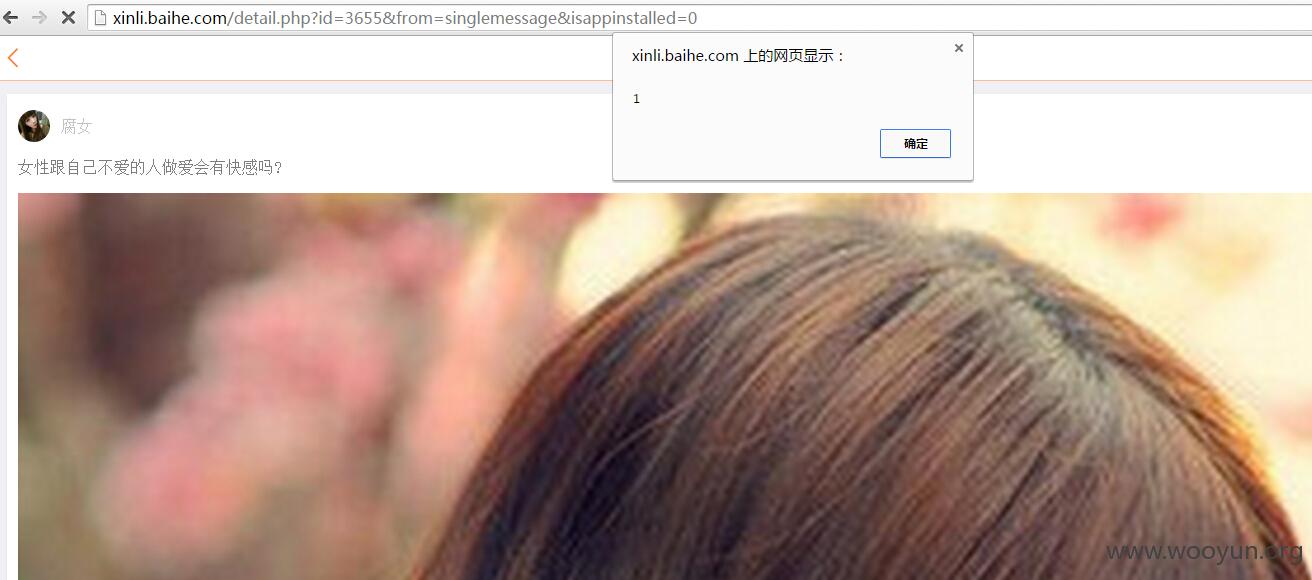

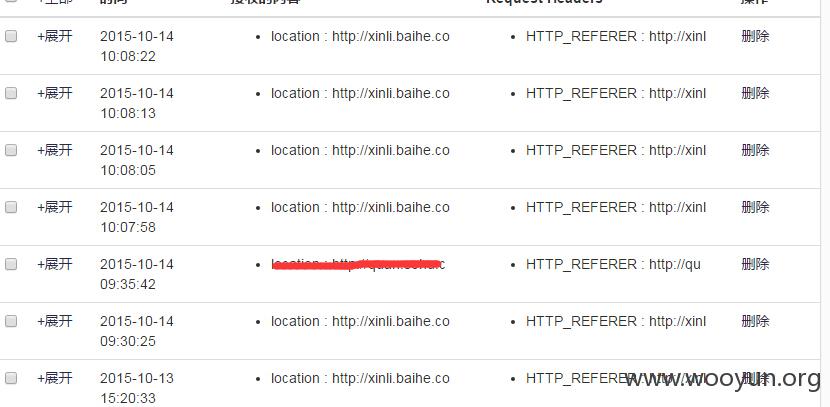

APP百合密语,上周测试了xss,在APP端控制的还可以,都没有发现,当时在某话题中丢了一个xss脚本,然后就放弃了,,,但是昨天晚上打开xss平台突然收到几条百合的xss的cookie,但是很奇怪,再次测试,发现问题的所在了

详细说明:

原来只是在APP端控制了,但是在web端完全没用控制,只要有输入的地方,web端都能形成xss漏洞

用网页打开或通过各种社交工具分享

话题评论处

发表话题

分享自己的资料

......

应该全站都是,慢慢整改吧

漏洞证明:

修复方案:

版权声明:转载请注明来源 偶然@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-19 11:12

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无