漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144601

漏洞标题:同花顺爱基金客户端之账户密码找回功能的短信验证可被绕过

相关厂商:同花顺

漏洞作者: 大头鬼

提交时间:2015-10-03 11:10

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-03: 细节已通知厂商并且等待厂商处理中

2015-10-08: 厂商已经确认,细节仅向厂商公开

2015-10-11: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-02: 细节向核心白帽子及相关领域专家公开

2015-12-12: 细节向普通白帽子公开

2015-12-22: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

账户密码找回功能的短信验证可被绕过。

详细说明:

1.客户端基本信息

此次测试采用的是Android客户端,下载地址:http://**.**.**.**/public/mobile/

apk : com.hexin.android.bank, 48, V4.30.03, 同花顺爱基金

apkmd5: ea96923d1ab76255b1f4e6a076482d4a

证书 :

certmd5: 110582f43caed505854599c7ada28e77

issuer: C=CN, ST=ZheJiang, L=Hangzhou, O=ShouJiKaiFaZu, OU=TongHuaShun, CN=h

exin

subject: C=CN, ST=ZheJiang, L=Hangzhou, O=ShouJiKaiFaZu, OU=TongHuaShun, CN=

hexin

2.漏洞描述

找回密码功能,服务端通过客户端输入动态短信验证码来鉴别身份,但服务端判断验证码是否正确后,返回鉴别结果状态码code, 客户端通过判断code的值,决定是否进入密码修改界面,进入密码修改界面后即可修改密码。

漏洞证明:

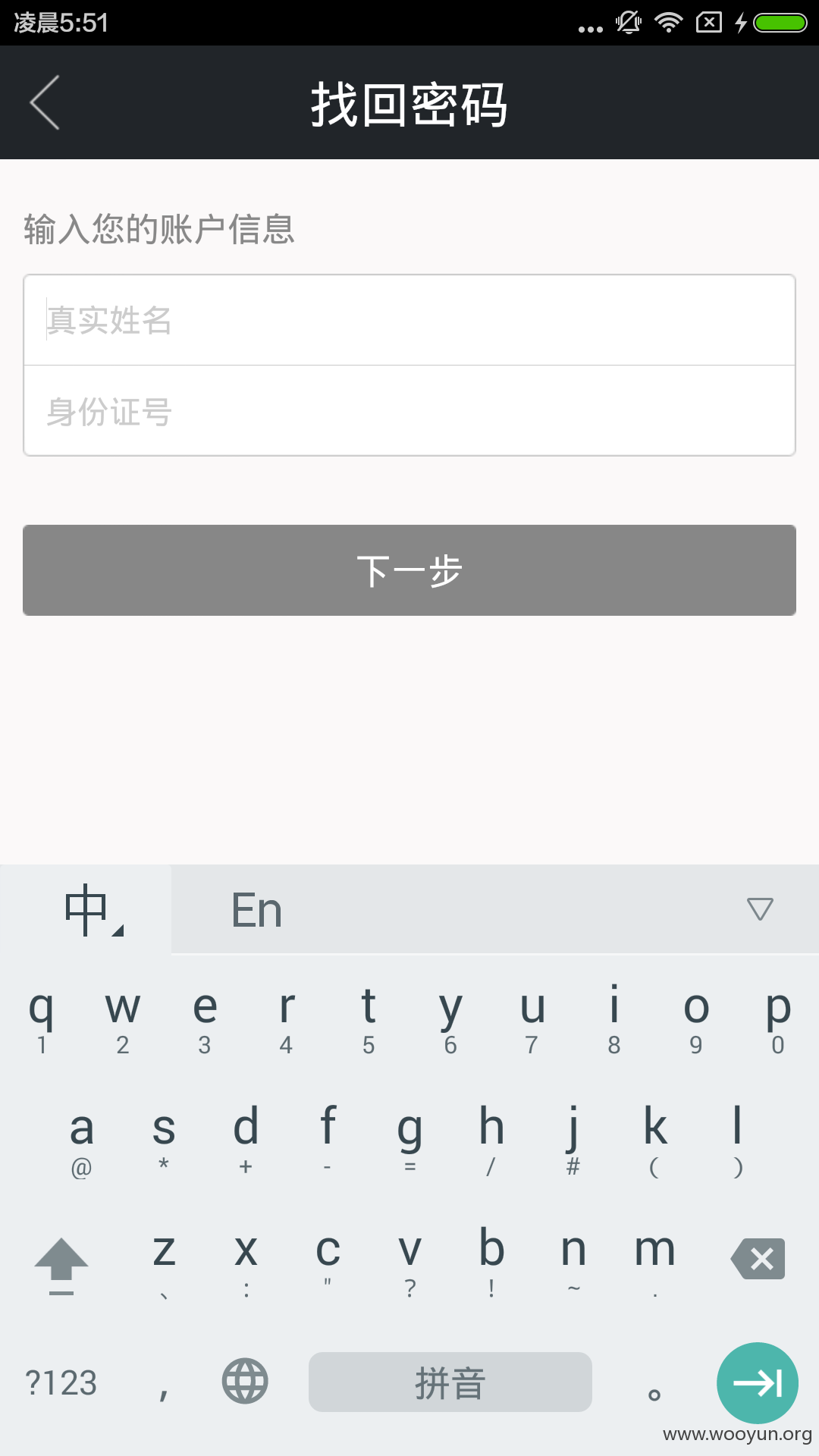

1.输入姓名和身份证号:

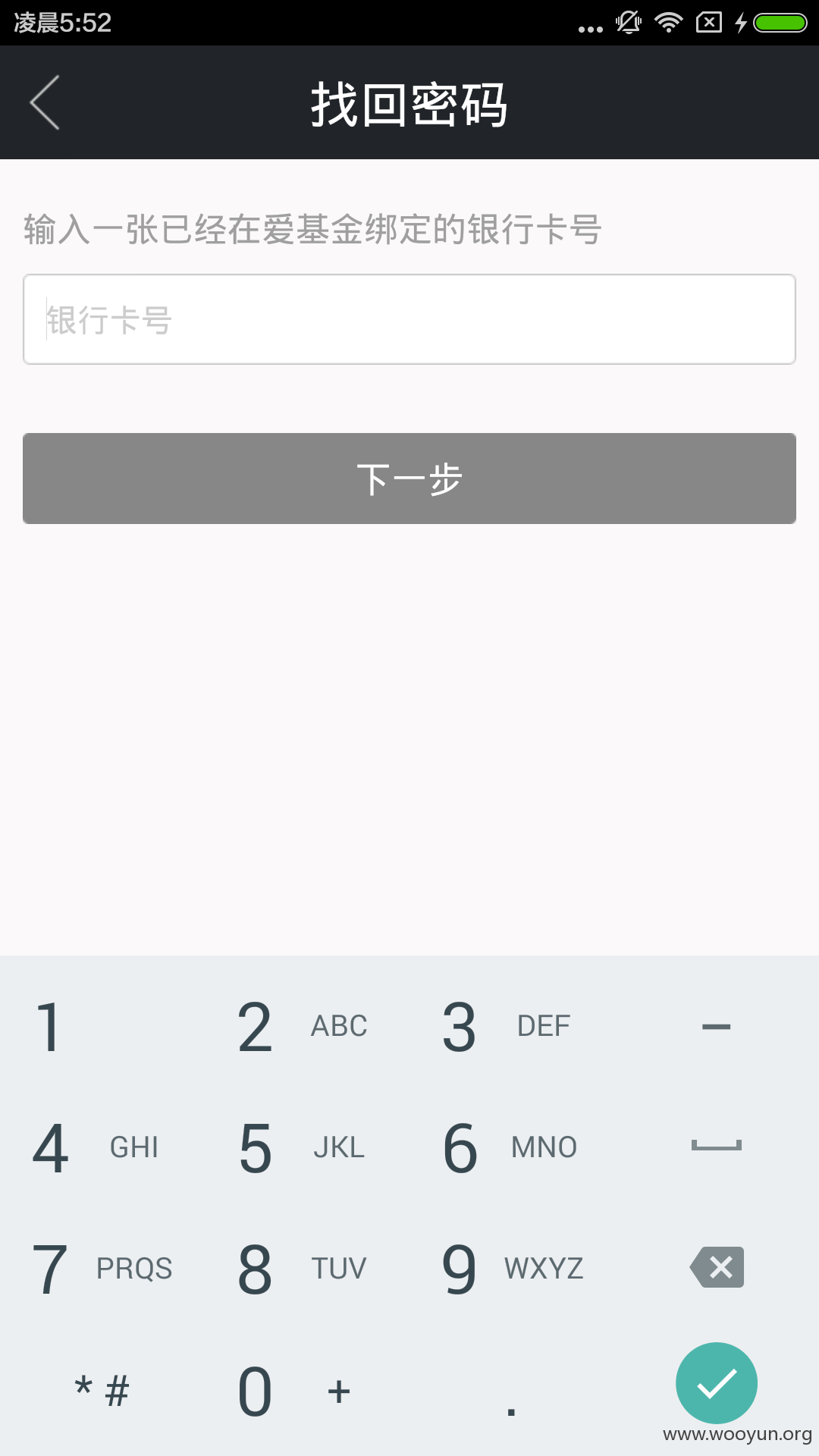

2.输入银行卡号:

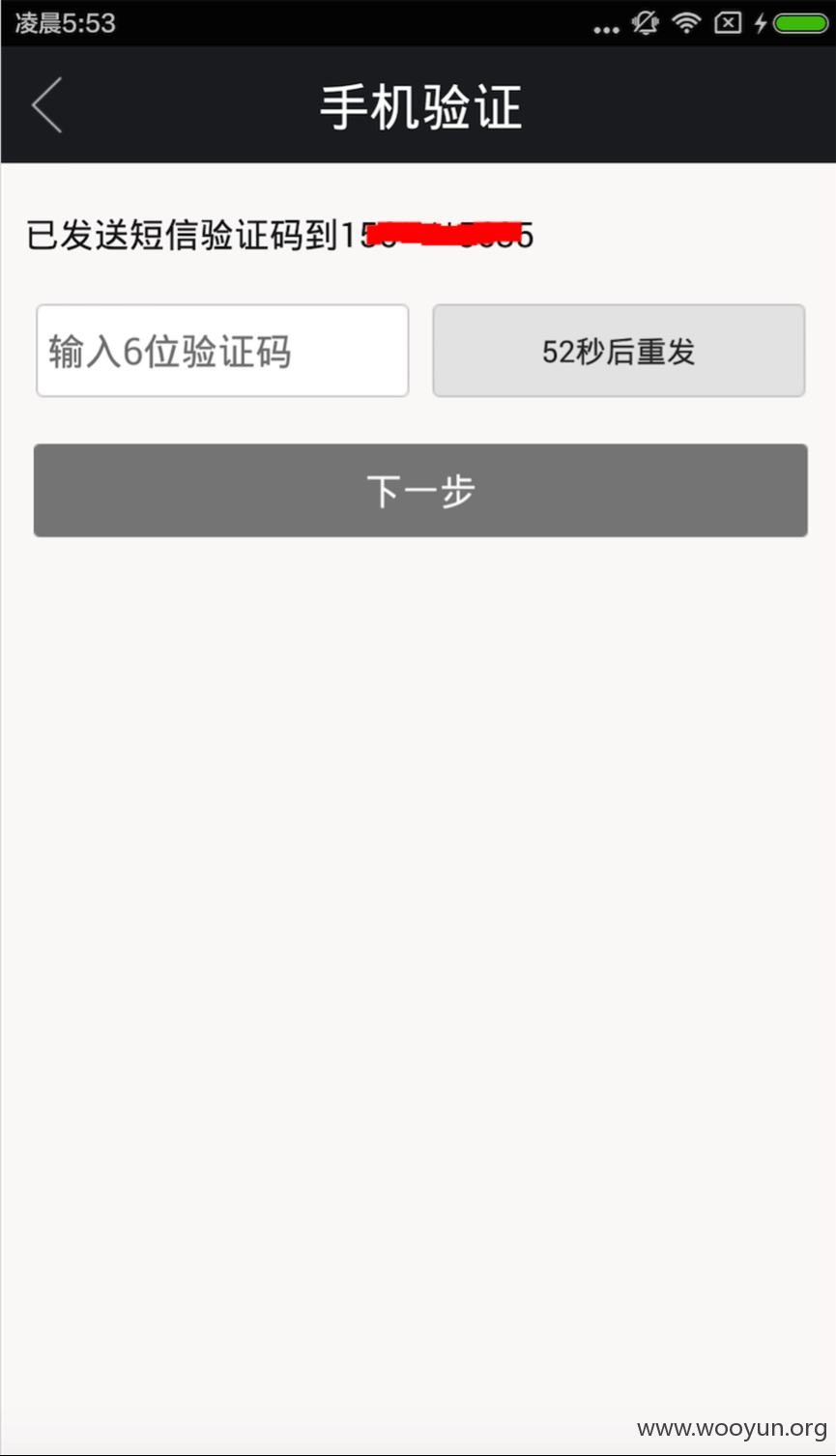

3.填写动态短信验证码:

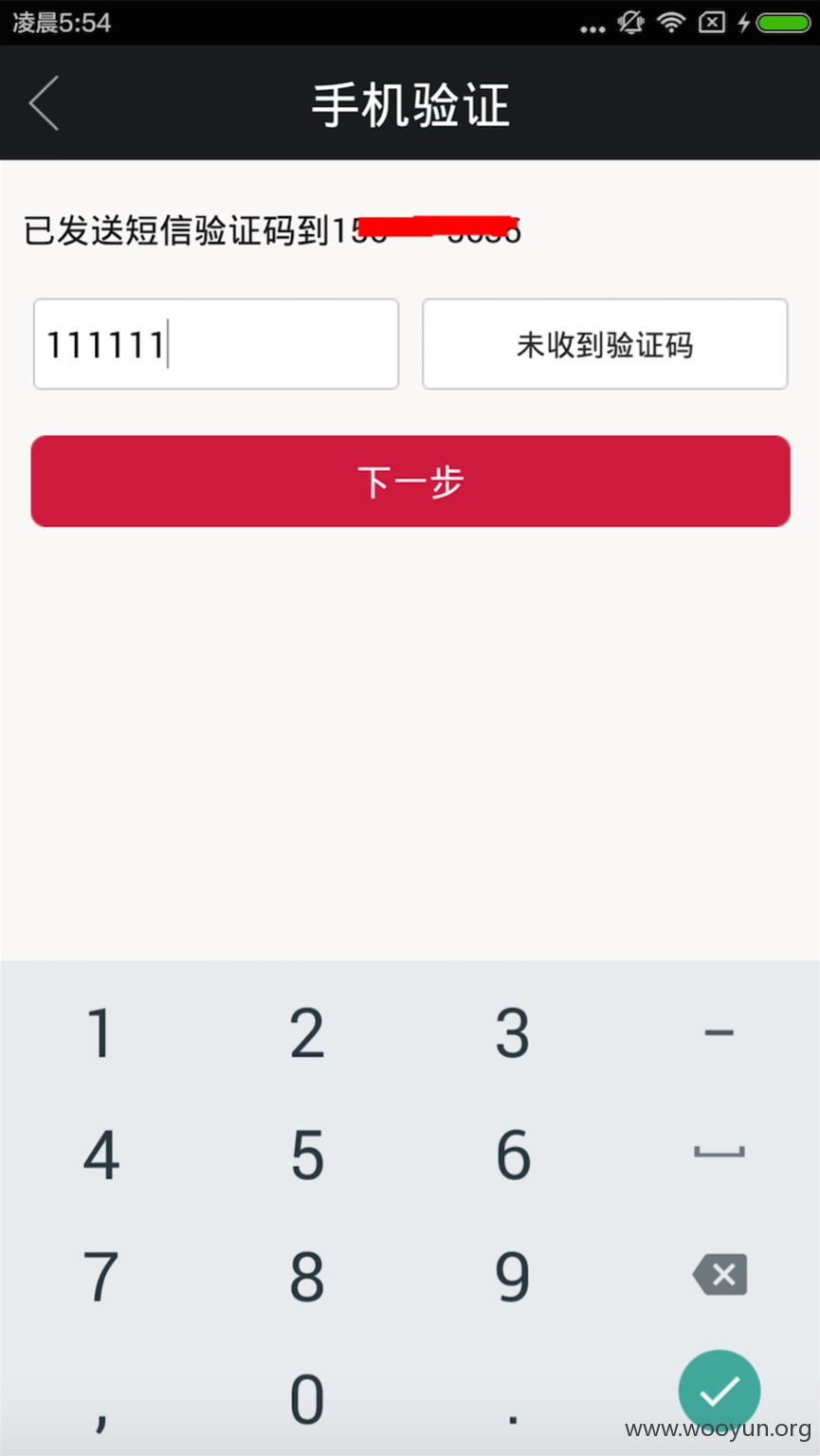

4.在短信验证码输入栏中随意输入数字,并提交

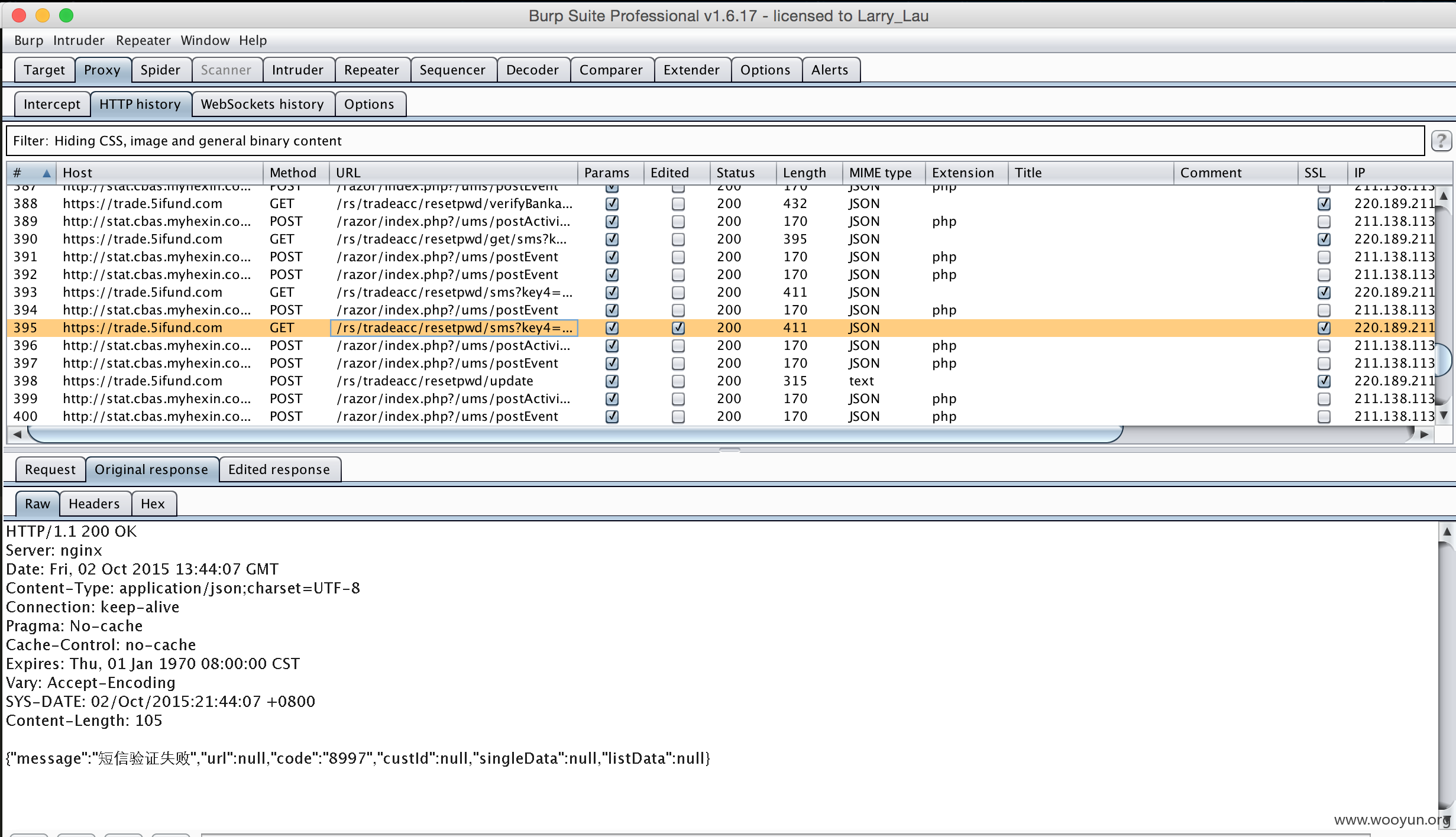

5.此时服务端返回验证码失败状态信息,code=8997

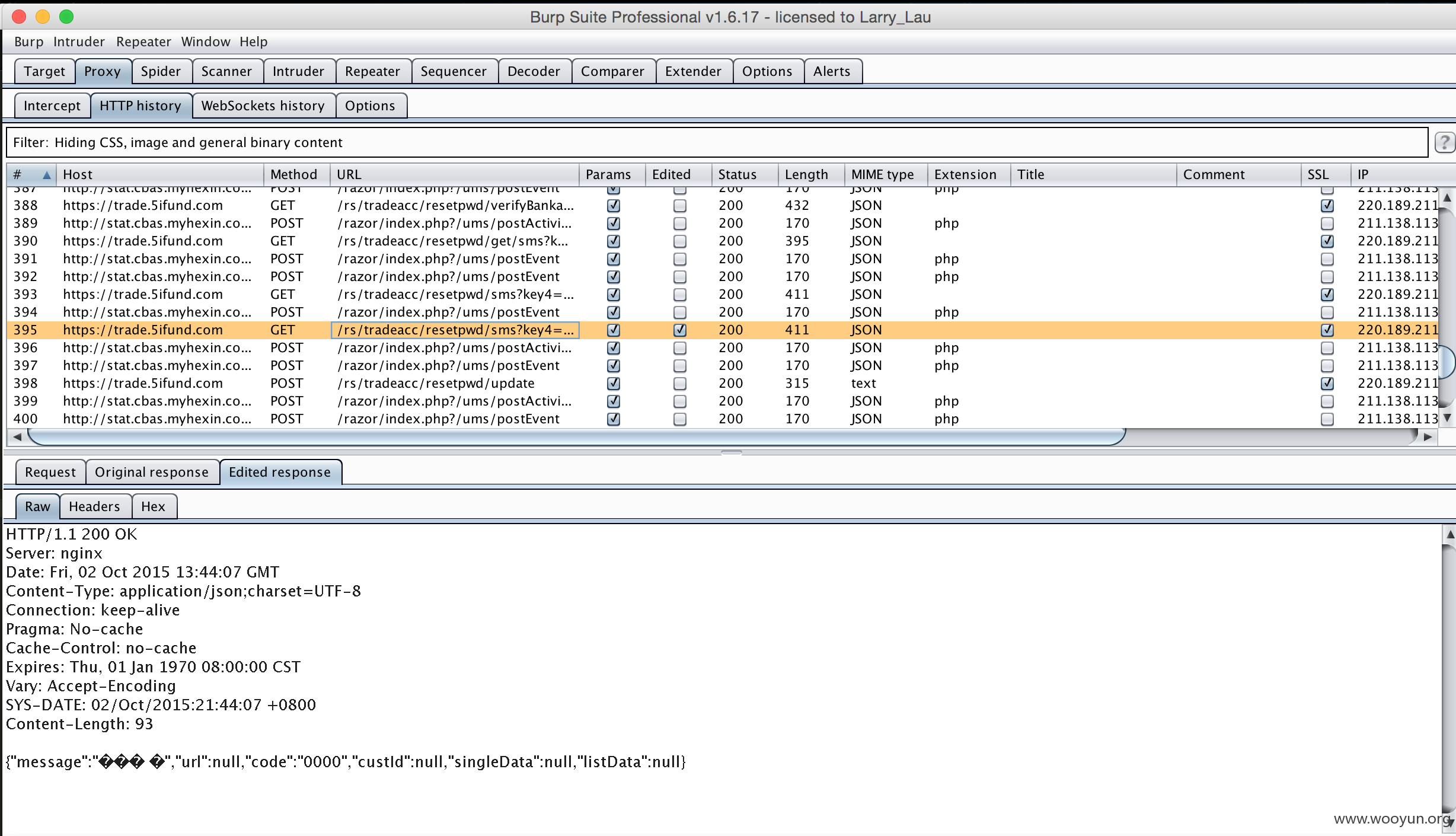

6.通过burp拦截服务端返回验证码验证信息,将其修改为:{"message":"短信验证成功","url":null,"code":"0000","custId":null,"singleData":null,"listData":null}

7.此时客户端进入密码修改界面:

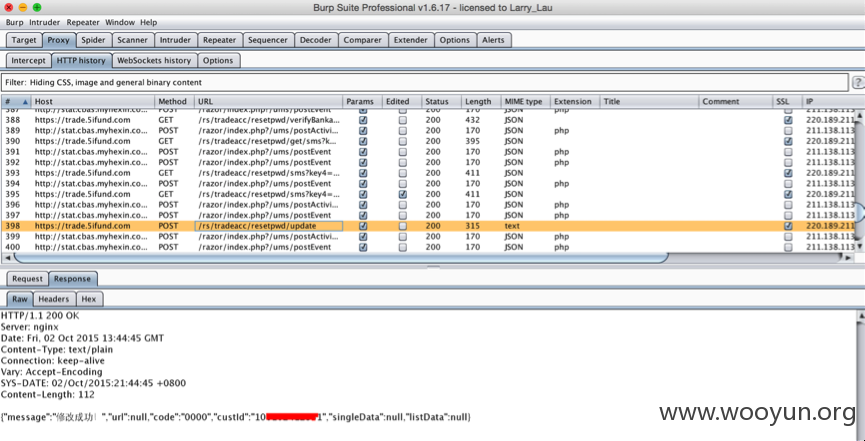

8.输入密码并提交后,服务端返回的状态信息显示,修改成功:

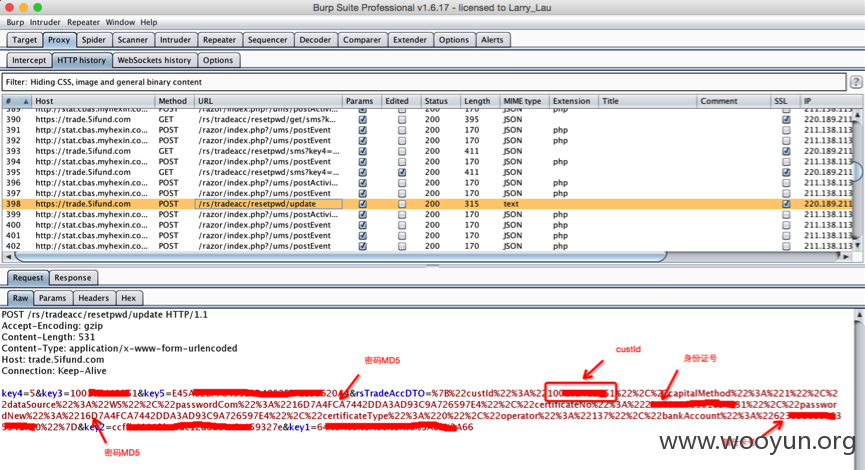

9.然而,从客户端提交修改密码的请求报文分析得知,只需要知道custId(每个注册账户都会分配唯一的账户标识)、身份证号、银行卡号即可修改对应账户密码:

修复方案:

提交密码修改操作的请求中可带上短信验证码,服务端再对其进行验证,判断是否进行密码修改操作。

版权声明:转载请注明来源 大头鬼@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-08 15:26

厂商回复:

漏洞已确认,谢谢,会尽快处理

最新状态:

暂无