漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142278

漏洞标题:任子行某安全网关存在储存型XSS可盲打管理员无需登录(已打到cookie)

相关厂商:任子行网络技术股份有限公司

漏洞作者: YY-2012

提交时间:2015-09-19 23:21

修复时间:2015-12-19 14:22

公开时间:2015-12-19 14:22

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-19: 细节已通知厂商并且等待厂商处理中

2015-09-20: 厂商已经确认,细节仅向厂商公开

2015-09-23: 细节向第三方安全合作伙伴开放

2015-11-14: 细节向核心白帽子及相关领域专家公开

2015-11-24: 细节向普通白帽子公开

2015-12-04: 细节向实习白帽子公开

2015-12-19: 细节向公众公开

简要描述:

安全产品问题多多,不能忽视啊。

详细说明:

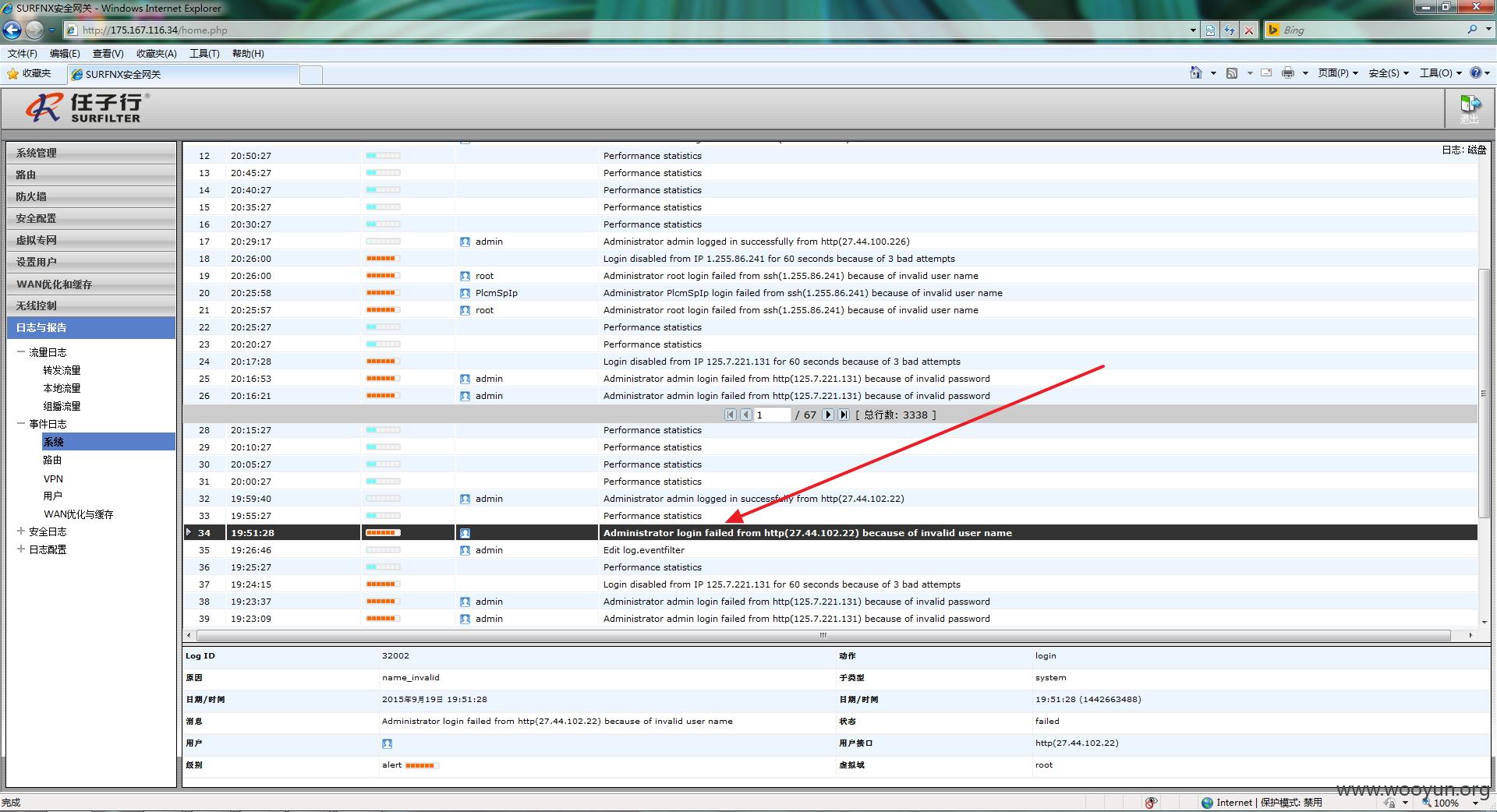

SURFNX安全网关,设备管理后台登陆框插入带xss语句的用户名时即可盲打管理员

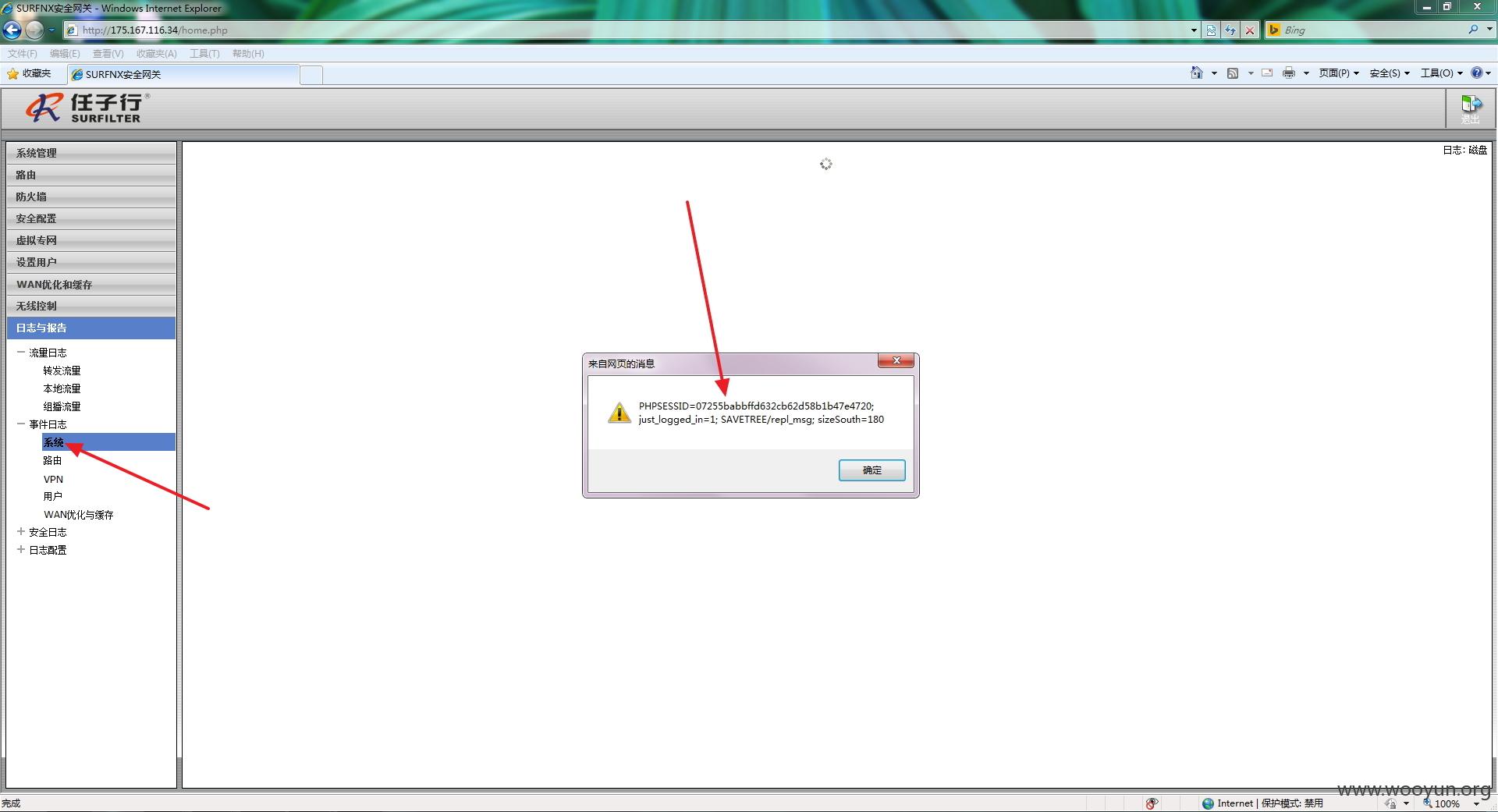

(当管理员登录后查看“系统日志”无需点击即可触发)

漏洞证明:

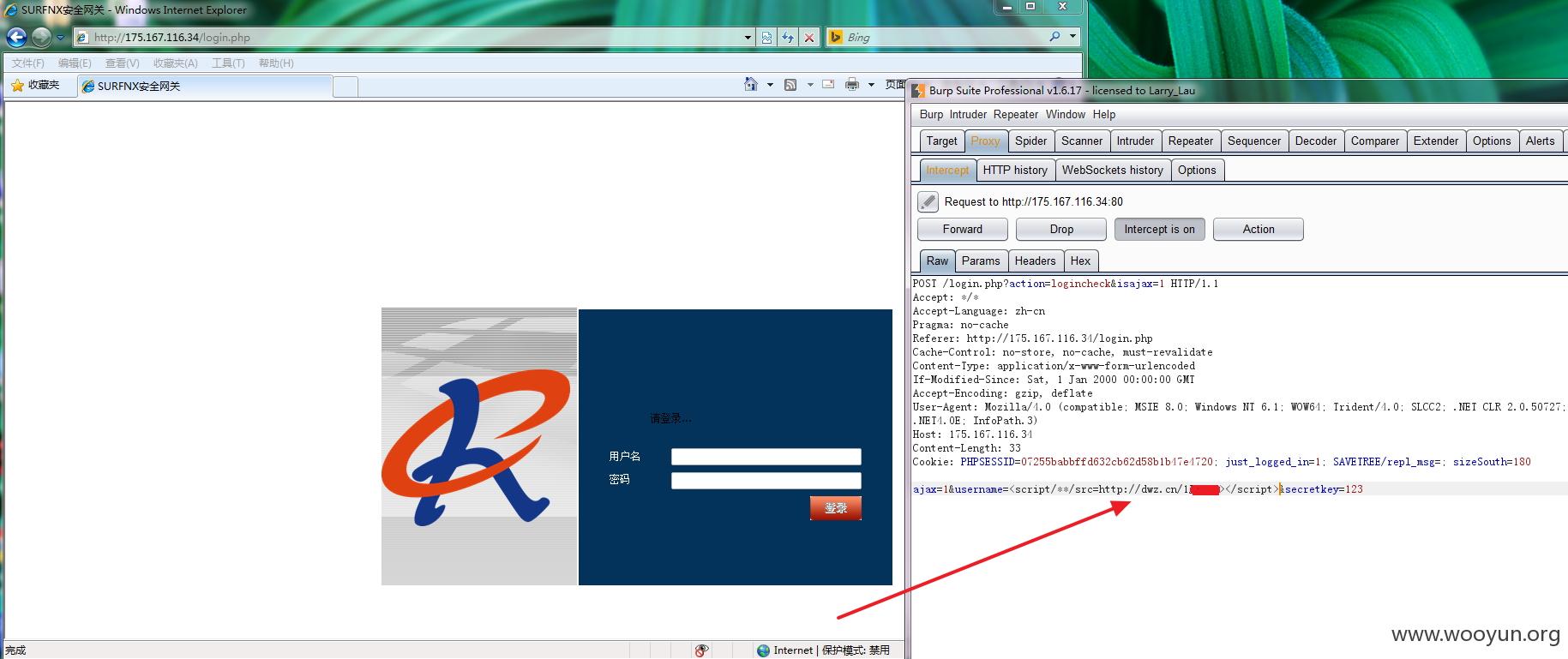

通过burp截拦修改用户名参数username插入xss语句

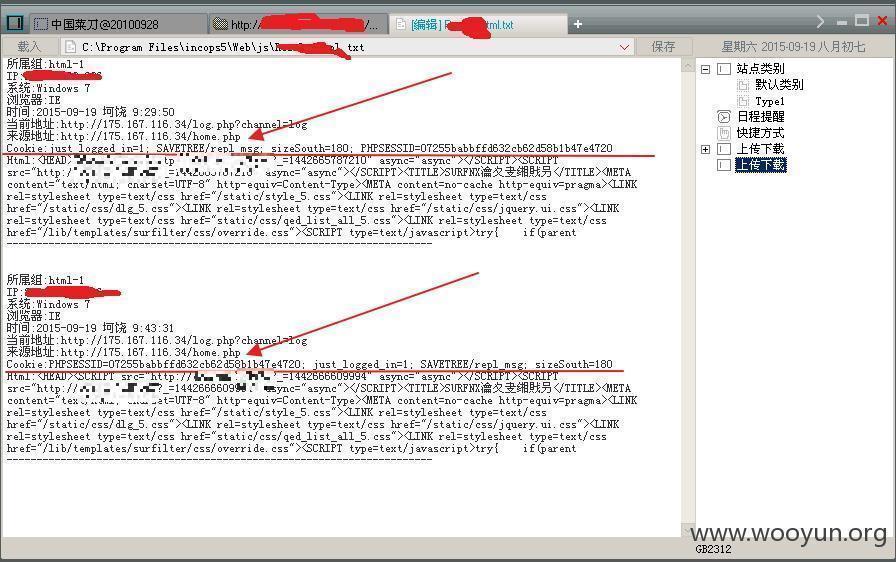

远程服务端接收获取到cookie

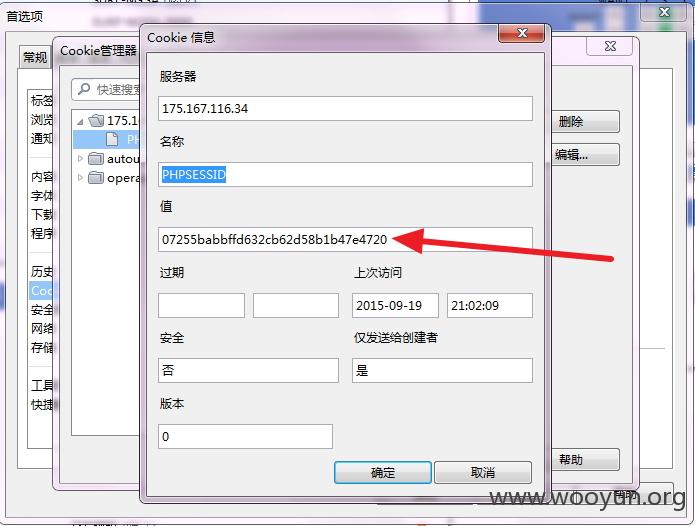

通过opera手动修改cookie进入网关设备管理系统

原因出自查看“系统日志”功能,查看即可触发

提供以下案例可测试盲打:

https://124.95.159.170/login.php

https://60.221.236.54/login.php

https://124.95.137.66/login.php

http://175.167.116.34/login.php

http://120.80.253.126/login.php

http://116.114.18.162/login.php

修复方案:

过滤

版权声明:转载请注明来源 YY-2012@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-20 14:22

厂商回复:

确认

最新状态:

暂无