漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141942

漏洞标题:58同城某站弱口令导致大量员工信息泄露问题多多还能串号登录

相关厂商:58同城

漏洞作者: 浮萍

提交时间:2015-09-18 14:40

修复时间:2015-11-02 22:02

公开时间:2015-11-02 22:02

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-18: 细节已通知厂商并且等待厂商处理中

2015-09-18: 厂商已经确认,细节仅向厂商公开

2015-09-28: 细节向核心白帽子及相关领域专家公开

2015-10-08: 细节向普通白帽子公开

2015-10-18: 细节向实习白帽子公开

2015-11-02: 细节向公众公开

简要描述:

感觉会是重复了

问题多多

详细说明:

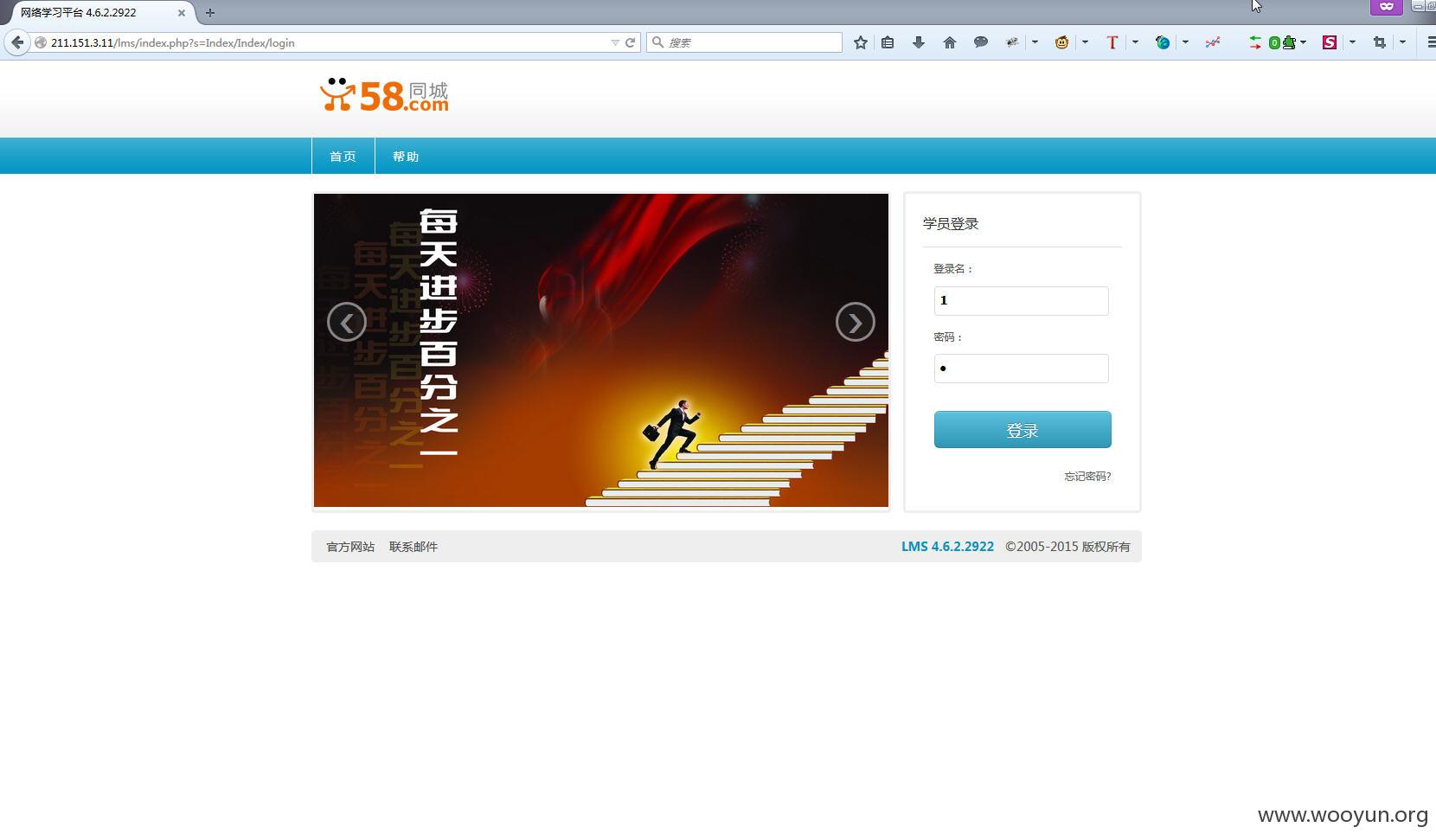

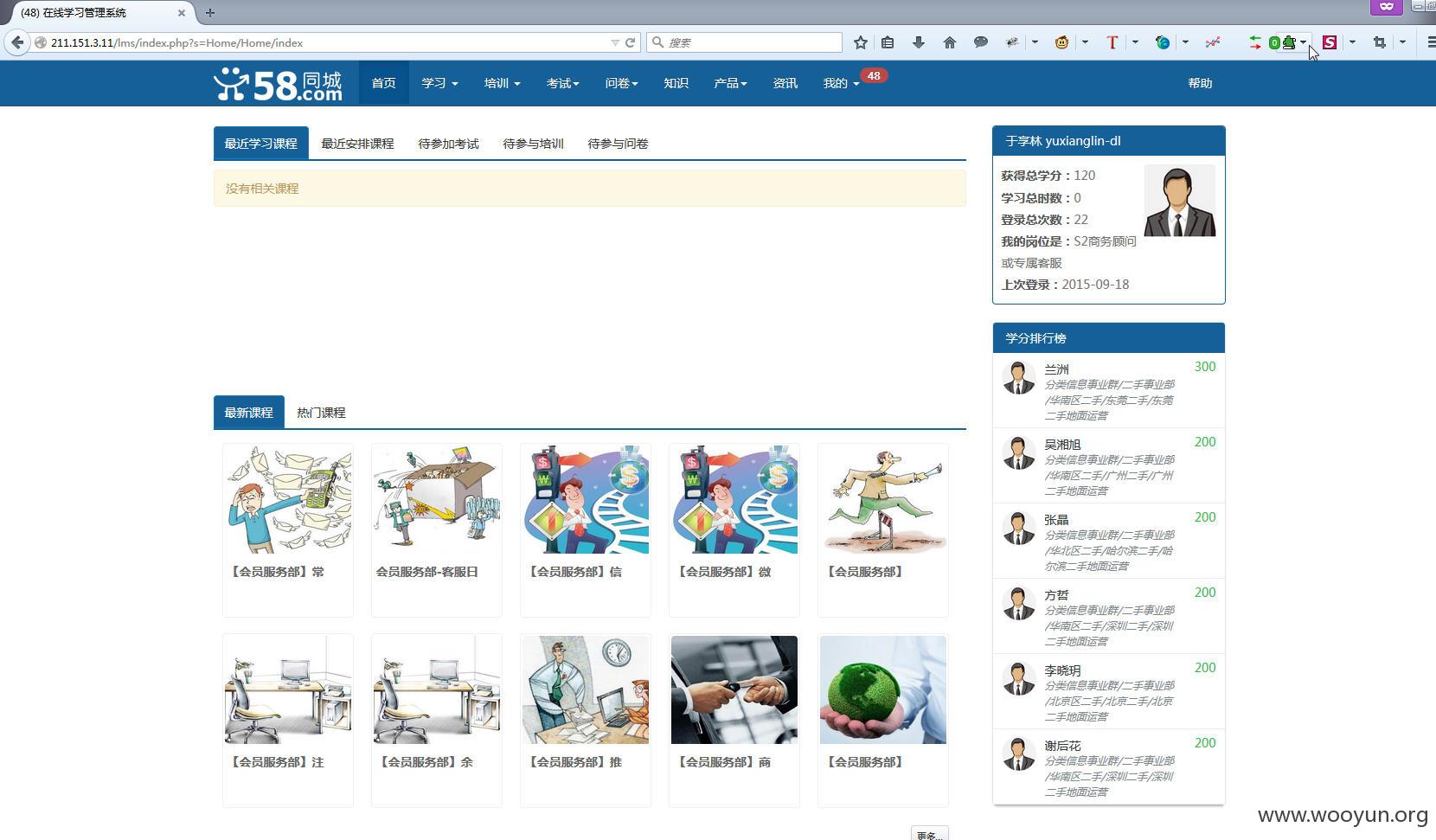

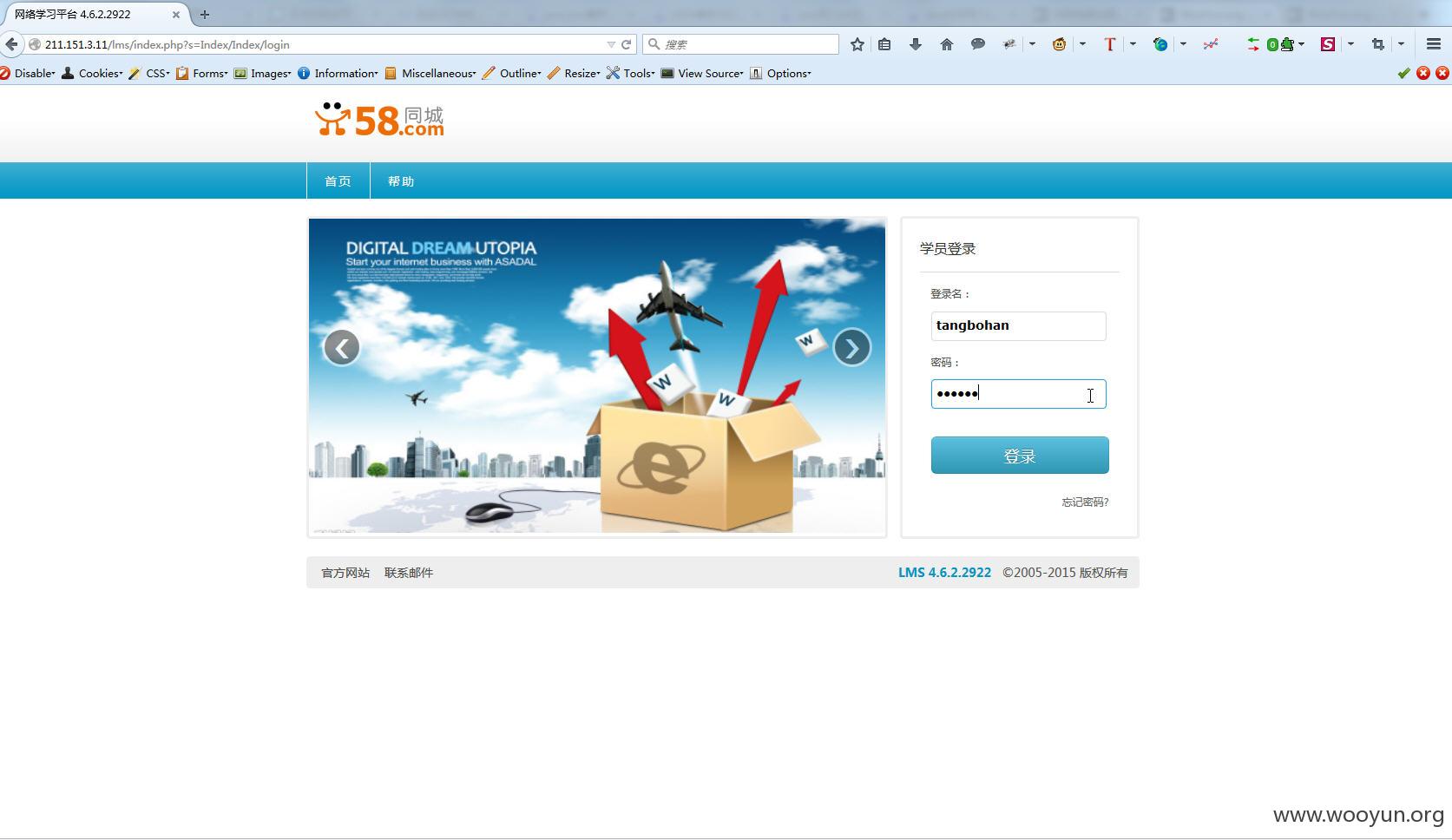

问题站点:http://211.151.3.11/lms/index.php?s=Index/Index/login

首先第一个问题:

疑似串号登录

我们只用用户名和密码都用1来测试

登录成功

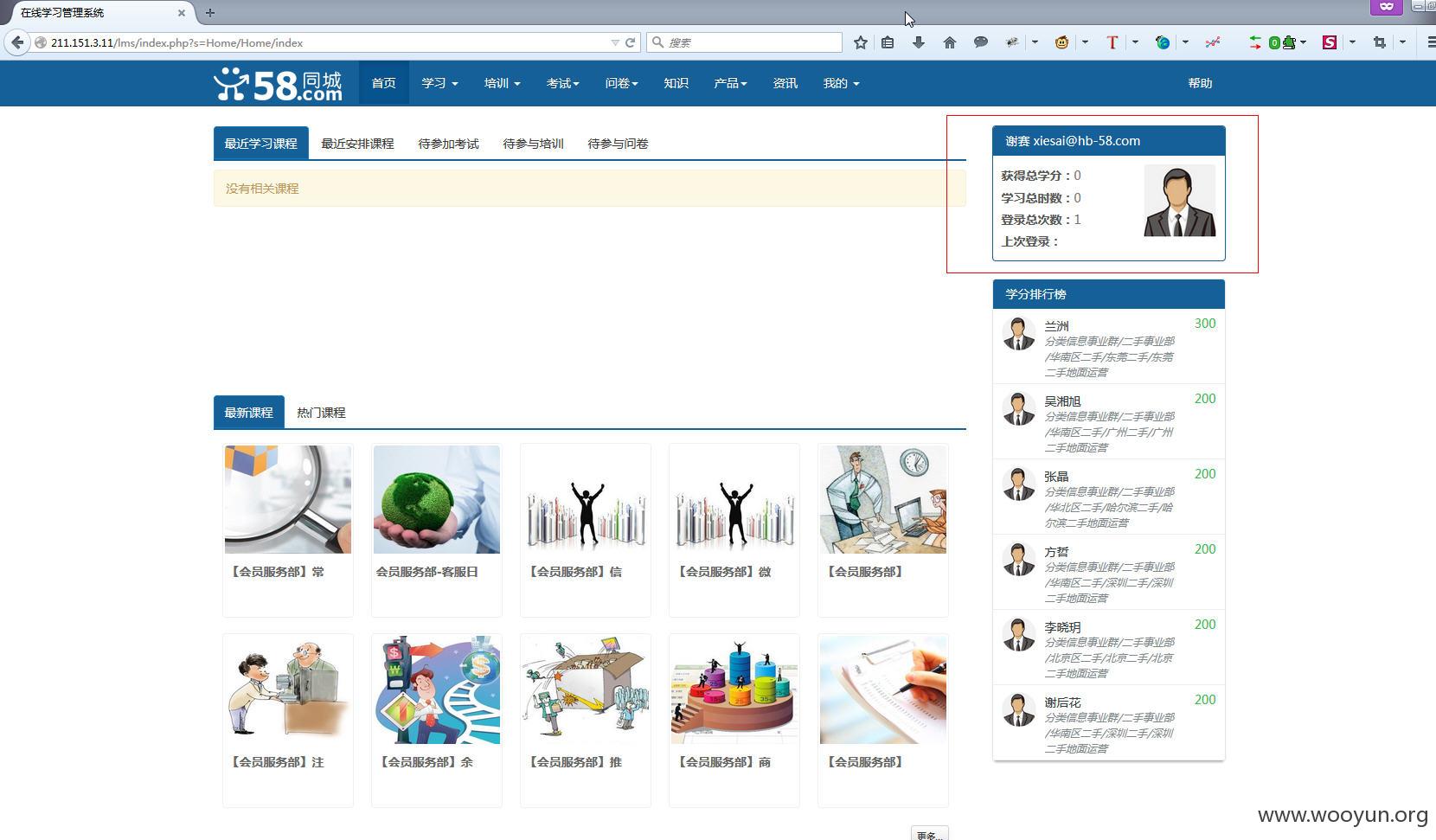

退出,继续用1 1登录

信息泄露

漏洞证明:

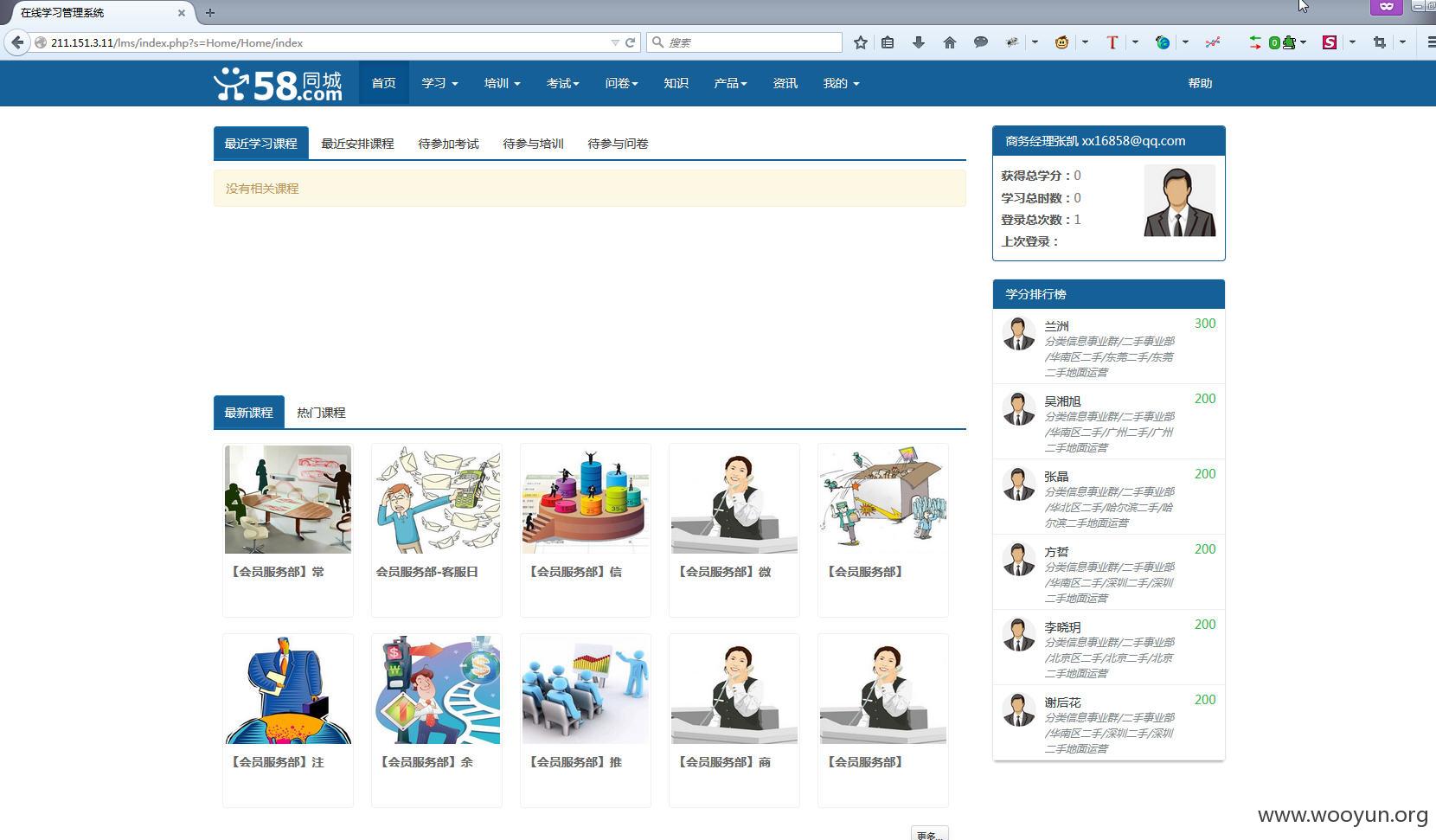

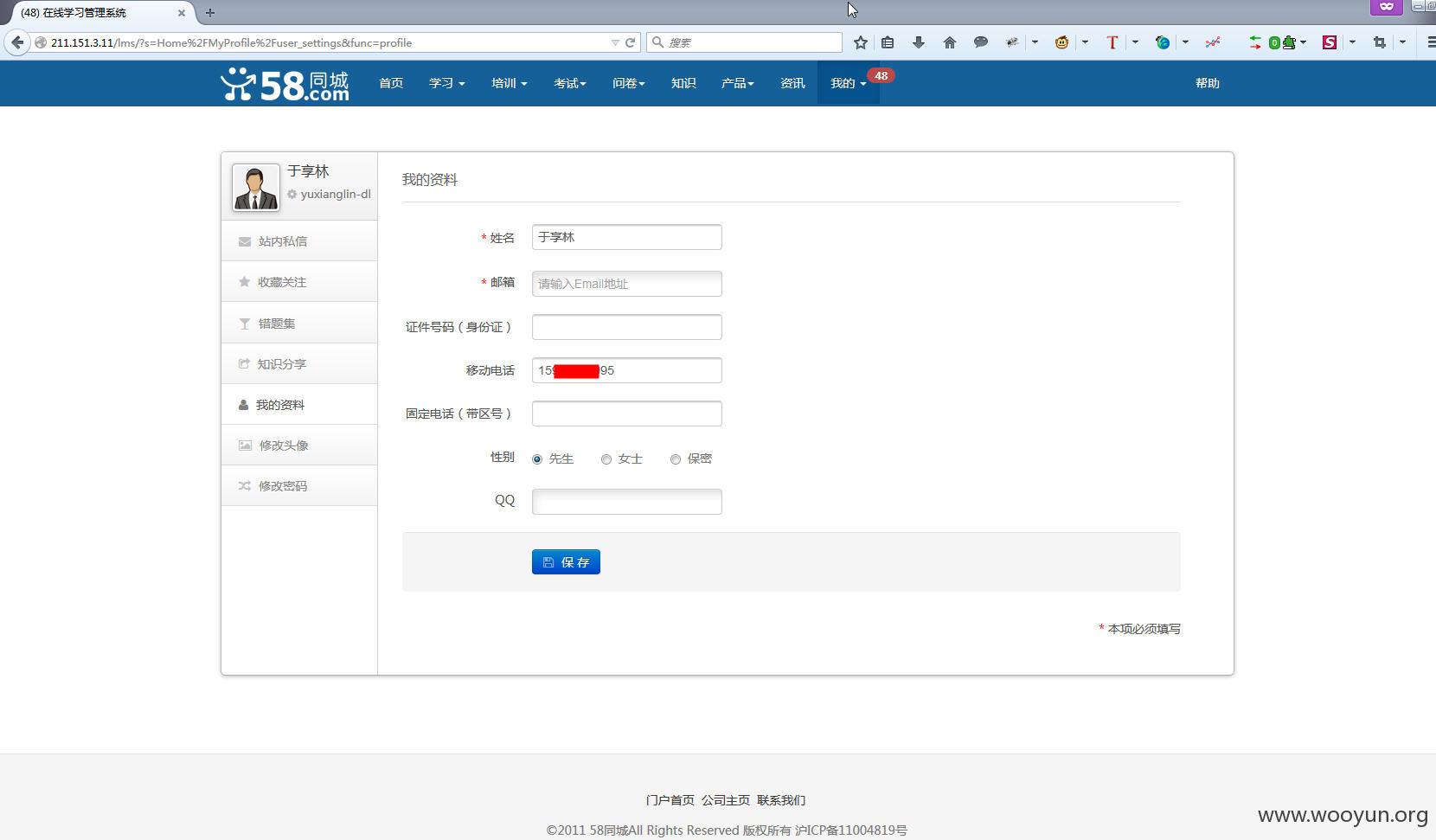

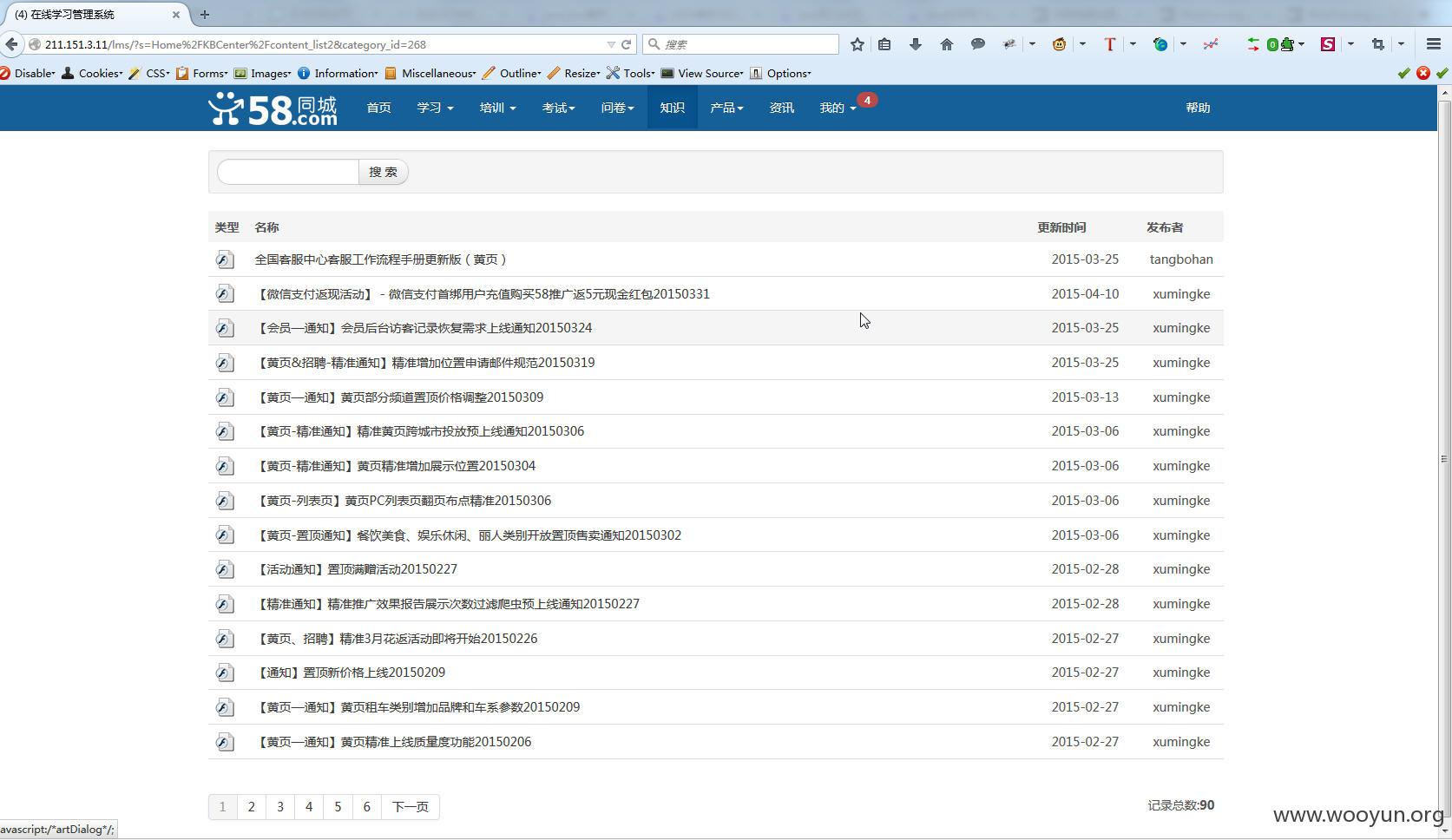

第二个问题:

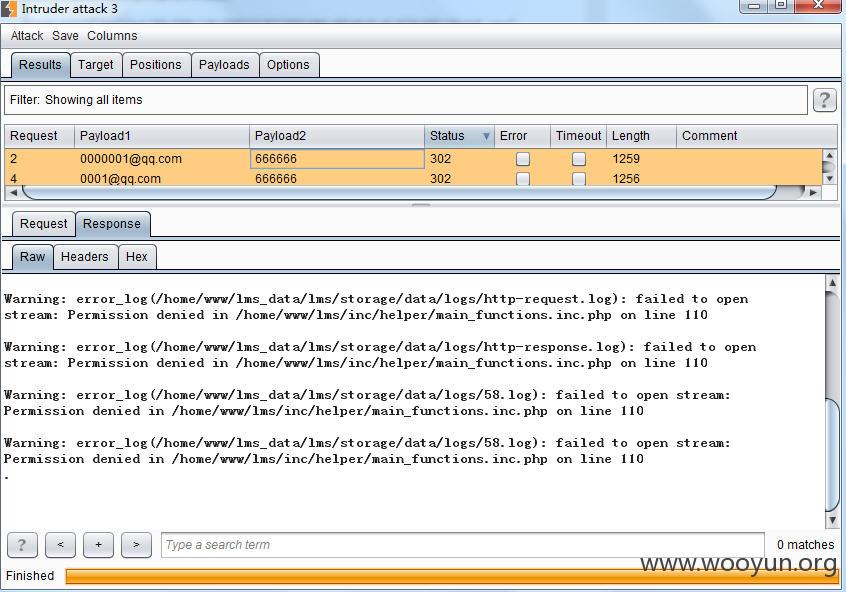

弱口令 密码大部分都是666666

任意账号登录后访问http://211.151.3.11/lms/?s=Home%2FMessage%2Fajax_get_user_list&keyword=

可以将所有用户名都列出来

有五万七千多

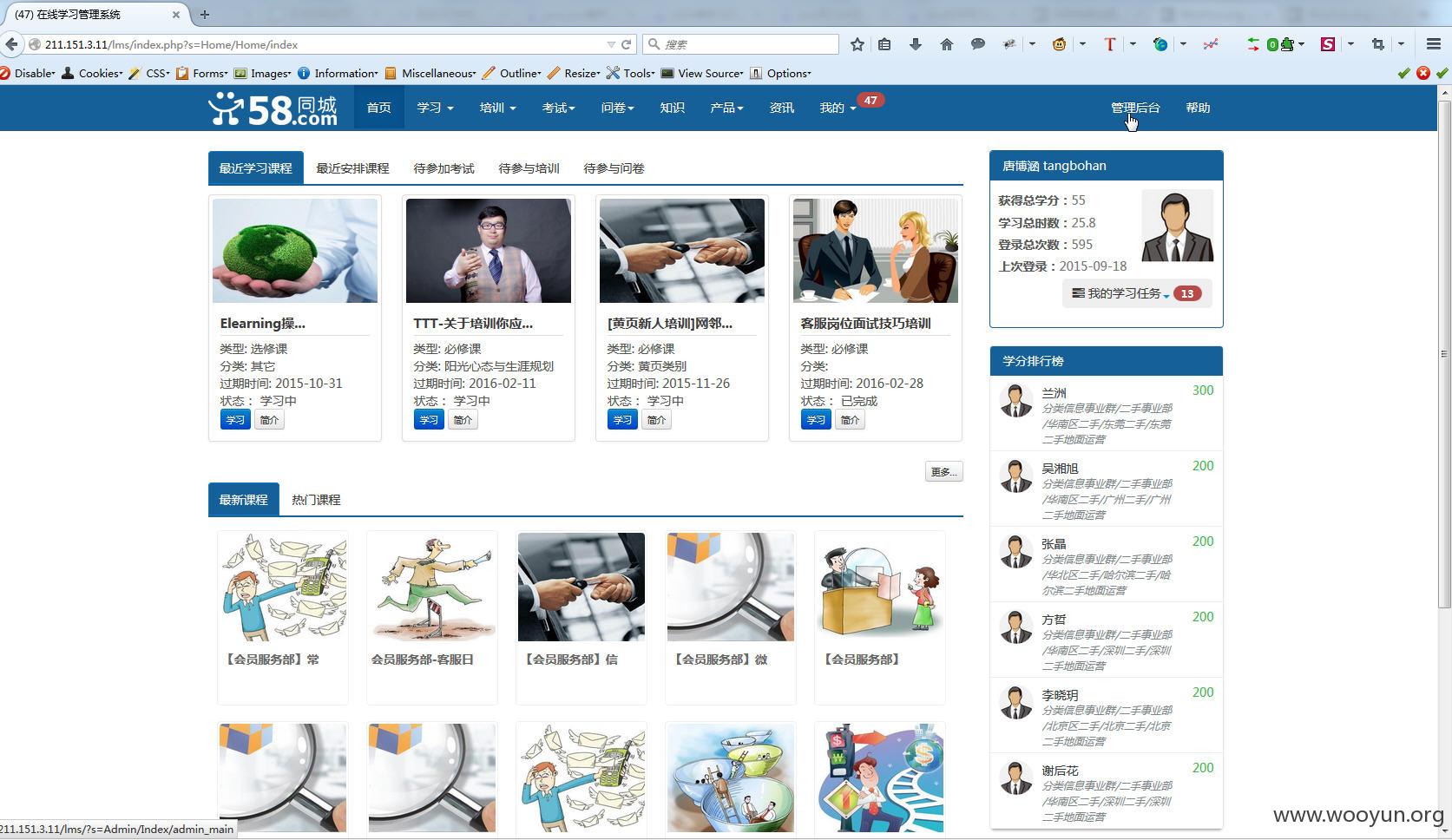

使用666666密码登录

有34720个用户

路径暴漏

第三个

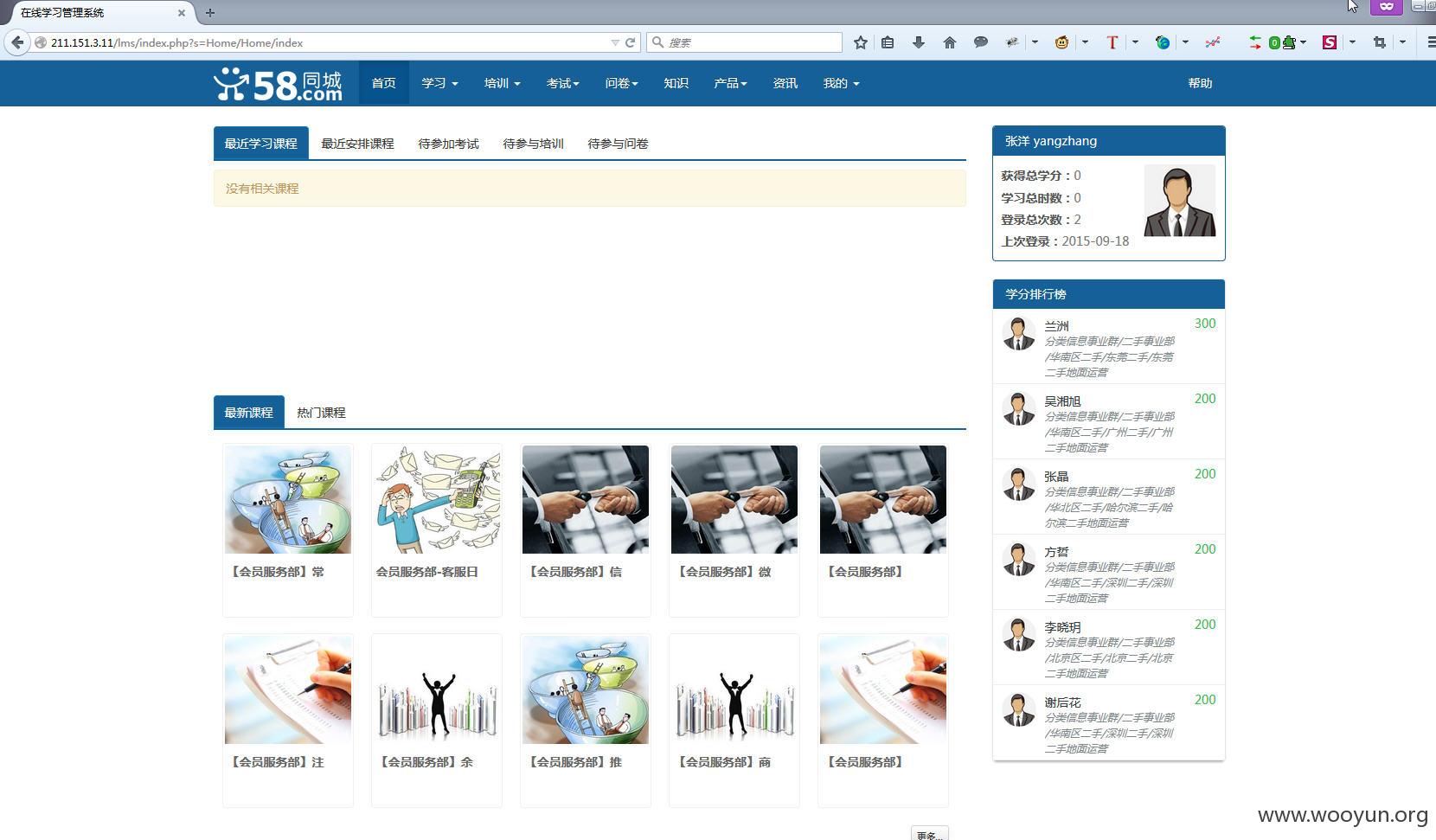

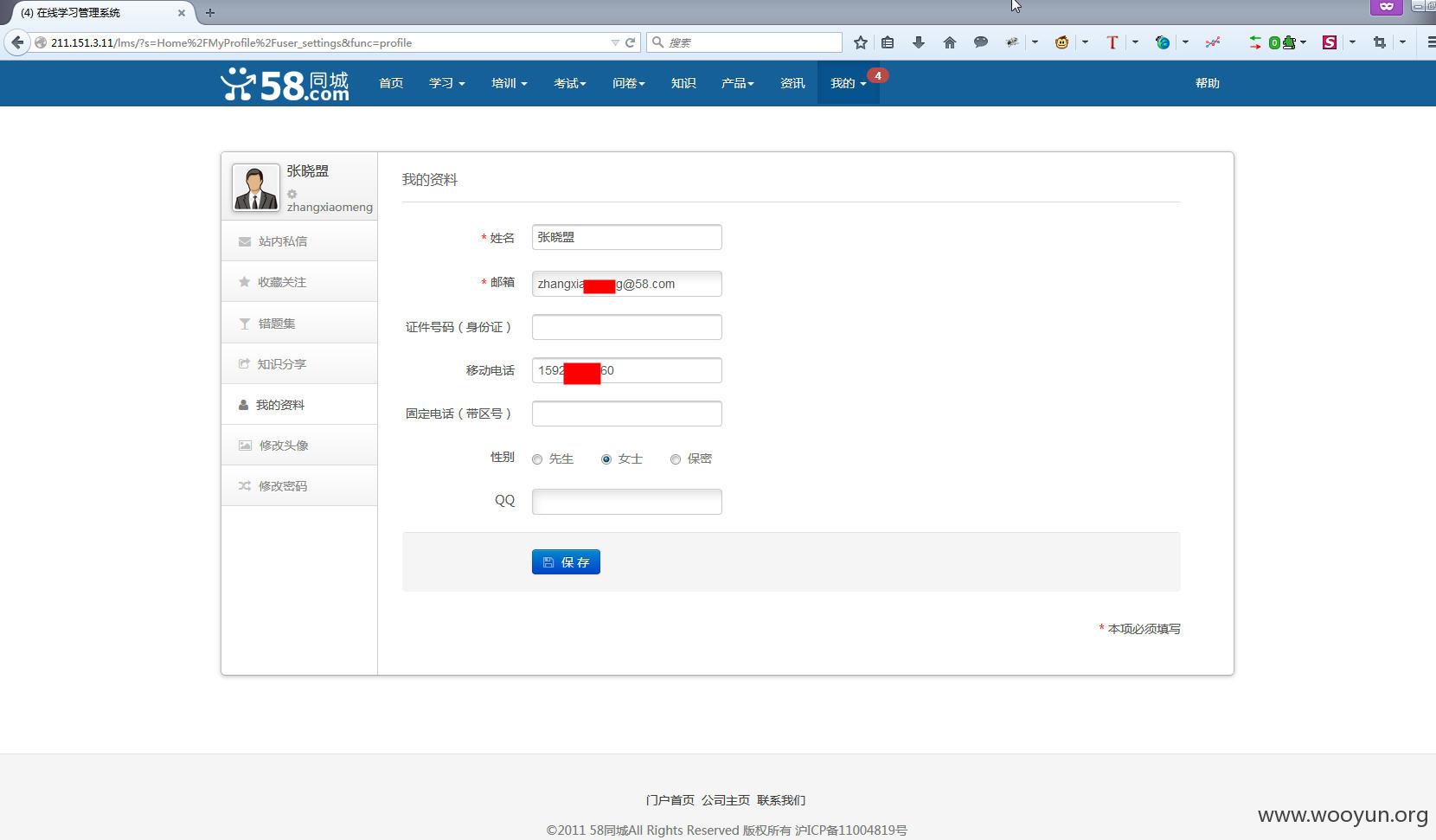

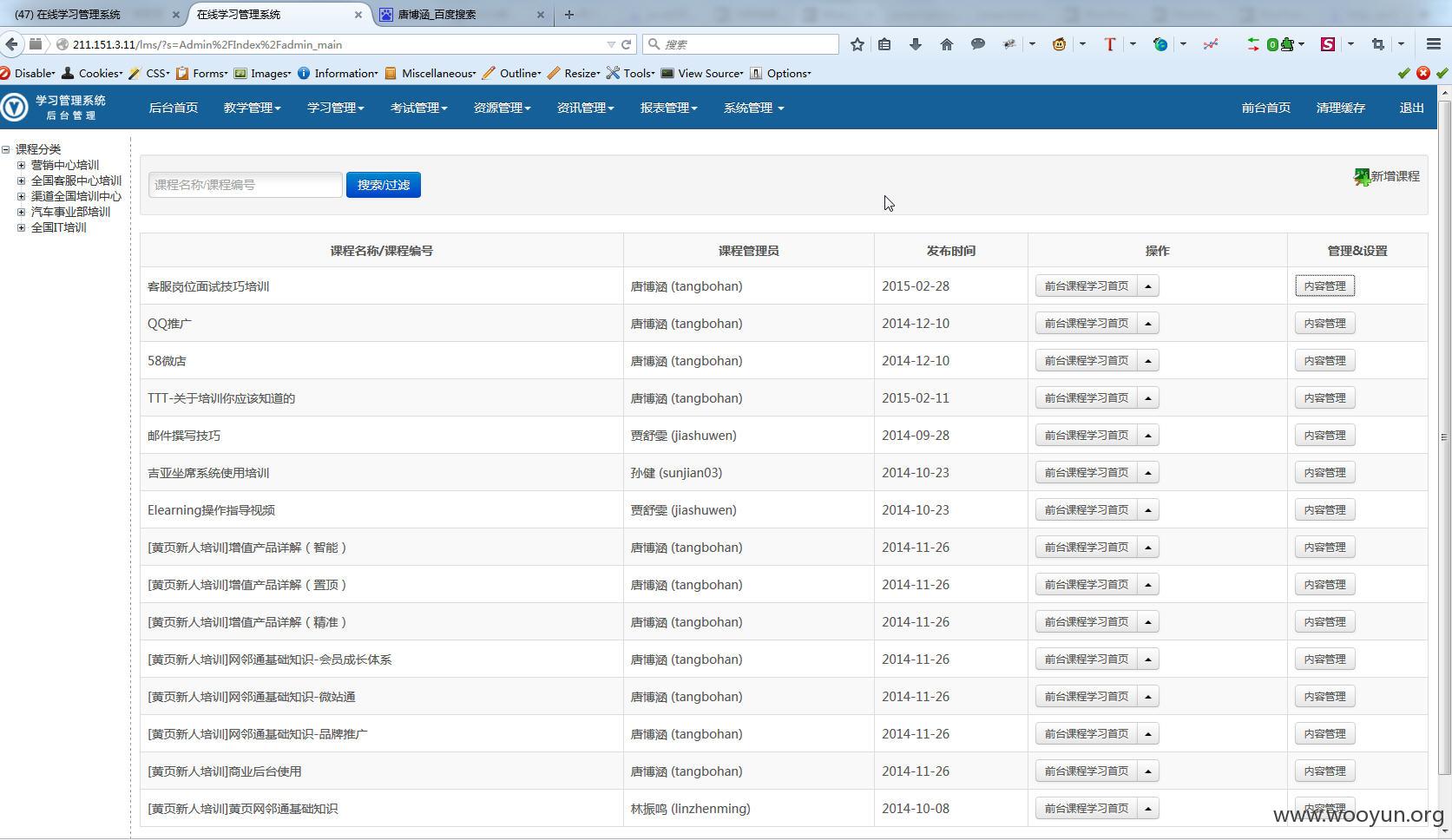

查看通知 可以知道管理员有两个

tangbohan

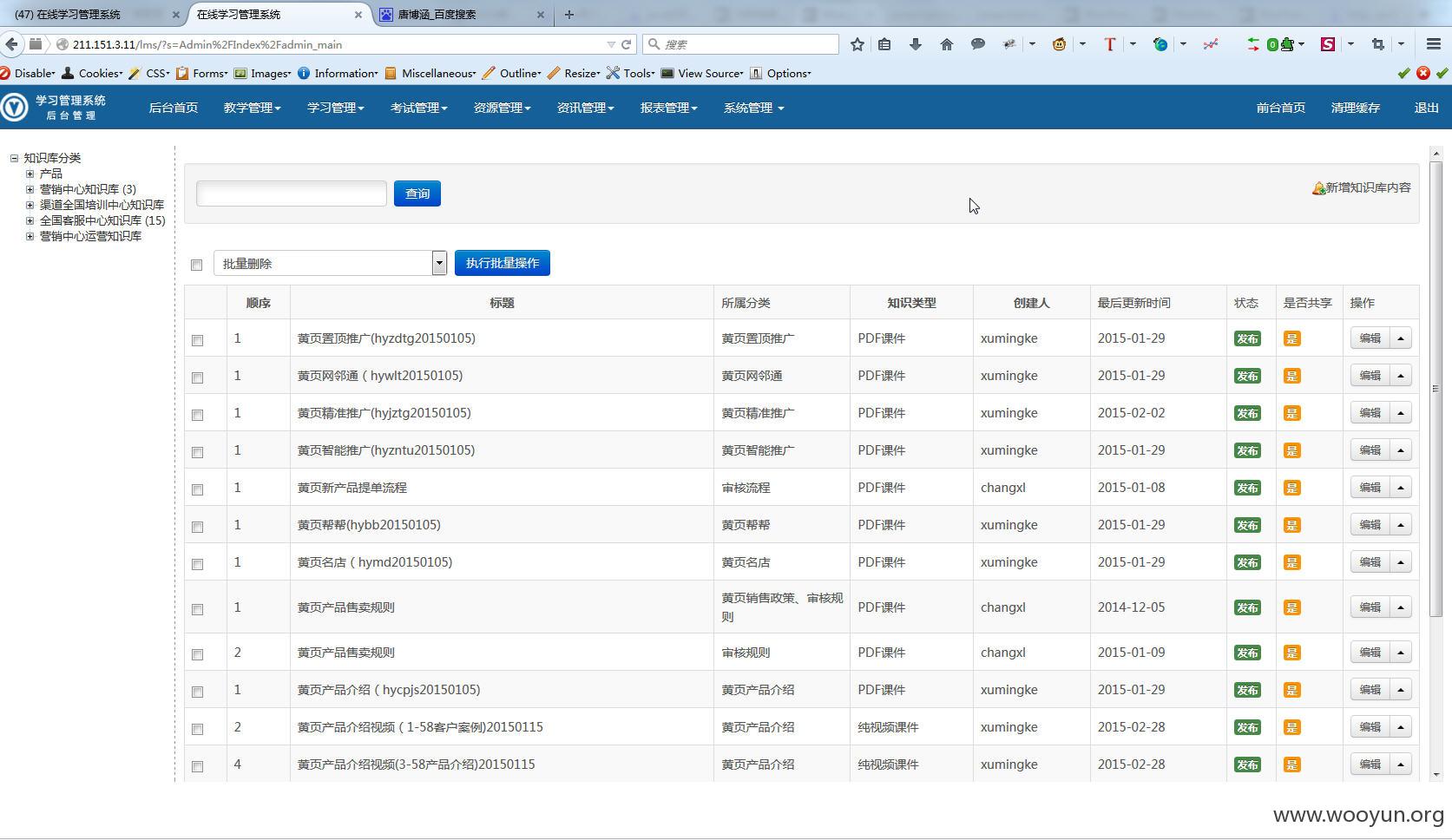

xumingke

使用密码666666均能登录

这里登录一个

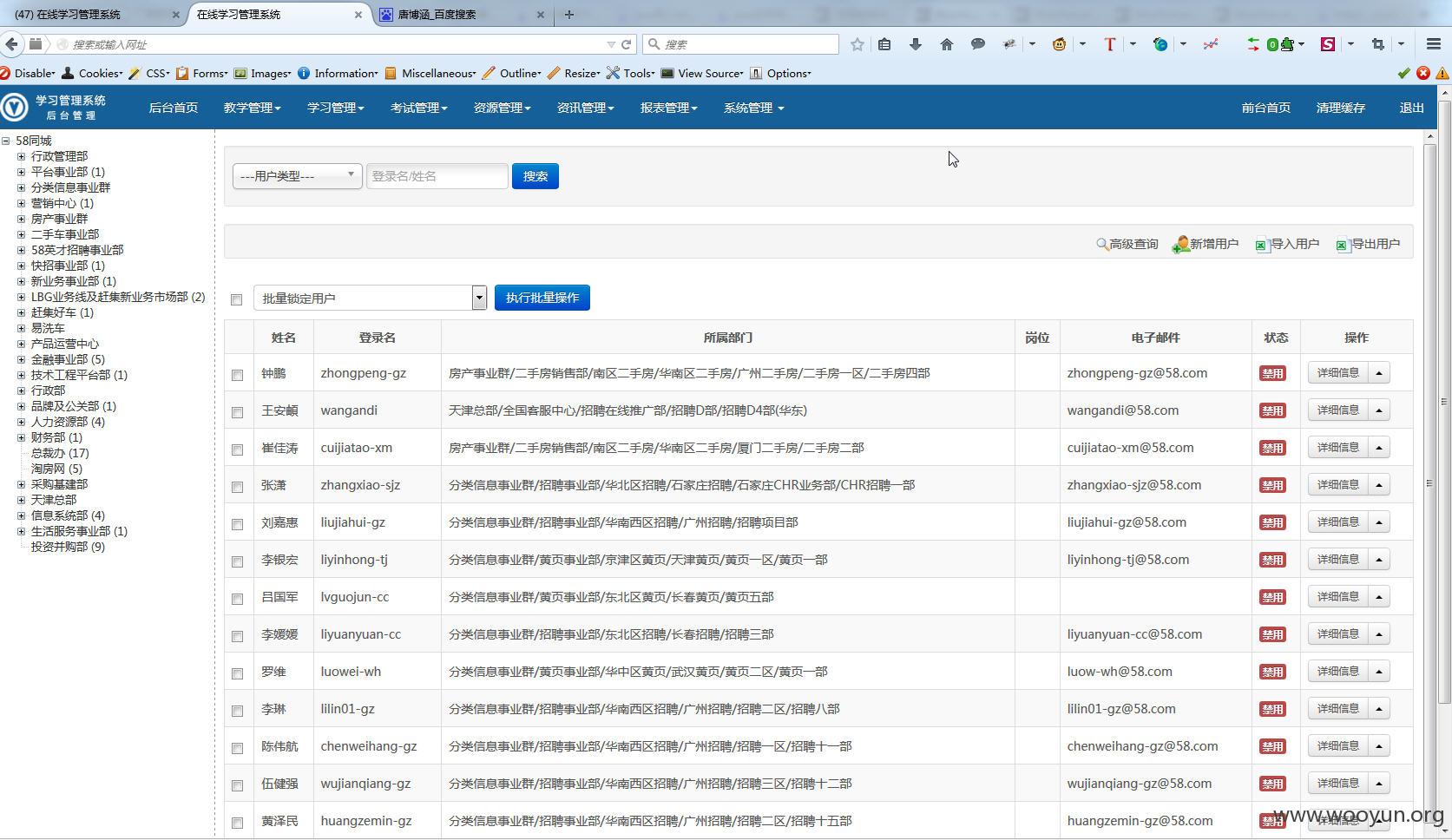

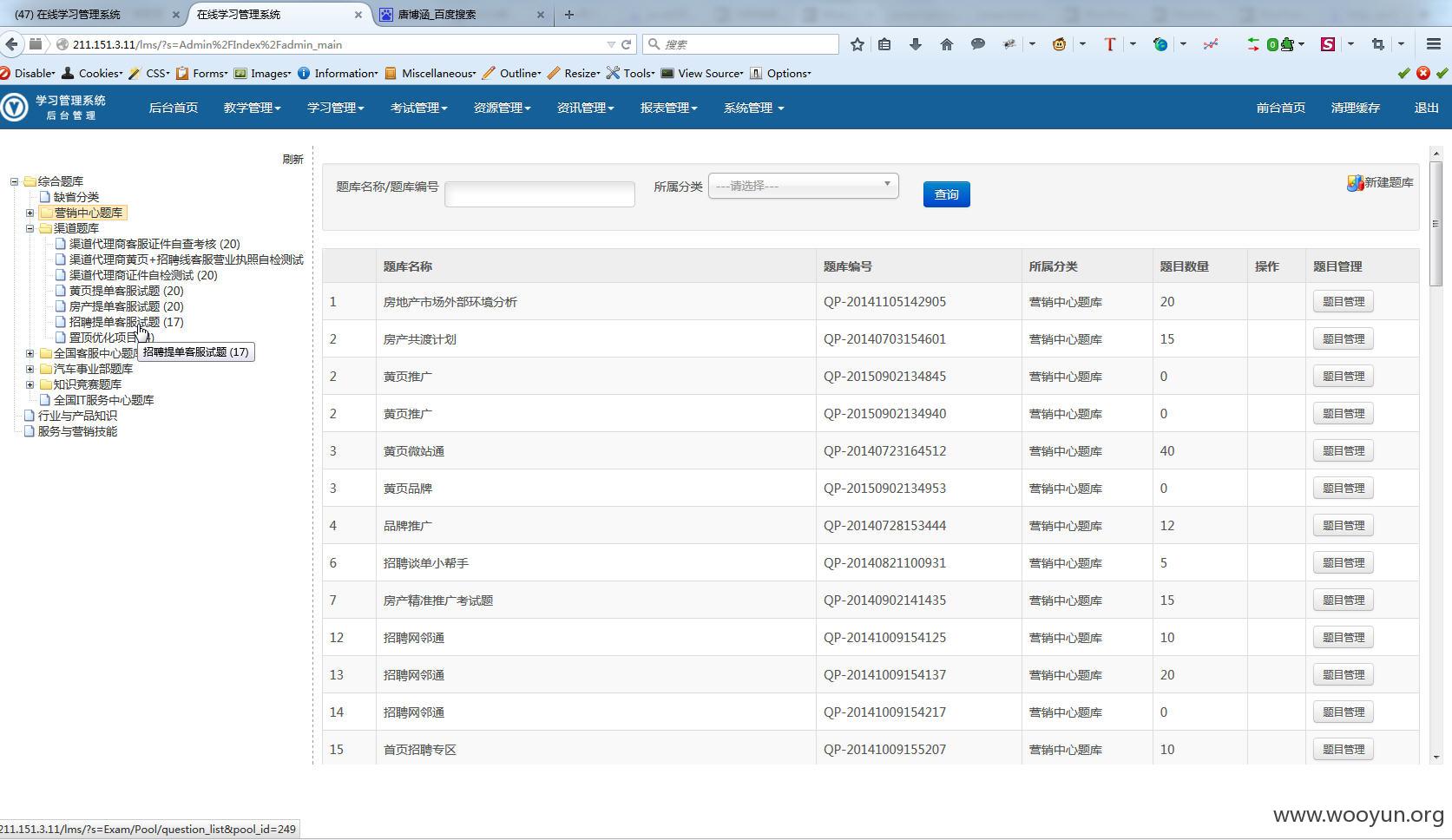

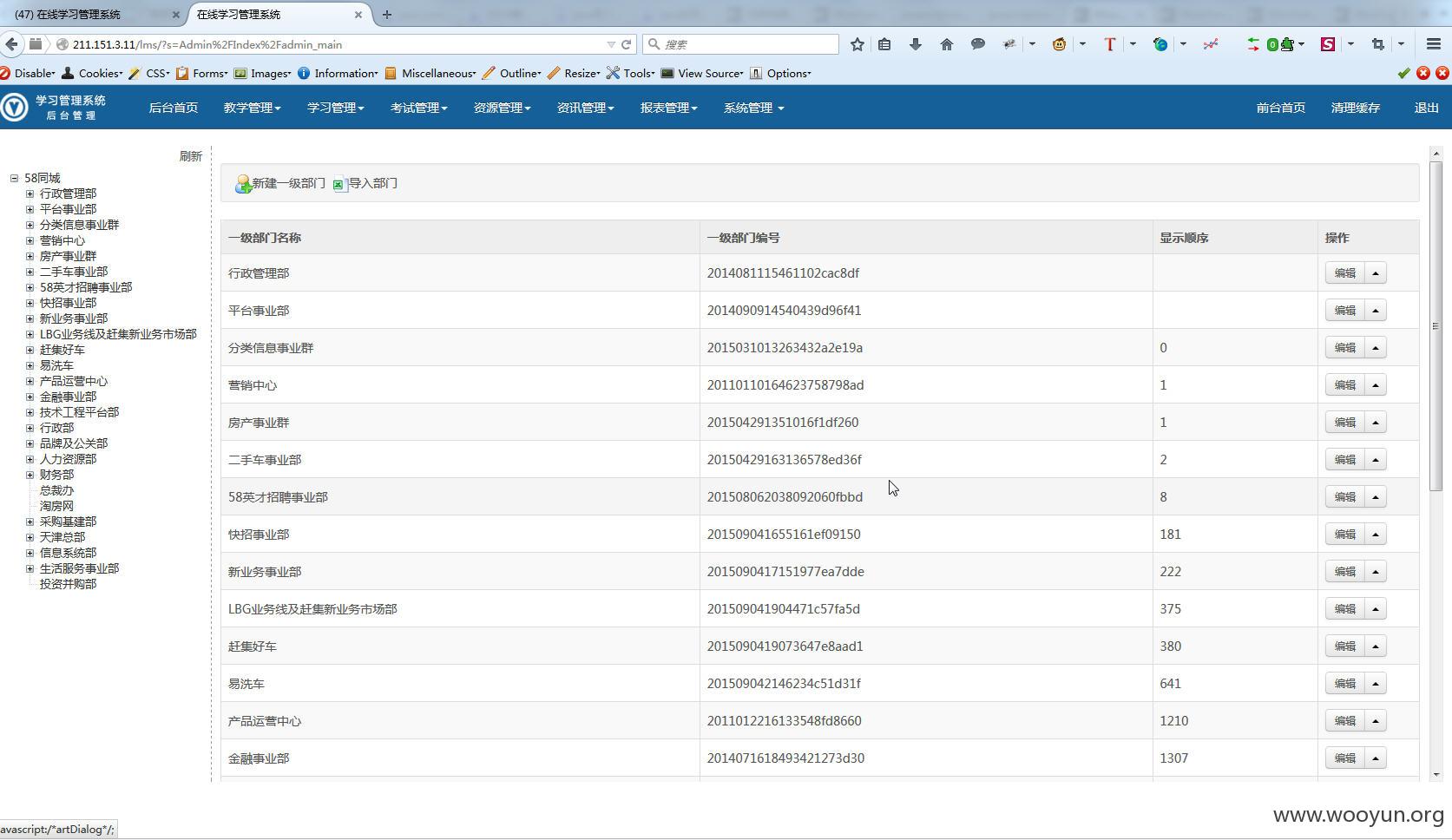

后台管理

http://211.151.3.11/lms/?s=Admin%2FIndex%2Fadmin_main

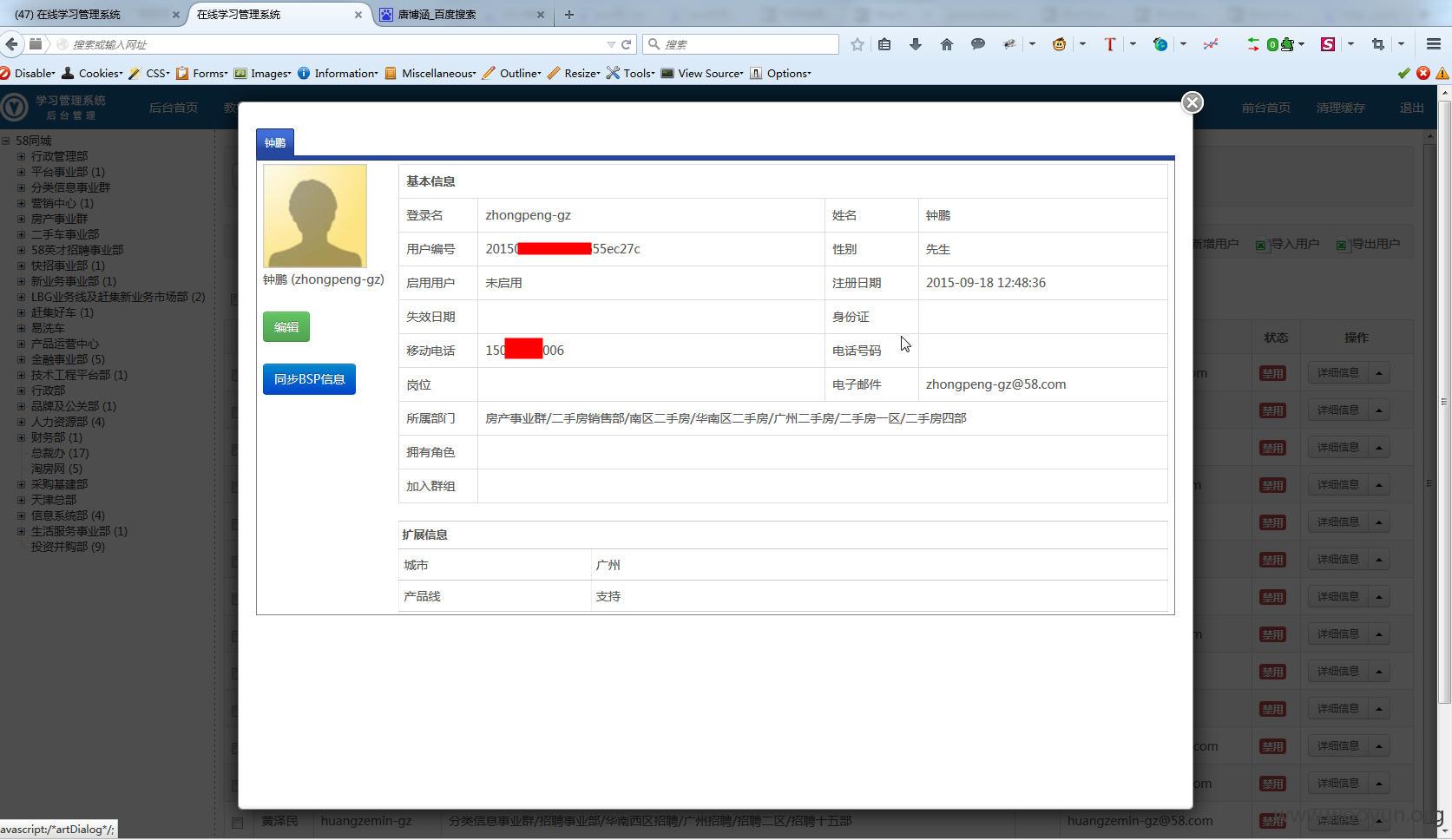

人员管理

一共总记录数: 57628个用户

还能编辑

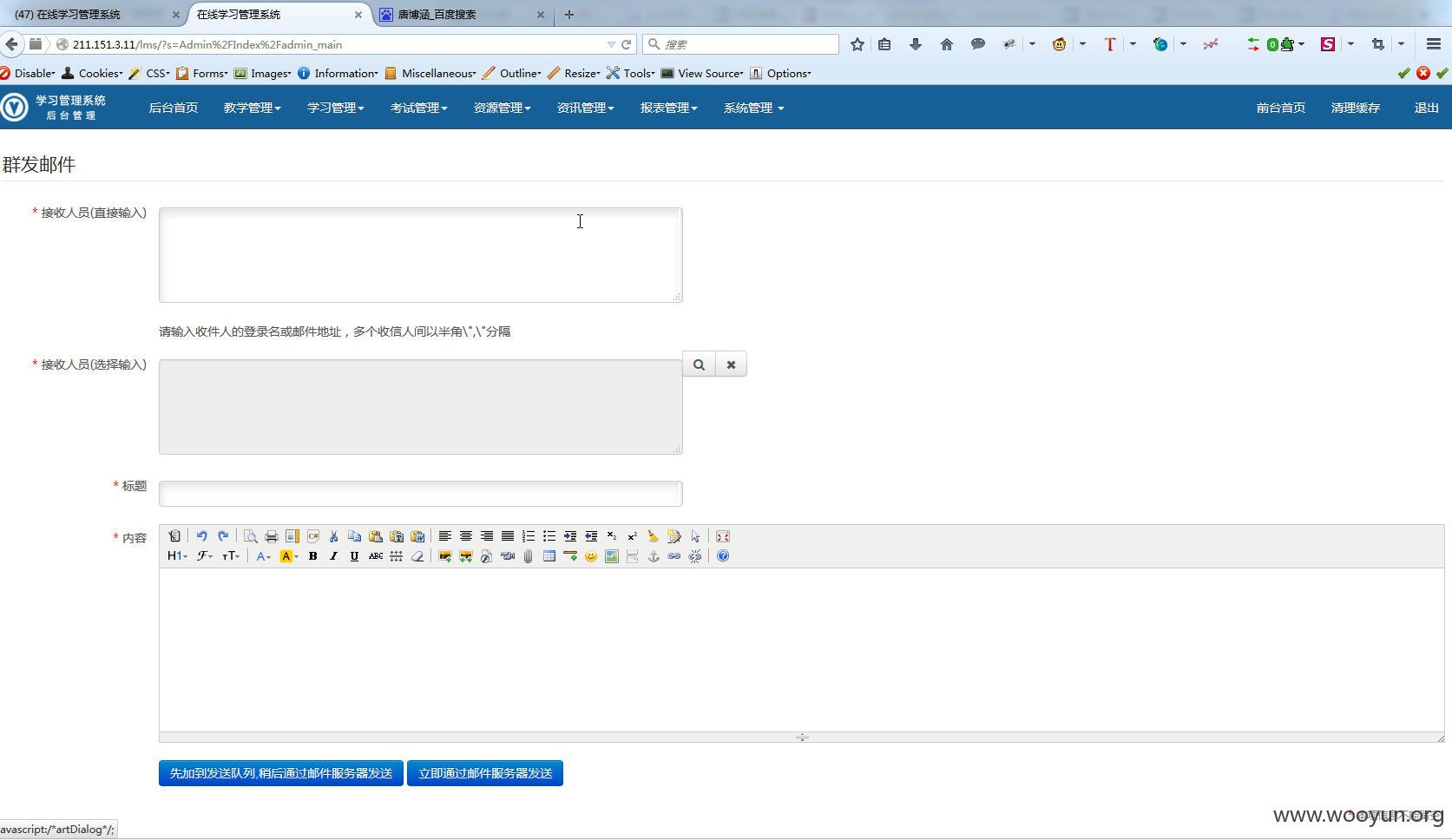

群发邮件

题库管理

修复方案:

版权声明:转载请注明来源 浮萍@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-18 22:00

厂商回复:

跟之前提交的那个小伙伴认识吧……

小伙伴分开提交这是刷Rank的节奏啊!不过白帽子小伙伴辛苦了,礼物等搬完家申请了给你们邮寄吧,不过礼物比较简单,别抱太大希望,免得到时候失望又各种吐槽!

最新状态:

暂无