漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141494

漏洞标题:滴滴打车从OA到Mail系统影响内部敏感信息

相关厂商:小桔科技

漏洞作者: feng

提交时间:2015-09-16 11:14

修复时间:2015-11-02 19:46

公开时间:2015-11-02 19:46

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-16: 细节已通知厂商并且等待厂商处理中

2015-09-18: 厂商已经确认,细节仅向厂商公开

2015-09-28: 细节向核心白帽子及相关领域专家公开

2015-10-08: 细节向普通白帽子公开

2015-10-18: 细节向实习白帽子公开

2015-11-02: 细节向公众公开

简要描述:

哎 最近严重缺wb啊,你懂的

详细说明:

最近看滴滴给的rank贼高,我也来一发。

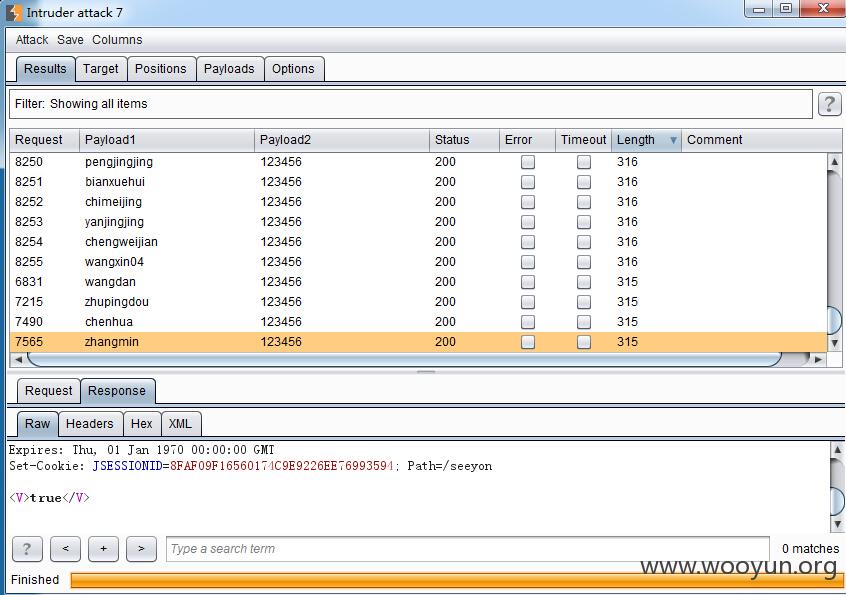

1、首先 oa使用了seeyon的,防爆破确实没有修复

WooYun: 滴滴打车OA系统可被爆破获取内部信息

然后我就拿下来几个弱口令,以下的密码均为123456

成功进入oa

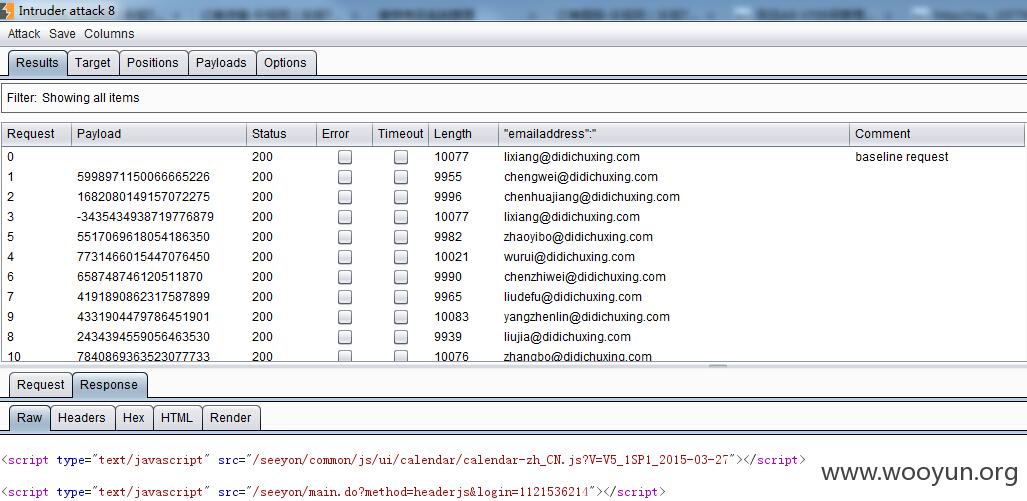

2、接下来就是导出通讯录了

漏洞证明:

3、然后呢,因为滴滴和快的合并了,企业邮箱也迁移了

新的地址是https://mail.didichuxing.com

然后就爆破出弱口令了

Payload 1: denglongyun

Payload 2: Didi@2015

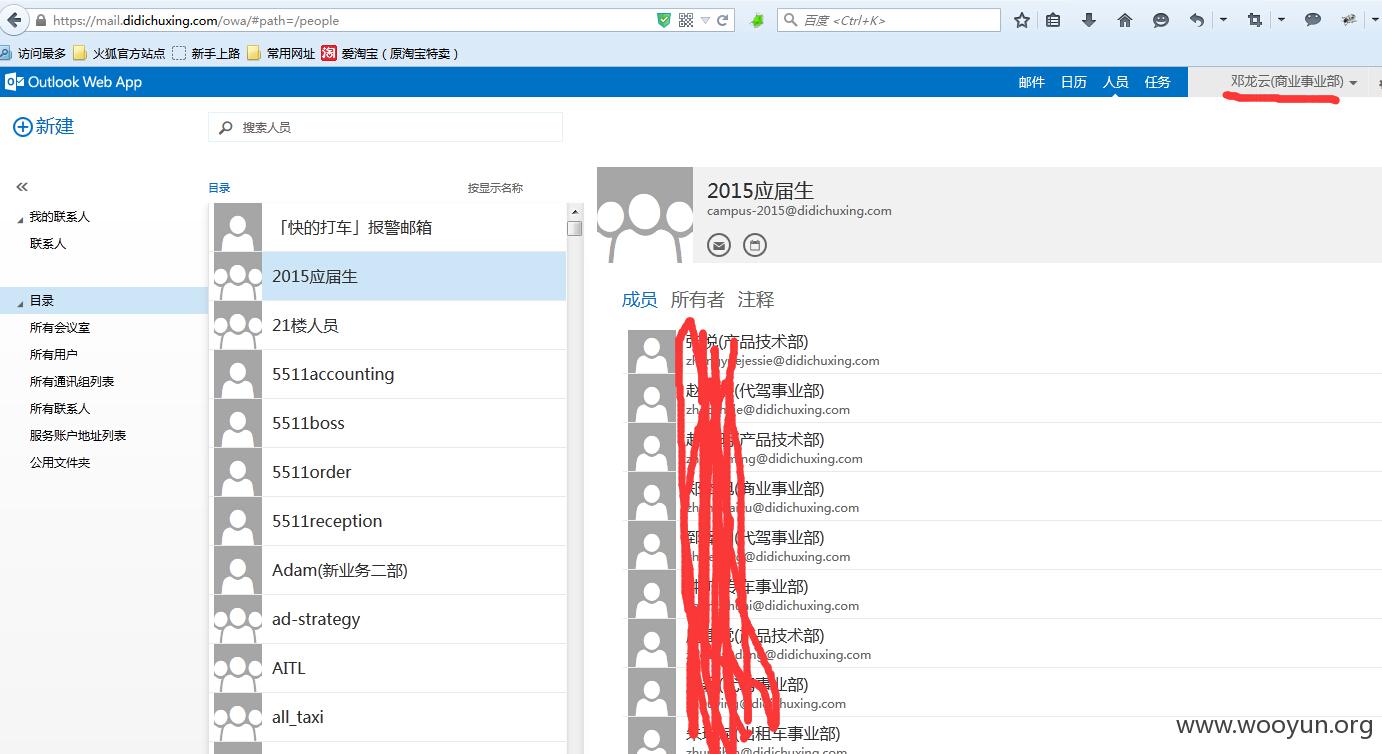

我把密码改成了 Tianqibucuo@27 话说滴滴的密码策略好强壮 我改了几次都不符合要求

4、然后就进去了

先点到为止吧,授权可以继续搞搞哈

修复方案:

你们是专家 我可是滴滴的忠实用户 求送打车券,求给高rank :)

不送也没关系哈

版权声明:转载请注明来源 feng@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-18 19:44

厂商回复:

最新状态:

暂无