漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0140131

漏洞标题:旭阳集团数据平台后台弱口令导致企业每天采集信息泄漏

相关厂商:旭阳集团

漏洞作者: 不想起

提交时间:2015-09-10 14:25

修复时间:2015-10-25 14:26

公开时间:2015-10-25 14:26

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:2

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

旭阳集团在国内乃至全球独立焦化及化工产品供应商中处于行业领先地位,营销和贸易网络遍及世界各地。2012年,集团名列“中国企业五百强”第350位,“中国制造业五百强”第184位,“中国化工企业五百强”第13位。

详细说明:

旭阳数据平台:

http://www.risun.com:8090/

谷歌爬出后台地址:

http://www.risun.com:8090/adminweb/

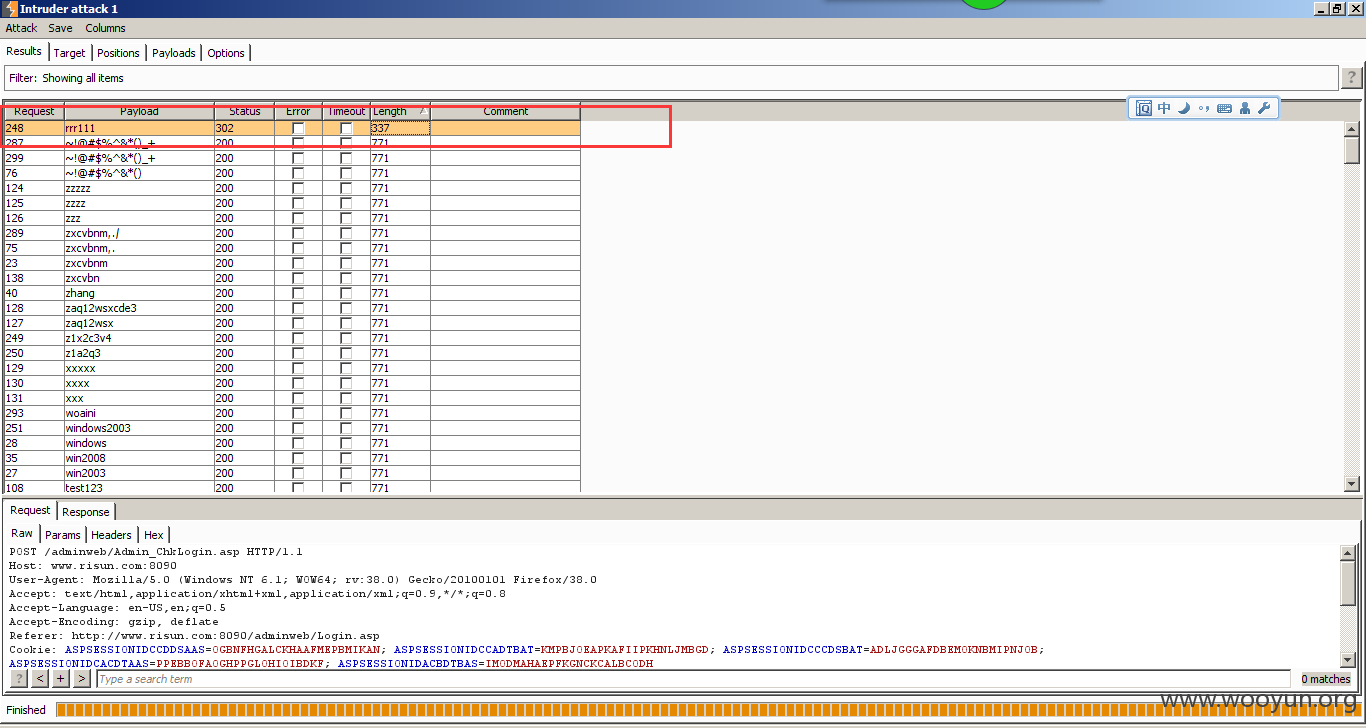

后台验证码形同虚设,可以绕过,用burpsuite抓包爆破:

密码是

rrr111

登录后台,有大量公司采集数据泄漏:

167个采集员工的登录信息(明文密码):

钢铁企业采集信息:

焦化企业采集信息:

还有卖炭化工等信息:

漏洞证明:

旭阳数据平台:

http://www.risun.com:8090/

谷歌爬出后台地址:

http://www.risun.com:8090/adminweb/

后台验证码形同虚设,可以绕过,用burpsuite抓包爆破:

密码是

rrr111

登录后台,有大量公司采集数据泄漏:

167个采集员工的登录信息(明文密码):

钢铁企业采集信息:

焦化企业采集信息:

还有卖炭化工等信息:

修复方案:

修改密码

版权声明:转载请注明来源 不想起@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝