漏洞概要

关注数(24)

关注此漏洞

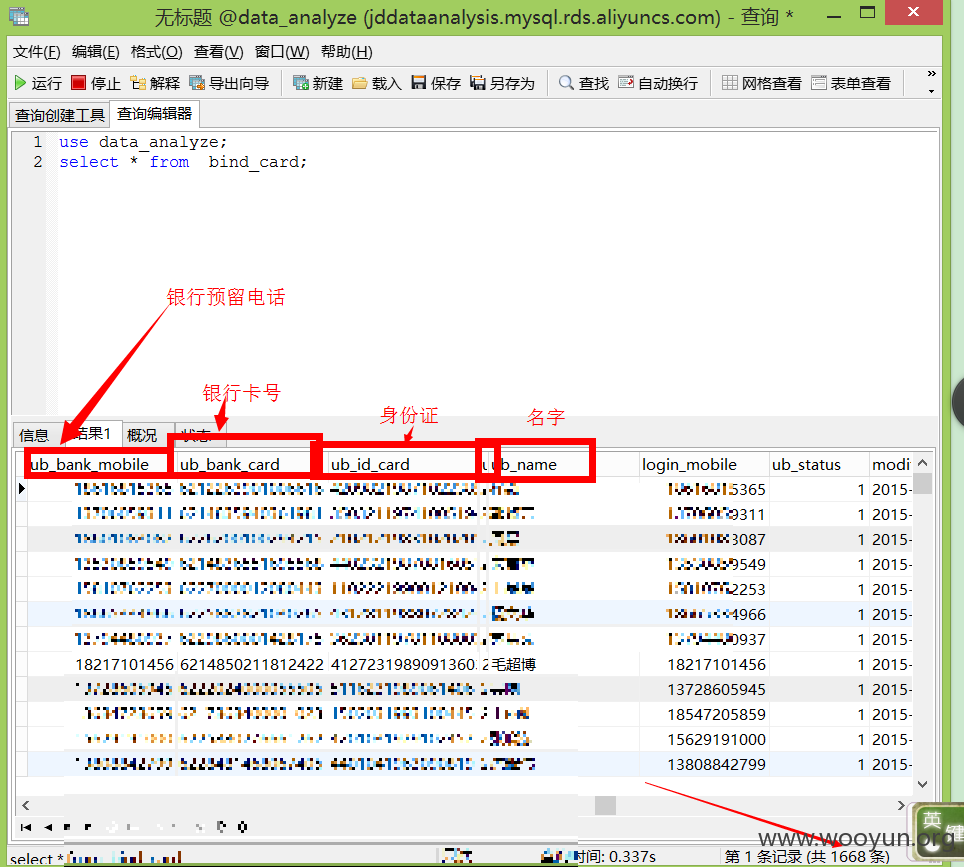

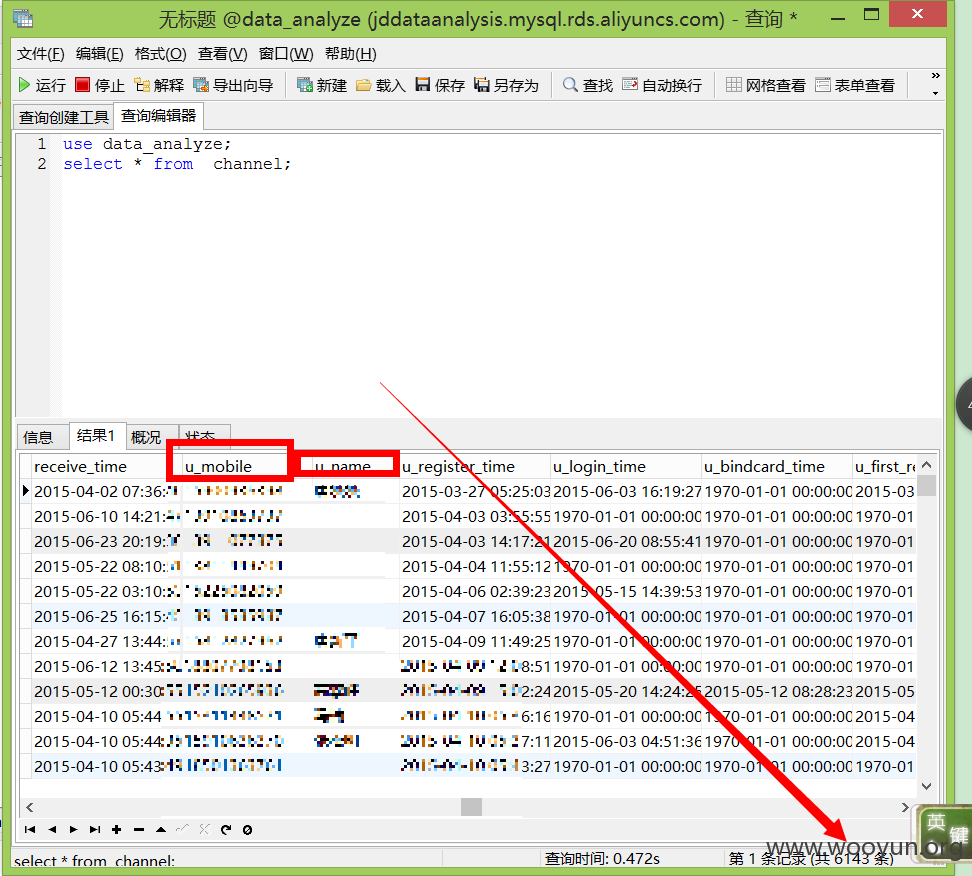

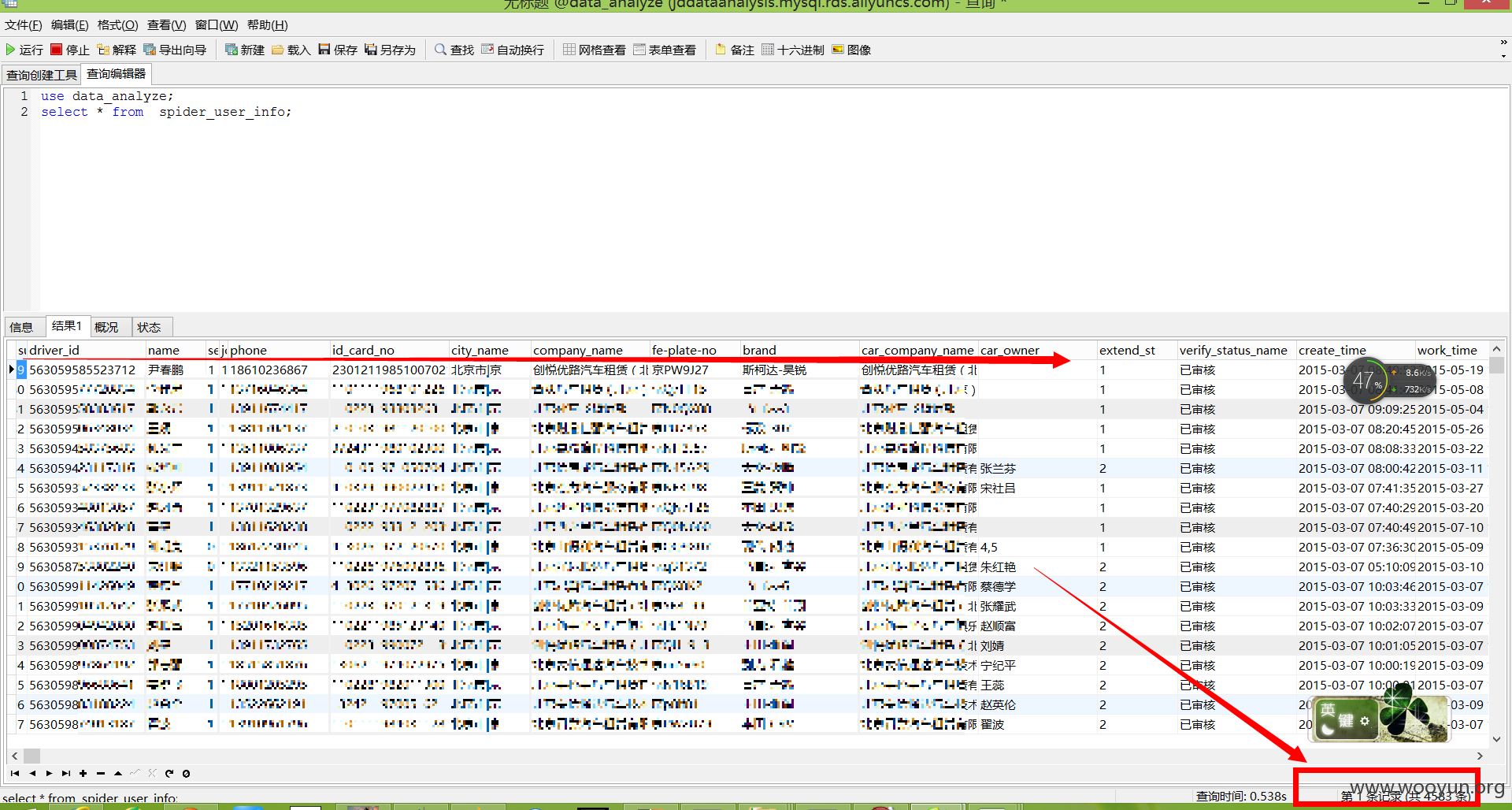

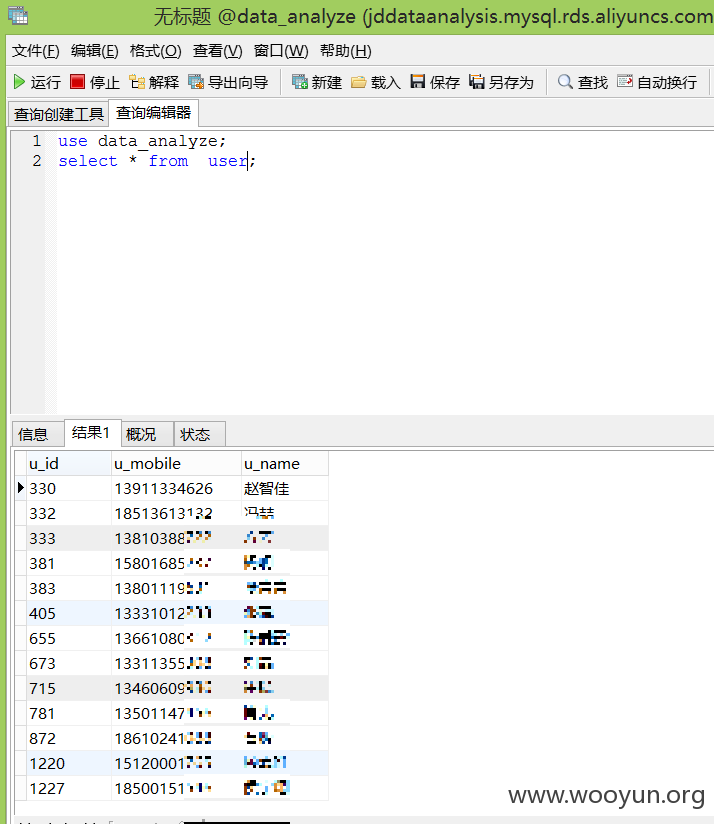

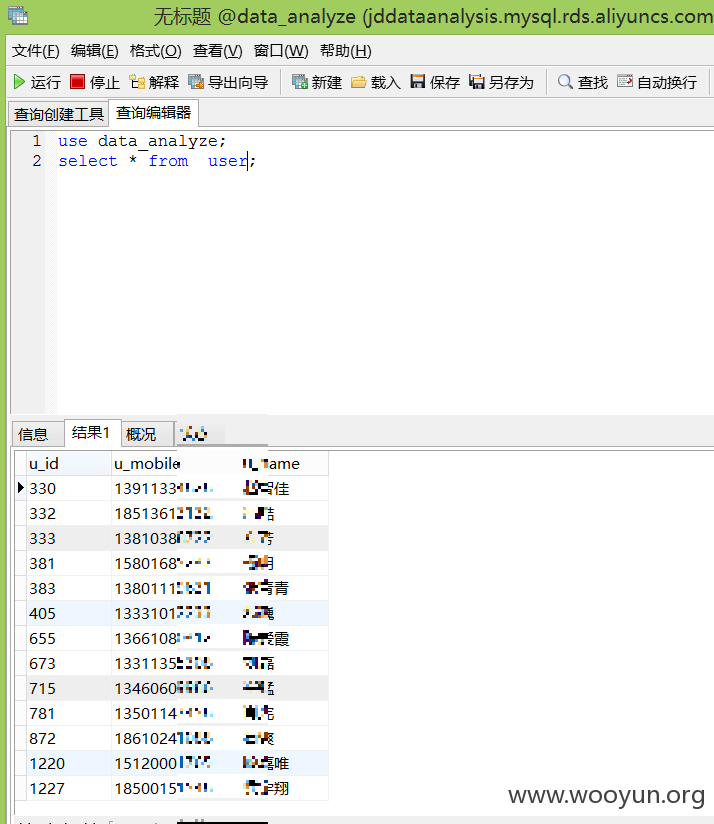

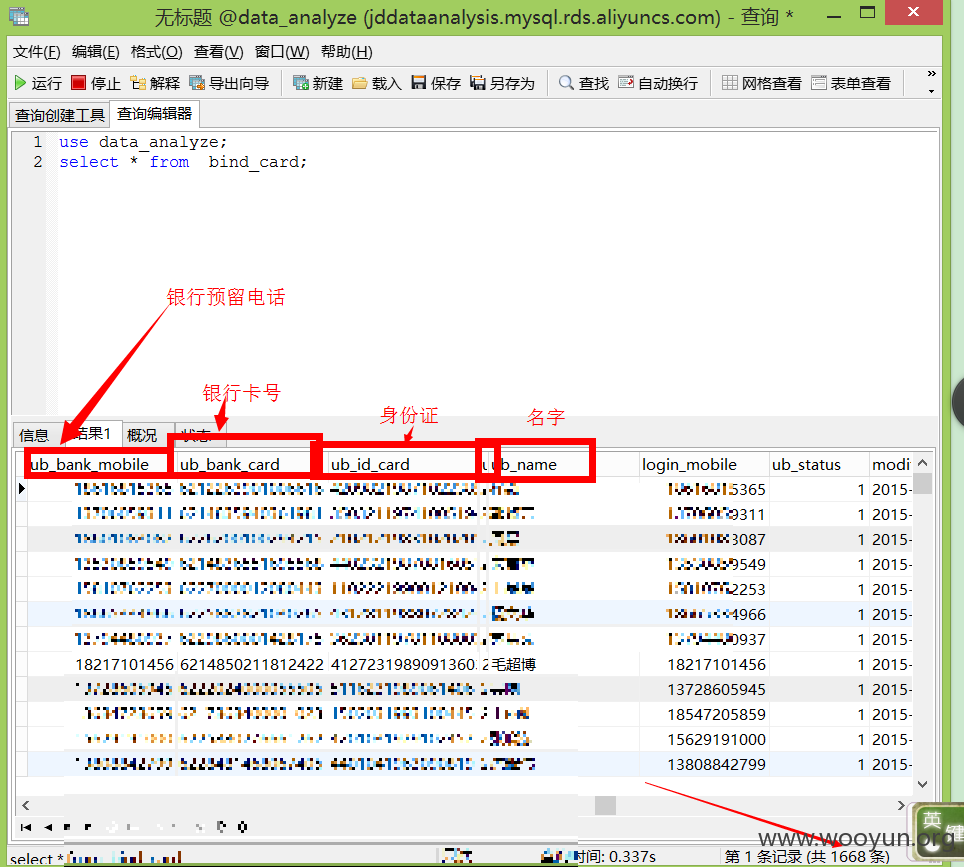

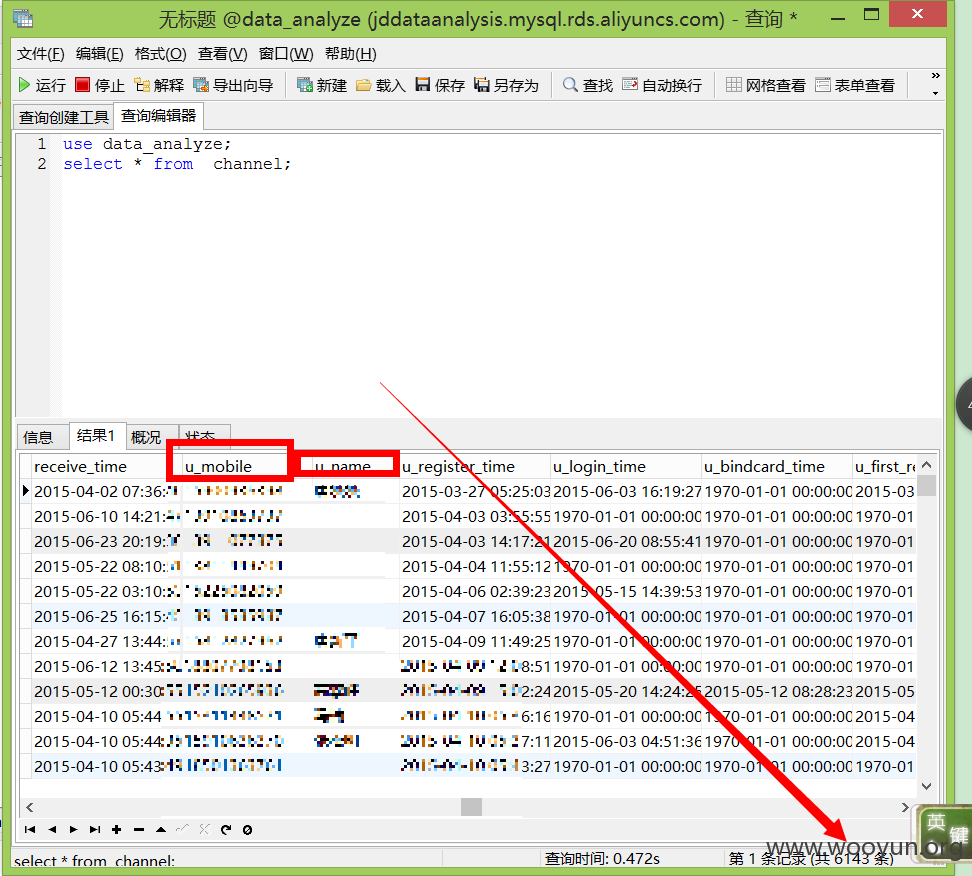

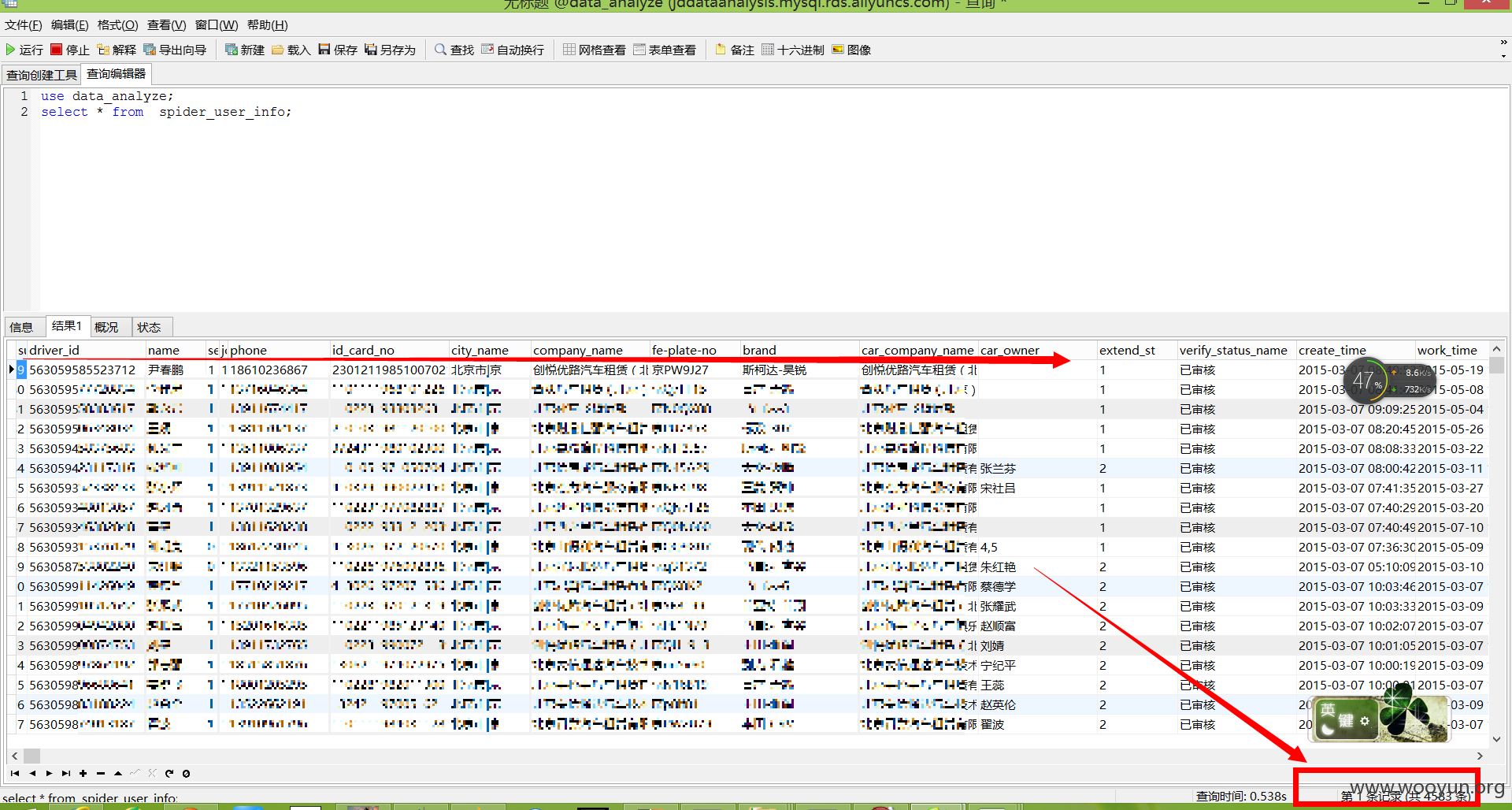

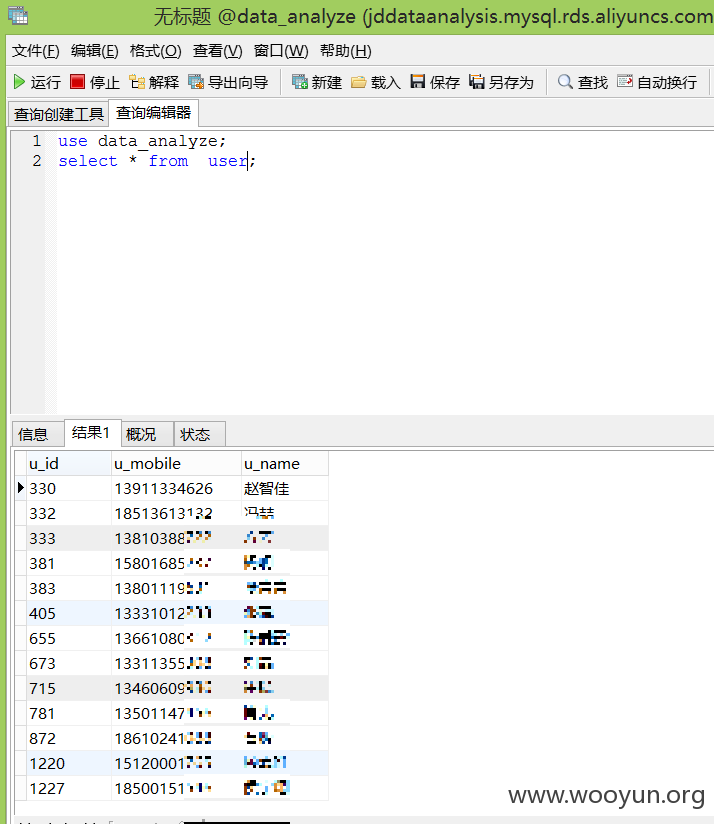

漏洞标题:金蛋理财之滴士分期数据库测漏(银行卡/身份证/电话/车牌等信息)

提交时间:2015-09-06 18:46

修复时间:2015-10-22 10:54

公开时间:2015-10-22 10:54

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-09-06: 细节已通知厂商并且等待厂商处理中

2015-09-07: 厂商已经确认,细节仅向厂商公开

2015-09-17: 细节向核心白帽子及相关领域专家公开

2015-09-27: 细节向普通白帽子公开

2015-10-07: 细节向实习白帽子公开

2015-10-22: 细节向公众公开

简要描述:

直插数据库,时时更新

详细说明:

泄露大量理财数据,当然可以提权

这玩意黑产最爱啊

潜伏几个月

拿数据是相当的客观,时时更新

漏洞证明:

修复方案:

版权声明:转载请注明来源 DNS@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-09-07 10:53

厂商回复:

外网测试环境数据库账号通过项目分享暴露,已做处理及更换。

最新状态:

暂无