漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138464

漏洞标题:某市公共事项决策平台设计缺陷(可查看用户敏感信息)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-09-05 11:31

修复时间:2015-10-22 19:18

公开时间:2015-10-22 19:18

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-05: 细节已通知厂商并且等待厂商处理中

2015-09-07: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-17: 细节向核心白帽子及相关领域专家公开

2015-09-27: 细节向普通白帽子公开

2015-10-07: 细节向实习白帽子公开

2015-10-22: 细节向公众公开

简要描述:

RT

详细说明:

**.**.**.**/fwaqyzjc/?1

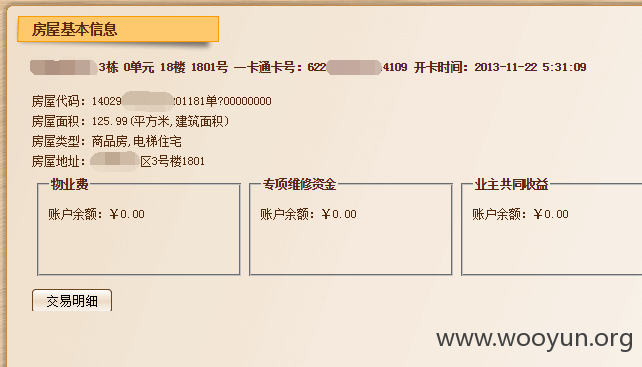

北京市业主决定公共事项决策平暴露业主信息,可随意查看注册业主的手机号、身份证号、居住面积、房间号

返回的业主信息直接放在代码里

部分页面还存在SQL注入漏洞,登陆逻辑也有问题。

漏洞证明:

一、暴露住户信息

正常登录

登陆后点击“发起投票”

进入投票页面点击“选定业主”

将“楼栋”设为“全选”点击查询后,所有业主信息暴露在代码中

-----------------------------------------

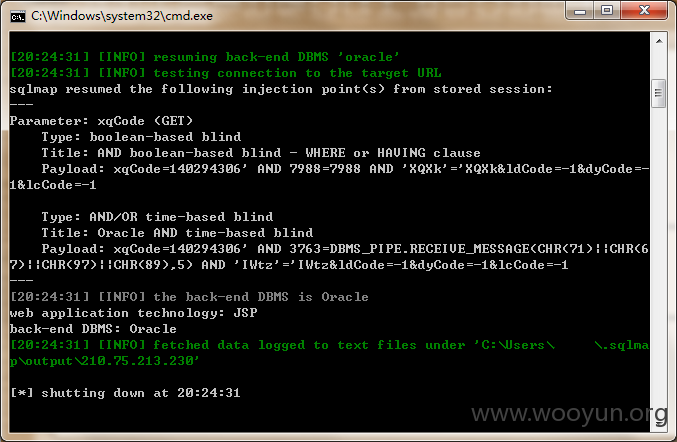

二、SQL注入

注入点:**.**.**.**/fwaqyzjc/yzjc/createVoteAction!ajaxGetPersonalInsByCode.action?xqCode=140294306&ldCode=-1&dyCode=-1&lcCode=-1(访问这里能直接曝出所有业主)

-----------------------------------------

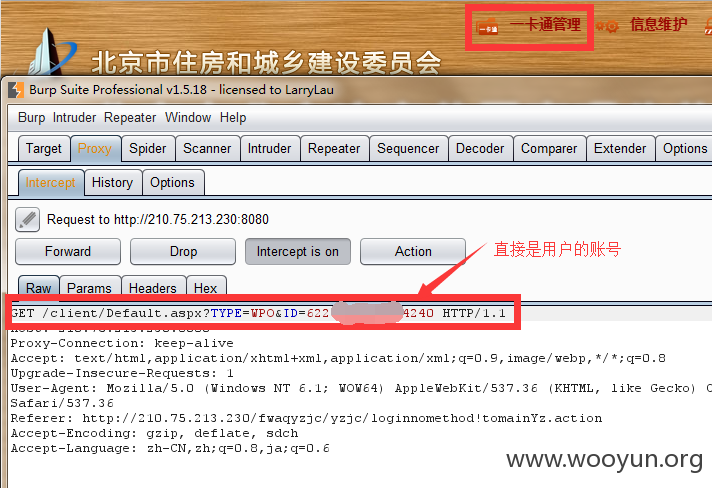

三、登陆逻辑问题

在登陆后的首页上方,单击“一卡通管理”,并拦截请求会发现以下信息:

如果拦截并修改账号进行提交,可以直接用其他的用户登录平台而不需要密码。

可以看出成功登陆了其他人的账号。之前尾号是4240,登陆的确是4109。

四、其他问题

登陆框没有验证码,登陆密码为6位数字拿个软件爆一下很快就都出来了。

修复方案:

我不懂……厂商应该比我懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-09-07 19:16

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置;同时转由CNCERT向北京市政府信息化主管部门通报。

最新状态:

暂无