漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138019

漏洞标题:中国电信天翼客服app设计缺陷导致引发血案(控制app/用户行为/消息推送/翼支付管理)

相关厂商:国家互联网应急响应中心

漏洞作者: getshell1993

提交时间:2015-09-01 20:37

修复时间:2015-10-18 17:26

公开时间:2015-10-18 17:26

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-01: 细节已通知厂商并且等待厂商处理中

2015-09-03: 厂商已经确认,细节仅向厂商公开

2015-09-13: 细节向核心白帽子及相关领域专家公开

2015-09-23: 细节向普通白帽子公开

2015-10-03: 细节向实习白帽子公开

2015-10-18: 细节向公众公开

简要描述:

断断续续折腾了两个星期,才发现原来只要这么简单.....

还是把整个折腾过程完整记录了下来吧..

详细说明:

此次入口在

http://manage.kefu.189.cn:8002/mobileservice/

用户名,密码,还要手机验证码,一般情况下是没戏的了。。。

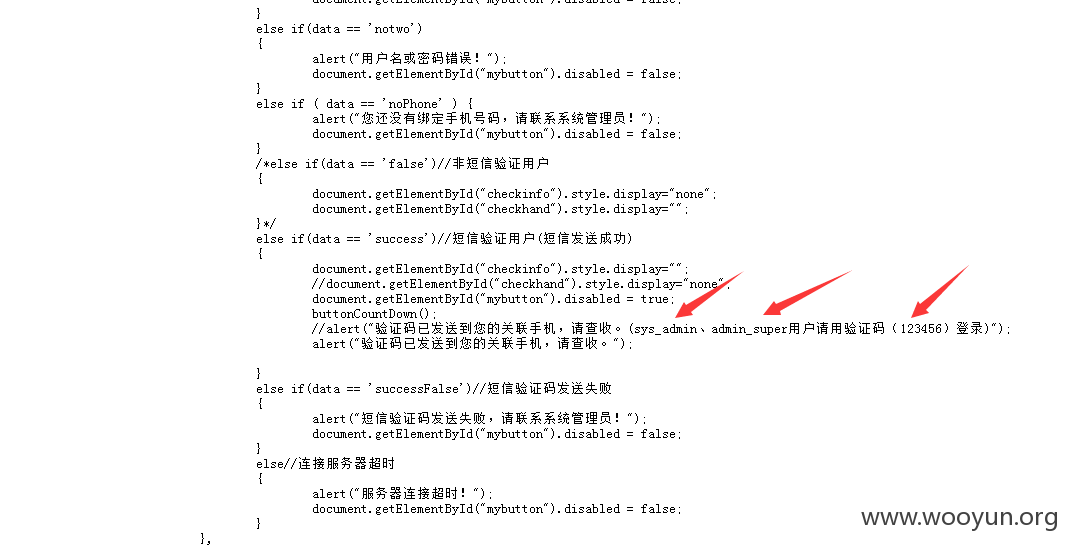

查看下源代码有惊喜

一下子有了目标

sys_admin、admin_super用户请用验证码(123456)登录

就差密码了

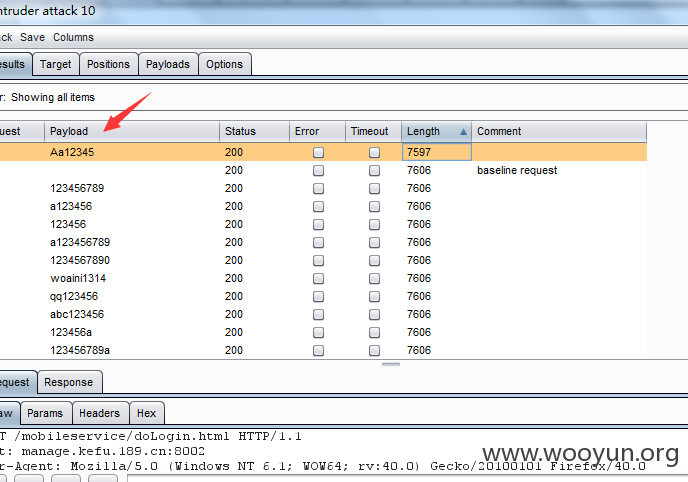

拿账号试了一下发现可以暴力破解,验证码写123456,密码任意,接着爆破。

在两个星期前的某个晚上,睡觉时拿sys_admin试了加载了字典起床发现没爆出来.

接着第二天晚上继续暴另外一个用户admin_super,早上起来发现有惊喜~

结果以为就此搞定了,万万没想到源码里的123456是错误的,还是需要短信验证码登陆

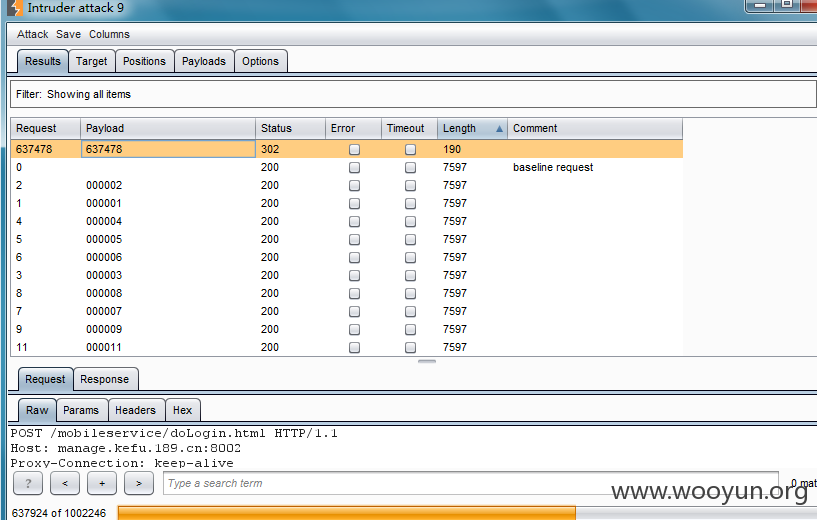

根据提示的123456可以知道验证码为6位,于是抱着试一试的态度点击发送验证码,没找到相关逻辑问题,于是暴力6位验证码

又是一个晚上挂着跑

第二天早上惊喜的去登陆发现提示验证码错误!!!

我就想可能是睡觉时间太长验证码过期了,于是找一个空闲的周末继续挂着跑6位验证码一直盯着

看到后马上去登录又错误!!!!看来不是时间的问题....

又过了一星期

心有不甘,再次打开http://manage.kefu.189.cn:8002/mobileservice/doLogin.html

扶了下镜框,再次点击发送验证码(第三次了,管理员居然还没改密码)

发送后试着把/doLogin.html去掉

直接访问http://manage.kefu.189.cn:8002/mobileservice/

尼玛,发现居然这样就进去了

漏洞证明:

后台权限实在太大了,有些数据太大,查询有点卡。

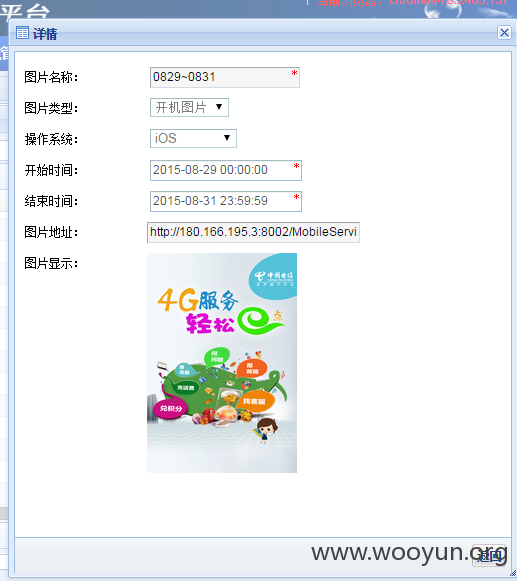

10天后的app启动画面都安排好了

找到8.30的开启画面和手机下的天翼客服app对比一下

可控制手机app画面,下载的天翼客服app对比了一下

这款app数千万用户再用,影响可想而知

用户建议管理400多万

40多万4G吐槽,含用户地址

看下使用量

8.4-8.30号20多天时间

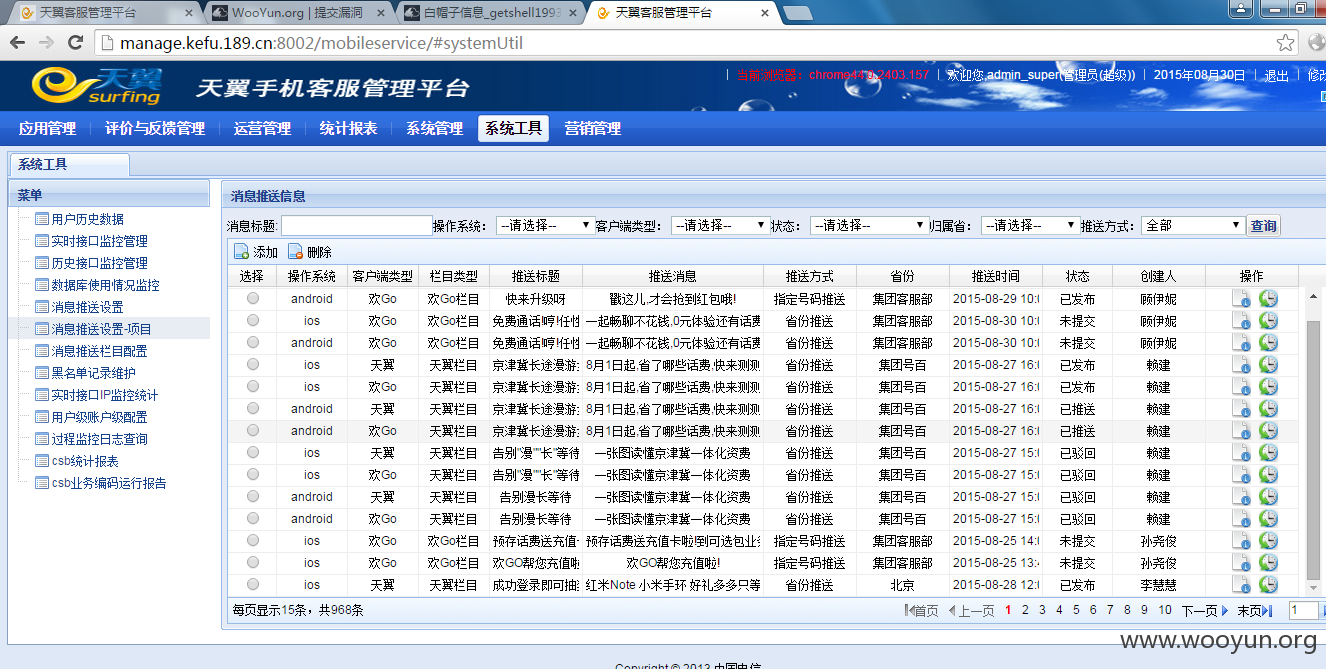

1540多个管理员权限管理

报表信息

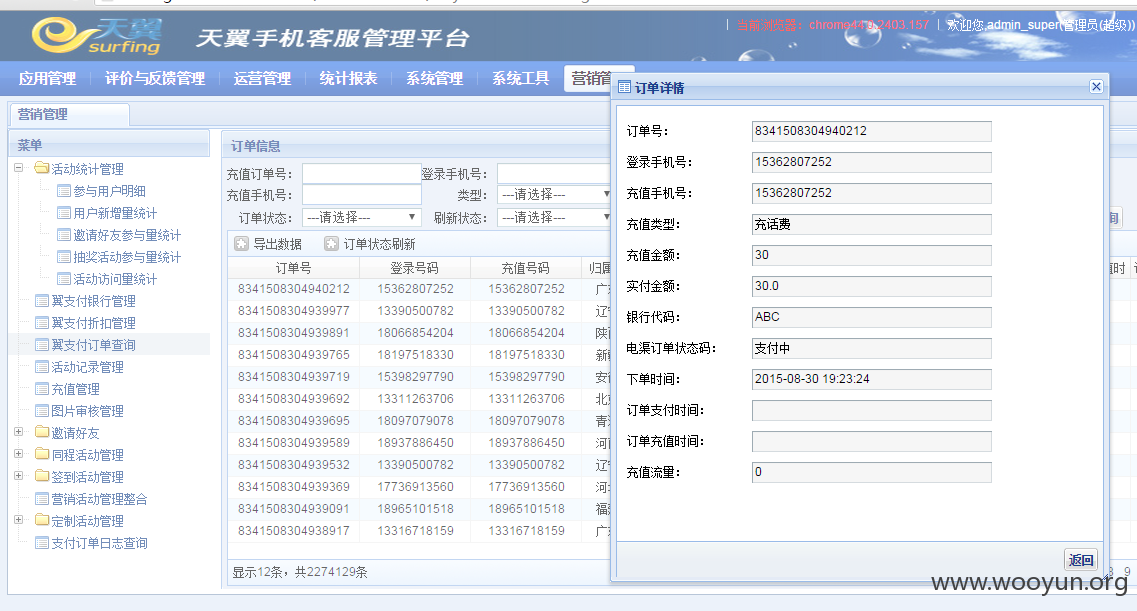

百万用户在app上的话费充值记录

可直接推送消息到天翼客服app用户

栏目可直接更改

支付接口

后台功能实在太多了,就这样吧。。

来个雷,劈劈劈,重要的事情得说三遍啊。。。。。

修复方案:

你们更懂。。

版权声明:转载请注明来源 getshell1993@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-09-03 17:25

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理单位处置。

最新状态:

暂无