漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136086

漏洞标题:顺德农商银行报表平台弱口令可getshell

相关厂商:sdebank.com

漏洞作者: 宁采臣

提交时间:2015-08-24 17:09

修复时间:2015-10-10 16:02

公开时间:2015-10-10 16:02

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 细节已通知厂商并且等待厂商处理中

2015-08-26: 厂商已经确认,细节仅向厂商公开

2015-09-05: 细节向核心白帽子及相关领域专家公开

2015-09-15: 细节向普通白帽子公开

2015-09-25: 细节向实习白帽子公开

2015-10-10: 细节向公众公开

简要描述:

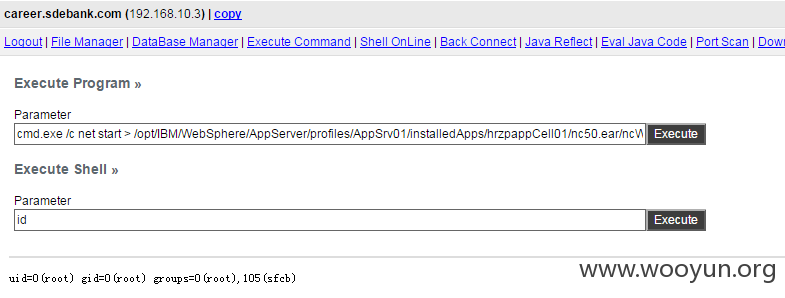

career.sdebank.com使用了用友平台,该平台的报表系统存在用户名泄露,并可对密码暴破。暴力破解后进入后台可任意文件上传来挂webshell,得到远程root权限的shell

详细说明:

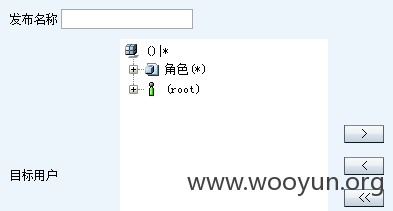

泄露用户名地址:

http://career.sdebank.com/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

报表系统登录地址

http://career.sdebank.com/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.login.LoginAction

虽然单位名称为空,但前端限制单位编码必填,所以构造数据包绕过此检查,结合用友的另一个缺陷:相同的JSESSIONID验证码相同,可暴力猜解密码

最终得到弱口令:root root

进入后台,虽然没有设置报表任务,但给自己发送一个带webshell的附件可成功执行

http://career.sdebank.com/iufotempfile/of9y4z8574x0iyshzjir0r966glinc/utl_webshell_150248.jsp

从而拿到了一个root权限的远程shell

漏洞证明:

修复方案:

此接口应该是荒废了的,建议关闭或修改弱口令,以防内网渗透攻击

版权声明:转载请注明来源 宁采臣@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-08-26 16:00

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向银行业信息化主管部门通报,由其后续协调网站管理单位处置。

最新状态:

暂无