漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135907

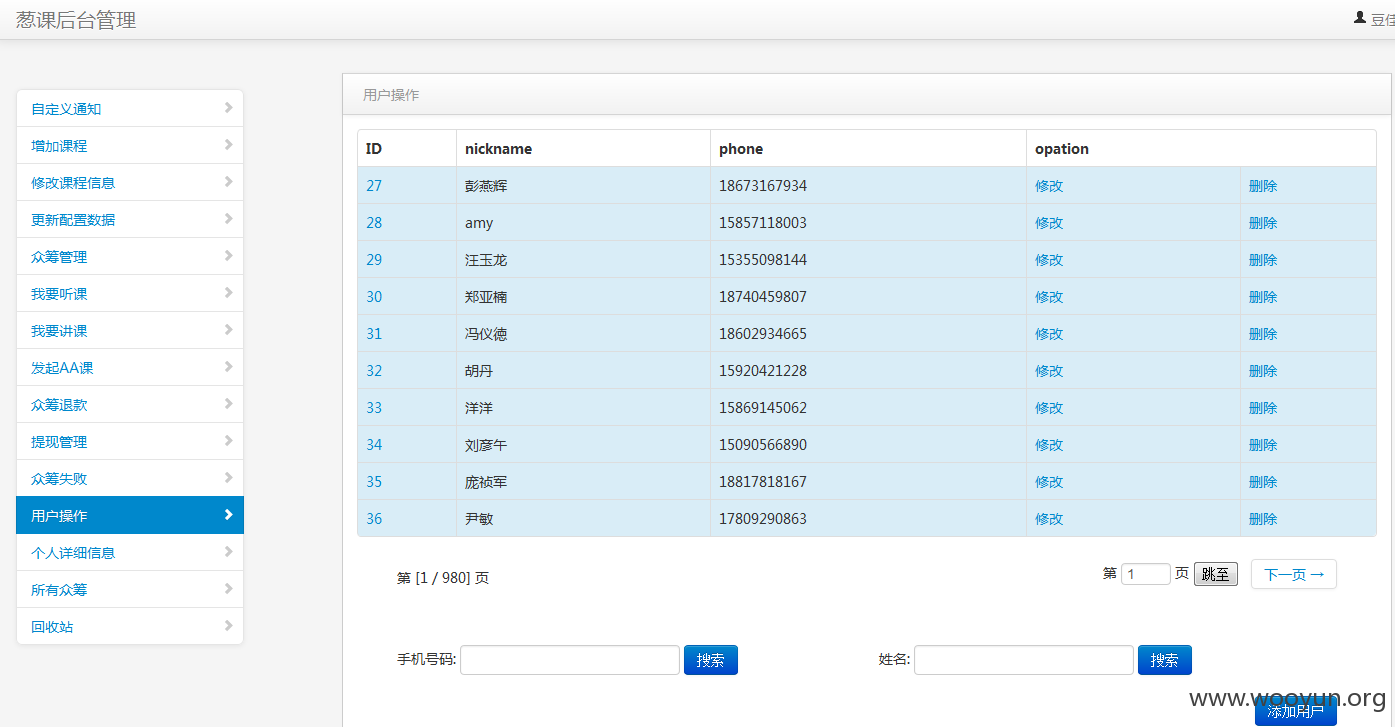

漏洞标题:葱课未授权访问1w用户信息泄露可进行提现操作

相关厂商:杭州海田田科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-24 20:23

修复时间:2015-10-08 20:24

公开时间:2015-10-08 20:24

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

葱课(CongAcademy)是一款移动互联网在线教育应用,融合了MOOC思维、众筹众包思想,做到由用户与老师交互决定课程内容,让学习回归本质,只学想学的。葱课改变了传统自上而下、由老师决定讲课内容的教育模式,从个体需求出发,以MOOC思维、按需定制和AA课程为核心,提出自下而上的新学习理念。葱课鼓励每个人都发起课程,与世界分享他的经验、知识和见解。

葱课得到了教育部、中国互联网协会、中国教育电视台、浙江大学等相关部门的关注,此外还得到了中央电视台、36氪、21世纪经济报等媒体的报道。

http://**.**.**.**/getCrowdfundingDemand.do

进去之后链接随意点

漏洞证明:

修复方案:

权限验证

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:暂时无回应

漏洞Rank:0

确认时间:2015-08-24 20:23

厂商回复:

最新状态:

暂无