漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134683

漏洞标题:中航集团财务管理NC-IUFO用友报表系统安全漏洞

相关厂商:中国航空集团财务有限责任公司

漏洞作者: 宁采臣

提交时间:2015-08-17 12:39

修复时间:2015-08-22 12:40

公开时间:2015-08-22 12:40

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-17: 细节已通知厂商并且等待厂商处理中

2015-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

用友NC-IUFO报表系统存在用户信息泄漏,可以得到用户名,再加上验证码机制不安全,提交同一个JSESSIONID时验证码不变,存在暴力破解可能。经测试许多用户密码为弱口令,进入系统可直接看到财务报表,并可通过上传webshell进行远程shell执行等危险操作

详细说明:

后台登录界面:http://tms.airchinaf.com/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.login.LoginAction

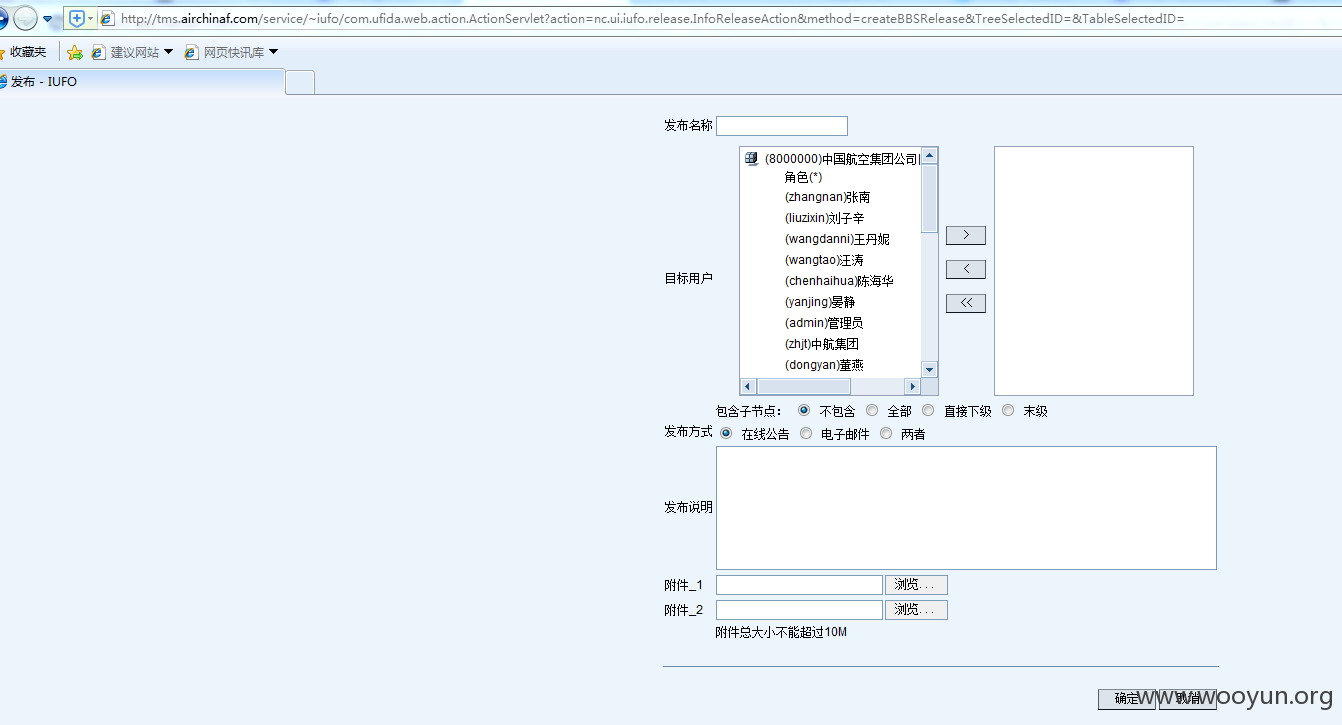

通过用友用户名泄露的漏洞得到用户名:

http://tms.airchinaf.com/service/~iufo/com.ufida.web.action.ActionServlet?action=nc.ui.iufo.release.InfoReleaseAction&method=createBBSRelease&TreeSelectedID=&TableSelectedID=

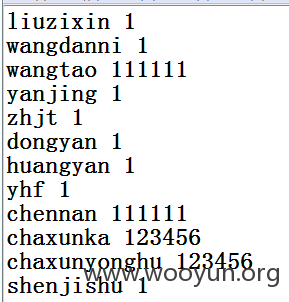

参考 WooYun: 用友NC-IUFO报表系统部分安全问题(影响多个大客户) 的程序构造暴力破解程序,跑出来一大堆弱口令,顿时我也惊呆了

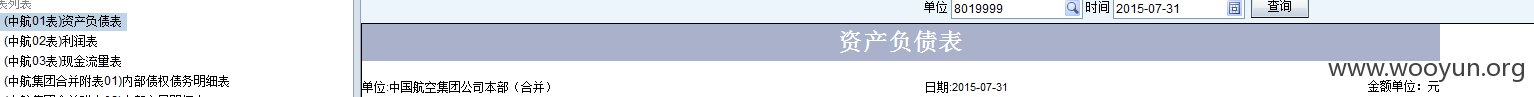

本来以为是个荒废的系统,结果可以看到最新的报表,这个太危险了,就不再往下看了

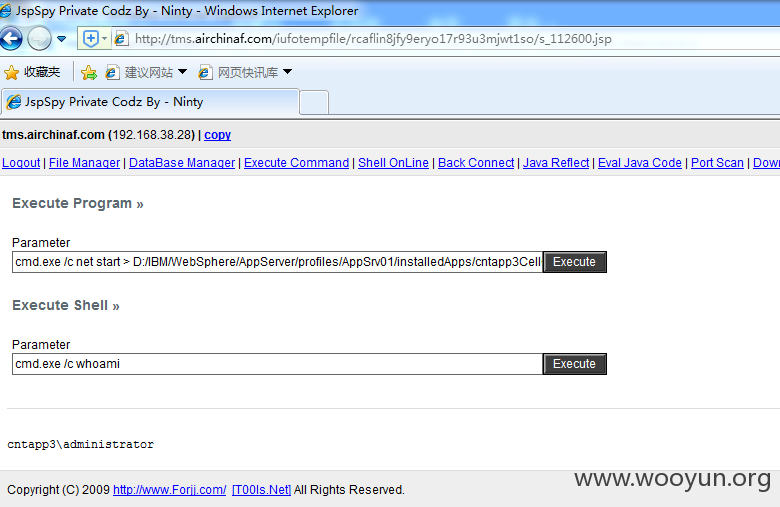

给自己发送一条消息,上传文件部分传入一个webshell,也能成功运行

漏洞证明:

修复方案:

升级版本,修改弱口令

版权声明:转载请注明来源 宁采臣@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-22 12:40

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无