漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132685

漏洞标题:中兴多系统设计缺陷(已成功登录多个办公系统)

相关厂商:中兴通讯股份有限公司

漏洞作者: geegirl

提交时间:2015-08-08 18:28

修复时间:2015-09-23 16:08

公开时间:2015-09-23 16:08

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-08: 细节已通知厂商并且等待厂商处理中

2015-08-09: 厂商已经确认,细节仅向厂商公开

2015-08-19: 细节向核心白帽子及相关领域专家公开

2015-08-29: 细节向普通白帽子公开

2015-09-08: 细节向实习白帽子公开

2015-09-23: 细节向公众公开

简要描述:

bbq

详细说明:

问题一

http://58.60.230.84/UILoader/Login.aspx

http://58.60.230.70/

这两个(不排除更多系统)系统未对错误登录次数加以限制,所以成功爆破出两个弱口令

因为中兴内部多个系统采用了工号+人事密码作为登录凭证,所以成功登录多个办公系统

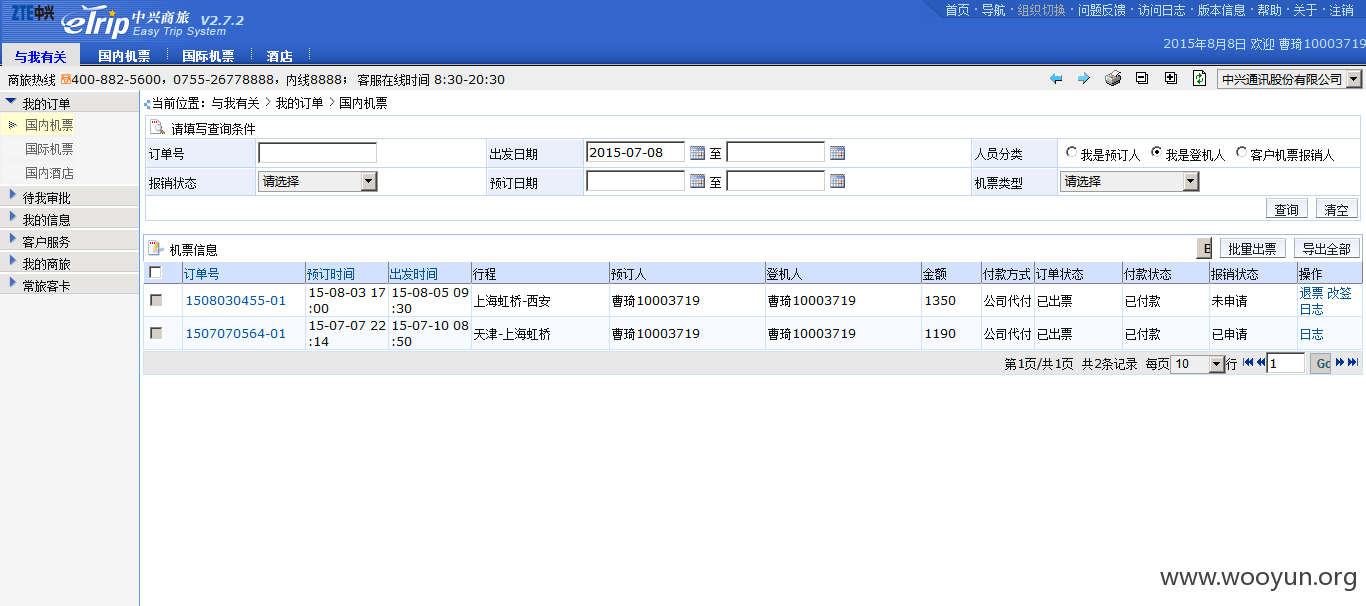

中兴商旅

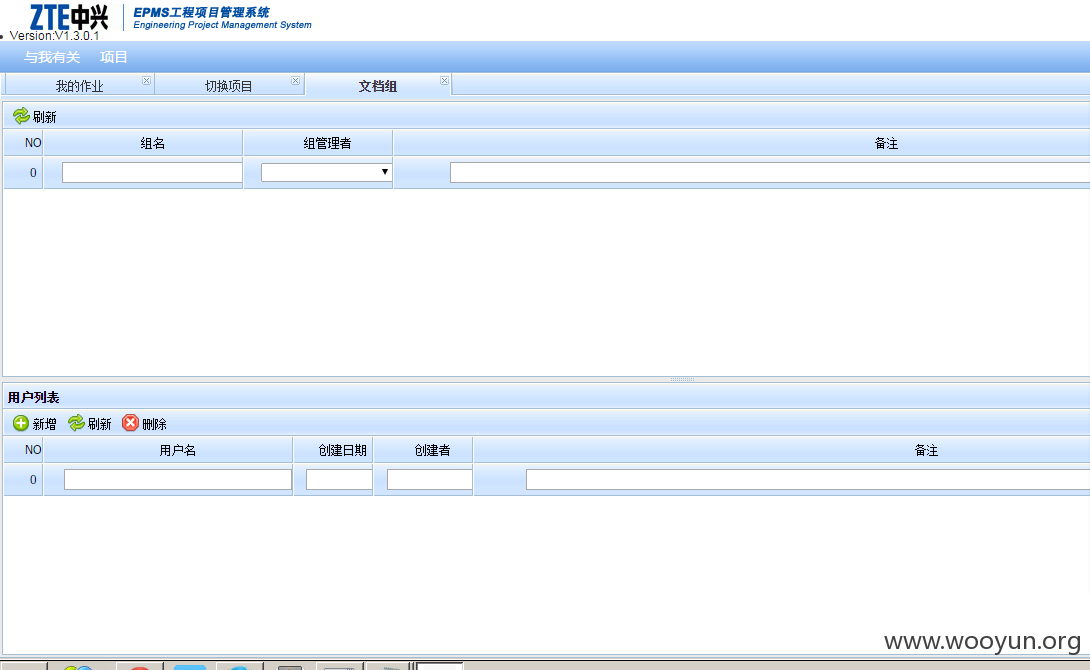

epms

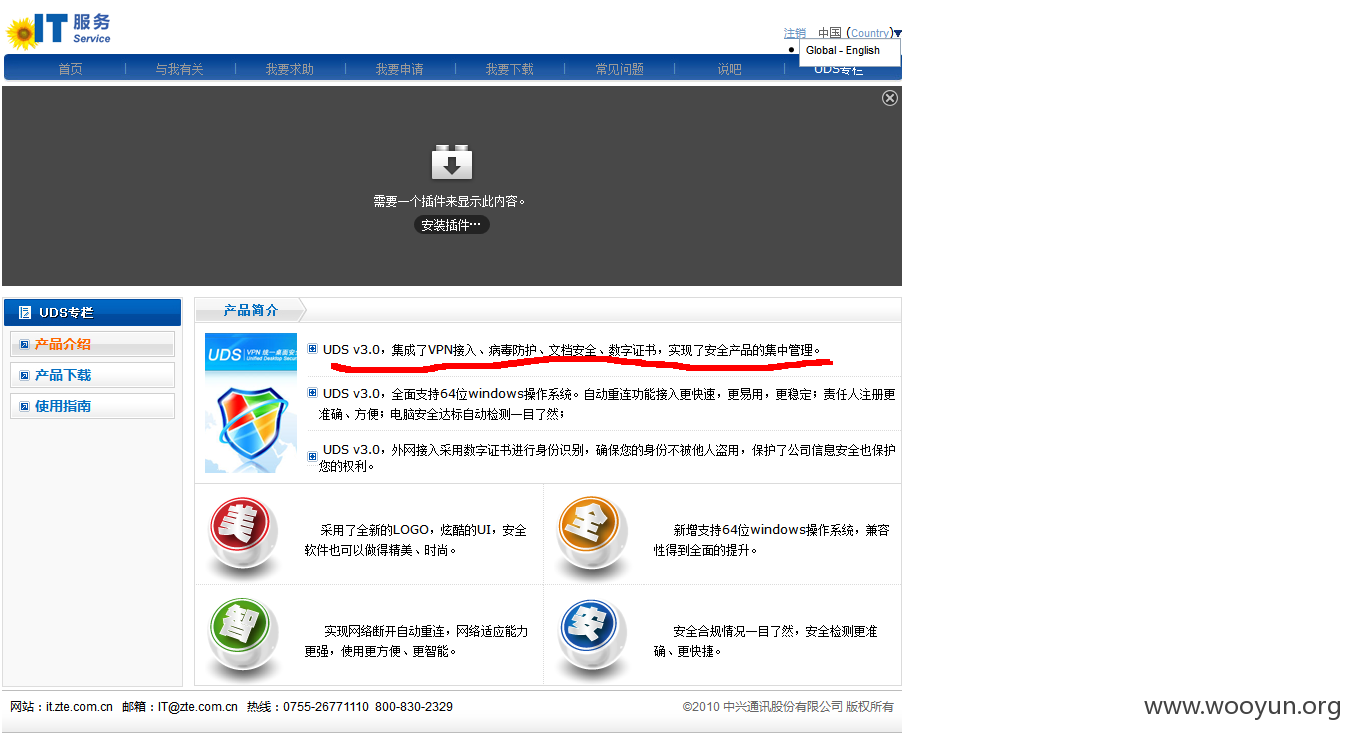

IT SERVICE(提供vpn客户端下载,但由于爆破出的两个员工均属数字签证用户,无数字签证无法登录,要不就进内网了,如果字典够好,爆破出非数字签证用户也是有可能的)

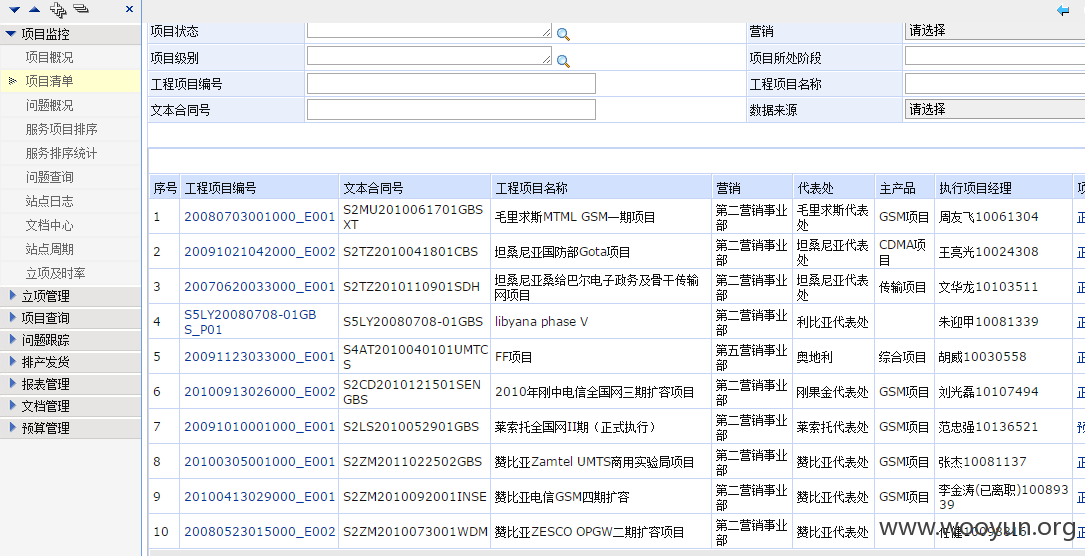

ecc epm管理系统 泄漏大量合同

scm供应管理系统

#2

(疑似)视屏会议管理系统未授权访问,只是疑似,不是的话别骂我。

imconf1.zte.com.c

正常情况下要帐号密码才能进入管理页面,但只要直接访问

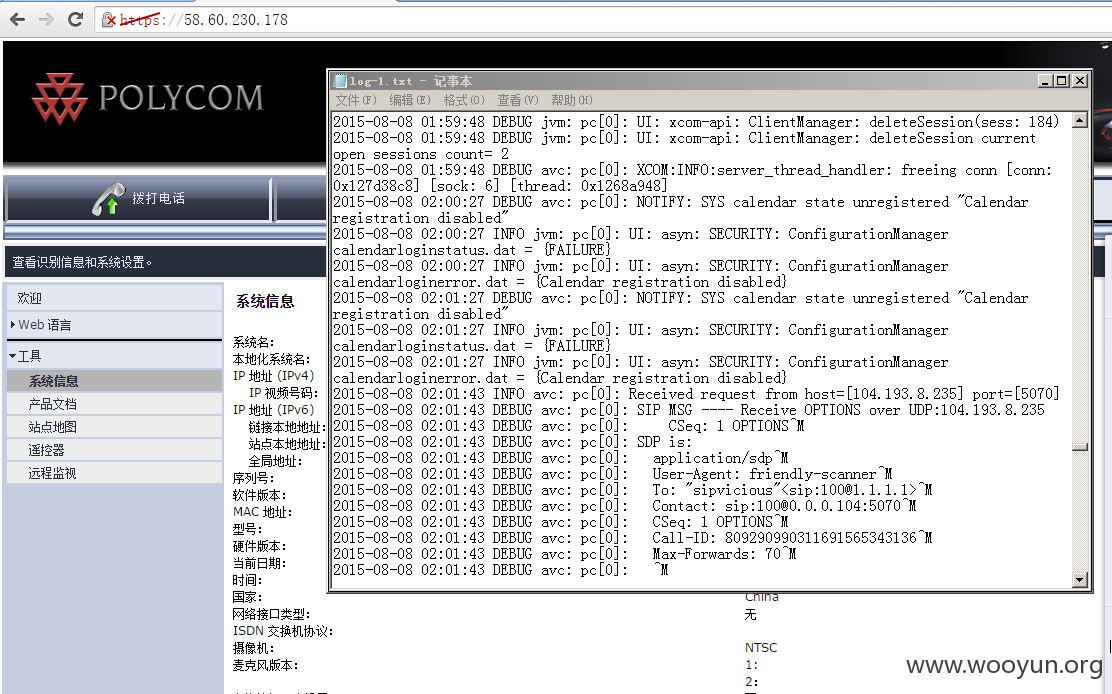

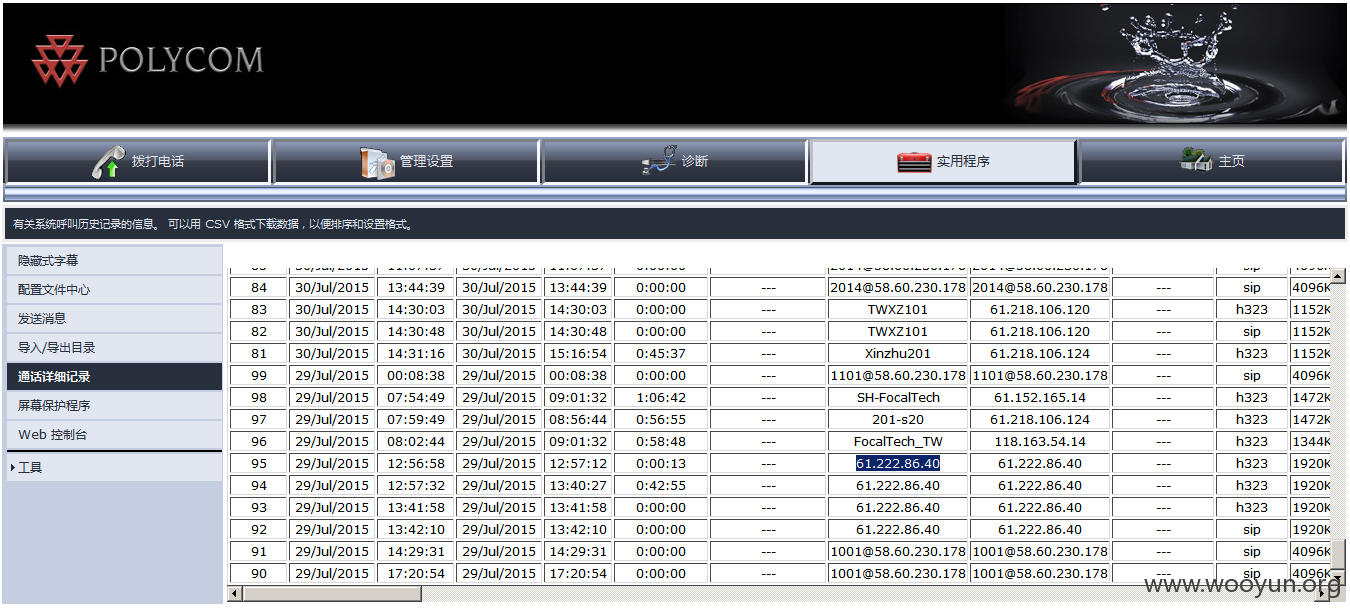

http://58.60.230.178/(与上面的视屏会议系统在一个c段,而且此系统也为视屏管理系统,估计是一个)即可绕过认证进入管理页面,同时系统log泄漏

通话记录

漏洞证明:

同上

修复方案:

版权声明:转载请注明来源 geegirl@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-09 16:07

厂商回复:

感谢提交,辛苦了!不过这种密码肯定不是人事在线密码。

最新状态:

暂无