漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131832

漏洞标题:巧妙利用乐元素泄露的邮箱信息成功进入管理后台(多次探索最终成功)

相关厂商:happyelements.com

漏洞作者: 随风的风

提交时间:2015-08-05 15:24

修复时间:2015-09-19 20:54

公开时间:2015-09-19 20:54

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-05: 细节已通知厂商并且等待厂商处理中

2015-08-05: 厂商已经确认,细节仅向厂商公开

2015-08-15: 细节向核心白帽子及相关领域专家公开

2015-08-25: 细节向普通白帽子公开

2015-09-04: 细节向实习白帽子公开

2015-09-19: 细节向公众公开

简要描述:

打了几次你们的cookie,结果这次利用上了。。。 才怪。。。

详细说明:

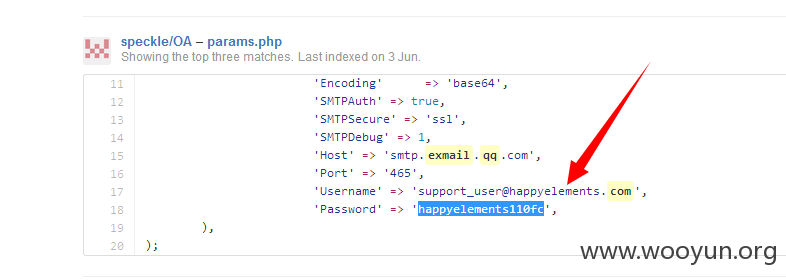

https://github.com/speckle/OA/blob/ed9a25dab21a1d8b83f6bc8832bc5d6b7e9c055a/protected/config/params.php

这是帐号:support_user

这是密码:happyelements110fc

登录企业邮箱时说mx未验证登录不了,咱不甘心啊。

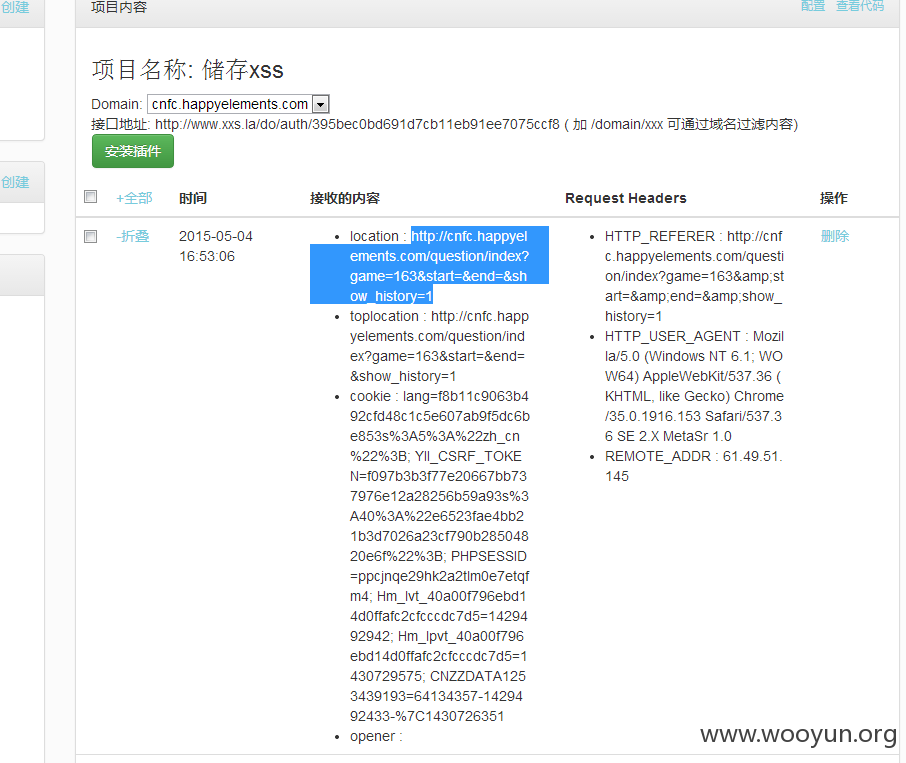

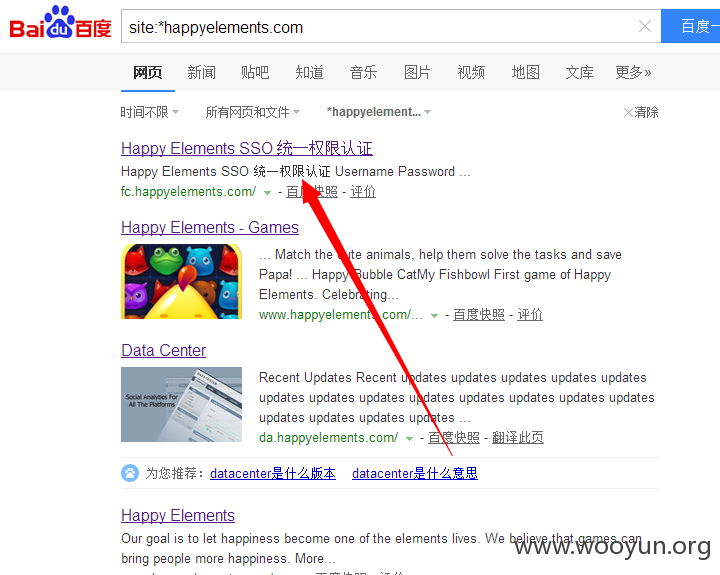

想到自己曾经打到过你们的cookie,不如试试后台:

http://cnfc.happyelements.com/site/login

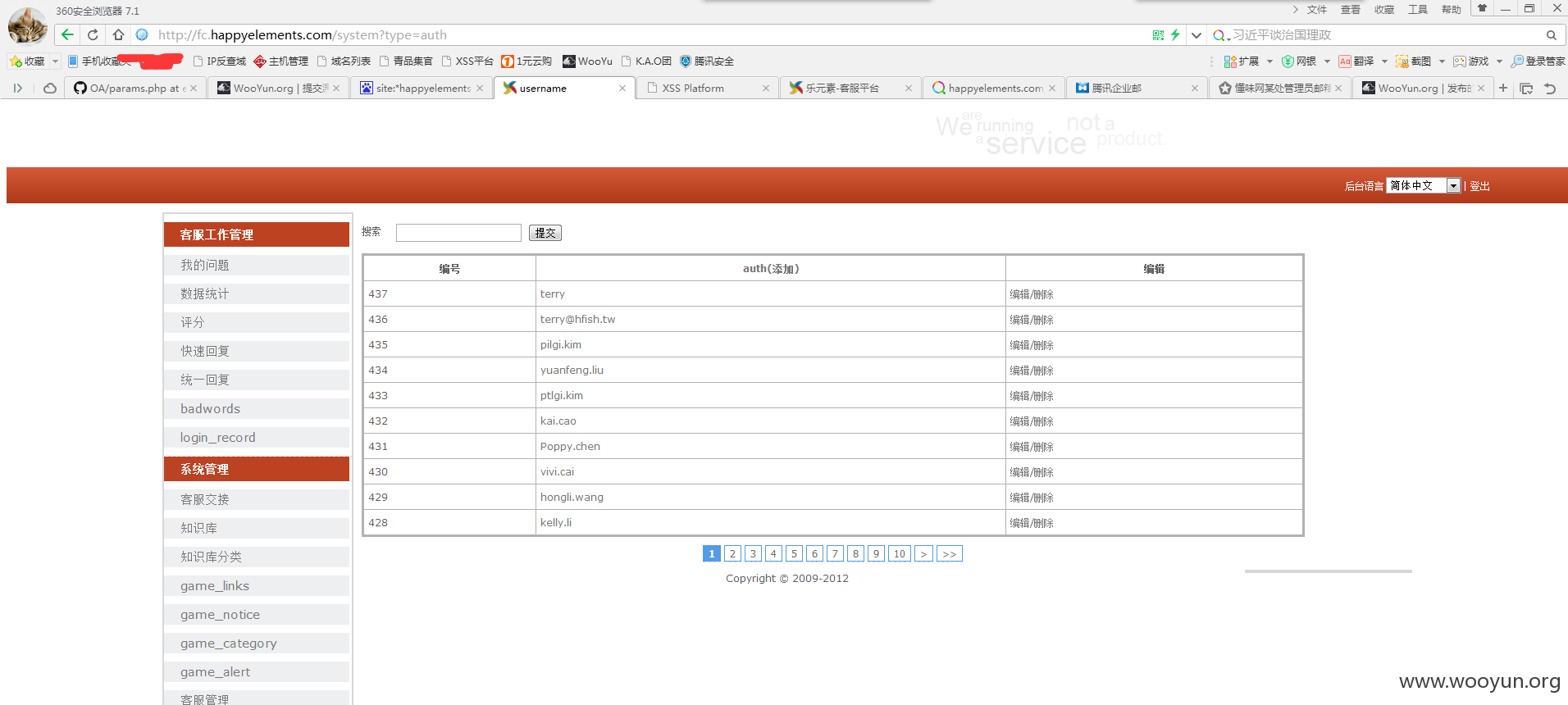

吐血的说了句,非客服,就是证明帐号密码还是可以用的:

漏洞证明:

修复方案:

版权声明:转载请注明来源 随风的风@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-08-05 20:53

厂商回复:

感谢指出,已经在进行修改了

最新状态:

暂无