漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130381

漏洞标题:杭州图特某重要系统漏洞致getshell,泄露大量内部信息

相关厂商:hspcn.net

漏洞作者: wps2015

提交时间:2015-07-30 10:39

修复时间:2015-09-13 17:20

公开时间:2015-09-13 17:20

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-30: 细节已通知厂商并且等待厂商处理中

2015-07-30: 厂商已经确认,细节仅向厂商公开

2015-08-09: 细节向核心白帽子及相关领域专家公开

2015-08-19: 细节向普通白帽子公开

2015-08-29: 细节向实习白帽子公开

2015-09-13: 细节向公众公开

简要描述:

要放假了,真高兴。。

详细说明:

问题出在图特的oa系统:http://oa.thothinfo.com/Login.aspx

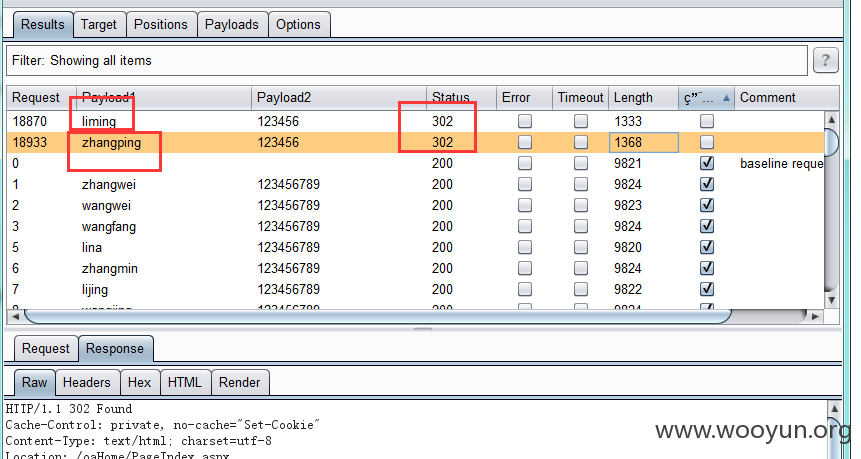

由于没有设置登录限制,可进行爆破,为了使爆破的效率最大化,用户使用了top500的人名字典,密码使用了top100密码

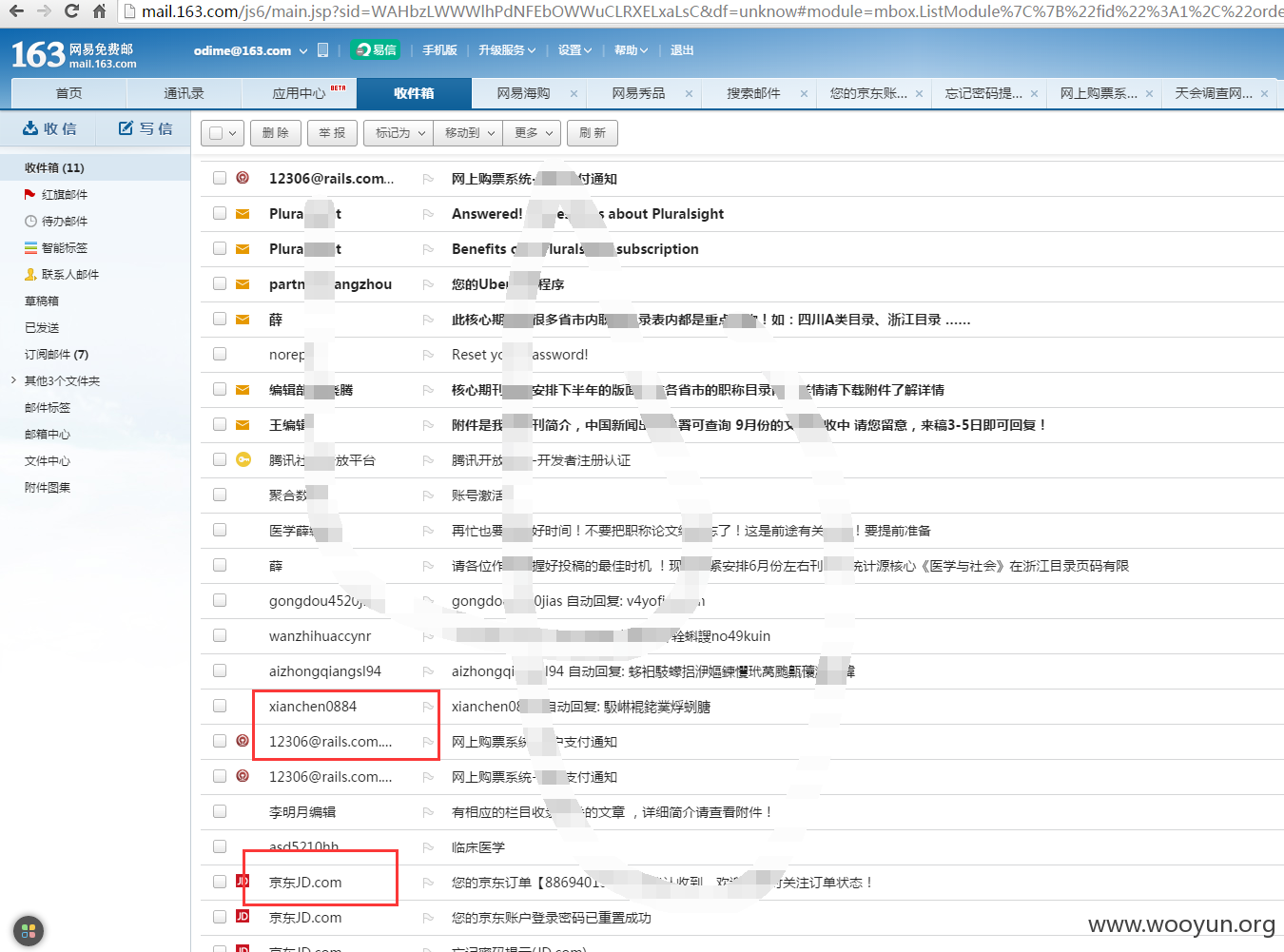

成功两个,分别是liming zhangping ,密码弱口令123456

登录一个

点击oa系统,进入公司办公系统

在公共信息查询--内部通讯录,发现了大量公司员工信息

各种项目管理

再访问

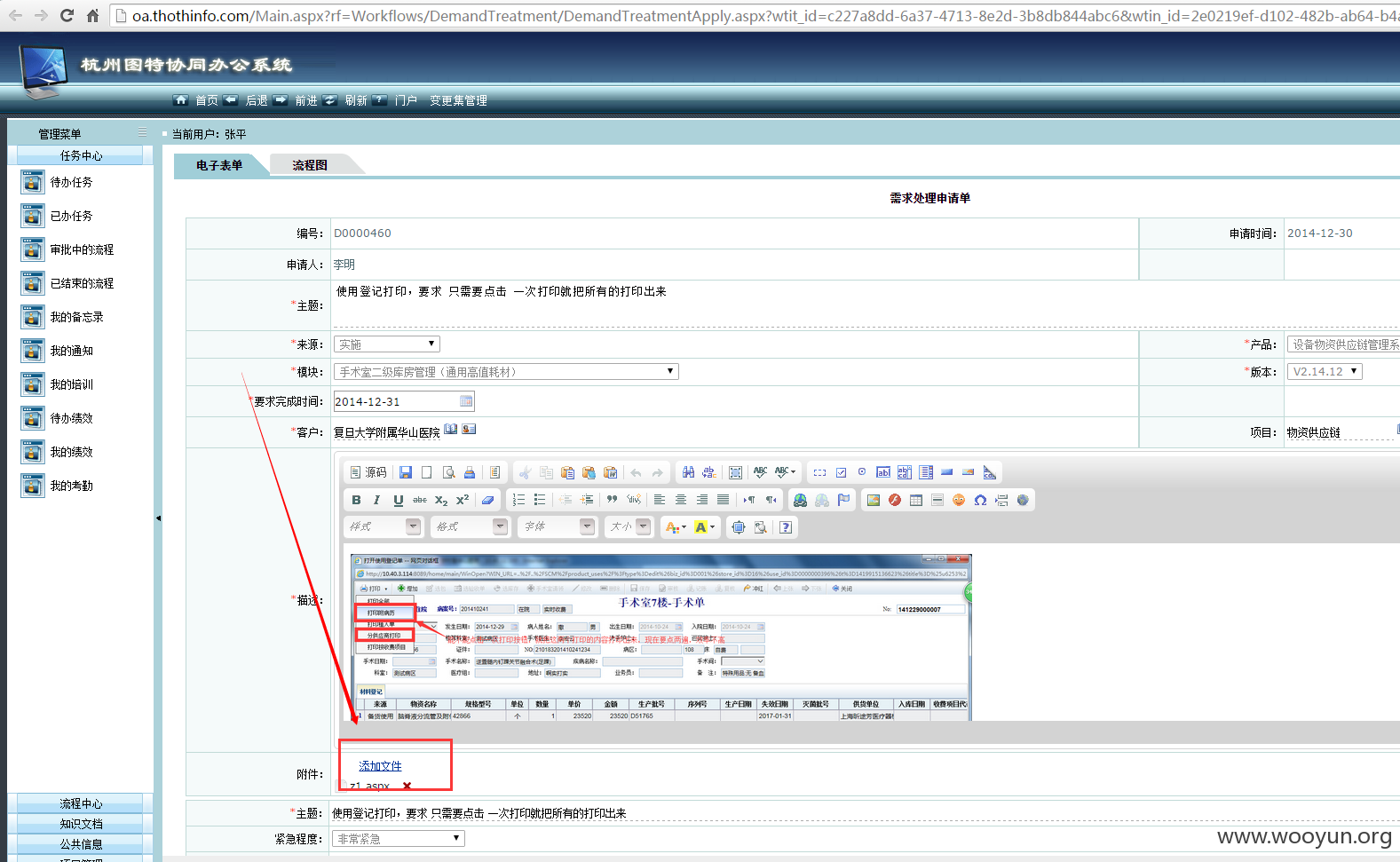

http://oa.thothinfo.com/Main.aspx?rf=Workflows/DemandTreatment/DemandTreatmentApply.aspx?wtit_id=c227a8dd-6a37-4713-8e2d-3b8db844abc6&wtin_id=2e0219ef-d102-482b-ab64-b4a4ab4d2936&wti_id=1e89a811-3187-496c-a503-e2e9d2f49f24

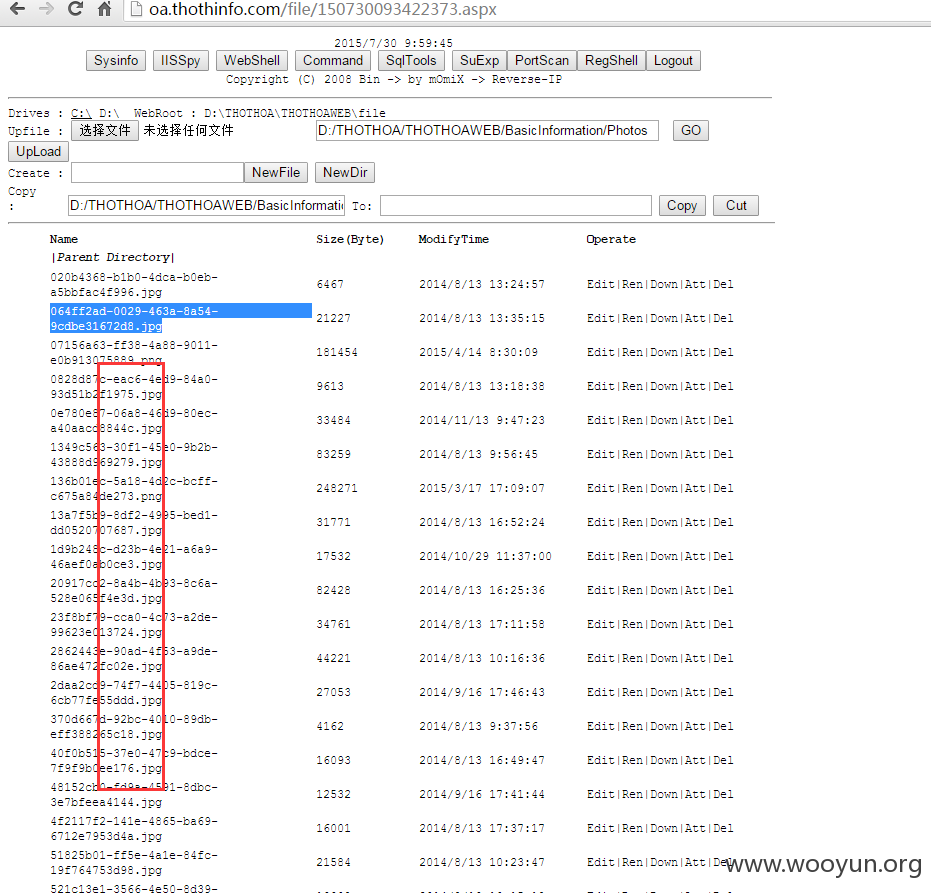

点击添加文件,直接上传webshell

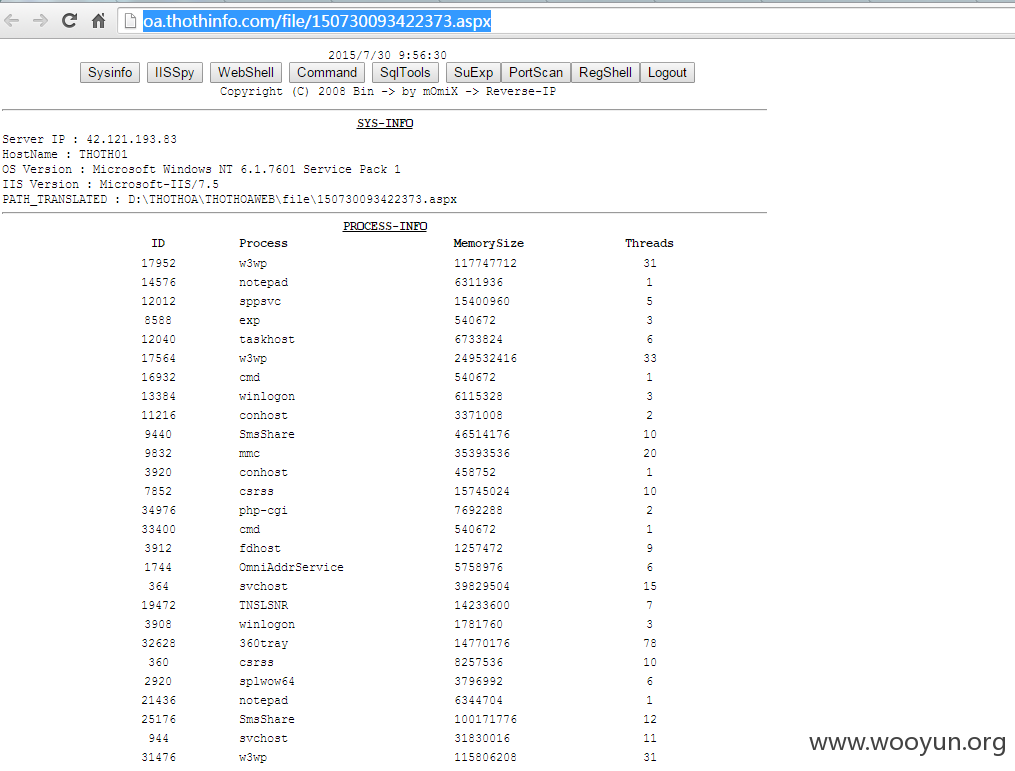

http://oa.thothinfo.com/file/150730093422373.aspx admin

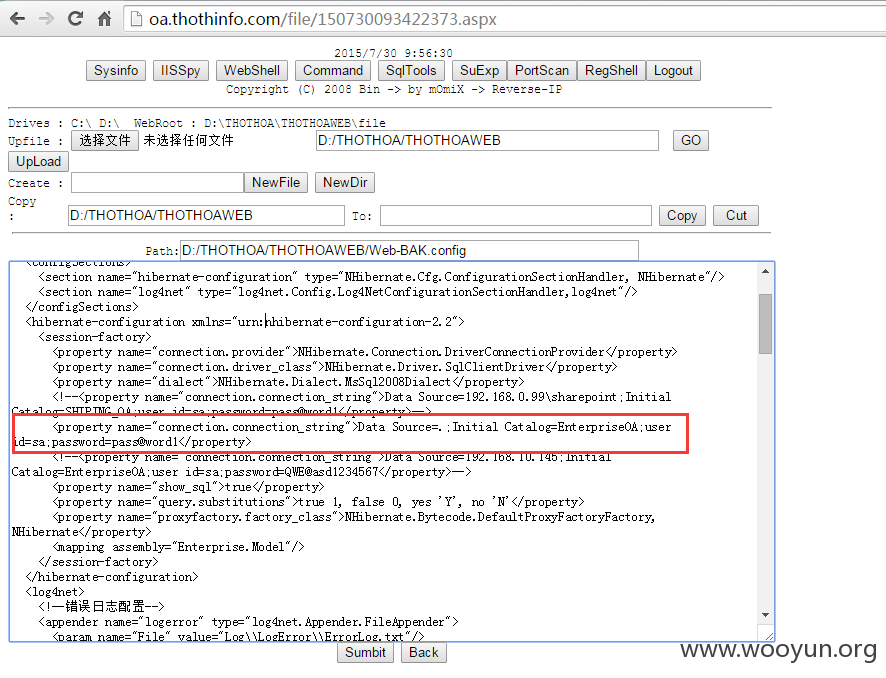

寻找配置文件

sa的权限,我就不去连了。

还有smtp服务配置文件

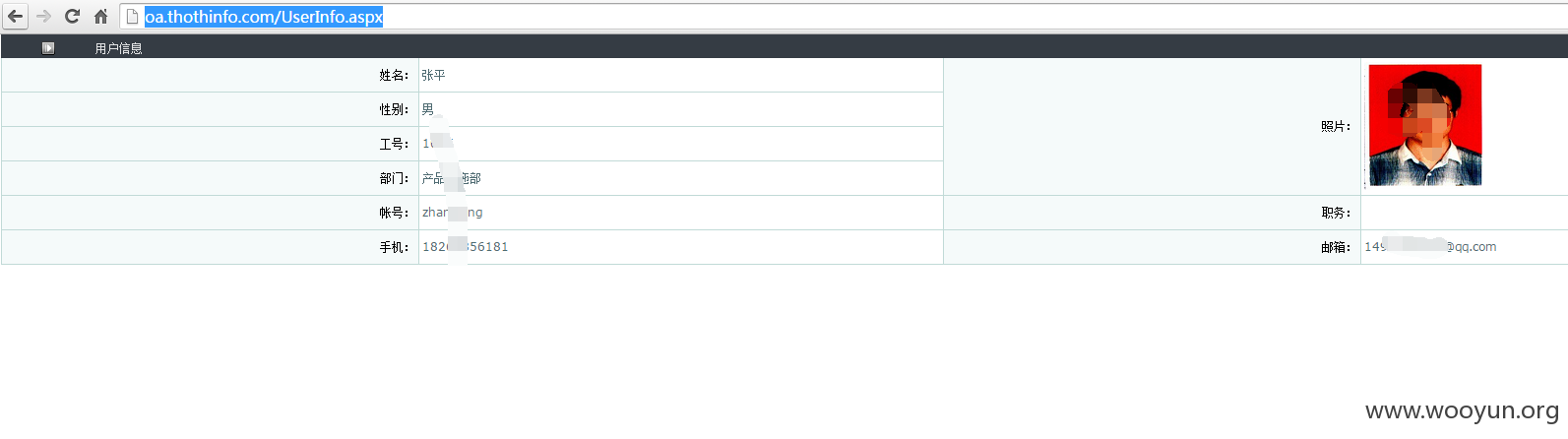

访问:http://oa.thothinfo.com/UserInfo.aspx,发现是当前用户的信息

稍微查看了一下目录,发现照片存放在 D:/THOTHOA/THOTHOAWEB/BasicInformation/Photos 下

点到为止,就不深入了

漏洞证明:

如上

修复方案:

修改密码,过滤上传

版权声明:转载请注明来源 wps2015@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-30 17:18

厂商回复:

谢谢,正在处理

最新状态:

暂无