漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130345

漏洞标题:华为莫塞尔商城之绕过短信验证码并任意重置密码

相关厂商:华为技术有限公司

漏洞作者: No eggs

提交时间:2015-07-30 11:03

修复时间:2015-09-13 12:54

公开时间:2015-09-13 12:54

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-30: 细节已通知厂商并且等待厂商处理中

2015-07-30: 厂商已经确认,细节仅向厂商公开

2015-08-09: 细节向核心白帽子及相关领域专家公开

2015-08-19: 细节向普通白帽子公开

2015-08-29: 细节向实习白帽子公开

2015-09-13: 细节向公众公开

简要描述:

华为莫塞尔商城重置密码存在业务逻辑漏洞,可以绕过短信验证码并重置密码(在商品留言区找到了其他用户的账户信息并成功进入到重置密码页面,到这里就点到为止了,不去进一步更改密码并研究危害了)

详细说明:

进入华为莫塞尔商城的找回密码界面,输入正确手机号和验证码,并点击下一步,这个过程称为流程1!对应的URL:http://www.huaweimossel.com/user.php?act=findpwd

正确填写手机接收到的验证码并点击下一步,这个过程称为流程2!

对应的URL:http://www.huaweimossel.com/user.php?act=passwordphone

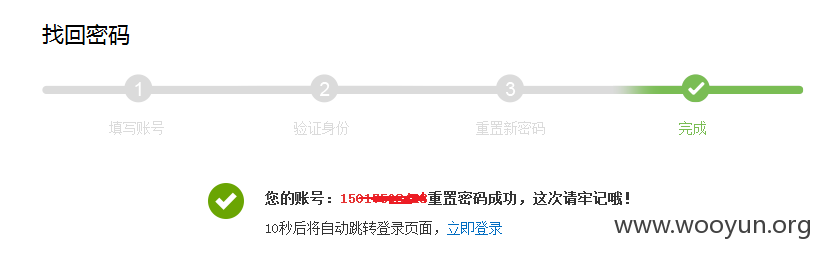

填写新密码并提交,这个过程称为流程3!!

对应的URL:http://www.huaweimossel.com/user.php?act=retpasswordphone

本来正常的流程是1-->2-->3

但是进行完流程1之后,可以通过输入流程3的URL地址直接进入流程3,从而轻易地绕过了流程2的短信验证码...

因此我进行的重置密码流程如下:

输入手机号和验证码

然后在URL输入http://www.huaweimossel.com/user.php?act=retpasswordphone

接着就是任意的重置密码了!!!!

漏洞证明:

因此我进行的重置密码流程如下:

输入手机号和验证码

然后在URL输入http://www.huaweimossel.com/user.php?act=retpasswordphone

接着就是任意的重置密码了!!!!

修复方案:

流程2验证后添加一个验证标志以进入流程3

版权声明:转载请注明来源 No eggs@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-30 12:52

厂商回复:

感谢No eggs对华为公司IT安全的关注,我们已经将该漏洞通知业务部门整改。

最新状态:

暂无