漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129348

漏洞标题:中兴某站积分任意刷

相关厂商:中兴通讯股份有限公司

漏洞作者: Burn Egg

提交时间:2015-08-03 10:28

修复时间:2015-09-18 09:02

公开时间:2015-09-18 09:02

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-03: 细节已通知厂商并且等待厂商处理中

2015-08-04: 厂商已经确认,细节仅向厂商公开

2015-08-14: 细节向核心白帽子及相关领域专家公开

2015-08-24: 细节向普通白帽子公开

2015-09-03: 细节向实习白帽子公开

2015-09-18: 细节向公众公开

简要描述:

在知识库学到的js信息泄露

详细说明:

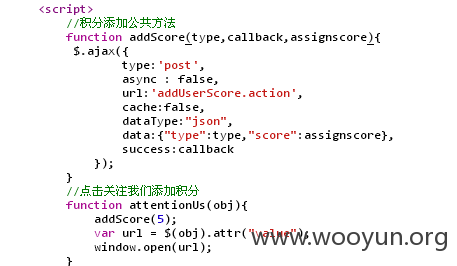

浏览网站,在帮助中心点链接的时候点不开,毫不犹豫审查元素,开始跟踪函数。发现这个,眼前一亮

继续看addscore函数,居然直接在js里添加方法= =

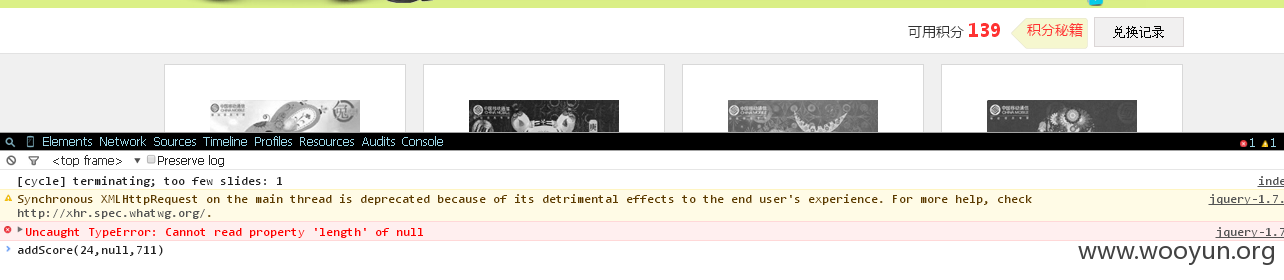

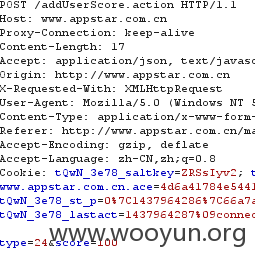

这里的type有很多种,在网站其它地方看到添加积分的方式中有一种叫做管理员奖励任意1000以上积分,就知道addscore函数第三个参数是可以以很大的值生效的。但是不知道管理员奖励是type里面的哪一个。其实这里可以用burp遍历一下0到50的,因为其它方式都不读取score,把score调成很大的值,挨着发送肯定就可以刷到分。在这里发现了

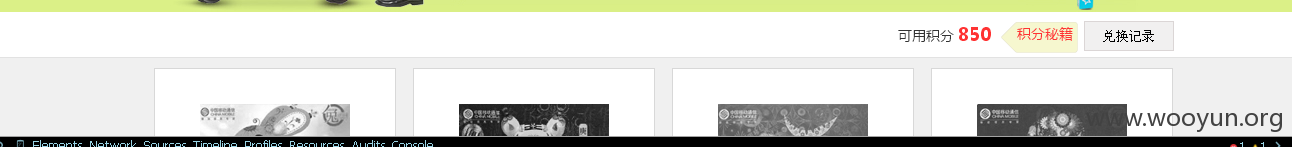

果然type就是24。然后就任意刷积分了,你懂的

漏洞证明:

修复方案:

在服务端判断

内存卡求送= =

版权声明:转载请注明来源 Burn Egg@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-08-04 09:01

厂商回复:

多给点rank吧,这是子公司的,给不给你我也不清楚

最新状态:

暂无