漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128516

漏洞标题:中兴某分站曲折绕过后台本地访问Getshell

相关厂商:中兴通讯股份有限公司

漏洞作者: 少司命

提交时间:2015-07-23 10:39

修复时间:2015-09-06 16:10

公开时间:2015-09-06 16:10

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 细节已通知厂商并且等待厂商处理中

2015-07-23: 厂商已经确认,细节仅向厂商公开

2015-08-02: 细节向核心白帽子及相关领域专家公开

2015-08-12: 细节向普通白帽子公开

2015-08-22: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

Getshell

详细说明:

目标:http://www.zte-s.com.cn/

到处溜溜发现是PageAdmin CMS的,顺手敲出后台:

http://www.zte-s.com.cn/e/master/

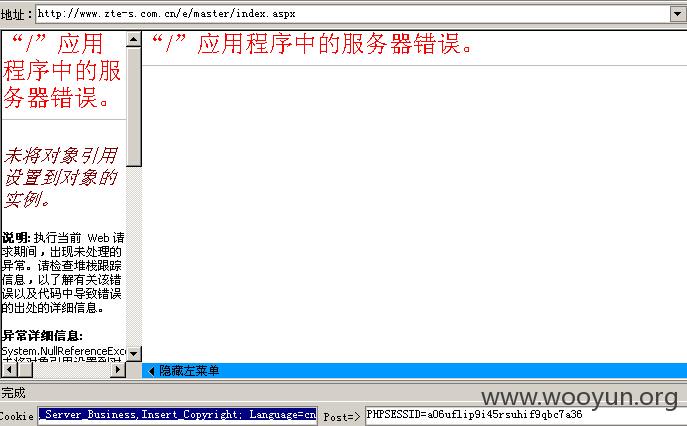

发现跳转到http://localhost:86/e/master/login.aspx,貌似需要本地访问

转去会员登陆页面看看:http://www.zte-s.com.cn/e/member/

发现admin/admin弱密码成功登陆,试了下上传,编辑器是fckeditor,但已修复历史问题,无法利用

猜测后台应该也是弱密码admin/admin,于是又顾后台,发现只是在/e/member/login.aspx页面中插入了跳转代码,于是直接post登录cookie到/e/member/index.aspx页面,登录进去了,但显示页面编译错误

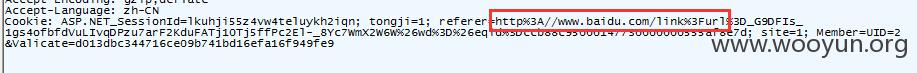

推测cookie中还有其他验证,于是抓包看了下,发现有个referer参数,估计是要求本地访问,使用以下cookie进行referer欺骗,终于绕过

YZM=0534; Language=cn; tongji=1; referer=http%3A//localhost%3A86/e/master/login.aspx; Master=UID=2&Valicate=11911911761d8160ef4116313c19d14d18b7710e173; SiteId=1

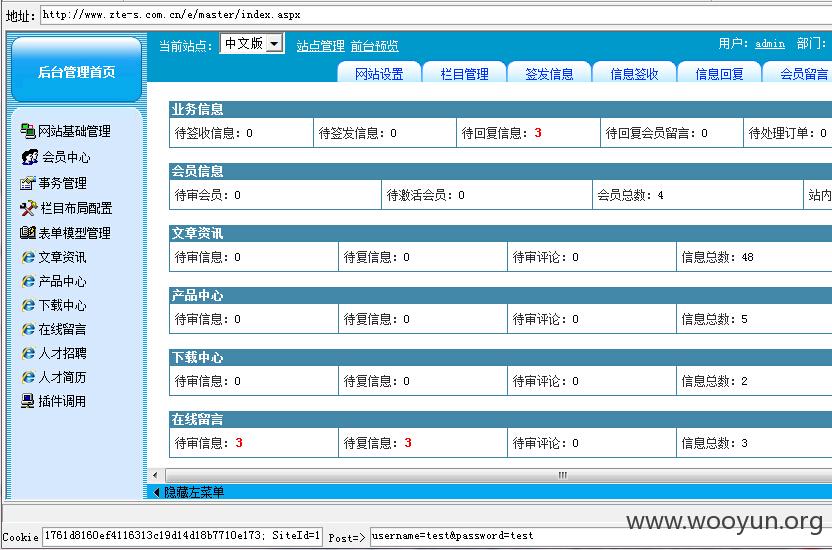

之后使用wefgod GG的方法成功Getshell~~( WooYun: PageAdmin某处用户控件可留ascx后门 )

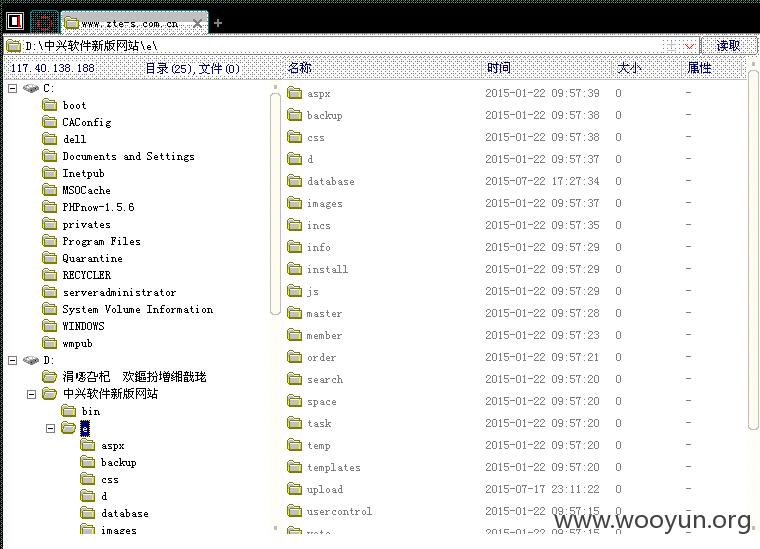

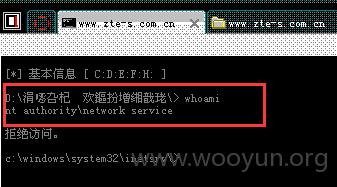

Webshell发现是NT的权限,后续提权就免了……

漏洞证明:

修复方案:

弱密码及后台提权漏洞。

版权声明:转载请注明来源 少司命@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-23 16:08

厂商回复:

感谢~

最新状态:

暂无