漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127148

漏洞标题:某DNS解析服务商命令执行可改20万域名A记录

相关厂商:某DNS解析服务商

漏洞作者: 染血の雪

提交时间:2015-07-16 14:57

修复时间:2015-09-06 00:00

公开时间:2015-09-06 00:00

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-16: 细节已通知厂商并且等待厂商处理中

2015-07-20: 厂商已经确认,细节仅向厂商公开

2015-07-30: 细节向核心白帽子及相关领域专家公开

2015-08-09: 细节向普通白帽子公开

2015-08-19: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

sturts2而已。

详细说明:

其实这个漏洞N就之前就有人报过:http://wooyun.org/bugs/wooyun-2010-083087

但是显然没引起重视,希望引起相关厂家或部门的重视!!!!!!

求过,求不忽略!

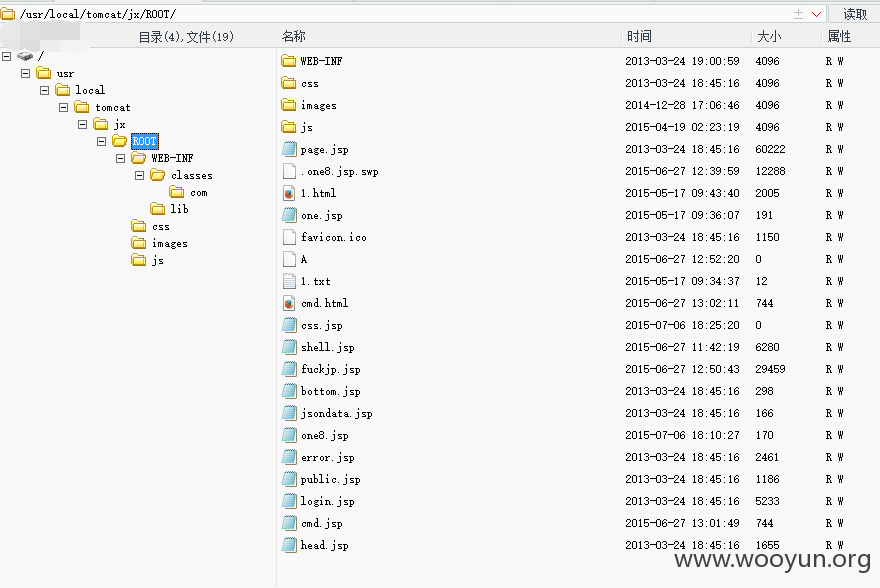

由于管理页面: http://admin.zndns.com/userAction!login.do 存在 Struts 2 漏洞所以拿Shell什么的没什么可多说的,执行一下ls命令发现上面已经各种大小马了,我就cat了一个菜刀马连之。配置文件也非常快的找到了(见下图)。

已沦为马场:

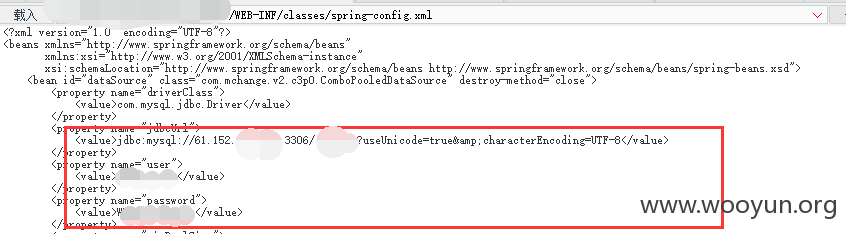

数据库配置:

但是当我用菜刀连数据库的时候报错了(见下图),大致是的意思是账号没SHOW DATABASES权限。

而且数据库服务器限制连接IP了,导致我们无法直接连接服务器,那是不是就没办法了呢?

当然不是!答案是转发。只要我们将端口转发出来就可以用mysql.exe之类的工具直接执行sql语句了。菜刀不能连接是因为菜刀连接数据库时默认第一步执行SHOW DATABASES,而该用户没有该命令的执行权限从而导致报错。其实由于我们已经在配置文件中知道了数据库名,所以不SHOW DATABASES也无所谓。

漏洞证明:

查了一下发现大约有20万域名,算上子域名的A记录的话更多。

大量域名:

A记录:

开始我还在想他的密码到底是什么加密,结果发现压根没加密。登入他自家账户看一下,果然不出所料可以更改A记录。

这个站虽然比不上万网什么的,但20万网站也不是小数目了,真心希望引起重视。

修复方案:

怎么修复漏洞不重要,态度更重要!!!

版权声明:转载请注明来源 染血の雪@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-20 14:48

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无

![8JA4`L1Z{XZ5]VY}$0Q@{RY.png](http://wimg.zone.ci/upload/201507/16125220a69736e0ae9023c77fc167de9f814f5d.png)

![%2KCBLIP]BD%)D}42AS[Q}6.png](http://wimg.zone.ci/upload/201507/161319591efcb5a98598501af223d09e7f8d2b03.png)

![AVX[3~(HW`6LCN{G{Z16]~F.png](http://wimg.zone.ci/upload/201507/1613275777476edf11bbb8df0eccc3071d5d7365.png)