漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125369

漏洞标题:青岛国信发展集团邮箱存在高危漏洞(可获取所有集团邮箱账号)

相关厂商:青岛国信发展集团

漏洞作者: 路人甲

提交时间:2015-07-08 16:43

修复时间:2015-08-22 16:44

公开时间:2015-08-22 16:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

青岛国信发展集团有限责任公司于2008年2月29日经青岛市人民政府青政发〔2008〕11号文批准设立,在青岛国信实业有限公司、青岛市地下铁道公司的基础上组建成立,公司注册资本为人民币30亿元。

详细说明:

看了Ano_Tom大神发的U-Mail邮件系统批量getshell贴( WooYun: U-Mail邮件系统批量getshell(真正无限制,无需普通帐号) ),决定找一个试一下。

邮箱系统地址:

http://mail.qdgxjt.com/webmail/login9.php

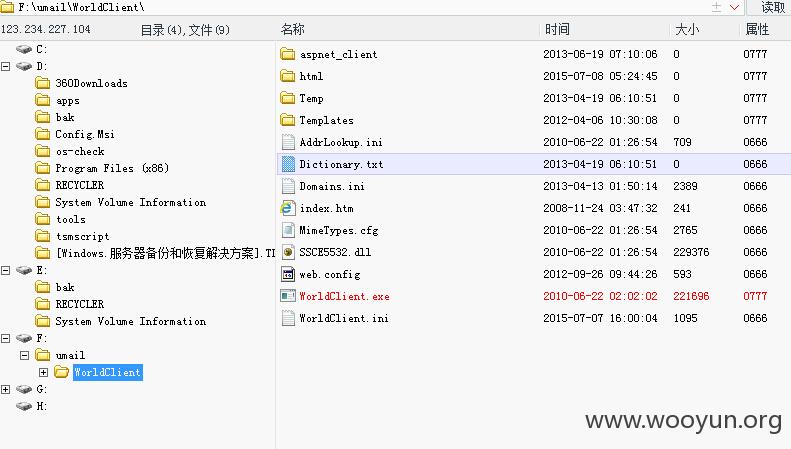

利用上述方法成功获取shell

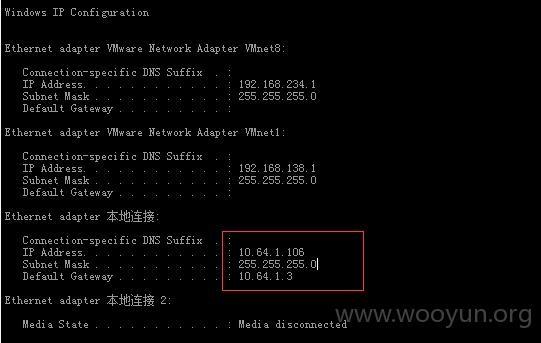

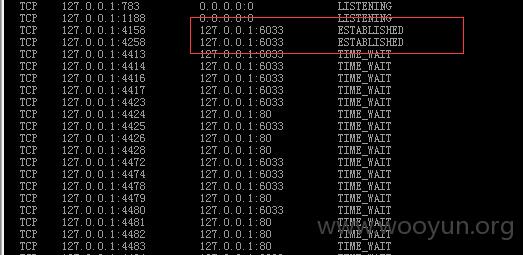

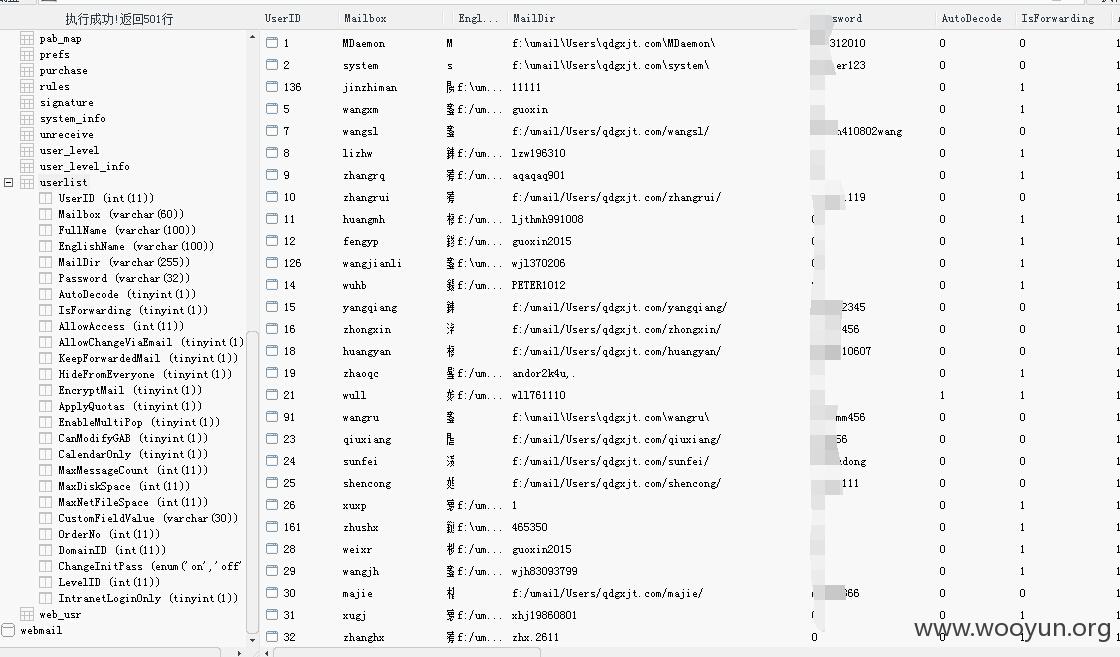

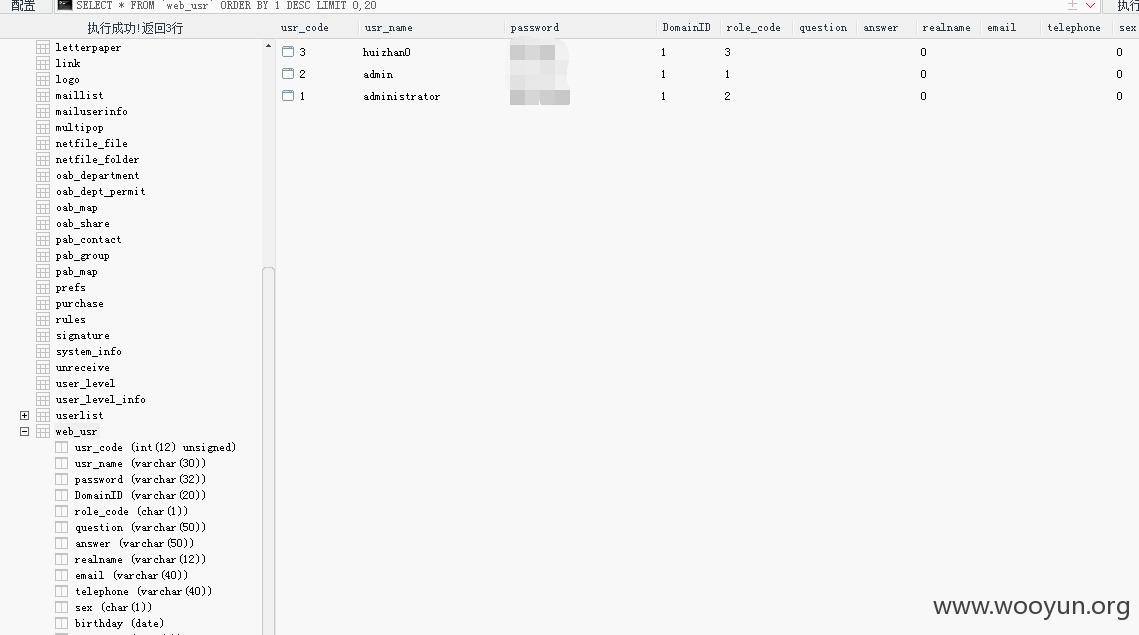

扒取数据库配置文件,发现数据库端口改了,得到了邮箱账号信息

管理员账号

能做到比较多了

漏洞证明:

泰斯特

修复方案:

泰斯特

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝