漏洞概要

关注数(24)

关注此漏洞

漏洞标题:某高大上的CMS存在任意文件上传漏洞(涉及金融、百强企业、上市公司、控股集团等)

提交时间:2015-07-09 12:00

修复时间:2015-10-08 13:42

公开时间:2015-10-08 13:42

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-07-09: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-13: 细节向第三方安全合作伙伴开放

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

这建站公司何止一个超屌

详细说明:

BOC是杭州博采网络科技股份有限公司的高端网站建设品牌,是知名的杭州网络公司。

博采网络成立于2004年。我们致力于为全球精英企业提供创新、尖端、前沿的数字化营销服务。十年来始终坚守"全网价值营销服务商"的服务定位,与全球逾3000家企业建立了长期深入、互惠互信的战略合作关系,其中包括阿里巴巴、松下、吉利、华润、保利、万科、传化等知名企业。

官网给出的案例太屌了:

上传点:/bocadmin/j/uploadify.php

bocaiadmin是后台位置;有些站点目测管理员已经发行该漏洞修复了,但还是有大部分大部分大部分大部分存在;包括博采官网

案例: 杀伤力太强了,Mask隐藏一下;第15个案例是他们官网

漏洞证明:

都不敢拿太屌的站点做测试~

漏洞是利用最下面的表单,可以看到在fileext添加了上传的类型便可以直接上传任意文件

测试2个:有安全狗的你们就自己突破练练技术,但不要搞破坏

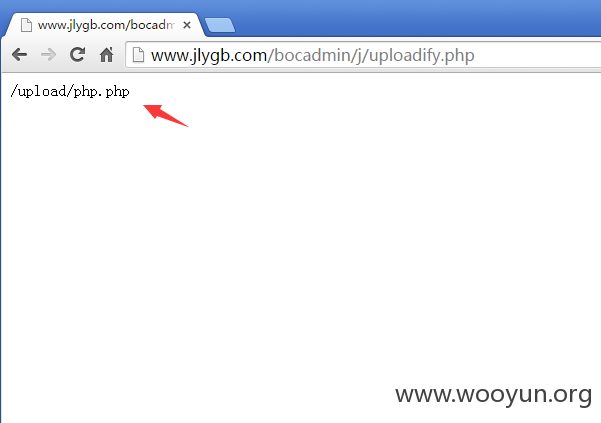

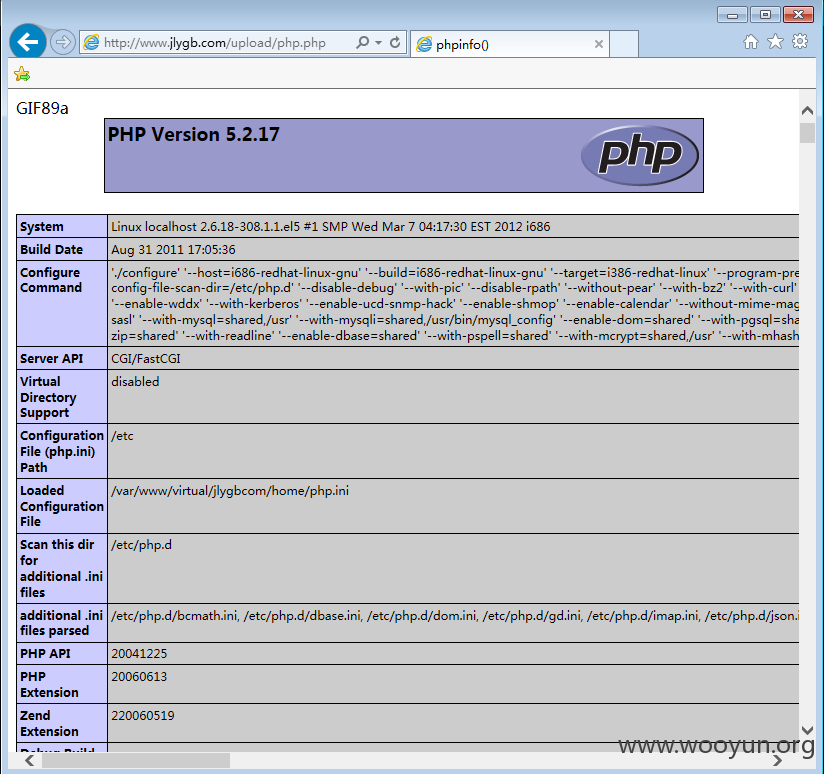

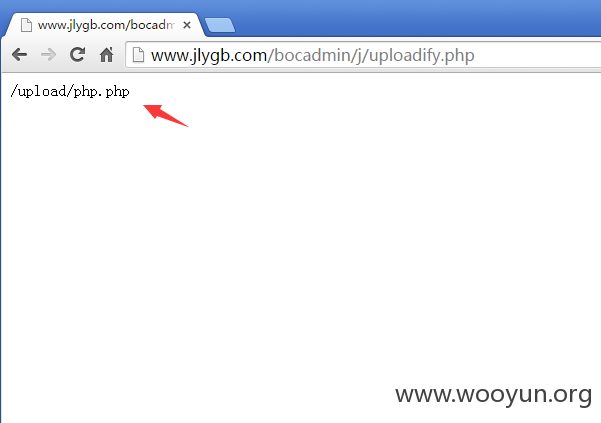

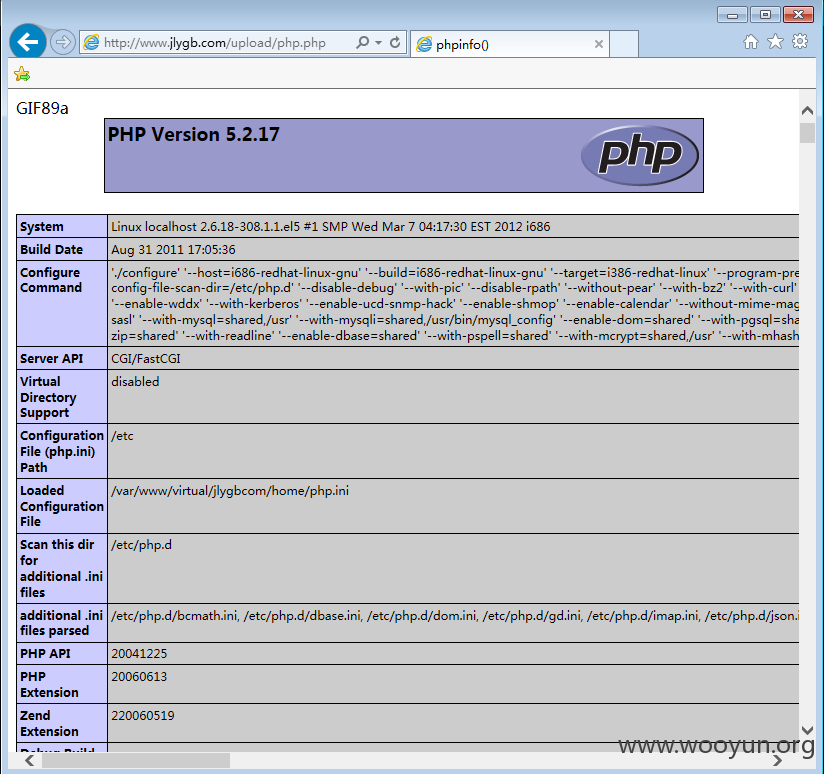

http://www.jlygb.com/bocadmin/j/uploadify.php

http://www.jlygb.com/upload/php.php

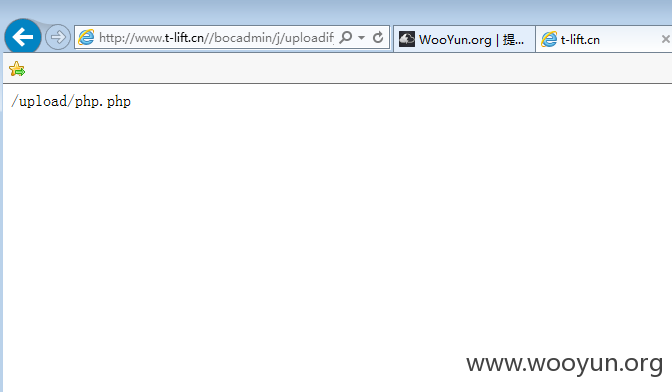

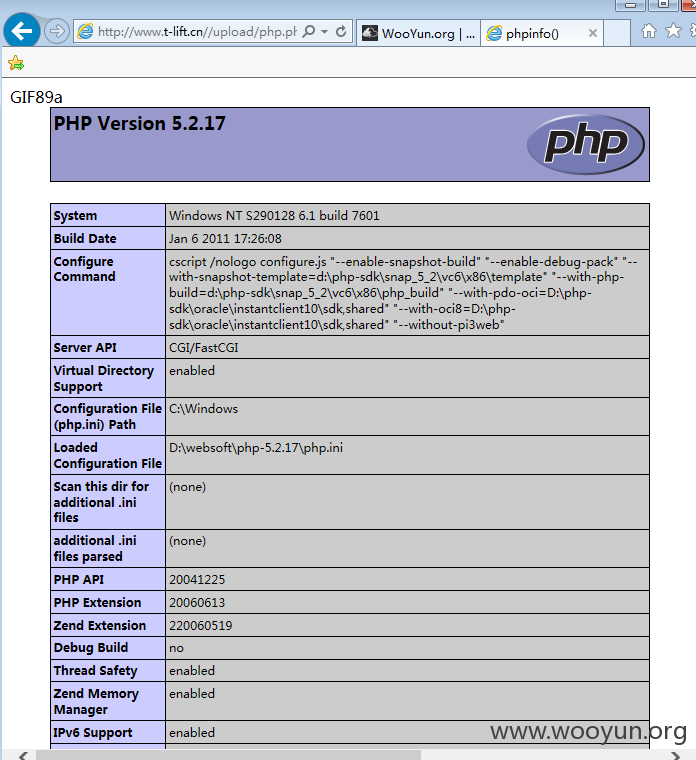

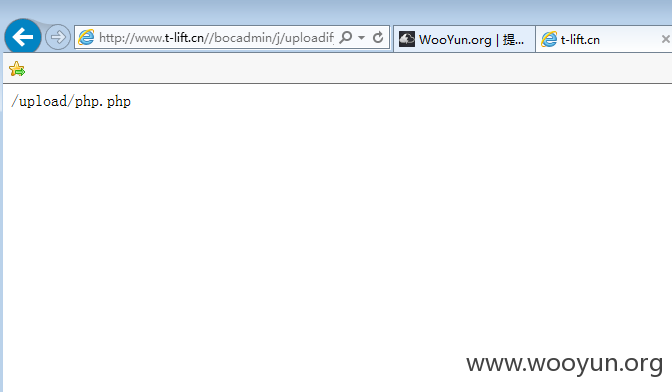

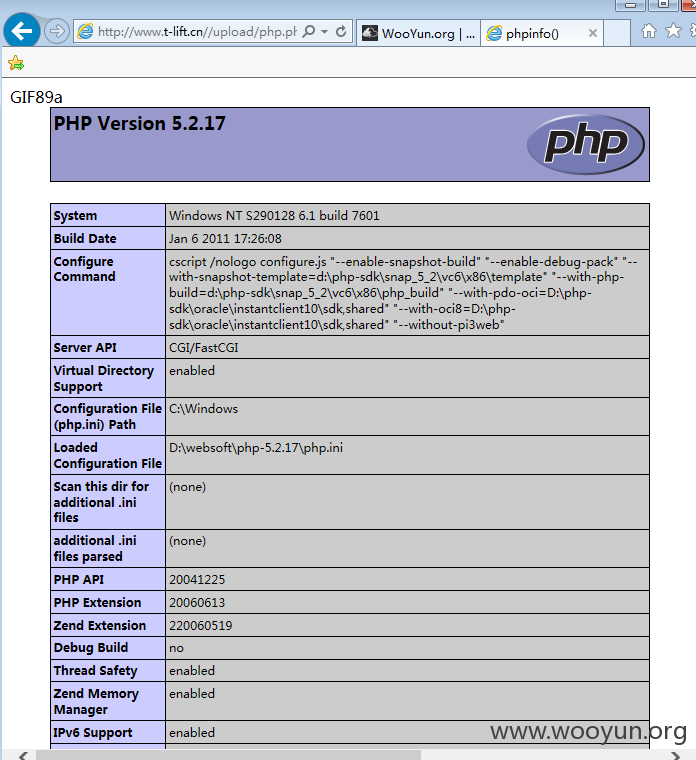

http://www.t-lift.cn//bocadmin/j/uploadify.php

http://www.t-lift.cn//upload/php.php

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-10 13:41

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无