漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124930

漏洞标题:K米KTV手机XSS漏洞已进后台

相关厂商:ktvme.com

漏洞作者: 2mi

提交时间:2015-07-23 14:38

修复时间:2015-09-06 14:46

公开时间:2015-09-06 14:46

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 细节已通知厂商并且等待厂商处理中

2015-07-23: 厂商已经确认,细节仅向厂商公开

2015-08-02: 细节向核心白帽子及相关领域专家公开

2015-08-12: 细节向普通白帽子公开

2015-08-22: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

K米app,新一代的KTV娱乐神器!K米作为一款基于KTV娱乐的手机应用软件,支持iphone及安卓全部智能手机。K米不仅实现了在KTV内的手机点歌、包厢互动、录音下载、微博分享、参加KTV活动,挑战K米达人榜功能。同时,K米用户在离开KTV还能够继续获取KTV优惠信息,进行包厢预定与支付,练唱评分等,实现与KTV的互动。

详细说明:

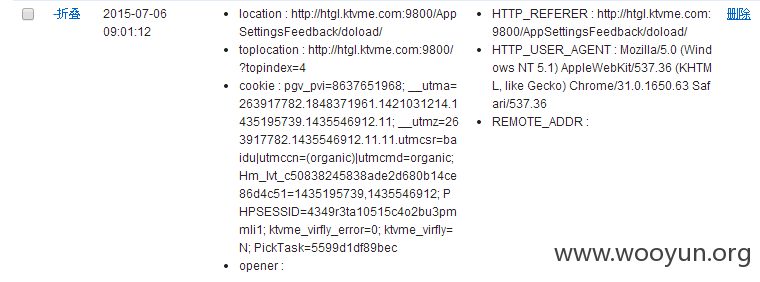

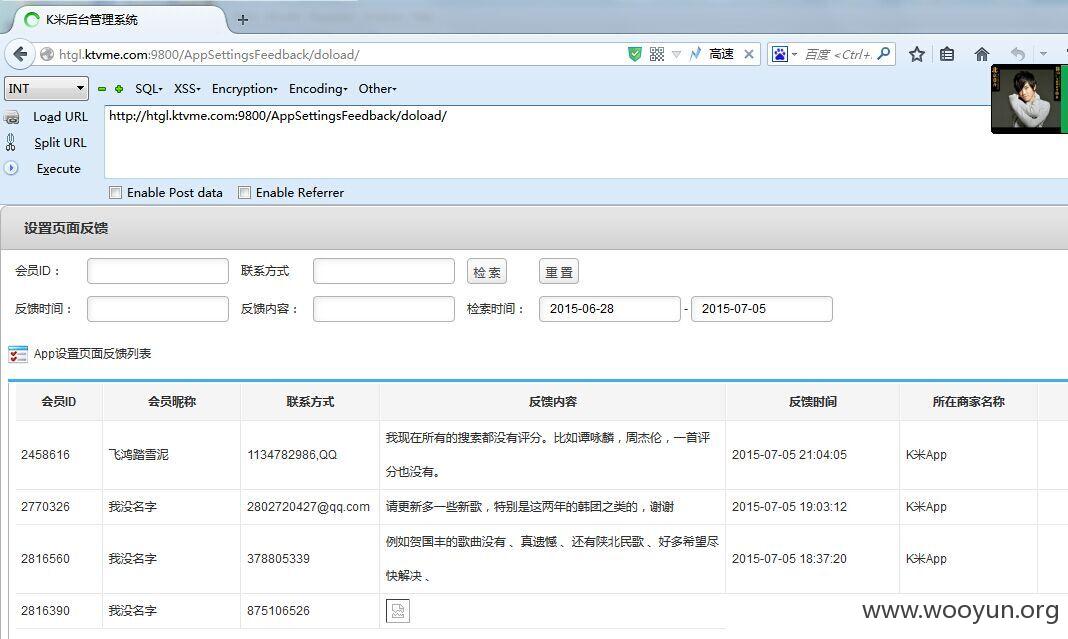

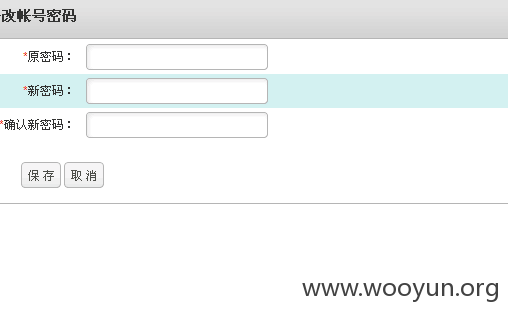

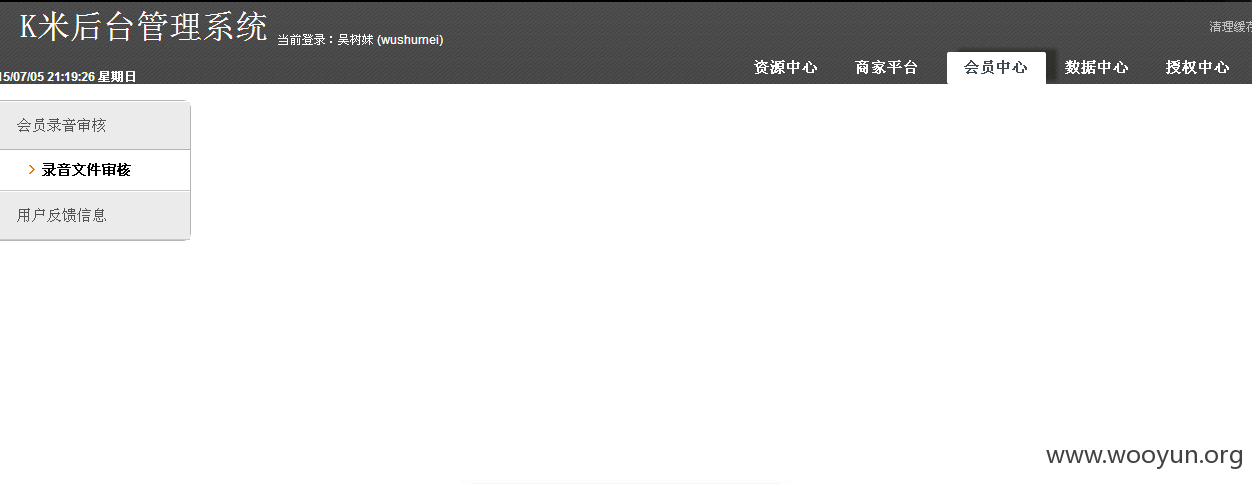

昨天在ktv唱歌 看到ktv上面有下载手机k米 点歌这功能,然后我我用手机下载了 感觉软件设计有点不合 然后试着插入xss 果然第二天 xss后台钓到了管理的cookies!从而欺骗进了后台 数据危害极大 没进一步延伸, 只做安全测试 特发此次文章 求的一枚乌云圈的邀请码,日后必苦练,愿乌云大大 大发慈悲,我是一名高三毕业档!

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 2mi@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-23 14:45

厂商回复:

该漏洞危害极大,目前已修复,感谢发现者

最新状态:

暂无