漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124653

漏洞标题:河南日报社某处存在漏洞可泄露大量信息并getshell

相关厂商:河南日报报业集团

漏洞作者: 路人甲

提交时间:2015-07-09 23:19

修复时间:2015-08-27 15:26

公开时间:2015-08-27 15:26

漏洞类型:后台弱口令

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-09: 细节已通知厂商并且等待厂商处理中

2015-07-13: 厂商已经确认,细节仅向厂商公开

2015-07-23: 细节向核心白帽子及相关领域专家公开

2015-08-02: 细节向普通白帽子公开

2015-08-12: 细节向实习白帽子公开

2015-08-27: 细节向公众公开

简要描述:

河南日报报业集团现拥有《河南日报》《河南日报农村版》《大河报》《河南商报》《河南手机报》《河南法制报》《期货日报》《今日消费》《大河健康报》《大河文摘报》、《漫画月刊》《新闻爱好者》和大河网十报两刊一网络媒体,形成了一个有较强影响力、辐射力和较广覆盖面的传媒体系。

详细说明:

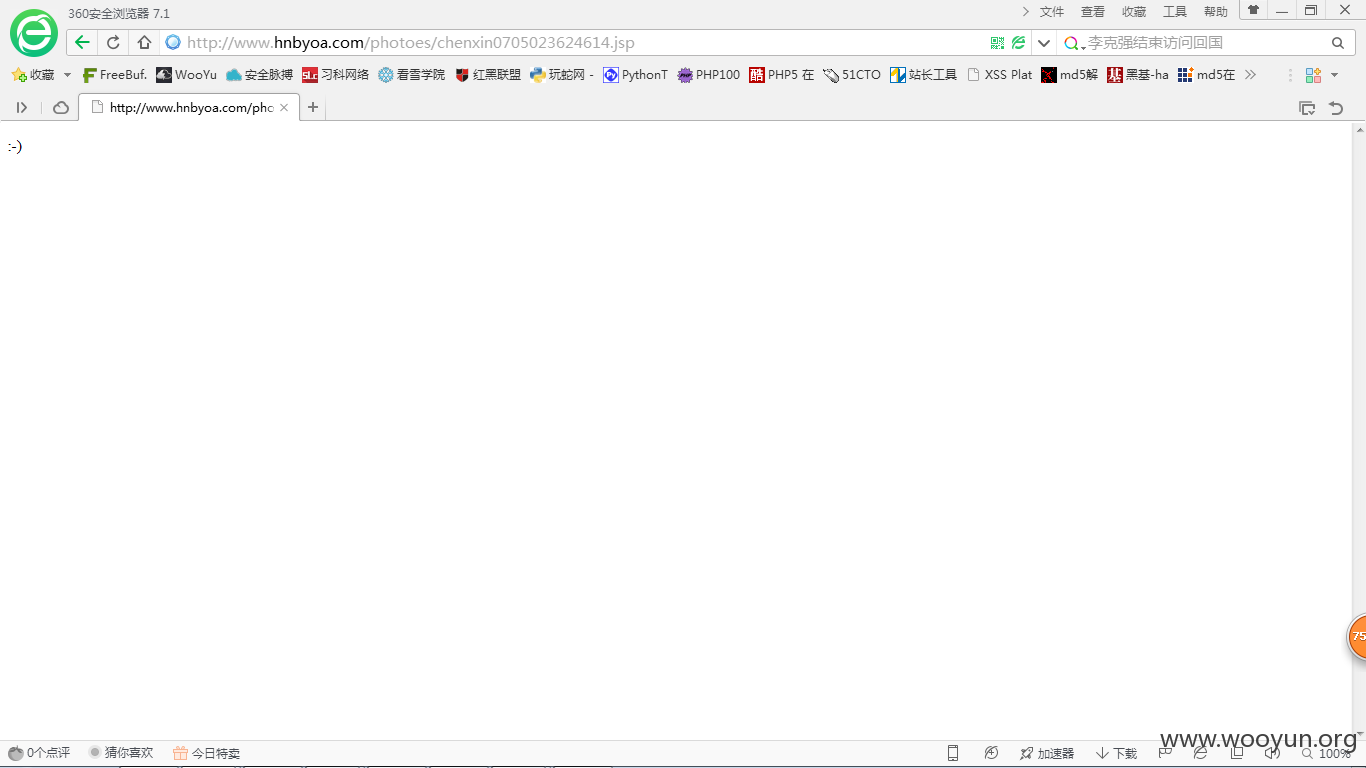

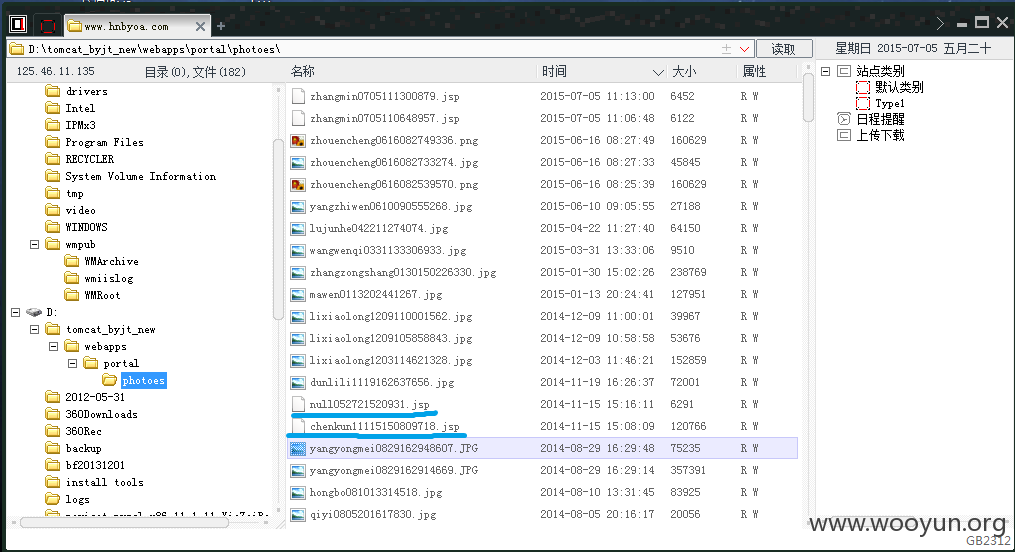

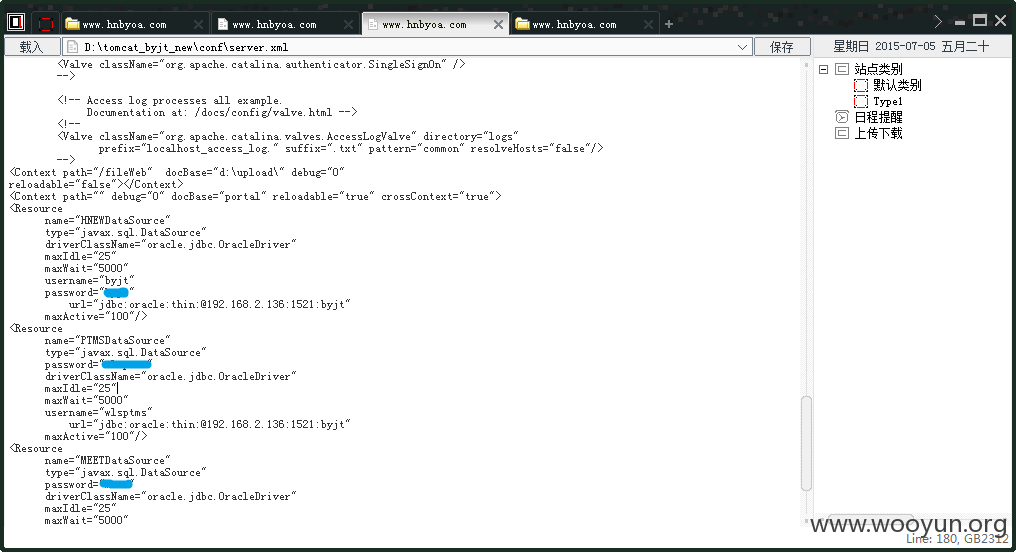

网址:http://www.hnbyoa.com/,此处验证码只是摆设,截包时发现根本没用到,用猪猪侠的常用用户名可获得一百多个有效账号,登陆后可查看河南日报报业集团所有人员联系方式(权限高的账号可以看到高层具体联系方式,里面包括张建董事长联系方式),还可进入档案管理系统、内部通讯系统等。在“个人信息”“上传照片”处,可突破限制上传jsp一句话,用菜刀连接getshell,发现前人留马痕迹,我自己上传的在最上面,已删。里面可以找到服务器配置信息,获取用户和密码。

漏洞证明:

修复方案:

1、登陆验证设置

2、上传文件服务器端验证

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-07-13 15:24

厂商回复:

CNVD未复现所述情况,已经转由CNCERT下发给河南分中心,由其后续协调网站管理单位处置。

最新状态:

暂无