漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123868

漏洞标题:中国电信集团号百信息服务有限公司主站Getwebshell

相关厂商:中国电信

漏洞作者: redare

提交时间:2015-07-01 13:52

修复时间:2015-08-17 16:18

公开时间:2015-08-17 16:18

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-01: 细节已通知厂商并且等待厂商处理中

2015-07-03: 厂商已经确认,细节仅向厂商公开

2015-07-13: 细节向核心白帽子及相关领域专家公开

2015-07-23: 细节向普通白帽子公开

2015-08-02: 细节向实习白帽子公开

2015-08-17: 细节向公众公开

简要描述:

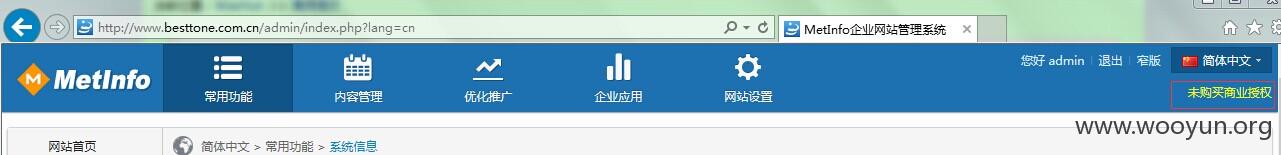

http://www.besttone.com.cn

面对人们信息多样化需求的日益增长,中国电信率先实施从“传统网络运营商”向“现代综合信息服务提供商”的战略转型,全面升级“114”,打造全新信息服务品牌——“号码百事通118114”,为大众提供全方位的生活信息服务。2007年8月16日,号百信息服务有限公司在上海成立,统筹全国信息经营,力争成为国内综合信息服务行业的主力军。

详细说明:

后台弱口令进入

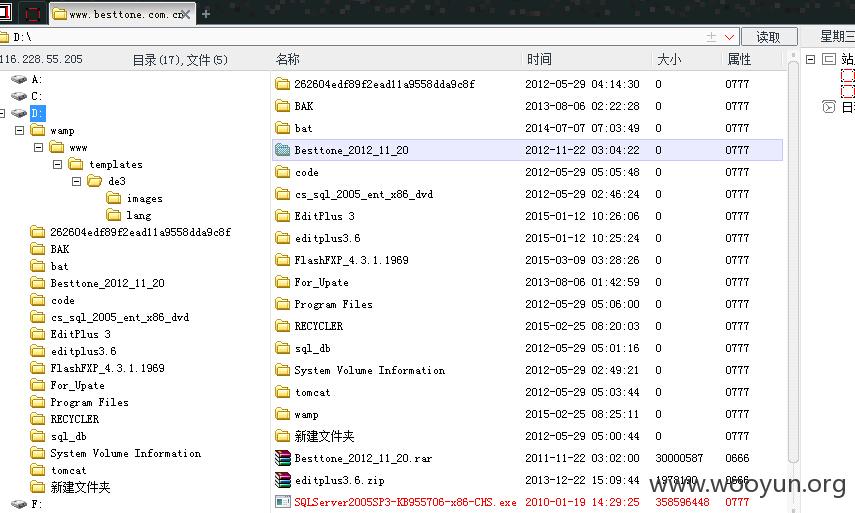

但是听说拿不到webshell的漏洞不是好漏洞,所以还是拿个shell吧。

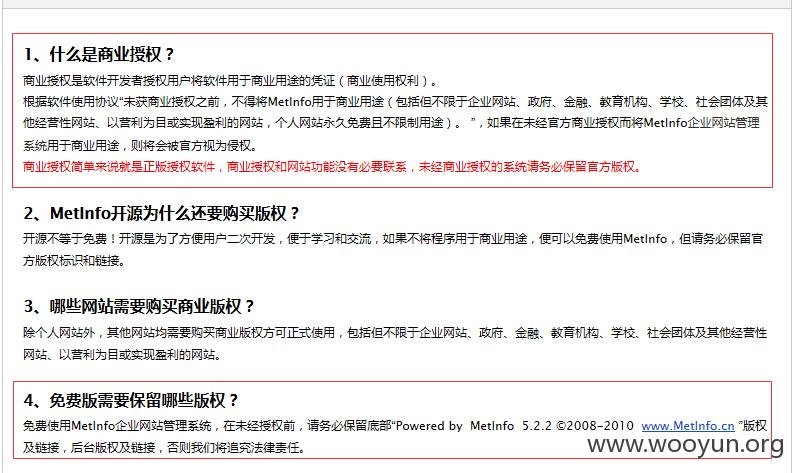

可惜metinfo禁止上传脚本,不过可以利用上传zip模板绕过,会自解压;

由于metinfo过滤了很多后门关键字,因此可以用异或适当给马变个形。

说实话metinfo做的确实挺好的,但是不善于使用就只能呵呵了。

还有号百你把人家metinfo商用,买授权了吗?

漏洞证明:

修复方案:

听说你们安全还得会helpdesk,嗯?

版权声明:转载请注明来源 redare@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-03 16:16

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无