漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117530

漏洞标题:西北师范大学第三方系统漏洞获取webshell

相关厂商:西北师范大学

漏洞作者: 0licej

提交时间:2015-06-01 19:27

修复时间:2015-07-16 19:28

公开时间:2015-07-16 19:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-01: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

第三方程序漏洞

详细说明:

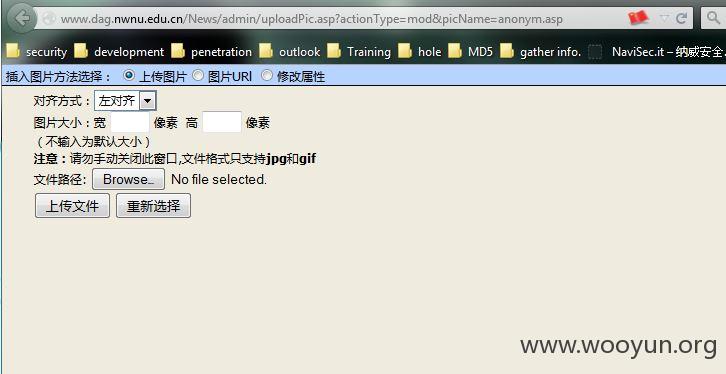

http://www.dag.nwnu.edu.cn/News/detail.asp?newsID=78 sql注入地址

代码审计

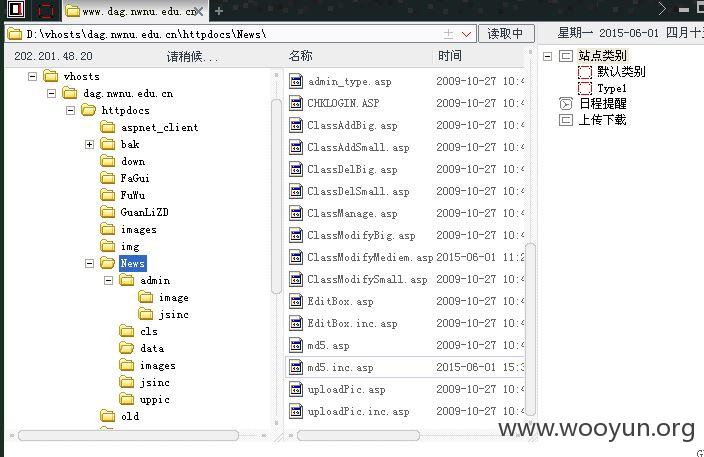

uploadPic.inc.asp中虽然对上传文件的后缀名进行了限制但是可以绕过。

if file.FileSize>0 then ''如果 FileSize > 0 说明有文件数据

'生成图片名字

if actionType= "mod" then

remFileName = Right(picName,len(picName)-InstrRev(picName,"/"))

else

if editRemNum<>"" then

remNum = editRemNum

else

Randomize

remNum = Int((999 - 1 + 1) * Rnd + 1)&day(date)&month(date)&year(date)&hour(time)&minute(time)&second(time)

end if

remFileName = remNum&"_"&(editImageNum+1)&".gif"

end if

file.SaveAs Server.mappath(formPath&remFileName) ''保存文件

%>

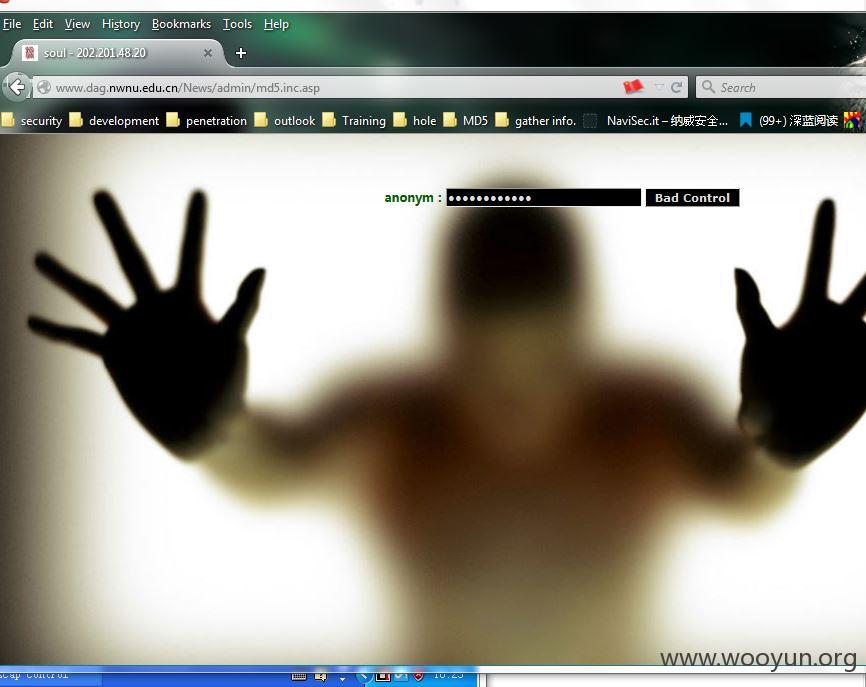

漏洞证明:

修复方案:

sql注入 对用户输入的进行验证

第三方软件 验证上传 修改uploadPic.inc.asp逻辑

版权声明:转载请注明来源 0licej@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝